Ошибка Cannot create another system semaphore на RDS ферме

Добрый день! Уважаемые читатели и гости одного из крупнейших IT блогов в рунете Pyatilistnik.org. В прошлый раз мы с вами разобрали «Как поменять часовой пояс в Windows Server 2019». Идем далее, сегодня у меня случился день траблшутинга с терминальной фермой. Произошел инцидент, в результате которого отвалился LUN, где располагался ряд виртуальных машин из RDS фермы. После восстановления работоспособности, стали поступать жалобы от 10% людей, что они не могут подключиться на терминал, в логах на брокерах я увидел огромное количество ошибок с текстом «Cannot create another system semaphore». Давайте разбираться в чем дело и как все починить.

Проверка состояния протокола RDP

Проверка состояния протокола RDP на локальном компьютере

Сведения о том, как проверить и изменить состояние протокола RDP на локальном компьютере, см. в разделе (Как включить удаленный рабочий стол).

Примечание

Если параметры удаленного рабочего стола недоступны, см. раздел .

Проверка состояния протокола RDP на удаленном компьютере

Важно!

В точности следуйте инструкциям из этого раздела. Неправильное изменение реестра может вызвать серьезные проблемы. Прежде чем редактировать реестр, создайте резервную копию реестра, чтобы вы могли восстановить его в случае ошибки.

Чтобы проверить и изменить состояние протокола удаленного рабочего стола на удаленном компьютере, используйте подключение сетевого реестра:

- Сначала откройте меню Пуск и выберите Выполнить. В появившемся текстовом поле введите regedt32.

- В редакторе реестра нажмите Файл и выберите пункт Подключить сетевой реестр.

- В диалоговом окне Выбор: «Компьютер» введите имя удаленного компьютера, выберите Проверить имена и нажмите кнопку ОК.

- Перейдите в раздел HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Terminal Server и в раздел HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows NT\Terminal Services.

- Если раздел fDenyTSConnections имеет значение , значит протокол RDP включен.

- Если раздел fDenyTSConnections имеет значение 1, значит протокол RDP отключен.

- Чтобы включить протокол RDP, для fDenyTSConnections замените значение 1 на .

Проверка блокировки объектом групповой политики протокола RDP на локальном компьютере

Если не удается включить протокол RDP в пользовательском интерфейсе или для fDenyTSConnections возвращается значение 1 после его изменения, объект групповой политики может переопределять параметры на уровне компьютера.

Чтобы проверить конфигурацию групповой политики на локальном компьютере, откройте окно командной строки с правами администратора и введите следующую команду:

Когда команда будет выполнена, откройте файл gpresult.html. Выберите Конфигурация компьютера\Административные шаблоны\Компоненты Windows\Службы удаленных рабочих столов\Узел сеансов удаленных рабочих столов\Подключения и найдите политику Разрешить пользователям удаленное подключение с использованием служб удаленных рабочих столов.

-

Если для параметра этой политики задано значение Включено, групповая политика не блокирует подключения по протоколу RDP.

-

Если же для параметра этой политики задано значение Отключено, проверьте результирующий объект групповой политики. Ниже показано, какой объект групповой политики блокирует подключения по протоколу RDP.

Проверка блокировки объектом групповой политики протокола RDP на удаленном компьютере

Чтобы проверить конфигурацию групповой политики на удаленном компьютере, нужно выполнить почти такую же команду, что и для локального компьютера.

В файле (gpresult-<computer name>.html), который создается после выполнения этой команды, используется такой же формат данных, как в версии файла для локального компьютера (gpresult.html).

Изменение блокирующего объекта групповой политики

Эти параметры можно изменить в редакторе объектов групповой политики (GPE) и консоли управления групповыми политиками (GPM). Дополнительные сведения об использовании групповой политики см. в статье Advanced Group Policy Management (Расширенное управление групповыми политиками).

Чтобы изменить блокирующую политику, используйте один из следующих методов.

- В GPE укажите определенный уровень для объекта групповой политики (локальный или доменный) и выберите Конфигурация компьютера > Административные шаблоны > Компоненты Windows > Службы удаленных рабочих столов > Узел сеансов удаленных рабочих столов > Подключения > Разрешить пользователям удаленное подключение с использованием служб удаленных рабочих столов.

- Задайте для политики значение Включена или Не задана.

- На затронутых компьютерах откройте окно командной строки с правами администратора и выполните команду gpupdate /force.

- В GPM перейдите к подразделению, в котором блокирующая политика применяется к соответствующим компьютерам, и удалите эту политику.

Шаг 3. Установка и настройка терминального сервера

Подготовка системы

Начиная с Windows 2012 терминальный сервер должен работать в среде Active Directory.

Если в вашей IT-среде есть контроллер домена, просто присоединяем к нему наш сервер. В противном случае, устанавливаем на наш сервер роль контроллера.

Установка роли и компонентов

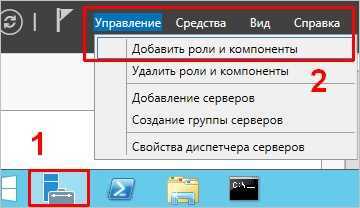

В панели быстрого запуска открываем Диспетчер серверов:

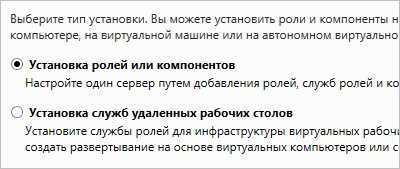

Нажимаем Далее до «Выбор типа установки». Оставляем Установка ролей и компонентов и нажимаем Далее дважды:

В окне «Выбор ролей сервера» выбираем Службы удаленных рабочих столов:

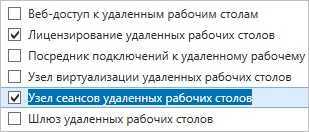

Кликаем Далее, пока не появится окно «Выбор служб ролей» и выбираем следующие:

* при появлении запроса на установку дополнительных компонентов соглашаемся.

При необходимости, также выставляем остальные галочки:

Нажимаем Далее и в следующем окне Установить. Дожидаемся окончания процесса установки и перезагружаем сервер.

Установка служб удаленных рабочих столов

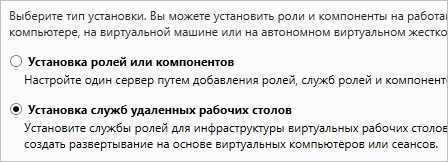

В окне «Выбор типа установки» выбираем Установка служб удаленных рабочих столов и нажимаем Далее:

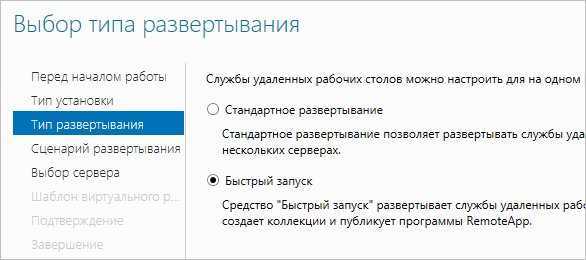

В окне «Выбор типа развертывания» выбираем Быстрый запуск и нажимаем Далее:

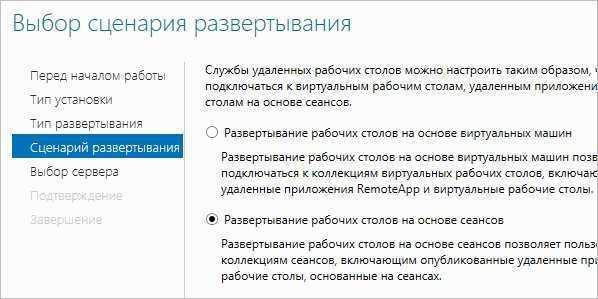

В «Выбор сценария развертывания» — Развертывание рабочих столов на основе сеансов — Далее:

Еще раз Далее — при необходимости, ставим галочку «Автоматически перезапускать конечный сервер, если это потребуется» и кликаем по Развернуть.

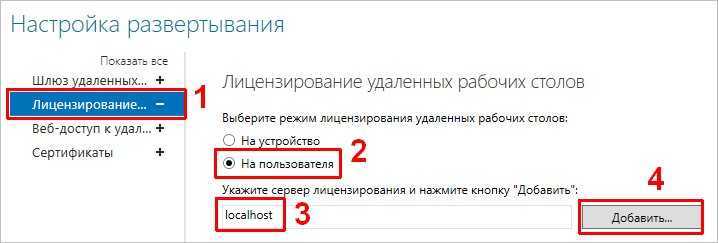

Настройка лицензирования удаленных рабочих столов

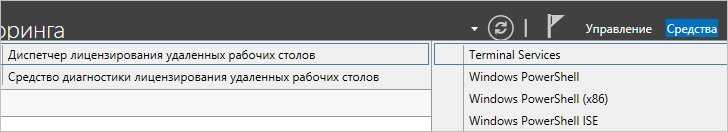

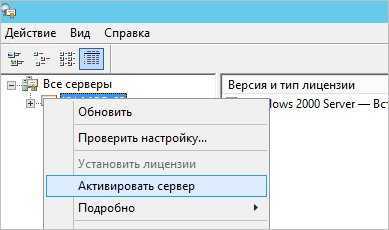

В открывшемся окне кликаем правой кнопкой мыши по нашему серверу и выбираем Активировать сервер:

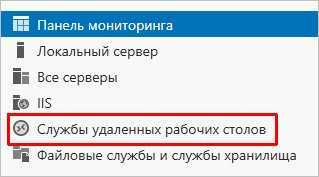

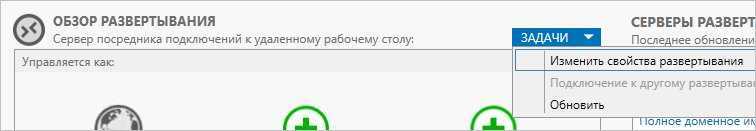

Снова открываем диспетчер серверов и переходим в «Службы удаленных рабочих столов»:

Применяем настройки, нажав OK.

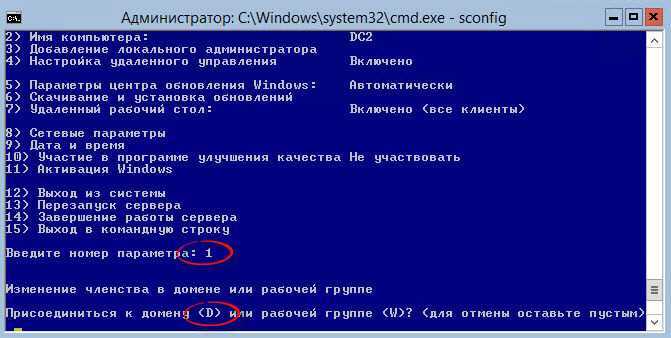

Как присоединить к домену Windows Server 2012 R2 core русской версии

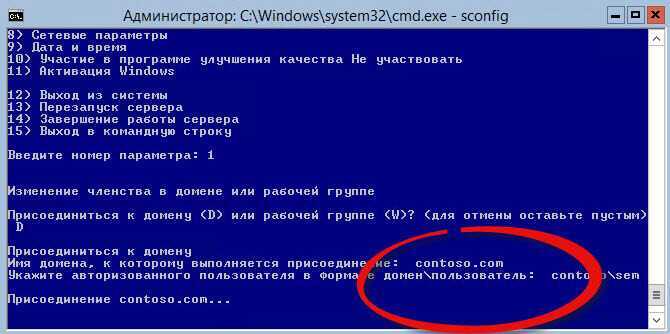

Следующим шагом нужно присоединить к домену. Для этого выбираем 1, и нажимаем D.

Базовая настройка Windows Server 2012 R2 core русской версии с помощью sconfig-22

Задаем имя домена и учетную запись от имени которой будет ввод в домен.

Базовая настройка Windows Server 2012 R2 core русской версии с помощью sconfig-23

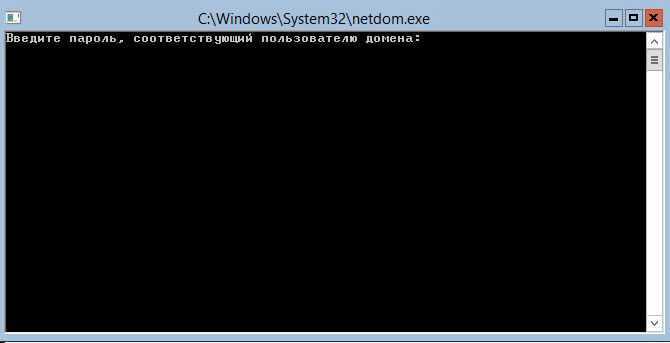

Откроется окно для ввода пароля

Базовая настройка Windows Server 2012 R2 core русской версии с помощью sconfig-24

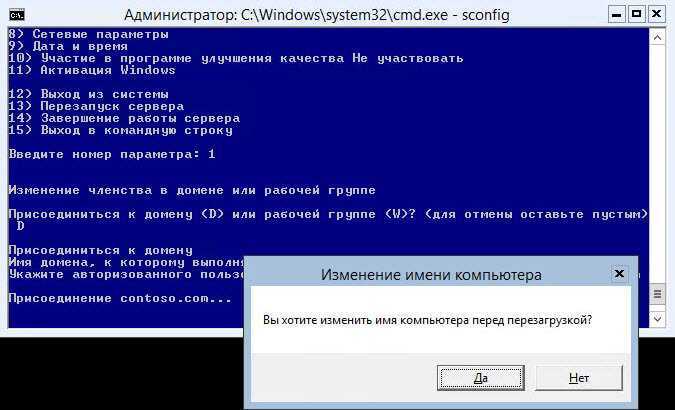

Перезагружаемся

Базовая настройка Windows Server 2012 R2 core русской версии с помощью sconfig-25

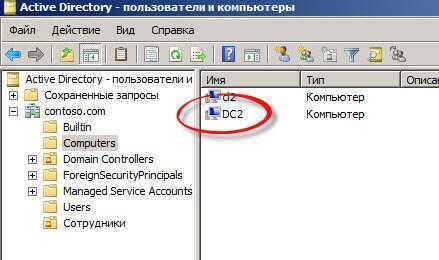

Смотрим в Active Directory Пользователи и компьютеры и видим наш компьютер.

Базовая настройка Windows Server 2012 R2 core русской версии с помощью sconfig-26

Вот так вот просто производится настройка Windows Server 2012 R2 core русской версии с помощью sconfig. Материал сайта pyatilistnik.org

Подготовка Microsoft Hyper-V Server 2012 R2

Чтобы управлять Microsoft Hyper-V Server 2012 R2 через Windows Admin Center, необходимо включить некоторые роли Windows Server. Кроме того, необходимо установить WMF версии 5.1 или более поздней версии.

Шаг 1. Установка Windows Management Framework 5.1

Для платформы Windows Admin Center нужны функции PowerShell, которые не входят в состав Microsoft Hyper-V Server 2012 R2 по умолчанию. Для управления Microsoft Hyper-V Server 2012 R2 с помощью Windows Admin Center необходимо установить WMF версии 5.1 или более поздней версии.

Введите в PowerShell, чтобы проверить, что платформа WMF установлена, и что используется версия 5.1 или более поздняя версия.

Если она не установлена, вы можете скачать WMF 5.1.

Шаг 2. Включение удаленного управления

Для включения удаленного управления Hyper-V Server выполните следующие действия.

- Войдите в Hyper-V Server.

- В средстве Настройка сервера (SCONFIG) введите 4, чтобы настроить удаленное управление.

- Введите 1, чтобы включить удаленное управление.

- Введите 4 для возврата в главное меню.

Шаг 3. Включение роли файлового сервера

Чтобы включить роль файлового сервера для обеспечения базовых возможностей обмена файлами и удаленного управления, выполните следующие действия.

- В меню Сервис выберите пункт Роли и компоненты.

- В разделе Роли и компоненты найдите пункт Файловые службы и службы хранилища и установите флажки Файловые службы и службы iSCSI и Файловый сервер:

Шаг 4. Включение модуля Hyper-V для PowerShell

Чтобы включить модуль Hyper-V для функций PowerShell, выполните следующие действия.

- В меню Сервис выберите пункт Роли и компоненты.

- В разделе Роли и компоненты найдите пункт Средства удаленного администрирования сервера и установите флажки Средства администрирования ролей и Модуль Hyper-V для PowerShell.

Теперь сервером Microsoft Hyper-V Server 2012 R2 можно управлять с помощью Windows Admin Center.

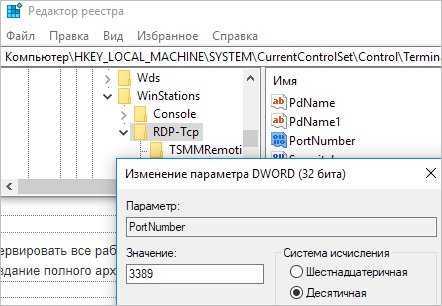

Особый порт для подключения

По умолчанию, для подключения к терминальному серверу по RDP используется порт 3389. Если необходимо, чтобы сервер слушал на другом порту, открываем реестр, и переходим в ветку:

HKEY_LOCAL_MACHINE\System\CurrentControlSet\Control\Terminal Server\WinStations\RDP-Tcp

Находим ключ PortNumber и задаем ему значение в десятично представлении, равное нужному номеру порта:

Также можно применить команду:

reg add «HKLM\System\CurrentControlSet\Control\Terminal Server\WinStations\RDP-Tcp» /v PortNumber /t REG_DWORD /d 3388 /f

* где 3388 — номер порта, на котором будет принимать запросы терминальный сервер.

Сводка

В этой статье кратко излагаются доступные горячие фиксы и обновления для проблем, которые могут возникать в службах удаленного рабочего стола (службы терминалов) для Windows Server 2008 R2 сред.

В обновлениях служб удаленного рабочего стола Windows Server 2012 см. доступные обновления для служб удаленного рабочего стола в Windows Server 2012.

В обновлениях служб удаленного рабочего стола Windows Server 2012 R2 см. в руб. KB2933664.

Примечание

Этот список — совокупность распространенных проблем, с помощью служб удаленного рабочего стола (Службы терминалов) в Windows Server 2008 R2. Не упреждайте установку следующих исправлений, если это не требуется. Если вы считаете, что у вас возникли проблемы, перечисленные ниже, установите только hotfix для этой конкретной проблемы. Если для проблемы указан определенный hotfix, рекомендуем оценить эти горячие фиксы и обновления, чтобы определить, применимы ли они к определенной версии Windows и Пакет обновления уровню.

Хотфиксы и обновления расположены по компонентам в средах Remote Desktop Services 2008 R2 и могут применяться к Windows XP, Windows Vista и Windows 7 Удаленные клиенты настольных компьютеров.

VDI. Многие из перечисленных ниже горячих фиксов также применимы к машинам Windows 7, которые используются в качестве гостей VDI, а также к компонентам R2 RDS 2008. Просмотрите hotfixes, чтобы узнать, применимы ли они также для Windows 7.

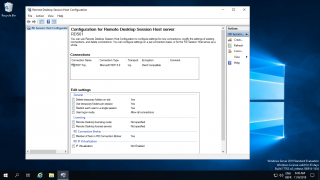

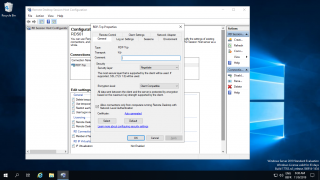

Разрешение для симптома 3

Чтобы устранить проблему, настройте проверку подлинности и шифрование.

Чтобы настроить проверку подлинности и шифрование для подключения, выполните следующие действия:

-

На хост-сервере сеанса RD откройте конфигурацию хост-сервера удаленного рабочего стола. Чтобы открыть конфигурацию хост-хозяйской сессии удаленного рабочего стола, нажмите кнопку Начните, указать на административные средства, указать на удаленные службы настольных компьютеров, а затем нажмите кнопку Удаленное конфигурация хозяйской сессии рабочего стола.

-

В «Подключениях» щелкните правой кнопкой мыши имя подключения и нажмите кнопку Свойства.

-

В диалоговом окне Свойства для подключения на вкладке General в уровне Безопасности выберите метод безопасности.

-

На уровне шифрования щелкните нужный уровень. Вы можете выбрать low, Client Compatible, High или FIPS Compliant. См. шаг 4 выше для Windows Server 2003 для параметров уровня безопасности и шифрования.

Примечание

- Для выполнения данной процедуры необходимо входить в группу «Администраторы» на локальном компьютере или получить соответствующие полномочия путем делегирования. Если компьютер присоединен к домену, эту процедуру могут выполнять члены группы «Администраторы домена». По соображениям безопасности рекомендуется использовать команду «Запуск от имени».

- Чтобы открыть конфигурацию служб удаленного рабочего стола, нажмите кнопку Начните, щелкните Панель управления, дважды щелкните административные средства, а затем дважды щелкните конфигурацию служб удаленного рабочего стола.

- Любые параметры уровня шифрования, настроенные в групповой политике, переопределяют конфигурацию, заданную с помощью средства конфигурации служб удаленного рабочего стола. Кроме того, если включить системную криптографию: используйте алгоритмы, совместимые с FIPS, для шифрования, хаширования и подписания параметра групповой политики, этот параметр переопределит параметр Групповой политики шифрования клиентского подключения.

- При изменении уровня шифрования новый уровень шифрования вступает в силу при следующем входе пользователя. Если требуется несколько уровней шифрования на одном сервере, установите несколько сетевых адаптеров и настройте каждый адаптер отдельно.

- Чтобы убедиться, что сертификат имеет соответствующий закрытый ключ, в конфигурации служб удаленного рабочего стола щелкните правой кнопкой мыши подключение, для которого необходимо просмотреть сертификат, щелкните вкладку Общие, нажмите кнопку Изменить, щелкните сертификат, который необходимо просмотреть, а затем нажмите кнопку Просмотреть сертификат . В нижней части вкладки «Общие» должен отображаться закрытый ключ, соответствующий этому сертификату. Эти сведения также можно просмотреть с помощью оснастки Сертификаты.

- Параметр FIPS, совместимый с FIPS (система криптографии: использование алгоритмов, совместимых с FIPS, для шифрования, хаширования и подписи в групповой политике или параметре fiPS Compliant в конфигурации серверов удаленного рабочего стола) шифрует и расшифровывает данные, отправленные от клиента на сервер и с сервера к клиенту, с помощью алгоритмов шифрования 140-1 Федерального стандарта обработки информации (FIPS) 140-1, с помощью криптографических модулей Майкрософт. Дополнительные сведения см. в технической справке Windows Server 2003.

- Высокий параметр шифрует данные, отосланные от клиента на сервер и с сервера к клиенту с помощью сильного 128-битного шифрования.

- Параметр Client Compatible шифрует данные, отосланные между клиентом и сервером, с максимальной силой ключа, поддерживаемой клиентом.

- Параметр Low шифрует данные, отосланные от клиента на сервер с помощью 56-битного шифрования.

Дополнительный шаг по устранению неполадок: включить журналы событий CAPI2

Чтобы устранить эту проблему, вйдите в журналы событий CAPI2 на клиентских и серверных компьютерах. Эта команда показана на следующем скриншоте.

Выход из командной строки (PowerShell)

этот пункт меню закрывает меню SConfig и возвращается в интерактивную командную строку PowerShell (или командную строку (CMD) для Windows Server 2019 или Windows Server 2016). Его можно использовать для выполнения произвольных команд и скриптов PowerShell для расширенной настройки или устранения неполадок. Многие из этих специализированных вариантов недоступны изначально в SConfig. Например, Настройка хранилища, расширенные Параметры сетевого адаптера (например, Настройка идентификаторов виртуальной ЛС) и Установка драйверов устройств.

Примечание

Как правило, каждый параметр, доступный в операционной системе, можно контролировать с помощью средств командной строки или сценариев. однако многие из этих параметров более удобно управлять удаленно с помощью графических средств, таких как центр администрирования Windows, диспетчер сервера и System Center.

Чтобы выйти из главного меню SConfig в PowerShell, введите и нажмите клавишу . Чтобы вернуться в средство настройки сервера, введите и нажмите клавишу . кроме того, начиная с Windows Server 2022 и Azure Stack хЦи, введите . Это приведет к закрытию текущего окна PowerShell и автоматическому открытию нового экземпляра SConfig.

Примечание

Если вы вручную запустили SConfig из сеанса командной строки (в отличие от сеанса PowerShell), после выхода из программы SConfig через меню вы вернетесь к командной строке. Несмотря на то, что в этом случае пункт меню выходит из командной строки (PowerShell), в этом конкретном случае отсутствует интерактивный сеанс PowerShell.

PowerShell является оболочкой по умолчанию для Server Core

до Windows server 2022 оболочкой по умолчанию в server Core была командная строка (CMD). Он запускается по умолчанию при входе пользователя в Server Core. После этого можно запустить SConfig или запустить произвольные программы командной строки.

начиная с версии Windows server 2022 (при развертывании с параметром server Core) и Azure Stack хЦи оболочкой по умолчанию является PowerShell. Он запускается по умолчанию, и SConfig запускается автоматически в окне PowerShell. Если выйти из SConfig с помощью команды меню , вы получите доступ к интерактивному сеансу PowerShell.

Однако если PowerShell удаляется, оболочка по умолчанию возвращается к CMD. В отличие от предыдущих версий операционной системы, если PowerShell удален, SConfig не будет запускаться автоматически или вручную. Вы сможете использовать только классические средства командной строки, такие как netsh.exe и diskpart.exe.

Примечание

DiskPart является нерекомендуемым и может не обеспечивать полную функциональность. например, в отличие от PowerShell, она не может управлять дисковые пространства.

Изменение оболочки по умолчанию должно быть прозрачным для большинства пользователей, поскольку вы можете запускать все те же программы командной строки в PowerShell, что и в CMD. Более того, PowerShell гораздо более способен, чем CMD, с точки зрения интерактивных функций языка и количества доступных команд. Однако в некоторых случаях команда в PowerShell может работать иначе, чем при работе с CMD, например при использовании синтаксиса пакетных файлов (например, ) в интерактивном сеансе. Если вместо этого запустить пакетный файл, то есть файл с расширением или, он будет обработан cmd, даже если запущен из PowerShell. В этом сценарии не будут учитываться различия.

Вы можете явно перейти в командную строку, введя в PowerShell и нажав клавишу . Кроме того, введите, Если вы предпочитаете запускать новое окно.

Примечание

Если вы планируете перезагрузить существующий сеанс PowerShell (например, чтобы обновления модуля вступили в силу), запуск SCONFIG и выход из него не будут достаточными. Это связано с тем, что SConfig само по себе является приложением PowerShell, которое выполняется в существующем сеансе PowerShell. При выходе из SConfig вы получите исходный сеанс.

Вместо этого, чтобы перезагрузить сеанс PowerShell, введите и нажмите клавишу . Это приведет к закрытию существующего окна PowerShell, и новое будет запущено автоматически

обратите внимание, что перезагрузка сеанса PowerShell зависит от установки основных серверных компонентов Windows server и Azure Stack хЦи. на сервере с возможностями рабочего стола Windows server потребуется вручную запустить новое окно PowerShell

Подготовка Microsoft Hyper-V Server 2016

Чтобы можно было управлять Microsoft Hyper-V Server 2016 с помощью Windows Admin Center, необходимо включить некоторые роли Windows Server.

Шаг 1. Включение удаленного управления

Для включения удаленного управления в Hyper-V Server выполните следующие действия.

- Войдите в Hyper-V Server.

- В средстве Настройка сервера (SCONFIG) введите 4, чтобы настроить удаленное управление.

- Введите 1, чтобы включить удаленное управление.

- Введите 4 для возврата в главное меню.

Шаг 2. Включение роли файлового сервера

Чтобы включить роль файлового сервера для обеспечения базовых возможностей обмена файлами и удаленного управления, выполните следующие действия.

- В меню Сервис выберите пункт Роли и компоненты.

- В разделе Роли и компоненты найдите пункт Файловые службы и службы хранилища и установите флажки Файловые службы и службы iSCSI и Файловый сервер:

Шаг 3. Включение модуля Hyper-V для PowerShell

Чтобы включить модуль Hyper-V для функций PowerShell, выполните следующие действия.

- В меню Сервис выберите пункт Роли и компоненты.

- В разделе Роли и компоненты найдите пункт Средства удаленного администрирования сервера и установите флажки Средства администрирования ролей и Модуль Hyper-V для PowerShell.

Теперь сервер Microsoft Hyper-V Server 2016 готов к управлению через Windows Admin Center.

Step 3 – Test your “old” new MMC console….

No need to reboot the machine. Simply click on the tsconfig.msc console and you should have the old admin tool up and running and usable….The screenshot below shows the tsconfig tool running on top of Windows 2019 Server…

Click on picture for better resolution

Running tsconfig.msc Windows 2019 Server ?

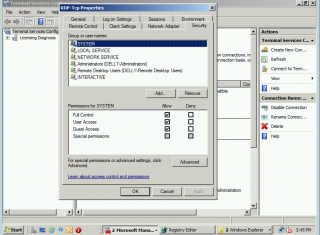

The tsconfig.msc used to offer some configuration options on the RDP-TCP object through a gui. The most interesting one would have been the security option where it would have been possible to provide more fine-grained rights on the Terminal Server. This is a screenshot of Tsconfig console on a Windows 2008 R2 server.

Click on picture for better resolution

If you click on the security tab, you can grant some generic rights to users and groups

Click on picture for better resolution

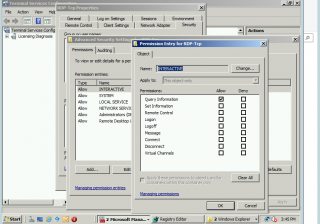

Going a step further, you can grant more granular rights if you edit the advanced security dialog box. You can see rights like logon/logoff, send messages, Disconnect,….

Click on picture for better resolution

Now, if we look at what we have in tsconfig running on Windows 2019 server, we see that the most interesting feature (security tab) is missing….. You can double-check…No Security Tab present here……

Click on picture for better resolution

So, added value for bringing back this console seems near to zero….Most of the options listed here are available in the RDMS console.

Click on picture for better resolution

Final Notes

That’s it for this post !

Voila ! We have seen how to bring back some of the old mmc Terminal Services console back in Windows 2012 R2 and later servers. The most interesting mmc console would be for use the Remote Desktops console that allows you to create a single console where you can connect to multiple rdp session. The next interesting option would be the tsadmin console where you can get easily query all servers in your infrastructure from a single console… The TsConfig console seems useless so we would not recommend to bring it back and install it… Remember that this configuration is probably not supported by Microsoft and you should perform such actions at your own risk !!!

We might want to go a step further with these posts. We might want to look at possible alternatives rather than bringing back these old consoles. We shall see if we will have time to speak about these topics

Till next time

See ya

Перенаправление и печать устройств

-

размер улья реестра HKEY_USERS default постоянно увеличивается на сервере на базе . Windows Server

-

клиентская сторона, отрисовка ключа реестра поставщиков печати на сервере удаленного рабочего стола на Windows Server 2008 R2 на основе удаленного рабочего стола

-

аудиосистема Windows останавливается на Windows Server 2008 R2 компьютере после настройки удаленного воспроизведения звука

-

перенаправление принтера не применяется к клиентских компьютерах, которые подключаются к серверу служб терминалов на основе Windows Server 2008 R2 sp1

-

долгое время при создании сеанса RD на сервере хост-Windows Server 2008 R2 на основе RD-сеанса, если включена перенаправление принтера

-

недействительные перенаправленные принтеры могут быть доступны в сеансе удаленного рабочего стола, который подключается к хост-серверу RD Session, который работает под управлением Windows Server 2008 или Windows Server 2008 R2

-

перенаправления аудиозапись не работает после создания второго удаленного рабочего стола в Windows Server 2008 R2