Настройка параметров для принтера для пользователей

-

Выберите Начните, укажи программы, укажи на административные средства, а затем выберите пользователей и компьютеров Active Directory.

-

Выберите контейнер Active Directory для домена, который вы хотите управлять (организационного подразделения или домена). Щелкните правой кнопкой мыши этот контейнер, а затем выберите Свойства.

-

Выберите New для создания новой групповой политики.

-

В редакторе групповой политики разложите следующие папки:

- Пользовательская конфигурация

- Административные шаблоны

- Панель управления

- Printers

Следующие параметры можно настроить в соответствии с конфигурацией пользователя:

-

Отключение удаления принтеров: предотвращает удаление локальных и сетевых принтеров пользователями. Если пользователь пытается удалить принтер, например с помощью команды Удалить в инструменте Принтеры в панели управления, Windows отображает сообщение, объясняя, что действие предотвращено политикой. Однако эта политика не мешает пользователям запускать программы для удаления принтера.

-

Отключение добавления принтеров: не позволяет пользователям использовать знакомые методы для добавления локальных и сетевых принтеров. Эта политика удаляет мастер добавления принтера из меню «Пуск» и из папки Принтеры в панели управления. Кроме того, пользователи не могут добавлять принтеры, перетаскив значок принтера в папку Принтеры. Если они пытаются использовать этот метод, появляется сообщение, объясняя, что действие отключено политикой.

Эта политика не мешает пользователям использовать мастер add/Remove Hardware для добавления принтера. Это также не мешает пользователям запускать программы для добавления принтеров. Эта политика не удаляет принтеры, которые уже добавлены пользователями. Однако, если пользователи не добавили принтер при применении этой политики, они не могут распечатать.

Примечание

Вы можете использовать разрешения принтера, чтобы ограничить использование принтеров без установки политики. В папке Принтеры щелкните правой кнопкой мыши принтер, щелкните Свойства и нажмите вкладку Безопасность.

-

Отображение страницы вниз по уровню в мастере Добавить принтер: позволяет пользователям просматривать сеть для общих принтеров в мастере Добавить принтер. Если включить эту политику, когда пользователи щелкнуть Добавить сетевой принтер, но не ввести имя конкретного принтера, мастер добавить принтер отображает список всех общих принтеров в сети и подсказок пользователям выбрать принтер. Если отключить эту политику, пользователи не смогут просматривать сеть. Вместо этого они должны ввести имя принтера.

Эта политика влияет только на мастера добавить принтер. Это не мешает пользователям использовать другие средства для просмотра общих принтеров или подключения к сетевым принтерам.

-

Путь Active Directory по умолчанию при поиске принтеров: указывает расположение Active Directory, в котором начинаются поиски принтеров.

Мастер add Printer предоставляет пользователям возможность поиска Active Directory для общего принтера. Если вы включаете эту политику, эти поиски начинаются в том расположении, которое указано в поле путь Active Directory по умолчанию. В противном случае поиск начинается в корне Active Directory.

Эта политика служит отправной точкой для поиска принтеров Active Directory. Это не ограничивает поиск пользователей через Active Directory.

-

Включить просмотр для интернет-принтеров: Добавляет путь к веб-странице Интернета или интрасети мастеру добавить принтер.

Эту политику можно использовать для того, чтобы направлять пользователей на веб-страницу, с которой они могут устанавливать принтеры.

Если включить эту политику и ввести адрес Интернета или интрасети в текстовом окне, Windows добавляет кнопку Просмотр страницы Найдите принтер в мастере добавить принтер. Кнопка Просмотр отображается рядом с Подключение принтером в Интернете или параметром Интрасети вашей компании. Когда пользователи нажимают кнопку Просмотр, Windows открывает браузер в Интернете и переходит на указанный адрес, чтобы отобразить доступные принтеры.

Эта политика упрощает поиск принтеров, которые необходимо добавить.

Трюк 5. Используем исключения

Часто можно обойтись и без подобных ухищрений, если знать тонкости политик, в результате которых их действия распространяются:

на программы, запущенные от имени учетной записи SYSTEM;

драйверы и другие приложения уровня ядра;

макросы внутри документов Microsoft Office;

программы, написанные для общей многоязыковой библиотеки времени выполнения (Common Language Runtime).

Итак, процессы от SYSTEM не контролируются. Первый финт ушами: если есть доступ к какому-то ПО, запущенному под такой учеткой, — атакуем. Например, нажимаем Win+U — запускаются «специальные возможности» (лупа и экранная клавиатура). Utilman.exe (процесс «специальных возможностей») при этом запускается от SYSTEM. Далее идем там в «Справку». Она тоже должна открыться с нужными привилегиями, так как запущена в контексте процесса c правами SYSTEM. Если винда не самая новая (до Vista), то кликаем правой кнопкой на синей верхней панельке «Jump to url», там печатаем «C:» и получаем настоящий встроенный explorer. Если более новая, то можно по правому клику в тексте хелпа просмотреть исходный код (View Source) через блокнот, откуда далее добраться до файлов. Или другой вариант — «добавить» новый принтер, получив опять же доступ к листингу файлов.

Другая интересная категория — макросы внутри документов Microsoft Office. Это страшное дело. Попробуем для начала реализовать запуск ПО. Хотя если запуск заблочен обычными политиками (не SRP), как, например, блокировкой диспетчера задач, то этот обход не сработает. Но нам-то главное — запустить специальный exe’шник. Поэтому в любом документе смело создаем следующий макрос и пробуем запустить его:

Sub GOSHELL() Shell «C:windowssystem32regedit.exe», vbNormalFocus End Sub

В результате, как ты можешь догадаться, мы получаем запущенный exe. Хардконный метод предложил опять же Дидье Стивенс. Используя в макросе MS Excel функции VirtualAlloc, WriteProcessMemory и CreateThread, он сумел подгрузить шеллкод из макроса в память процесса. Данный шеллкод подгружает DLL’ку в память процесса, а DLL’ка — не что иное, как cmd.exe. Кстати, ее исходники взяты из проекта ReactOS. Как я уже сказал, SRP может препятствовать запуску DLL’ек (хотя и не делает этого по умолчанию), но если подгрузку библиотек осуществлять, используя функцию LoadLibraryEx с LOAD_IGNORE_CODE_AUTHZ_LEVEL вместо LoadLibrary, то проверка на принадлежность подгружаемой dll к white-листу не происходит!

Настройка параметра с помощью консоли Local Security Policy

-

Чтобы открыть локализованную политику безопасности на экране Начните, введите secpol.mscи нажмите кнопку ENTER.

-

В Параметры панели безопасности консоли сделайте одно из следующих:

- Щелкните Политики учетной записи, чтобы изменить политику паролей или политику блокировки учетных записей.

- Щелкните локальные политики, чтобы изменить политику аудита, назначение прав пользователей или параметры безопасности.

-

При нажатии параметра политики в области сведений дважды щелкните политику безопасности, которую необходимо изменить.

-

Измените параметр политики безопасности и нажмите кнопку ОК.

Примечание

- Некоторые параметры политики безопасности требуют перезапустить устройство до того, как параметр вступает в силу.

- Изменения прав пользователя вступают в силу при его следующем входе в учетную запись.

Оснастка управления групповыми политиками

Сперва следует установить роль сервера Active Directory Domain Service (AD DS) на контроллер домена. После этого будет доступна оснастка Group Policy Management, для ее запуска вызываем окно “Выполнить” (Windows + R). В открывшемся окне вводим команду:

И нажимаем “OK”.

Возможно оснастка не сможет открыться т.к. не была установлена ранее. Исправим это.

Открываем диспетчер серверов и выбираем установку ролей и компонентов.

На этапе выбора типа установки, отметим параметр “Установка ролей и компонентов”. Кликаем по кнопке “Далее”.

Так как установка выполняется для текущего сервера — нажимаем “Далее”.

Установку серверных ролей пропускаем нажатием на кнопку “Далее”.

На этапе выбора компонентов отметим галкой “Управление групповой политикой”. Кликаем по кнопке “Далее”.

Завершаем установку компонентов как обычно.

Окно оснастки управления групповой политикой выглядит так:

Что такое Групповые политики (Group Policy)?

Если верить скучным определениям, то групповые политики (или Group Policy) — это эффективный и централизованный механизм управления многочисленными параметрами операционных систем и приложений. Групповые политики позволяют админам определять правила, в соответствии с которыми настраиваются параметры рабочей среды как для пользователей, так и для компьютеров. Проще говоря, это довольно мощный инструмент для ограничения в действиях обычных пользователей. Существует масса различных политик и прав, с помощью которых можно запретить вызов диспетчера задач или редактора реестра, запретить доступ к меню «Пуск», а также довольно гибко ограничить запуск программного обеспечения (это реализуется с помощью так называемых Software Restriction Policies). Является ли этот механизм эффективным? Лишь отчасти. Доступ к шорткатам, запуск левого ПО и системных приложений, изменение настроек — все это достаточно легко запрещается с помощью групповых политик, и с этой точки зрения можно сказать спасибо разработчикам ОС. Но, увы, как это обычно бывает, эти политики зачастую можно обойти. Тут стоит сделать оговорку. Все политики можно разбить на две категории — для компов и для пользователей. Групповые политики доступны как в домене, так и на локальном компе. Если речь идет о локальной машине, то их можно посмотреть через специальную оснастку gpedit.msc (secpol.msc). В данной статье основной акцент сделан именно на доменные групповые политики. Итак, приступим.

Принцип работы с групповыми политиками

Рассматриваемый в этой статье инструмент позволяет применять множество самых разнообразных параметров. К сожалению, большинство из них понятно только профессионалам, использующим групповые политики в рабочих целях. Однако и обычному пользователю есть что настроить, используя некоторые параметры. Разберем несколько простых примеров.

Изменение окна безопасности Windows

Если в Виндовс 7 зажать сочетание клавиш Ctrl + Alt + Delete, то будет запущено окно безопасности, где осуществляется переход к диспетчеру задач, блокировка ПК, завершение сеанса системы, смена профиля пользователя и пароля.

Каждая команда за исключением «Сменить пользователя» доступна для редактирования путем изменения нескольких параметров. Выполняется это в среде с параметрами или путем изменения реестра. Рассмотрим оба варианта.

- Откройте редактор.

- Перейдите в папку «Конфигурация пользователя», «Административные шаблоны», «Система» и «Варианты действий после нажатия Ctrl + Alt + Delete».

Откройте любую необходимую политику в окне справа.

В простом окне управления состоянием параметра поставьте галочку напротив «Включить» и не забудьте применить изменения.

Пользователям, у которых нет редактора политик, все действия нужно будет выполнять через реестр. Давайте рассмотрим все действия пошагово:

- Перейдите к редактированию реестра.

Подробнее: Как открыть редактор реестра в Windows 7

Перейдите к разделу «System». Он находится по этому ключу:

Там вы увидите три строки, отвечающие за появление функций в окне безопасности.

Откройте необходимую строку и поменяйте значение на «1», чтобы активировать параметр.

После сохранения изменений деактивированные параметры больше не будут отображаться в окне безопасности Windows 7.

Изменения панели мест

Многие используют диалоговые окна «Сохранить как» или «Открыть как». Слева отображается навигационная панель, включая раздел «Избранное». Данный раздел настраивается стандартными средствами Windows, однако это долго и неудобно. Поэтому лучше воспользоваться групповыми политиками для редактирования отображения значков в данном меню. Редактирование происходит следующим образом:

- Перейдите в редактор, выберите «Конфигурация пользователя», перейдите к «Административные шаблоны», «Компоненты Windows», «Проводник» и конечной папкой будет «Общее диалоговое окно открытия файлов».

Здесь вас интересует «Элементы, отображаемые в панели мест».

Поставьте точку напротив «Включить» и добавьте до пяти различных путей сохранения в соответствующие строки. Справа от них отображается инструкция правильного указания путей к локальным или сетевым папкам.

Теперь рассмотрим добавление элементов через реестр для пользователей, у которых отсутствует редактор.

- Перейдите по пути:

Выберите папку «Policies» и сделайте в ней раздел comdlg32.

Перейдите в созданный раздел и сделайте внутри него папку Placesbar.

В этом разделе потребуется создать до пяти строковых параметров и назвать их от «Place0» до «Place4».

После создания откройте каждый из них и в строку введите необходимый путь к папке.

Слежение за завершением работы компьютера

Когда вы завершаете работу за компьютером, выключение системы происходит без показа дополнительных окон, что позволяет не быстрее выключить ПК. Но иногда требуется узнать почему происходит выключение или перезапуск системы. В этом поможет включение специального диалогового окна. Включается оно с помощью редактора или путем изменения реестра.

- Откройте редактор и перейдите к «Конфигурация компьютера», «Административные шаблоны», после чего выберите папку «Система».

В ней нужно выбрать параметр «Отображать диалог слежения за завершением работы».

Откроется простое окно настройки, где необходимо поставить точку напротив «Включить», при этом в разделе параметры во всплывающем меню необходимо указать «Всегда». После не забудьте применить изменения.

Данная функция включается и через реестр. Вам нужно совершить несколько простых действий:

- Запустите реестр и перейдите по пути:

Найдите в разделе две строки: «ShutdownReasonOn» и «ShutdownReasonUI».

Введите в строку с состоянием «1».

В этой статье мы разобрали основные принципы использования групповых политик Виндовс 7, объяснили значимость редактора и сравнили его с реестром. Ряд параметров предоставляет пользователям несколько тысяч различных настроек, позволяющие редактировать некоторые функции пользователей или системы. Работа с параметрами осуществляется по аналогии с приведенными выше примерами.

Опишите, что у вас не получилось.

Наши специалисты постараются ответить максимально быстро.

Настройка параметров политики безопасности (Windows

- 04/19/2017

- Время чтения: 2 мин

- Область применения

- В этой статье описаны действия, которые необходимо выполнить, чтобы настроить параметр политики безопасности на локальном устройстве, на подключенном к домену устройстве и на контроллере домена.

- У вас должны быть права администратора на локальном устройстве либо у вас должны быть соответствующие разрешения на обновление объекта групповой политики (GPO) на контроллере домена для выполнения этих процедур.

- Если локальная настройка недоступна, она указывает на то, что объект GPO, который в данный момент управляет этим параметром.

Настройка параметра с помощью консоли локальной политики безопасности

- Чтобы открыть локальную политику безопасности, на начальном экране введите secpol. mscи нажмите клавишу ВВОД.

-

В разделе Параметры безопасности в дереве консоли выполните одно из указанных ниже действий.

- Нажмите политики учетных записей , чтобы изменить политику паролей или политику блокировки учетных записей.

- Щелкните Локальные политики , чтобы изменить политику аудита, Назначение прав пользователяи Параметры безопасности.

-

Когда вы найдете параметр политики в области сведений, дважды щелкните политику безопасности, которую вы хотите изменить.

-

Измените параметр политики безопасности, а затем нажмите кнопку ОК.

Примечание

- В некоторых параметрах политики безопасности требуется, чтобы устройство было переустановлено, прежде чем установка вступит в силу.

- Любые изменения, внесенные в назначение прав пользователя для учетной записи, вступают в силу при следующем входе в систему владельца учетной записи.

Для выполнения этих процедур необходимо иметь соответствующие разрешения на установку и использование консоли управления (MMC), а также для обновления объекта групповой политики (GPO) на контроллере домена.

- Откройте редактор локальных групповых политик (gpedit. msc).

- В дереве консоли щелкните Конфигурация компьютера, выберите пункт Параметры Windows, а затем — Параметры безопасности.

-

Выполните одно из указанных ниже действий.

- Нажмите политики учетных записей , чтобы изменить политику паролей или политику блокировки учетных записей.

- Щелкните Локальные политики , чтобы изменить политику аудита, Назначение прав пользователяи Параметры безопасности.

-

В области сведений дважды щелкните параметр политики безопасности, который вы хотите изменить.

Примечание

Если эта политика безопасности еще не определена, установите флажок определить параметры политики .

-

Измените параметр политики безопасности, а затем нажмите кнопку ОК.

Примечание

Если вы хотите настроить параметры безопасности для многих устройств в сети, вы можете использовать консоль управления групповыми политиками.

Настройка параметра для контроллера домена

Ниже описано, как настроить параметр политики безопасности только для контроллера домена (с контроллера домена).

- Чтобы открыть политику безопасности контроллера домена, в дереве консоли найдите политику граупполициобжект , нажмите кнопку Конфигурация компьютера, выберите пункт Параметры Windows, а затем — Параметры безопасности.

-

Выполните одно из указанных ниже действий.

- Дважды щелкните политики учетных записей , чтобы изменить политику паролей, политику блокировки учетных записейили политику Kerberos.

- Щелкните Локальные политики , чтобы изменить политику аудита, Назначение прав пользователяили Параметры безопасности.

-

В области сведений дважды щелкните политику безопасности, которую вы хотите изменить.

Примечание

Если эта политика безопасности еще не определена, установите флажок определить параметры политики .

-

Измените параметр политики безопасности, а затем нажмите кнопку ОК.

Важно!

- Всегда проверяйте только что созданную политику в тестовом подразделении, прежде чем применять ее к сети.

- При изменении параметра безопасности с помощью объекта групповой политики и нажатии кнопки ОКэтот параметр вступит в силу при следующем обновлении параметров.

Справочник по параметрам политики безопасности

Отправить отзыв о следующем:

Активирование политики ограниченного использования программ

Создайте объект групповой политики или откройте в редакторе существующий. Откройте ветвь Конфигурация компьютера или Конфигурация пользователя (в зависимости от того, к чему необходимо будет применить политику). Найдите и выберите раздел Конфигурация Windows – Параметры безопасности – Политики ограниченного использования программ.

Активирование политики ограниченного использования программ

Если политики еще не были определены, в окне редактора вы увидите предупреждение, что в случае их назначения новые правила перекроют параметры политик, унаследованных от других объектов GPO. Поскольку именно это мы и собираемся сделать, выбираем в меню Действие команду Создать политики ограниченного использования программ.

Переходим в раздел Уровни безопасности. Действующий уровень отмечен иконкой с галочкой. По умолчанию им является уровень Неограниченный.

Активирование политики ограниченного использования программ

Этот уровень разрешает запуск любых программ, кроме явно запрещенных правилами. Особого смысла в использовании такого уровня безопасности нет, кроме случаев, когда необходимо запретить использование небольшого количества программ, не представляющих явную угрозу безопасности для вычислительной системы (как раз для примера с пасьянсом). Для обеспечения действенного запрета на использование нежелательных программ необходимо использовать уровень безопасности Не разрешено. Для изменения уровня необходимо сделать двойной щелчок мышью на нужном параметре и в открывшемся окне нажать кнопку По умолчанию, или, щелкнув правой кнопкой мыши выбрать в контекстном меню команду По умолчанию.

Активирование политики ограниченного использования программ

Фильтры политик

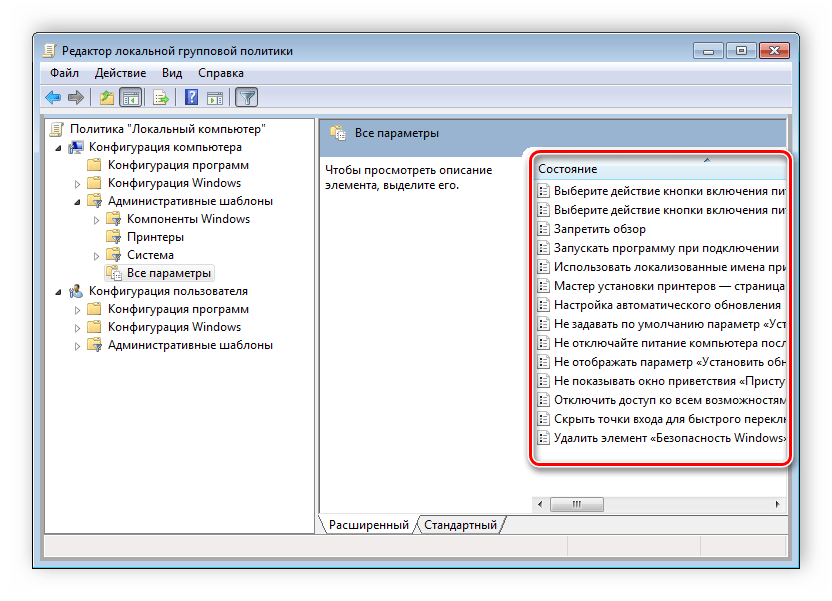

Минусом редактора является отсутствие функции поиска. Существует множество различных настроек и параметров, их больше трех тысяч, все они разбросаны по отдельным папкам, а поиск приходится осуществлять вручную. Однако данный процесс упрощается благодаря структурированной группе из двух ветвей, в которых расположились тематические папки.

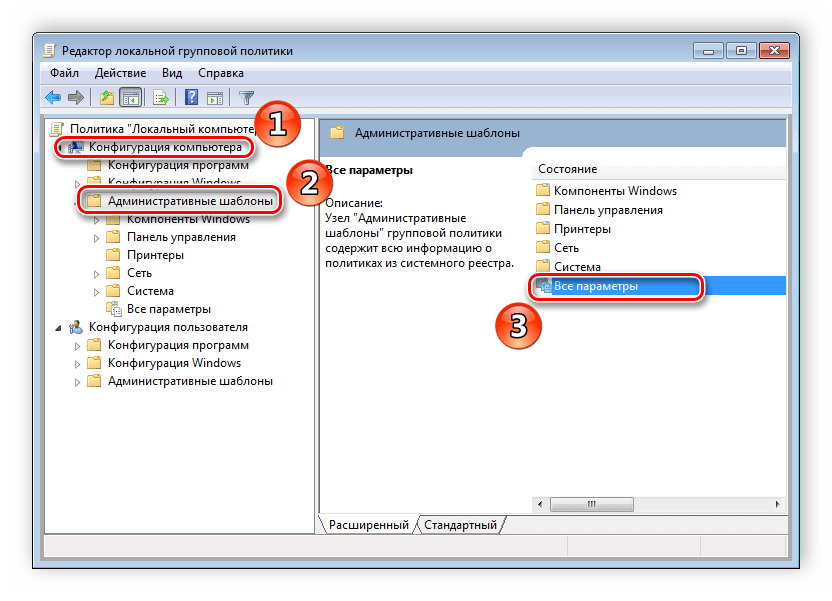

Например, в разделе «Административные шаблоны», в любой конфигурации, находятся политики, которые никак не связаны с безопасностью. В этой папке находится еще несколько папок с определенными настройками, однако можно включить полное отображение всех параметров, для этого нужно нажать на ветвь и выбрать пункт в правой части редактора «Все параметры», что приведет к открытию всех политик данной ветви.

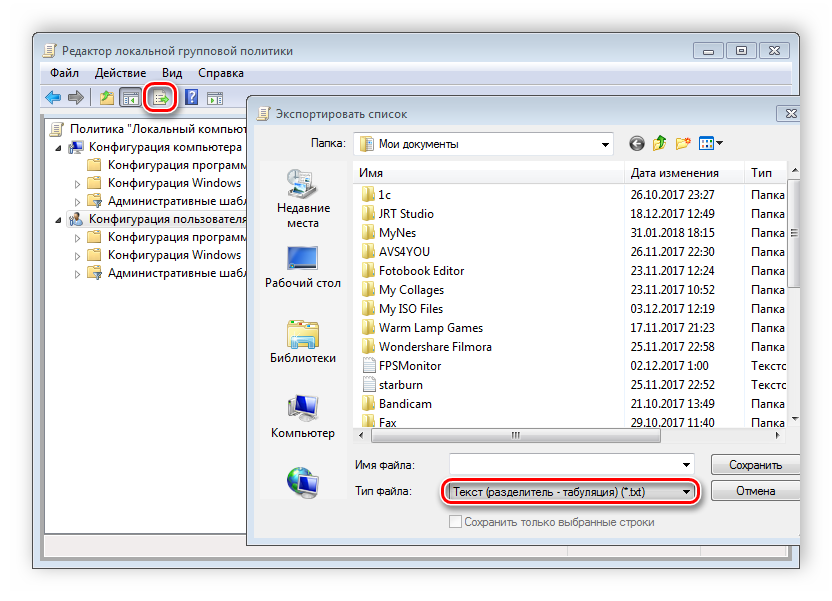

Экспорт списка политик

Если все-таки появляется необходимость найти определенный параметр, то сделать это можно только путем экспорта списка в текстовый формат, а потом уже через, например Word, осуществлять поиск. В главном окне редактора есть специальная функция «Экспорт списка», он переносит все политики в формат TXT и сохраняет в выбранном месте на компьютере.

Применение фильтрации

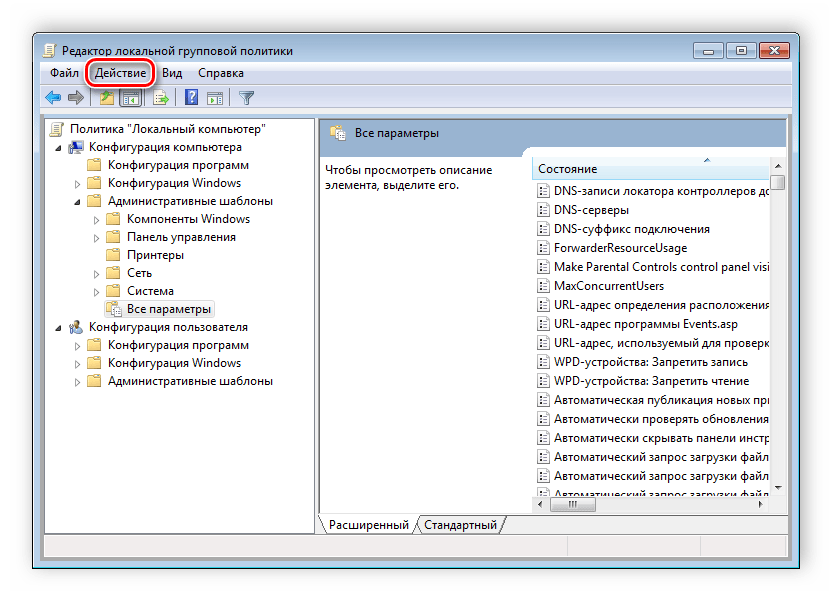

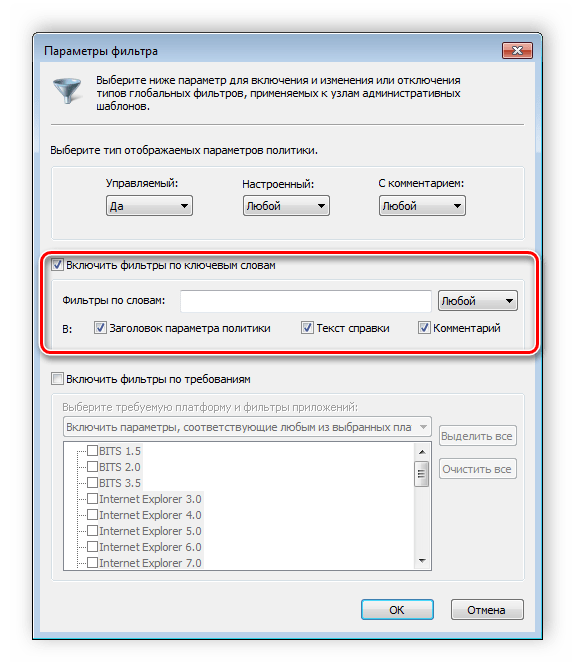

Благодаря появлению ветви «Все параметры» и улучшению функции фильтрации поиск практически не нужен, ведь лишнее откидывается путем применения фильтров, а отображаться будут только необходимые политики. Давайте подробнее рассмотрим процесс применения фильтрации:

- Выберите, например, «Конфигурация компьютера», откройте раздел «Административные шаблоны» и перейдите в «Все параметры».

Разверните всплывающее меню «Действие» и перейдите в «Параметры фильтра».

Поставьте галочку возле пункта «Включить фильтры по ключевым словам». Здесь имеется несколько вариантов подбора соответствий. Откройте всплывающее меню напротив строки ввода текста и выберите «Любой» – если нужно отображать все политики, которые соответствуют хотя бы одному указанному слову, «Все» – отобразит политики, содержащие текст из строки в любом порядке, «Точный» – только параметры, точно соответствующие заданному фильтру по словам, в правильном порядке. Флажками снизу строки соответствий отмечаются места, где будет осуществляться выборка.

Нажмите «ОК» и после этого в строке «Состояние» отобразятся только подходящие параметры.

В том же всплывающем меню «Действие» ставится или убирается галочка напротив строки «Фильтр», если нужно применить или отменить заранее заданные настройки подбора соответствий.

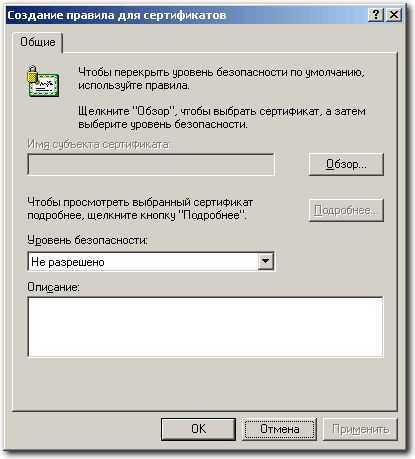

Правило сертификата

Устанавливаются для файлов, имеющих цифровую подпись издателя. Для создания правила нажмите кнопку Обзор и укажите необходимый сертификат.

Правило для сертификата

Способ идентификации программ с помощью сертификатов достаточно надежен, но и у него существуют минусы. Во-первых, он требует применения центров сертификации. Во-вторых, невозможно установить разные значения правил для программ одного издателя. Например, тот же пасьянс из стандартных игр Windows таким правилом запретить не получится, поскольку оно запретит и запуск ключевых компонентов всей операционной системы.

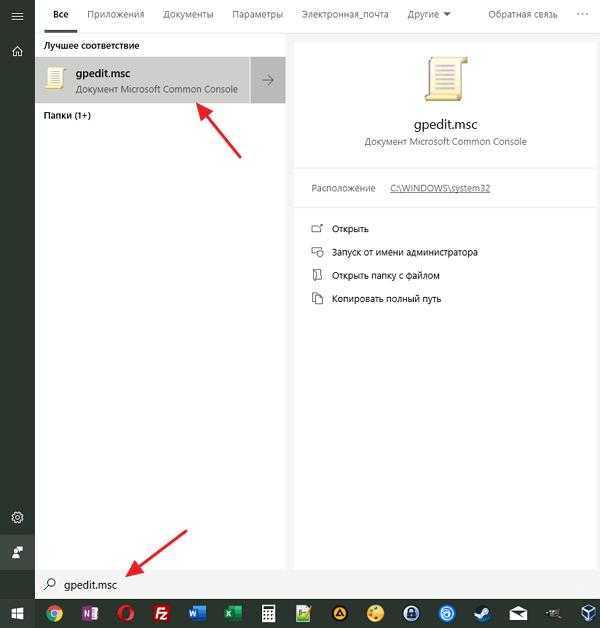

О приложении gpedit.msc

Через утилиту можно расширить базовые надстройки операционки, отключить ненужные или поврежденные функции. Инструмент позволяет ограничить других пользователей гаджета в определенных действиях, начиная от простых манипуляций до блокировки подключения устройств, запуска приложений.

В основном, сервис используется в корпоративной среде, в Домашней версии такого контроля не требуется. Обычно на домашнем устройстве достаточно создать учетку, защищенную паролем.

Управление политикой выполняется с помощью встроенного Редактора gpedit.msc. Его можно запустить только через административный профиль. Поиск осуществляется через соответствующую строку, где требуется набрать запрос: gpedit.msc.

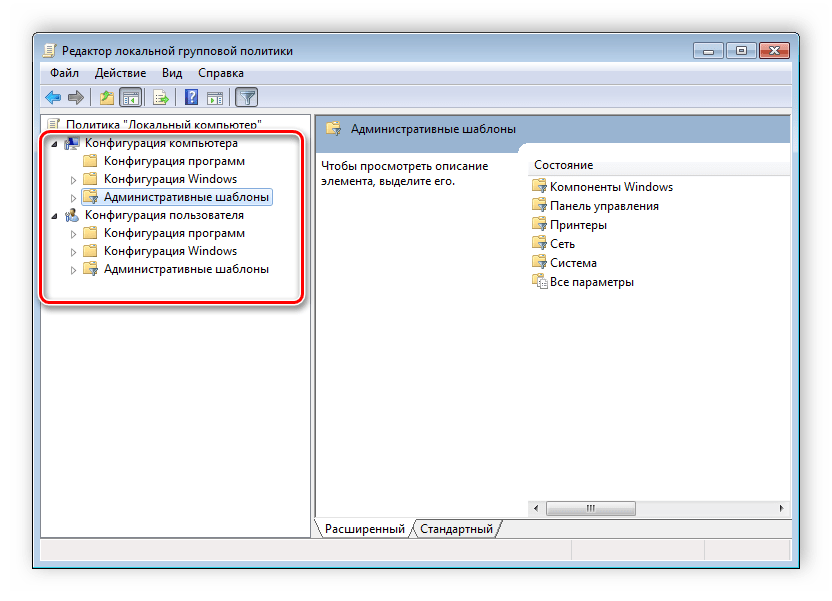

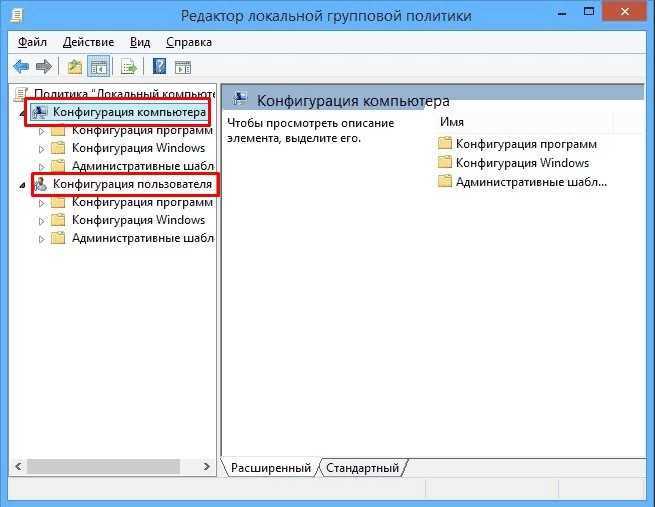

В меню Редактора отображаются два подраздела:

- конфигурация компьютера – необходим для изменения параметров работы ПК;

- конфигурация пользователя – работа с личными профилями на ПК.

В этих подразделах присутствуют параграфы, где происходят изменения настроек функционала «десятки». В этой части находится большинство возможностей изменения конфигурации Винды.

Настройки групповой политики Windows 8

Групповая политика в Windows 8 мало чем отличается от аналогичного инструмента в «десятке». Рассмотрим его на примере Windows 10, подразумевая что в «восьмёрке» он ничем не отличается, за исключением наличия нескольких дополнительных опций.

Что это за инструмент

Групповая политика – это обширный набор плавил, опций и настроек, посредством которых системный администратор может конфигурировать параметры компьютера. Сюда относится возможность изменять различные значения, устанавливать всевозможные ограничения, отключать или активировать функции. В общем, групповая политика предоставляет пользователю возможность редактировать записи системного реестра посредством удобного и понятного инструмента, в котором каждый параметр имеет название с кратким описанием, чего не предоставляет редактор реестра.

Эта оснастка доступна только для пользователей, которые установили на свои компьютеры Windows 10 профессиональную (Pro) или для бизнеса (Enterprise). В ином случае придется обновлять операционную систему или остаться без нижеописанных возможностей.

Запуск редактора

Прежде чем ознакомиться с функционалом редактора, необходимо выяснить, каким образом он запускается, и как быстрее вызвать оснастку.

Выполняем команду «gpedit.msc», скопировав или вбив ее в поисковую строку начального экрана, или «Пуск» в Windows 10, или текстовую форму командного интерпретатора (вызывается на экран посредством Win + R).

Добавление редактора в Виндовс Домашняя

Если появилось сообщение, оповещающее о невозможности запустить редактор, или используете домашнюю версию Windows 10 или «восьмерки», тогда придется выполнить интеграцию инструмента в операционную систему.

Внимание! Редактор групповой политики в домашнюю версию Виндовс не добавляется с XP, и Виндовс 10 не стала исключением. Посмотрите ещё: Как переустановить Windows 8

Посмотрите ещё: Как переустановить Windows 8

- При использовании операционной системы разрядностью x32 бит закрываем окно, нажав «Finish», в 64-х битной редакции Виндовс 10 и 8 эту кнопку ни в коем случае не трогаем.

- Заходим в папку «Temp», расположенную в директории «Windows» системного тома.

- Копируем туда динамические библиотеки (файлы с расширением dll) gpedit, fde,gptext, appmgr, fdeploy с распакованного архива.

- Копируем файл «gpedit.msc» в директорию «System32», которая находится в той же системной папке «Windows».

- Создаем копии GroupPolicy, GPBAK файлов GroupPolicyUsers иmsc, расположенных в «SysWOW64», в папке «System32».

- Если все прошло успешно, жмем «Finish» и перезагружаем Windows 10.

При возникновении ошибки в случае копирования документов придется подождать около минуты и повторить попытку или освободить проблемные файлы от использования их запущенными приложениями при помощи Unlocker.

Бывает, что при точном выполнении всех пунктов инструкции появляется ошибка с текстом о невозможности создания оснастки MMC. Тогда идем в каталог «Temp\gpedit», расположенный в «Windows», и запускаем командный файл x86.bat при использовании 32-х битной Виндовс 10, или x64.bat, если на компьютере используется 64-х разрядная ОС.

Как ни печально, но ни одна новая политика для «восьмерки» и «десятки» не будет доступной, ведь инструмент разрабатывался для «семерки» и был лишь незначительно подкорректирован для поддержания «десяткой».

Работаем в редакторе

Внешний вид окна редактора политики мало чем отличается от классического проводника и редактора реестра концептуально. Здесь присутствует все та же иерархическая структура каталогов с подкаталогами (аналогично разделам реестра и папкам в проводнике) и параметрами (файлы в проводнике и ключи в реестре) с подробной информацией о каждом из них.

Аналогично кустам реестра, список доступных опций в редакторе политики разделен на две части, первая из которых применима для активного пользователя, а вторая – для всех юзеров компьютера. В каждом разделе содержится ещё по три подраздела:

- «Конфигурация программ» — настройки, касающиеся ограничений на запуск приложений на компьютере;

- «Конфигурация Windows» — перечень групповых политик, влияющих на безопасность, позволяющих внедрять пользовательские скрипты для их выполнения во время запуска ПК;

- «Административные шаблоны» — пункт содержит перечень всех настроек, которые доступны для пользователя через «Панель управления».

Посмотрите ещё: Восстановление системы Windows 8

Пользователя, владеющего базовыми знаниями о возможностях, которые предоставляют групповые политики, ждет приятное открытие – доступ к массе спрятанных в дебрях системы и даже недоступных посредством графического интерфейса функциям.