Подключение на Ubuntu

В отличие от Windows и macOS на Ubuntu нет официального клиента для подключения к серверу по RDP. Однако это не проблема. Зато разработаны неофициальные приложения. Многие хостеры в своих базах знаний советуют использовать для подключения программу Remmina.

Для установки Remmina запустите терминал и выполните три команды.

Установите пакет Remmina:

Установите обновления:

Установите плагин:

Если ранее вы устанавливали и запускали Remmina, нужно перезапустить программу. Для этого убейте процесс:

Если эта команда вернет ошибку с сообщением о том, что ничего похожего в списке запущенных процессов нет, то это тоже хорошие новости — значит можно запускать программу.

- Найдите Remmina в списке инсталлированных приложений.

- Чтобы добавить соединение, нажмите на значок плюса.

- В поле Name впишите название соединения. Оно может быть любым.

- В поле Protocol выберите .

- Ниже на вкладке Basic укажите IP-адрес сервера, имя пользователя и пароль.

- Чтобы параметры сохранились, нажмите Save.

Все соединения сохраняются в одном списке. Выберите нужное подключение. При первой попытке установить соединение появится сообщение о недоверенном сертификате. Чтобы использовать его, нажмите «ОК». После успешного соединения вы увидите рабочий стол удаленного компьютера.

Альтернативные клиенты на Ubuntu

Если приложение Remmina работает нестабильно, попробуйте другие клиенты для подключения по RDP:

- Freerdp — бесплатная реализация RDP.

- Rdesktop — клиент с открытым исходным кодом.

Чтобы установить , запустите терминал и выполните команду

Для подключения к удаленному компьютеру используйте команду

Здесь — это указание на то, что удаленный рабочий стол нужно открыть в полноэкранном режиме. Если хотите открыть его в оконном режиме, просто не указывайте эту опцию. Остальные опции понятные: имя и пароль учетной записи, IP-адрес и порт компьютера, к которому вы подключаетесь. При этом порт указывать необязательно. Посмотреть другие опции можно с помощью команды .

Например, если вы хотите подключить общие папки, используйте опцию . В первом случае вы подключаете конкретную директорию, а во втором включаете перенаправление всех точек монтирования как совместных папок.

При первом подключении в терминале появится предупреждение о недоверенном сертификате. Чтобы принять его, введите на клавиатуре и нажмите на .

Клиент устанавливается командой:

Для подключения к удаленному рабочему столу используйте команду

При первом подключении появится предупреждение о недоверенном сертификате. Введите с клавиатуры yes, чтобы принять его.

Для работы с на сервере должны быть настроена аутентификация на уровне сети. Иначе при подключении будет вылетать ошибка. О настройках аутентификации на уровне сети мы говорили в разделе «Безопасность».

Apple доводит синхронизацию до идеала

Список того, что у меня хранится в облаке iCloud Drive

На конференции разработчиков WWDC 2018 вице-президент по разработке ПО Крейг Федериги сказал чёткое «Нет» на вопрос, объединяется ли iOS и macOS в единое целое.

Однако он пояснил, что в компании планируют делать так, что приложения с iPhone и iPad работали на Mac без больших затрат на оптимизацию.

Так сначала на macOS пришли «домашние» Диктофон и Акции, а в прошлом году инструмент переноса Catalyst стал доступен всем.

Для пользователей такие изменения пока не особо заметны. Однако это показало намерения компании не объединить код систем в один, а сделать так, чтобы для покупателей все устройства давали похожие ощущения.

И сейчас плавность перехода видна например, когда на лету синхронизируются все заметки и напоминания, работает единый буфер обмена, а на iPhone тут же прилетает фото, которое только что обработал на MacBook.

Последний пункт для меня самый важный. Покупка iCloud на 2 ТБ избавила от огромной головной боли.

Теперь я не беспокоюсь о том, что все данные пропадут в случае поломки. Больше не нужно постоянно перебрасывать файлы по жёстким дискам. И постоянно есть доступ ко всему, что хранится и на моём смартфоне, и на ноутбуке.

Ну а от хранилищ других компаний сервис отличается тем, что он глубоко врос во системы Apple. Немного напоминает монопольное поведение, но не думаю, что кто-то сделает интеграцию лучше с той же степенью приватности.

В ближайшие два года Apple начнёт ставить во все Mac собственные процессоры и заменит тем самым текущую архитектуру x86 на ARM.

На ней базируются остальные продукты компании, в том числе iPhone и iPad, поэтому приложения с мобильных систем станут полностью доступны на компьютерах.

Это приведёт к синергии устройств и контента, благодаря чему последний в сегодняшнем списке пункт про синхронизацию устройств через несколько лет станет самым важным в преимуществе macOS над Windows.

Даже интересно, как будет выкручиваться Microsoft. Пока же попытки выглядят как минимум странно.

iPhones.ru

Оторвите меня от макбука.

Павел Телешевский

У меня 4 новых года: обычный, свой, WWDC и сентябрьская презентация Apple. Последний — самый ожидаемый, и ни капли за это не стыдно.

Instagram/Telegram: @tinelray

How to update the Remote Desktop web client

When a new version of the Remote Desktop web client is available, follow these steps to update the deployment with the new client:

-

Open an elevated PowerShell prompt on the RD Web Access server and run the following cmdlet to download the latest available version of the web client:

-

Optionally, you can publish the client for testing before official release by running this cmdlet:

The client should appear on the test URL that corresponds to your web client URL (for example, https://server_FQDN/RDWeb/webclient-test/index.html).

-

Publish the client for users by running the following cmdlet:

This will replace the client for all users when they relaunch the web page.

Получите клиент удаленного рабочего стола и начинайте его использовать

В этом разделе вы узнаете, как скачать и настроить клиент удаленного рабочего стола для iOS.

Загрузите клиент удаленного рабочего стола из iOS Store

Сначала необходимо скачать клиент и настроить компьютер для подключения к удаленным ресурсам.

Чтобы скачать клиент, выполните следующие действия:

- Скачайте клиент Удаленного рабочего стола (Майкрософт) из iOS App Store или iTunes.

- .

Добавление компьютера

После того как вы скачали клиент и настроили свой компьютер для приема удаленных подключений, можно добавлять ПК.

Чтобы добавить компьютер:

- В Центре подключений коснитесь + , а затем — Добавить компьютер.

- Введите следующие сведения:

- Имя компьютера — это имя компьютера. Это может быть имя компьютера с Windows, доменное имя в Интернете или IP-адрес. Вы также можете добавить сведения о порте к имени компьютера (например, MyDesktop:3389 или 10.0.0.1:3389).

- Имя пользователя — это имя пользователя для доступа к удаленному компьютеру. Вы можете использовать следующие форматы: имя_пользователя, домен\имя_пользователя или . Кроме того, можно выбрать параметр Запрашивать при необходимости, чтобы имя пользователя и пароль запрашивались по необходимости.

- Можно также установить следующие дополнительные параметры:

- Понятное имя (необязательно) — легко запоминаемое имя компьютера, к которому вы подключаетесь. Можно использовать любую строку, но если вы не укажете понятное имя, вместо него будет отображаться имя компьютера.

- Шлюз (необязательно) — это шлюз удаленных рабочих столов, который вы хотите использовать для подключения к виртуальным рабочим столам, удаленным приложениям RemoteApp и рабочим столам на основе сеансов во внутренней корпоративной сети. Получите сведения о шлюзе от системного администратора.

- Звук — выберите устройство, которое будет использоваться для воспроизведения аудио во время удаленного сеанса. Вы можете выбрать, воспроизводить ли звук на локальных устройствах, на удаленном устройстве или вообще не воспроизводить его.

- Переключение кнопки мыши — всегда, когда жест мыши посылает команду левой кнопкой мыши, он посылает ту же команду и правой кнопкой мыши. Переключение кнопки мыши необходимо, если на удаленном компьютере настроен режим мыши для левши.

- Режим администратора — подключитесь к сеансу администрирования на сервере, который работает на Windows Server 2003 или более поздней версии.

- Буфер обмена — укажите, следует ли перенаправлять текст и изображения из буфера обмена на компьютер.

- Хранилище — укажите, следует ли перенаправлять хранилище на компьютер.

- Выберите Сохранить.

Необходимо изменить эти параметры? Нажмите и удерживайте рабочий стол, который вы хотите отредактировать, а затем нажмите значок параметров.

Добавление рабочей области

Чтобы получить список управляемых ресурсов, к которым можно получить доступ в iOS, добавьте рабочую область, подписавшись на веб-канал, предоставленный администратором.

Чтобы добавить рабочую область:

- На экране Центра подключений коснитесь + , а затем — Добавить рабочую область.

- В поле «URL-адрес веб-канала» введите URL-адрес веб-канала, который нужно добавить. Можно указать URL-адрес или адрес электронной почты.

- В первом случае используйте URL-адрес, предоставленный администратором.

- Если обращение к ресурсам выполняется из Виртуального рабочего стола Azure или Windows 365, можно использовать один из следующих URL-адресов:

- Если вы работаете с Виртуальным рабочим столом Azure (классический), используйте .

- Если вы работаете с Виртуальным рабочим столом Azure, используйте .

- Если вы работаете с Windows 365, используйте .

- Если обращение к ресурсам выполняется из Виртуального рабочего стола Azure или Windows 365, можно использовать один из следующих URL-адресов:

- Во втором случае введите свой адрес электронной почты. При этом клиент будет искать URL-адрес, связанный с вашим адресом электронной почты, если администратор настроил сервер соответствующим образом.

- В первом случае используйте URL-адрес, предоставленный администратором.

- Коснитесь Next (Далее).

- При появлении запроса укажите учетные данные.

- В поле Имя пользователя укажите имя пользователя учетной записи с разрешением на доступ к ресурсам.

- В поле Пароль введите пароль для этой учетной записи.

- Вам также может быть предложено ввести дополнительные сведения в зависимости от параметров, настроенных администратором для проверки подлинности.

- Выберите Сохранить.

Когда вы выполните эти действия, в Центре подключений должны отобразиться удаленные ресурсы.

Когда вы подпишетесь на веб-канал, его содержимое будет регулярно автоматически обновляться. Ресурсы могут добавляться, изменяться или удаляться в соответствии с изменениями, внесенными администратором.

Шаг 1. Настройка базы данных для посредника подключений

- Найдите строку подключения к базе данных, которую вы создали. Она нужна как для идентификации версии драйвера ODBC, который потребуется позже, так и для настройки посредника подключений (шаг 3), поэтому сохраните эту строку где-нибудь, чтобы она была под рукой. Вот как можно найти строку подключения к Базе данных SQL Azure.

-

На портале Azure щелкните Обзор > Группы ресурсов, а затем щелкните группу ресурс для развертывания.

-

Выберите базу данных SQL, которую вы только что создали (например, CB-DB1).

-

Щелкните Параметры > Свойства > Показать строки подключения к базам данных.

-

Скопируйте строку подключения для ODBC (включая Node.js) , которая должна выглядеть следующим образом.

-

Замените your_password_here своим текущим паролем. Вы будете использовать эту строку с паролем при подключении к базе данных.

-

- Установите драйвер ODBC на новый посредник подключений.

- Если вы используете виртуальную машину для посредника подключений, создайте общедоступный IP-адрес для первого посредника подключений к удаленному рабочему столу. (Это необходимо сделать, только если у виртуальной машины RDMS еще нет общедоступного IP-адреса для подключений по протоколу RDP.)

- На портале Azure щелкните Обзор > Группы ресурсов. Выберите группу ресурсов для развертывания и щелкните первую виртуальную машину посредника подключений к удаленному рабочему столу (например, Contoso-Cb1).

- Щелкните Параметры > Сетевые интерфейсы и выберите соответствующий сетевой интерфейс.

- Щелкните Параметры > IP-адрес.

- Для параметра Общедоступный IP-адрес выберите Включено, а затем щелкните IP-адрес.

- Если у вас имеется общедоступный IP-адрес, который вы хотите использовать, выберите его из списка. В противном случае щелкните Создать, введите имя и нажмите кнопку ОК, а затем — кнопку Сохранить.

- Подключитесь к первому посреднику подключений к удаленному рабочему столу.

- На портале Azure щелкните Обзор > Группы ресурсов. Выберите группу ресурсов для развертывания и щелкните первую виртуальную машину посредника подключений к удаленному рабочему столу (например, Contoso-Cb1).

- Щелкните Подключить > Открыть, чтобы открыть клиент удаленного рабочего стола.

- В окне клиента выберите Подключить, а затем щелкните Use another user account (Использовать другую учетную запись пользователя). Введите имя пользователя и пароль для учетной записи администратора домена.

- Нажмите кнопку Да в ответ на предупреждение о сертификате.

- Скачайте драйвер ODBC для SQL Server, соответствующий версии в строке подключения ODBC. Для примера строки выше нам нужно установить драйвер ODBC версии 13.

- Скопируйте файл sqlincli.msi на первый сервер посредника подключений к удаленному рабочему столу.

- Откройте файл sqlincli.msi и установите собственный клиент.

- Повторите шаги 1–5 для всех остальных посредников подключений к удаленному рабочему столу (например, Contoso-Cb2).

- Установите драйвер ODBC на каждом сервере, на котором будет выполняться посредник подключений.

- Если вы используете виртуальную машину для посредника подключений, создайте общедоступный IP-адрес для первого посредника подключений к удаленному рабочему столу. (Это необходимо сделать, только если у виртуальной машины RDMS еще нет общедоступного IP-адреса для подключений по протоколу RDP.)

Добавление рабочей области

Подпишитесь на веб-канал, который предоставил администратор, чтобы получить список управляемых ресурсов, доступных вам на устройстве macOS.

Чтобы подписаться на веб-канал:

- Выберите Добавить веб-канал на главной странице, чтобы подключиться к службе и получить ресурсы.

- Введите URL-адрес веб-канала. Это может быть URL-адрес или адрес электронной почты.

- Если обращение к ресурсам выполняется из Виртуального рабочего стола Azure или Windows 365, можно использовать один из следующих URL-адресов:

- Если вы работаете с Виртуальным рабочим столом Azure (классический), используйте .

- Если вы работаете с Виртуальным рабочим столом Azure, используйте .

- Если вы работаете с Windows 365, используйте .

- Чтобы использовать адрес электронной почты, введите свой адрес электронной почты. При этом клиент будет искать URL-адрес, связанный с вашим адресом электронной почты, если администратор настроил сервер соответствующим образом.

- Если обращение к ресурсам выполняется из Виртуального рабочего стола Azure или Windows 365, можно использовать один из следующих URL-адресов:

- Выберите Подписаться.

- При появлении запроса войдите в систему со своей учетной записью.

После входа будет показан список доступных ресурсов.

Когда вы подпишетесь на веб-канал, его содержимое будет регулярно автоматически обновляться. Ресурсы могут добавляться, изменяться или удаляться в соответствии с изменениями, внесенными администратором.

Экспорт и импорт подключений

Можно экспортировать определение подключения к удаленному рабочему столу и использовать его на другом устройстве. Удаленные рабочие столы хранятся в отдельных RDP-файлах.

Чтобы экспортировать RDP-файл, сделайте следующее:

- В Центре подключений щелкните правой кнопкой мыши удаленный рабочий стол.

- Выберите Экспорт.

- Перейдите в расположение, где вы хотите сохранить RDP-файл удаленного рабочего стола.

- Нажмите кнопку ОК.

Чтобы импортировать RDP-файл, сделайте следующее:

- В строке меню выберите Файл > Импорт.

- Перейдите к RDP-файлу.

- Выберите Открыть.

RDS Shadow – подключаемся к сессии пользователя в Windows 2012 R2

Спешим поделиться хорошей новостью: Microsoft вернула функционал Remote Desktop Shadowing в Windows Server 2012 R2 и Windows 8.1! Напомним, что режим Shadow (теневой сеанс) – может использовать администратором для просмотра и управления активной терминальной сессией любого пользователя. Этот режим работы поддерживается практически с первых версий терминального сервера Microsoft и неожиданно был убран в релизе Windows Server 2012 (связано с переносом стека rdp из режима ядра в пользовательский режим).

Кроме того, у режима RD Shadow и rdp клиента появился ряд новых интересных возможностей. Полный список опций rdp клиента mstsc.exe, определяющих возможность удаленного подключения к сессии конечного пользователя:

Mstsc.exe [/shadow:sessionID ]

/shadow:ID – подключится к терминальной сессии с указанным ID

/v:servername – имя терминального сервера (если не задано, используется текущий)

/control – возможность взаимодействия с сеансом пользователя (если не указано, используется режим просмотра сессии пользователя).

/noConsentPrompt – не запрашивать у пользователя подтверждение на подключение к сессии

Ограничения теневых сеансов RDS в Windows 2012 R2

- Подключаться к чужим сессиям может только администратор сервера. Делегировать эти права обычным пользователем нельзя

- RDS Shadow не будет работать в сетях на базе рабочих групп

Remote Desktop Shadow — работа в GUI

Подключиться к сессии пользователя можно с помощью утилиты mstsc.exe или непосредственно из консоли Server Manager. Для этого в консоли Server Manager откройте коллекцию QuickSessionCollection.

Щелкнув по сессии интересующего пользователя, выберите в контекстном меню Shadow.

Появится окно параметров теневого подключения. Возможен просмотр (View) и управление (Control) сессией. Кроме того можно включить опцию Prompt for user consent (запросить согласие на подключение у пользователя).

Если пользователь подтвердит, подключение, администратор увидит его рабочий стол и сможет взаимодействовать с ним.

Совет. Для отключения от сессии пользователя и выхода из shadow-режима нужно нажать ALT+* на рабочей станции или Ctrl+* на терминальном сервере (если не заданы альтернативные комбинации).

Если же пользователь отклонит подключение, появится окно:

Shadow Error: The operator or administrator has refused the request

Если же попытаться подключится к сессии пользователя без запроса подтверждения, появится ошибка, сообщающая что такое поведение настроено групповой политикой:

Shadow Error: The Group Policy setting is configured to require the user’s consent. Verify the configuration of the policy settings.

Параметры удаленного управлениями терминальными сессиями пользователя настраиваются политиками Set rules for remote control of Remote Desktop Services user sessions, которые находится в разделе Policies -> Administrative Templates -> Windows components -> Remote Desktop Services -> Remote Session Host -> Connections в пользовательской и «компьютерной» секциях GPO.

Этой политикой можно настроить следующие варианты подключения по RD Shadow:

- No remote contol allowed — удаленное управление запрещено

- Full Control with users’s permission — полный контроль с разрешения пользователя

- Full Control without users’s permission — полный контроль без разрешения пользователя

- View Session with users’s permission – наблюдение за сеансом с подтверждением

- View Session without users’s permission – наблюдение за сеансом без подтверждения

RDS Shadow из Powershell

Воспользоваться функционалом Remote Desktop Services Shadow можно и из Powershell.

В первую очередь покажем, как получить список сессий на терминальном сервере (сесии пользователей будут сгруппированы в группы в зависимости от их статуса):

Get-RDUserSession | ft Username, UnifiedSessionId, SessionState, HostServer, ApplicationType -GroupBy Sessionstate

На данном сервере мы обнаружили три активных терминальных сессии. Подключимся к сессии пользователя с ID сессии 3:

Mstsc /shadow:3 /control

Troubleshooting

If a user reports any of the following issues when opening the web client for the first time, the following sections will tell you what to do to fix them.

What to do if the user’s browser shows a security warning when they try to access the web client

The RD Web Access role might not be using a trusted certificate. Make sure the RD Web Access role is configured with a publicly trusted certificate.

If that doesn’t work, your server name in the web client URL might not match the name provided by the RD Web certificate. Make sure your URL uses the FQDN of the server hosting the RD Web role.

If the user reports that they can’t connect with the web client even though they can see the resources listed, check the following things:

- Is the RD Gateway role properly configured to use a trusted public certificate?

- Does the RD Gateway server have the required updates installed? Make sure that your server has the KB4025334 update installed.

If the user gets an «unexpected server authentication certificate was received» error message when they try to connect, then the message will show the certificate’s thumbprint. Search the RD Broker server’s certificate manager using that thumbprint to find the right certificate. Verify that the certificate is configured to be used for the RD Broker role in the Remote Desktop deployment properties page. After making sure the certificate hasn’t expired, copy the certificate in .cer file format to the RD Web Access server and run the following command on the RD Web Access server with the bracketed value replaced by the certificate’s file path:

Diagnose issues with the console log

If you can’t solve the issue based on the troubleshooting instructions in this article, you can try to diagnose the source of the problem yourself by watching the console log in the browser. The web client provides a method for recording the browser console log activity while using the web client to help diagnose issues.

- Select the ellipsis in the upper-right corner and navigate to the About page in the dropdown menu.

- Under Capture support information select the Start recording button.

- Perform the operation(s) in the web client that produced the issue you are trying to diagnose.

- Navigate to the About page and select Stop recording.

- Your browser will automatically download a .txt file titled RD Console Logs.txt. This file will contain the full console log activity generated while reproducing the target issue.

The console may also be accessed directly through your browser. The console is generally located under the developer tools. For example, you can access the log in Microsoft Edge by pressing the F12 key, or by selecting the ellipsis, then navigating to More tools > Developer Tools.

LibreOffice

Те, кто работал на Linux, должны знать о таком офисном пакете, как LibreOffice – он нередко присутствует в сборках Линукса и пользуется там большой популярностью. В него входят не только аналоги Word, Excel и Powerpoint, но и редактор баз данных, способный заменить Microsoft Access.

Поговорим сразу о минусах: первое, что бросается в глаза – это старомодный интерфейс, похожий на Office 2003. Второе – это отсутствие возможностей совместной работы. Ну и третье – это мобильное приложение, которое есть, но через него можно только просматривать файлы без возможности редактирования.

В то же время LibreOffice может практически все, что умеет Microsoft Office – это поддержка всех стандартных форматов и весь необходимый функционал. Кроме того, данный пакет позволяет подключать специальные плагины, благодаря которым можно добавлять новые «фишки» в программы.

Особенности:

- основной формат файлов – открытый международный формат OpenDocument, но возможна работа и с другими популярными форматами: .XML, .DOC, .XLS, .PPT, .CDR;

- в состав включены такие компоненты, как LibreOffice Writer, LibreOffice Calc, LibreOffice Impress, LibreOffice Draw, LibreOffice Math, LibreOffice Base;

- экспорт в PDF: поддерживается во всех компонентах, кроме Base;

- поддержка сторонних расширений.

Платформы: Windows, Linux, macOS, Android, iOS

Официальная страница: LibreOffice

Создание пула серверов на сервере посредника подключений (RD Connection Broker)

Пул серверов, это удобное объединение серверов в общий список для быстрого управления и развертывания на них ролей и компонентов. Все манипуляции производятся из единой консоли управления «Диспетчер серверов». Откройте оснастку «Диспетчер серверов» раздел «Все серверы». Щелкните по нему правым кликом и нажмите «Добавление серверов».

Напоминаю, что делать вы это должны от имени учетной записи, у которой есть права на данные сервера и ваш брандмауэр должен пропускать данные подключения

На вкладке Active Directory вам необходимо указать в каком домене вы будите производить поиск, в поле «Имя (Общие)» находим нужные вам сервера.

Выбираем нужные сервера и переносим их в раздел «Выбрано».

Нажимаем «Ok».

В итоге в вашей оснастке «Диспетчер серверов» вы увидите все добавленные хосты. которые будут участниками Remote Desktop Services High Availability на Windows Server 2019.

Если у ваших серверов будет статус «В сети: счетчики производительности не запущены», то запустите их через правый клик

В результате все должно быть в статусе «В сети».

Окончательный вердикт

Оценка приложений с очень похожими функциями и возможностями никогда не была легкой задачей. Вместо того, чтобы выбрать абсолютного победителя, мы попытались пробиться к вершине путем исключения. TightVNC является первым, кто исключает себя, поскольку клиент на базе Java чувствует себя неуместно на рабочем столе Linux — тем более, что соответствующий ему сервер доступен только для Windows.

Далее следуют Remmina и Vinagre, которые очень похожи в том, что они оба предлагают поддержку нескольких протоколов, кроме VNC, и не требуют специального серверного программного обеспечения. Vinagre просто выполняет свою работу без особых сложностей и работает на удивление хорошо. Тем не менее, клиент не предлагает такой же гибкости, как другие во время активного сеанса, что является позором.

Аналогичным образом, Remmina имеет хорошие оценки в отделе производительности и дает вам возможность изменять параметры качества соединения на лету. Клиент поддерживает самый широкий спектр протоколов и будет подключаться ко всем видам серверов удаленных рабочих столов. Remmina не имеет собственного серверного программного обеспечения, но вы можете использовать его для всех видов удаленных подключений ко всем видам серверов. К сожалению, Remmina не хватает некоторых дополнительных функций, которые вы получаете с другими клиентами, таких как возможность передачи файлов.

Если передача файлов необходима для удаленного доступа, то нет лучшего варианта, чем RealVNC. Клиент работает достойно с другими серверами, но лучше всего работает в паре с собственным. Мы рекомендуем его для удаленного доступа ко всем видам графической работы на Pi, особенно если вы используете Raspbian, поскольку серверное программное обеспечение теперь поставляется с предустановленной версией.

Это оставляет нас с TigerVNC. Клиент работает хорошо, независимо от того, какой тип VNC-сервера находится на другом конце. Единственным недостатком является отсутствие мобильных клиентов и тот факт, что он не позволяет копировать файлы. Тем не менее, пересылка файлов и мгновенных сообщений не являются основными функциями VNC. Учетные данные TigerVNC с открытым исходным кодом, интуитивно понятный интерфейс и образцовая производительность во время активного подключения делают его очень способным клиентом VNC для всех видов задач удаленного рабочего стола.

1-е место: TigerVNC — его учетные данные и производительность с открытым исходным кодом являются его отличительной чертой.

Общий балл: 5/5

Веб: www.tigervnc.org

2-е место: RealVNC — готовое решение для удаленного доступа к рабочему столу на Raspberry Pi.

Общий балл: 4/5

Веб: www.realvnc.com

3-е место: Remmina — многопротокольный клиент удаленного рабочего стола, который хорошо работает.

Общий балл: 3/5

Веб: www.remmina.org/wp

4-е место: Vinagre — клиент с несколькими протоколами, которому не хватает контроля, предлагаемого его коллегами.

Общий балл: 3/5

Веб: http://bit.ly/ProjectVinagre

Пятое место: TightVNC — самое большое его ограничение — это фокус на этих платформах Windows.

Общий балл: 2/5

Веб: http://tightvnc.net

Есть несколько других клиентов и решений для удаленных рабочих столов, которые вы можете использовать помимо тех, которые мы обсуждали. Хотя мы рассмотрели только самые популярные и активно развивающиеся клиенты VNC, существуют другие альтернативы, такие как KDE Krdc, TurboVNC и x11vnc. Также, как отмечалось ранее, VNC не единственный протокол удаленного рабочего стола в городе. Еще одним популярным является фирменный протокол NoMachine NX.

Если вы не противостоять проприетарным решениям, есть также клиент TeamViewer и инструмент Google Chrome Remote Desktop.

Veyon («виртуальный взгляд на сети») также представляет собой решение с открытым исходным кодом для удаленного доступа, контроля и управления классными компьютерами с использованием протокола RFB VNC.

Если вы заботитесь больше о безопасности, чем о явном недовольстве, вы можете просто включить пересылку X11 через SSH. Это будет отображать только одно приложение одновременно.

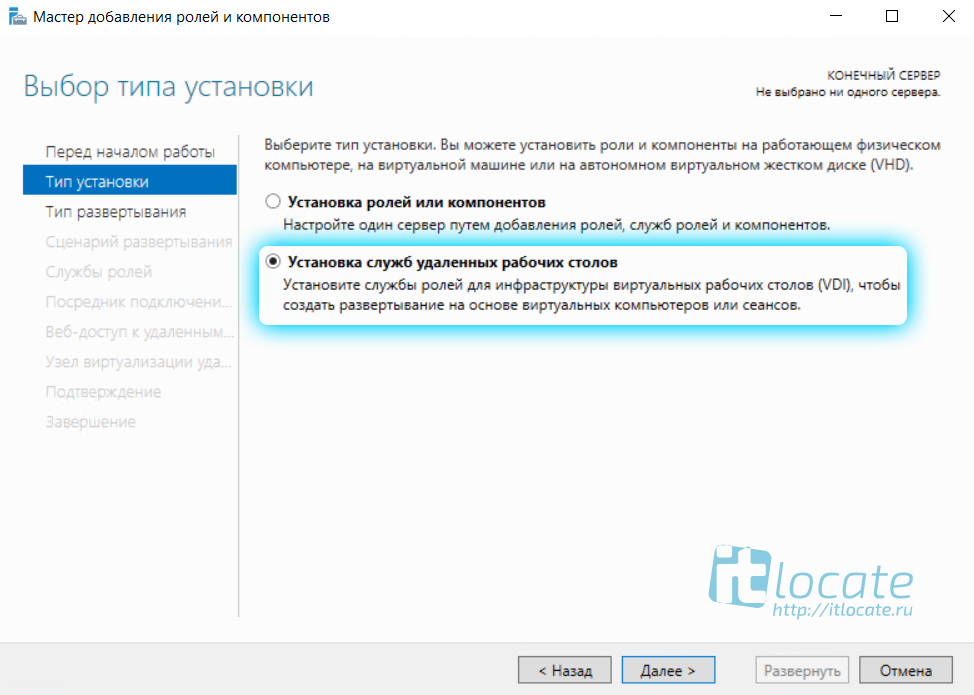

Установка ролей и служб RemoteApp

Для установки RemoteApp запускаем Мастер добавления ролей и компонентов и выбираем Тип установки Установка служб удалённых рабочих столов как на скриншоте ниже

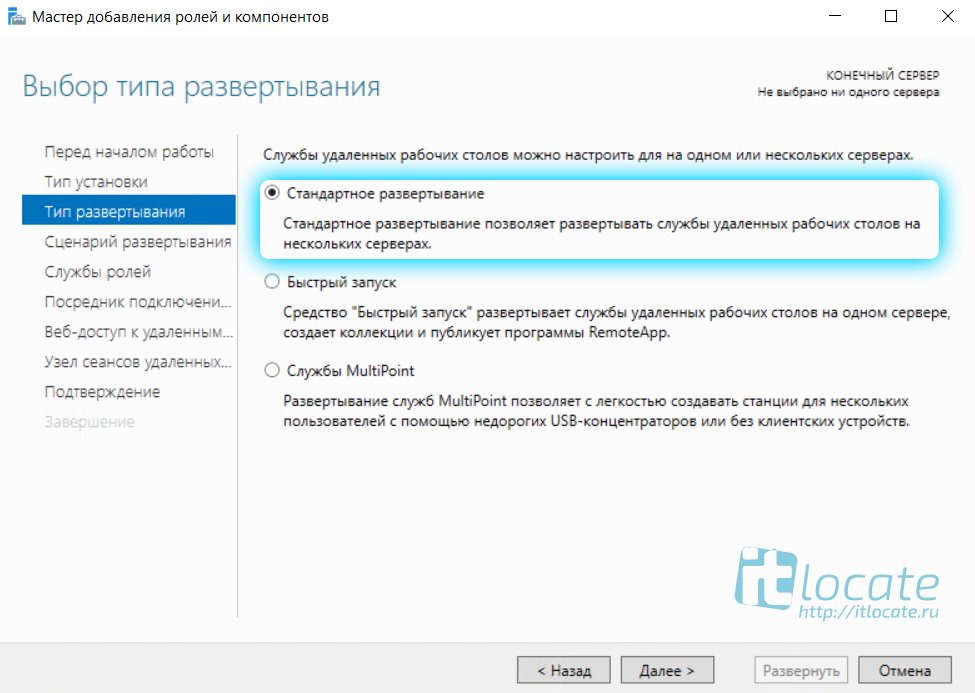

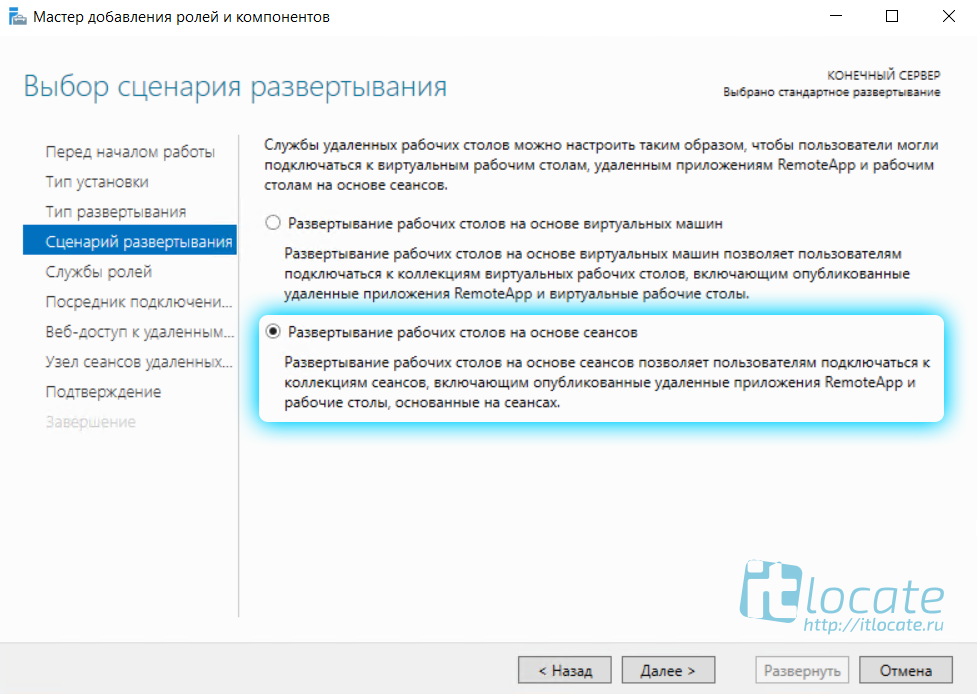

Далее выбираем Стандартное обёртывание xD. И после выбираем Развёртывание рабочих столов на основе сеансов.

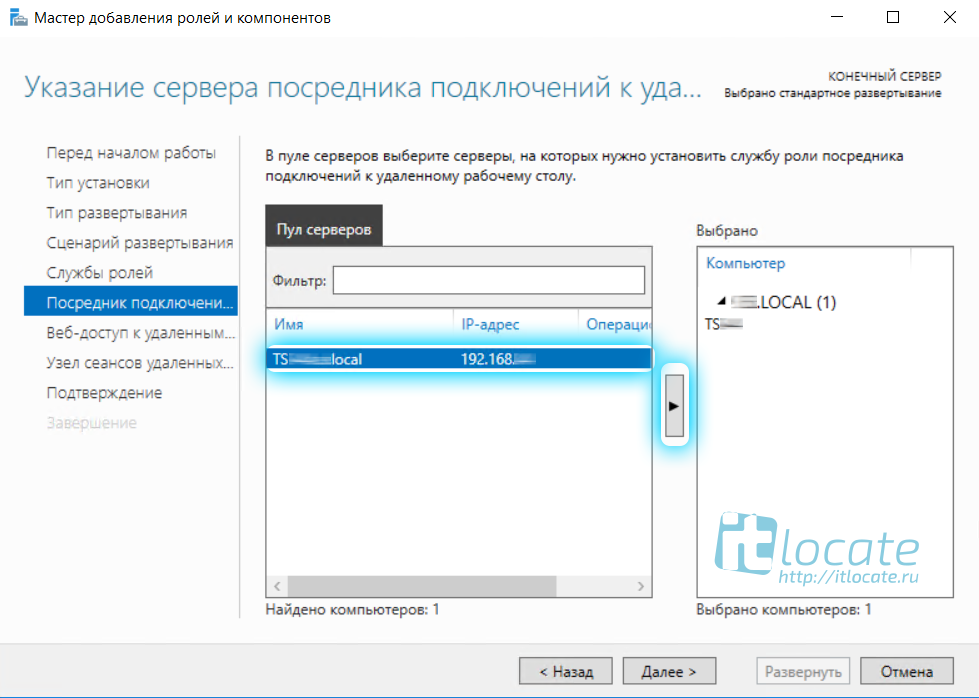

На пункте Посредник подключения выбираем наш сервер из пула серверов и добавляем его в правое поле.

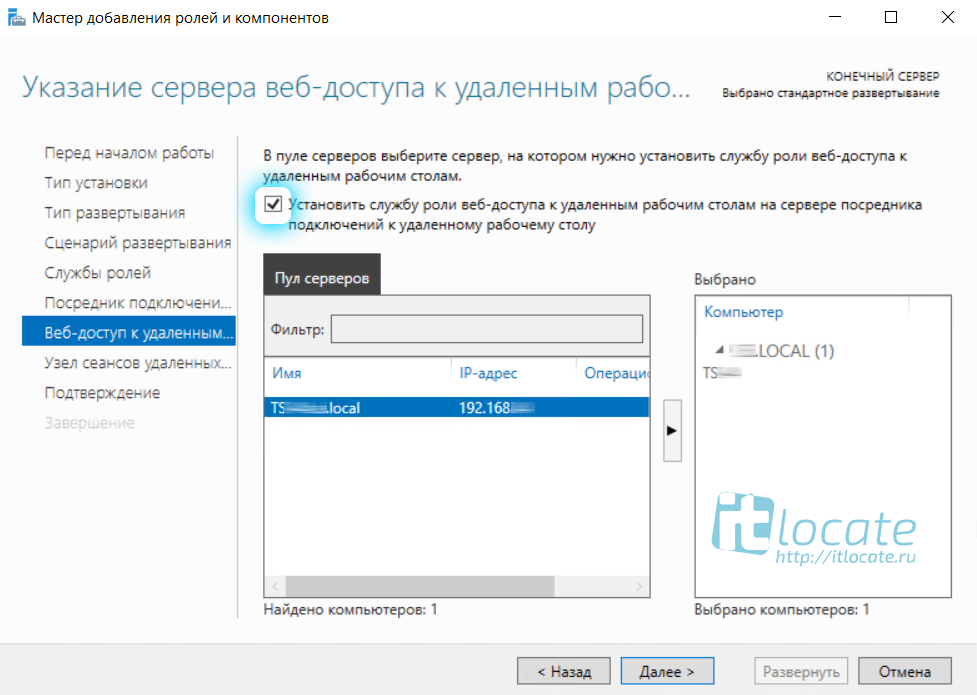

На следующем пункте, обратите внимание, необходимо отметить чекбксом Установить службу роли веб-доступа к удалённым рабочим столам на сервере посредника подключений к удалённому рабочему столу

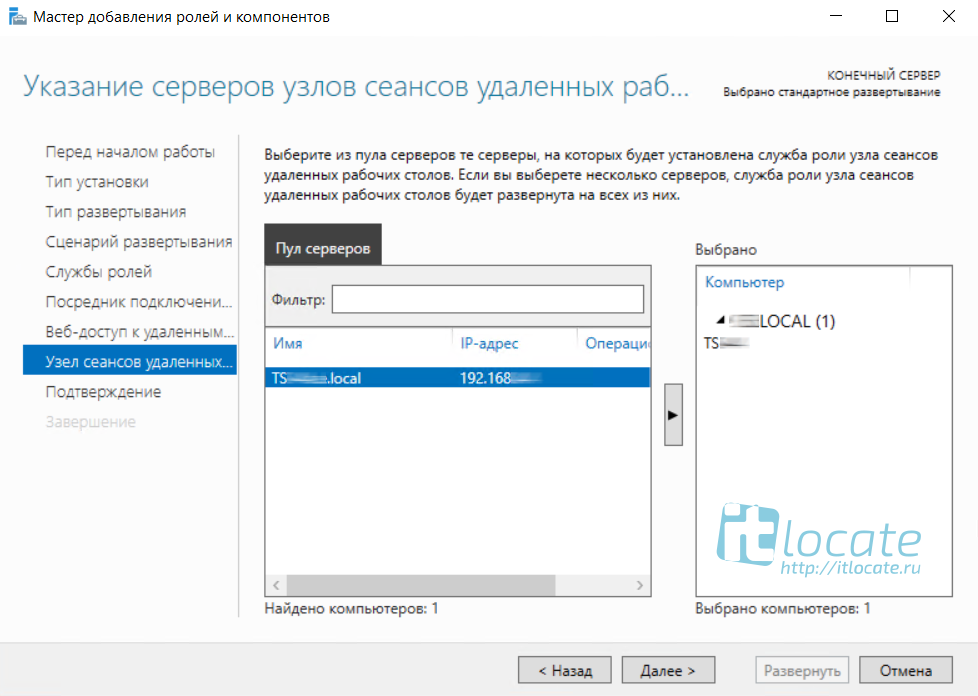

Так же выбираем наш сервер из пула серверов и прожимаем Далее / Развернуть

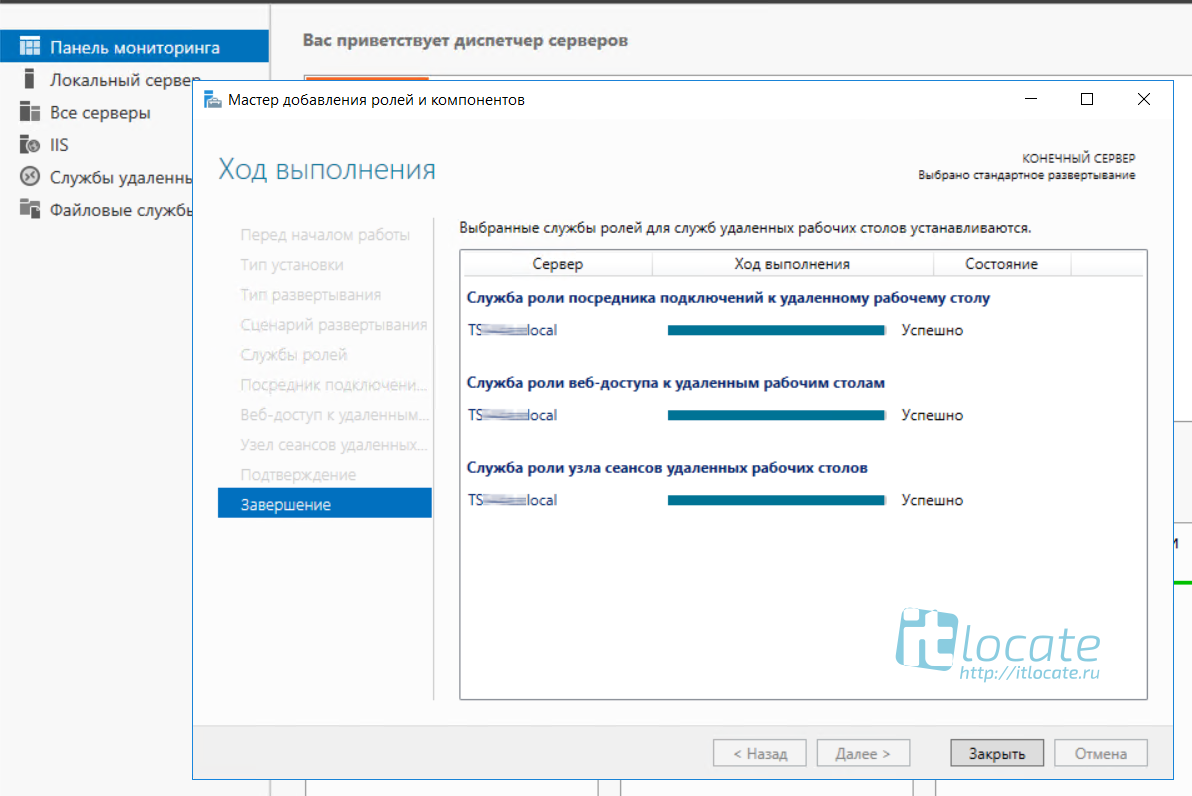

Процесс развёртывания будет отображаться на экране, а по окончанию мы с вами выходим из мастера по нажатию кнопки Закрыть

Проверка состояния прослушивателя протокола RDP

Важно!

В точности следуйте инструкциям из этого раздела. Неправильное изменение реестра может вызвать серьезные проблемы. Прежде чем редактировать реестр, создайте резервную копию реестра, чтобы вы могли восстановить его в случае ошибки.

Проверка состояния прослушивателя RDP

Для выполнения этой процедуры используйте экземпляр PowerShell с разрешениями администратора. На локальном компьютере также можно использовать командную строку с разрешениями администратора. Но для этой процедуры используется PowerShell, так как одни и те же командлеты выполняются локально и удаленно.

-

Чтобы подключиться к удаленному компьютеру, выполните следующий командлет:

-

Введите qwinsta.

-

Если в списке содержится rdp-tcp с состоянием Listen, прослушиватель протокола удаленного рабочего стола работает. Перейдите к разделу . В противном случае перейдите к шагу 4.

-

Экспортируйте конфигурацию прослушивателя RDP с рабочего компьютера.

- Войдите на компьютер с той же версией операционной системы, что и у затронутого компьютера, и получите доступ к реестру компьютера (например, с помощью редактора реестра).

- Перейдите к следующей записи реестра:HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Terminal Server\WinStations\RDP-Tcp

- Экспортируйте запись в REG-файл. Например, в редакторе реестра щелкните запись правой кнопкой мыши, выберите пункт Экспортировать, а затем введите имя файла для экспортируемых параметров.

- Скопируйте экспортированный REG-файл на затронутый компьютер.

-

Чтобы импортировать конфигурацию прослушивателя протокола RDP, откройте окно PowerShell с разрешениями администратора на затронутом компьютере (или откройте окно PowerShell и подключитесь к этому компьютеру из удаленного расположения).

-

Чтобы создать резервную копию для существующей записи реестра, воспользуйтесь таким командлетом:

-

Чтобы удалить резервную копию для существующей записи реестра, воспользуйтесь таким командлетом:

-

Чтобы импортировать новую запись реестра и перезапустить службу, воспользуйтесь такими командлетами:

Замените <filename> именем экспортированного REG-файла.

-

-

Проверьте конфигурацию, попытавшись еще раз подключиться к удаленному рабочему столу. Если подключиться все равно не удается, перезагрузите затронутый компьютер.

-

Если вы не смогли подключиться, .

Проверка состояния самозаверяющего сертификата протокола RDP

- Если подключиться так и не удалось, откройте оснастку MMC «Сертификаты». Когда будет предложено выбрать хранилище сертификатов для управления, выберите Учетная запись компьютера и затронутый компьютер.

- В папке Сертификаты в разделе Удаленный рабочий стол удалите самозаверяющий сертификат протокола RDP.

- На затронутом компьютере выполните следующие действия, чтобы перезапустить службу удаленных рабочих столов.

- Обновите оснастку диспетчера сертификатов.

- Если самозаверяющий сертификат протокола RDP не был создан повторно, .

Проверка разрешений для папки MachineKeys

- На затронутом компьютере откройте проводник и перейдите к папке C:\ProgramData\Microsoft\Crypto\RSA\ .

- Щелкните правой кнопкой мыши папку MachineKeys, а затем выберите Свойства, Безопасность и Дополнительно.

- Убедитесь, что настроены следующие разрешения:

- Builtin\Администраторы: Полный доступ

- Все: чтение и запись.

Возможные проблемы

CredSSP

Ещё можете столкнуться с такой вот ошибкой: An authentication error has occurred. The function is not supported. This could be due to CredSSP encryption oracle remediation.

А возникновение этой ошибки связано с тем, что на терминальном Windows сервере, на который идёт подключение, не установлены последние обновления безопасности (CredSSP обновления для CVE-2018-0886). После обновления система по умолчанию запрещает подключаться к удалённым серверам по RDP со старой версией протокола CredSSP.

Отсутствуют доступные серверы лицензирования удаленных рабочих столов

После настройки сервера всё шло хорошо, но только 120 дней. Потом случилось следущее:

А это означает что у вас установлен ключ льготного периода (grace period licensing), который необходимо удалить. Для этого вам нужно залогиниться на сервер локально. Где удалять ключ льготного периода? В реестре под именем L$RTMTIMEBOMB. Идём по ветке реестра:

Но не тут то было! У вас недостаточно прав, но и это нас не остановит. Жмём правой кнопкой мыши и меняем владельца на ветку реестра и даём полные права самому себе, после чего спокойно удаляем эту гадость). Если не поможет, то советую переустановить роли и компоненты.

Добавление удаленного ресурса

Удаленные ресурсы являются программами RemoteApp, рабочими столами на основе сеансов и виртуальными рабочими столами, опубликованными с помощью подключений к удаленным рабочим столам и удаленному приложению RemoteApp.

- URL-адрес отображает ссылку на сервер веб-доступа к удаленным рабочим столам, что дает вам доступ к удаленному приложению RemoteApp и подключениям к удаленным рабочим столам.

- Настроенные удаленные приложения RemoteApp и подключения к удаленным рабочим столам отображаются в списке.

Чтобы добавить удаленный ресурс:

- В Центре подключений выберите + и щелкните Добавление удаленных ресурсов.

- Введите сведения об удаленном ресурсе.

- URL-адрес веб-канала — URL-адрес сервера веб-доступа к удаленным рабочим столам. В этом поле можно также ввести учетную запись корпоративной электронной почты. Таким образом, клиент будет искать сервер веб-доступа к удаленным рабочим столам, связанный с вашим адресом электронной почты.

- Имя пользователя — имя пользователя, используемое для сервера веб-доступа к удаленным рабочим столам, к которому вы подключаетесь.

- Пароль — пароль, используемый для сервера веб-доступа к удаленным рабочим столам, к которому вы подключаетесь.

- Выберите Сохранить.

Удаленные ресурсы будут отображаться в Центре подключений.