Управление группами

В следующих разделах подробно описаны действия по управлению группами.

Создание группы

-

Нажмите кнопку Пуск и выберите пункт Выполнить.

-

В поле Open введите cmd.

-

Введите следующую команду:

В этой команде используются следующие значения:

- group_dn указывает отличительное имя объекта группы, которое необходимо добавить.

- sam_name имя SAM, которое является уникальным именем учетной записи SAM для этой группы (например, операторов).

- Да | не указывает, является ли группа безопасности (да) или группа рассылки (нет).

- l | g | указывает область группы, которая необходимо добавить (домен локальный , глобальный , или универсальный ).

Если домен, в котором создается группа, настроен на функциональный уровень домена Windows 2000 смешанных, можно выбрать только группы безопасности с локальными областями домена или глобальными областями.

Чтобы просмотреть полный синтаксис для этой команды и получить дополнительные сведения о вводе дополнительных сведений о группе, в командной подсказке введите .

Добавление участника в группу

-

Нажмите кнопку Пуск и выберите пункт Выполнить.

-

В поле Open введите cmd.

-

Введите следующую команду:

В этой команде используются следующие значения:

- group_dn указывает отличительное имя объекта группы, которое необходимо добавить.

- member_dn указывает отличительное имя объекта, которое необходимо добавить в группу.

Помимо пользователей и компьютеров, группа может содержать контакты и другие группы.

Чтобы просмотреть полный синтаксис для этой команды, а также получить дополнительные сведения о вводе дополнительных сведений о учетной записи пользователей и группах, в командной подсказке введите .

Преобразование группы в другой тип группы

-

Нажмите кнопку Пуск и выберите пункт Выполнить.

-

В поле Open введите cmd.

-

Введите следующую команду:

В этой команде используются следующие значения:

- group_dn указывает отличительное имя объекта группы, для которого необходимо изменить тип группы.

- {Да|no} указывает, что тип группы задан группе безопасности (да) или группе рассылки (нет).

Чтобы преобразовать группу, функциональность домена должна быть Windows 2000 Native или выше. Вы не можете преобразовать группы, если функциональность домена установлена Windows 2000 Mixed.

Чтобы просмотреть полный синтаксис для этой команды, в командной подсказке введите .

Изменение области группы

-

Нажмите кнопку Пуск и выберите пункт Выполнить.

-

В поле Open введите cmd.

-

Введите следующую команду:

В этой команде используются следующие значения:

- group_dn указывает отличительные имена группового объекта, на который будет изменена область.

- l|g|u указывает область, в которую должна быть задана группа (локализованная, глобальная или универсальная). Если домен по-прежнему Windows 2000 смешанный, универсальная область не поддерживается. Кроме того, невозможно преобразовать локализованную группу домена в глобальную группу или наоборот.

Примечание

Диапазоны групп можно изменять только в том случае, если функциональный уровень домена установлен Windows 2000 родных или более высоких уровней.

Удаление группы

-

Нажмите кнопку Пуск и выберите пункт Выполнить.

-

В поле Open введите cmd.

-

В командной подсказке введите команду .

В group_dn указывается имя удаляемого объекта группы.

Примечание

Если удалить группу, группа будет удалена навсегда.

По умолчанию локальные группы, автоматически предоставляемые в контроллерах доменов, которые работают Windows Server 2003, например администраторы и операторы учетных записей, находятся в папке Builtin. По умолчанию общие глобальные группы, такие как администраторы доменов и пользователи доменов, находятся в папке «Пользователи». Вы можете добавлять или перемещать новые группы в любую папку. Корпорация Майкрософт рекомендует хранить группы в папке организационных подразделений.

Чтобы просмотреть полный синтаксис для этой команды, в командной подсказке введите .

Поиск групп, в которых пользователь является участником

-

Нажмите кнопку Пуск и выберите пункт Выполнить.

-

В поле Open введите cmd.

-

Введите следующую команду:

В user_dn указывается имя объекта пользователя, для которого необходимо отобразить членство в группе.

Чтобы просмотреть полный синтаксис для этой команды, в командной подсказке введите .

Включение защищенного протокола LDAP для доменных служб Azure AD DS.

Итак, вы завершили создание и экспорт цифрового сертификата, который содержит закрытый ключ, и настроили доверие к подключению на клиентском компьютере. Теперь можно включить защищенный протокол LDAP в управляемом домене. Чтобы включить защищенный протокол LDAP для управляемого домена, сделайте следующее.

На портале Azure введите доменные службы в поле Поиск ресурсов. В списке результатов выберите Доменные службы Azure AD.

Выберите нужный управляемый домен, например aaddscontoso.com

В левой части окна Azure AD DS выберите Защищенный протокол LDAP.

По умолчанию защищенный доступ LDAP к управляемому домену отключен. Измените значение параметра Защищенный протокол LDAP на Включено.

По умолчанию доступ к управляемому домену через Интернет по защищенному протоколу LDAP отключен. Включая доступ по защищенному протоколу LDAP через Интернет, вы сделаете домен уязвимым к атакам из Интернета методом подбора пароля. На следующем шаге мы настроим группу безопасности сети, чтобы ограничить доступ только из определенного диапазона IP-адресов.

Переведите переключатель Разрешить доступ по защищенному протоколу LDAP через Интернет в положение Включено.

Щелкните значок папки рядом с полем PFX-файл с сертификатом защищенного протокола LDAP

Перейдите в папку, где расположен PFX-файл, а затем выберите созданный на предыдущем шаге сертификат, который содержит закрытый ключ.

Важно!

Как отмечалось в предыдущем разделе о требованиях к сертификатам, вы не можете использовать сертификат общедоступного ЦС с доменом .onmicrosoft.com, который настроен по умолчанию. Домен .onmicrosoft.com принадлежит корпорации Майкрософт, поэтому общедоступный ЦС не будет выдавать для него сертификаты.

Убедитесь, что сертификат имеет правильный формат

В противном случае платформа Azure выдаст ошибку проверки сертификата при включении защищенного протокола LDAP.

Введите пароль для расшифровки PFX-файла, который вы настроили на предыдущем шаге при экспорте сертификата в PFX-файл.

Щелкните Сохранить, чтобы включить защищенный протокол LDAP.

Появится уведомление о том, что выполняется настройка защищенного протокола LDAP для управляемого домена. Вы не сможете изменить другие параметры управляемого домена, пока не завершится эта операция.

Включение защищенного протокола LDAP для управляемого домена займет несколько минут. Если предоставленный сертификат защищенного протокола LDAP не соответствует требуемому критерию, действие по включению защищенного протокола LDAP для управляемого домена завершается сбоем.

Типичные примеры ошибок: указано неправильное доменное имя, для шифрования сертификата используется алгоритм, отличный от TripleDES-SHA1, срок действия сертификата истек или истекает в ближайшее время. Вы можете повторно создать сертификат с правильными параметрами и включить защищенный протокол LDAP с указанием обновленного сертификата.

Наследование в LDAP

По большей части то, как данные в LDAP-системе соотносятся друг с другом, зависит от иерархии, наследования и вложенности. Изначально LDAP для многих людей кажется непривычным, поскольку в его дизайн реализованы некоторые объектно-ориентированные концепции. В основном это связано с использованием классов, о чем мы уже говорили ранее, и с возможностью наследования, о котором мы поговорим сейчас.

Наследование объектных классов

Каждый objectClass — это класс, который описывает характеристики объектов данного типа.

Однако, в отличие от простого наследования, объекты в LDAP могут быть, и часто являются, экземплярами нескольких классов (некоторые языки программирования предоставляют аналогичную функциональность посредством множественного наследования). Это возможно потому, что LDAP под классом понимает просто набор атрибутов, которые он ДОЛЖЕН (MUST) или МОЖЕТ (MAY) иметь. Это позволяет указать для записи несколько классов (хотя только один структурный объектный класс может и должен присутствовать), в результате чего объект просто имеет доступ к объединенной коллекции атрибутов со строжайшими определениями MUST или MAY, имеющими приоритет.

По своему определению, объектный класс может иметь указывать на родительский объектный класс, от которого он наследует свои атрибуты. Это делается с помощью определения , за которым следует название объектного класса, от которого происходит наследование. Например, определение объектного класса начинается следующим образом:

Родительским объектом является объектный класс, следующий за идентификатором . Класс-родитель должен быть того же типа, как и определяемый объектный класс (например, или ). Дочерний объектный класс автоматически наследует атрибуты и требования атрибутов родителя.

При назначении объектного класса конкретной записи, Вам нужно только указать самого последнего потомка цепочки наследования, чтобы иметь доступ ко всему набору атрибутов. В предыдущем разделе мы использовали это для указания в качестве единственного objectClass для нашей записи John Smith, в то же время получив доступ к атрибутам, определенным в объектных классах и . Иерархия наследования выглядит следующим образом:

Почти все деревья наследования каждого объектного класса заканчиваются специальным объектным классом, называемым «top». Это абстрактный объектный класс, единственное предназначение которого заключается в том, чтобы можно было выполнить требование задавания объектного класса. Он используется для указания вершины цепочки наследования.

Наследование атрибутов

Точно так же, сами атрибуты могут указать родительский атрибут в своем определении. В этом случае атрибут наследует свойства, которые были установлены в родительском атрибуте.

Это часто используется для создания более специфических версий общего атрибута. Например, атрибут фамилия (surname) имеет тот же тип, что и имя, и может использовать все те же методы для сравнения и проверки на равенство. Он может унаследовать эти качества, чтобы получить обобщенную форму атрибута «имя» (name). На деле, конкретное определение фамилии может содержать чуть больше, чем указатель на родительский атрибут.

Это полезно, так как позволяет создать конкретный атрибут, полезный для людей, интерпретирующих элемент, даже когда его обобщенная форма остаётся неизменной. Наследование атрибута , о котором мы говорили здесь, помогает людям различать фамилию и более обощенное имя, но кроме разницы в значениях названия, разница между фамилией и именем в LDAP системе невелика.

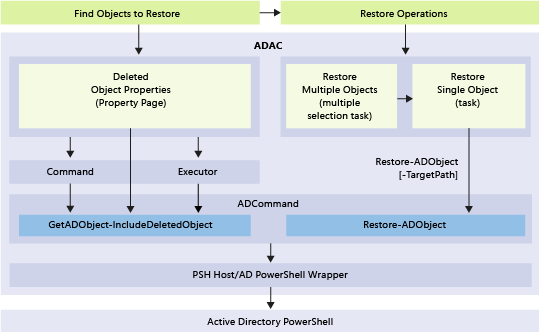

Active Directory Administrative Center Architecture

Active Directory Administrative Center Executables, DLLs

The module and underlying architecture of Active Directory Administrative Center has not changed with the new recycle bin, FGPP, and history viewer capabilities.

- Microsoft.ActiveDirectory.Management.UI.dll

- Microsoft.ActiveDirectory.Management.UI.resources.dll

- Microsoft.ActiveDirectory.Management.dll

- Microsoft.ActiveDirectory.Management.resources.dll

- ActiveDirectoryPowerShellResources.dll

The underlying Windows PowerShell and layer of operations for the new Recycle Bin functionality are illustrated below:

Exec — Выполнение кода, консоль запросов и не только! Промо

Незаменимый инструмент администратора БД и программиста:

Выполняйте произвольный код из режима 1С Предприятие; сохраняйте/загружайте часто используемые скрипты; выполняйте запросы с замером производительности запроса в целом и каждой из временных таблиц в частности, а также с просмотром содержимого временных таблиц; произвольным образом изменяйте любые объекты БД, редактируя даже не вынесенные на формы реквизиты и записывая изменения в режиме «ОбменДанными.Загрузка = Истина»; легко узнавайте ИД объектов БД; выполняйте прямые запросы к SQL с замером производительности и не только!

5 стартмани

Viewing SPNs

To view a list of the SPNs that a computer has registered with Active Directory from a command prompt, use the setspn –l hostname command, where hostname is the actual host name of the computer object that you want to query.

Note

To find the host name for a computer from a command prompt, type hostname, and then press ENTER.

For example, to list the SPNs of a computer named WS2003A, at the command prompt, type setspn -l S2003A, and then press ENTER. A domain controller named WS2003A in Cpandl.com, which is also functioning as a global catalog server and Domain Name System (DNS) server, registers the following SPNs:

Registered ServicePrincipalNames for CN=WS2003A,OU=Domain Controllers,DC=cpandl,DC=com:

ldap/WS2003A.cpandl.com/ForestDnsZones.cpandl.com

ldap/WS2003A.cpandl.com/DomainDnsZones.cpandl.com

NtFrs-88f5d2bd-b646-11d2-a6d3-00c04fc9b232/WS2008A.cpandl.com

DNS/WS2003A.cpandl.com

GC/WS2003A.cpandl.com/cpandl.com

HOST/WS2003A.cpandl.com/CPANDL

HOST/WS2003A

HOST/WS2003A.cpandl.com

HOST/WS2003A.cpandl.com/cpandl.com

E3514235-4B06-11D1-AB04-00C04FC2DCD2/70906edd-c8a5-4b7d-8198-4f970f7b9f52/cpandl.com

ldap/70906edd-c8a5-4b7d-8198-4f970f7b9f52._msdcs.cpandl.com

ldap/WS2003A.cpandl.com/CPANDL

ldap/WS2003A

ldap/WS2003A.cpandl.com

ldap/WS2003A.cpandl.com/cpandl.com

The globally unique identifier (GUID) 70906edd-c8a5-4b7d-8198-4f970f7b9f52 identifies the NTDS Settings object of the domain controller (NTDS-DSA), which is unique for each domain controller. The other two GUIDs, NtFrs-88f5d2bd-b646-11d2-a6d3-00c04fc9b232 and E3514235-4B06-11D1-AB04-00C04FC2DCD2, identify the File Replication Service (NTFRS) and the Directory Replication Service (DRS) remote procedure call (RPC), respectively, and they are standard SPNs for all domain controllers.

Note

If constrained delegation is in use on a Windows Server 2003 computer that requires an SPN modification, some SPNs may not appear. For more information, see article 936628 in the Microsoft Knowledge Base (https://go.microsoft.com/fwlink/?LinkID=102306).

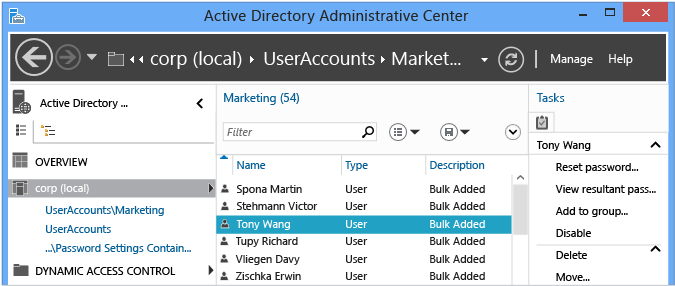

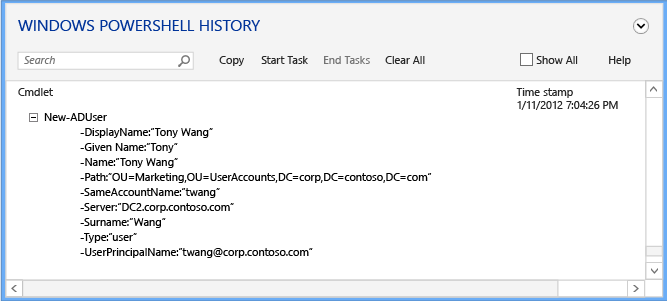

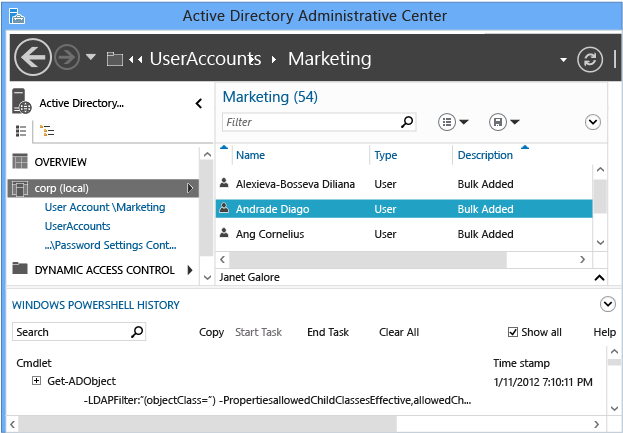

Using the Active Directory Administrative Center Windows PowerShell History Viewer

The future of Windows management is Windows PowerShell. By layering graphical tools on top of a task automation framework, management of the most complex distributed systems becomes consistent and efficient. You need to understand how Windows PowerShell works in order to reach your full potential and maximize your computing investments.

The Active Directory Administrative Center now provides a complete history of all the Windows PowerShell cmdlets it runs and their arguments and values. You can copy the cmdlet history elsewhere for study or modification and re-use. You can create Task notes to assist in isolating what your Active Directory Administrative Center commands resulted in Windows PowerShell. You can also filter the history to find points of interest.

The Active Directory Administrative Center Windows PowerShell History Viewer’s purpose is for you to learn through practical experience.

Click the chevron (arrow) to show Windows PowerShell History Viewer.

Then, create a user or modify a group’s membership. The history viewer continually updates with a collapsed view of each cmdlet that the Active Directory Administrative Center ran with the arguments specified.

Expand any line item of interest to see all values provided to the cmdlet’s arguments:

Click the Start Task menu to create a manual notation before you use Active Directory Administrative Center to create, modify, or delete an object. Type in what you were doing. When done with your change, select End Task. The task note groups all of those actions performed into a collapsible note you can use for better understanding.

For example, to see the Windows PowerShell commands used to change a user’s password and remove him from a group:

Selecting the Show All check box also shows the Get-* verb Windows PowerShell cmdlets that only retrieve data.

The history viewer shows the literal commands run by the Active Directory Administrative Center and you might note that some cmdlets appear to run unnecessarily. For example, you can create a new user with:

and do not need to use:

The Active Directory Administrative Center’s design required minimal code usage and modularity. Therefore, instead of a set of functions that create new users and another set that modify existing users, it minimally does each function and then chains them together with the cmdlets. Keep this in mind when you are learning Active Directory Windows PowerShell. You can also use that as a learning technique, where you see how simply you can use Windows PowerShell to complete a single task.

Добавление и настройка групп и пользователей в домене Windows Server

Теперь нужно добавить пользователей домена, что бы присоединить к сети рабочие места сотрудников.

Отроем «Пользователи и компьютеры Active Directory». Для этого перейдите в Пуск –> Панель управления –> Система и безопасность –> Администрирование –> Пользователи и компьютеры Active Directory.

Создадим отдел «Бухгалтерия», для этого выделите название домена и вызовите контекстное меню, в котором выберите (Создать – Подразделение). Введите имя отдела (бухгалтерия) и нажмите «OK»

Подразделения служат для управления группами компьютеров пользователей. Как правило их именуют в соответствии с подразделениями организации.

Создайте учетную запись пользователя в новом подразделении. Для этого в контекстном меню нового подразделения выберите пункт Создать –> Пользователь. Пусть первым пользователем будет Бухгалтер.

После ввода имени пользователя и учетной записи нажмите «Далее». Теперь нужно ввести пароль. По умолчанию пароль должен соответствовать требованиям сложности, то есть содержать три из четырех групп символов: заглавные буквы, строчные буквы, цифры, специальные знаки ( . , + – = ? № $ и так далее). Установите параметр «Требовать смену пароля при следующем входе в систему».

Создайте учетную запись группы безопасности. Для этого в контекстном меню нового подразделения (бухгалтерия) выберите пункт (Создать – Группа). При создании новой группы безопасности необходимо ввести имя, область действия и тип группы. Область действия определяет видимость данной группы в службе каталога. Глобальная группа видна в любом домене службы каталога и ей могут назначаться привилегии доступа к ресурсам других доменов. Локальная группа видна только в своем домене, то есть ей будут доступны ресурсы только ее домена. Группы безопасности позволяют

объединять пользователей и другие группы для назначения им одинаковых привилегий на различные объекты. Группы распространения используются для рассылки сообщений, они не участвуют в разграничении прав доступа.

Теперь нужно ввести компьютер в домен и зайти под новым пользователем. Для этого на клиентском компьютере нужно указать DNS-адрес. Для этого откройте «Свойства сетевого подключения» (Пуск –> Панель управления –> Сеть и Интернет – >Центр управления сетями и общим доступом – Изменение параметров адаптера), вызовите контекстное меню подключения и выберите «Свойства».

Выделите «Протокол Интернета версии 4 (TCP/IPv4)», нажмите кнопку «Свойства», выберите «Использовать следующие адреса DNS-серверов» и в поле «Предпочитаемый DNS-сервер» укажите адрес вашего DNS-сервера. Проверьте, что задан IP-адрес и маска той же подсети, в которой находится сервер.

Присоединение компьютера к домену

Откройте свойства системы (Пуск –> Панель управления –> Система и безопасность –> Система –> Дополнительные параметры системы). Выберите вкладку «Имя компьютера» и нажмите «Изменить». Выберите «Компьютер является членом домена» и введите имя домена.

После этого необходимо ввести логин и пароль пользователя с правами присоединения к домену (обычно администратора домена). Если вы всё указали правильно, то появиться приветственное сообщение «Добро пожаловать в домен …».

Для того чтобы завершить присоединение, необходима перезагрузка.

После перезагрузки войдите в систему под доменной учётной записью пользователя, которая была создана ранее

После ввода пароля операционная система попросит вас сменить пароль.

Вернемся на сервер. Нажмите «Пуск» -> Администрирование и перейдите в окно Управления групповой политикой. Выбираем наш лес, домен, Объекты групповой политики, щелкаем правой кнопкой мыши -> создать. Называем его buh (это объект групповой политики для группы Бухгалтерия).

Теперь необходимо привязать данный объект групповой политики к созданной группе. Для этого нажмите правой кнопкой на созданное подразделение (Бухгалтерия) и выберите «Связать существующий объект групповой политики…», затем выберите созданный ранее объект в списке и нажмите «ОК».

Далее выбираем созданный объект.

Выбранный объект должен появиться в списке связанных объектов групповой политики. Для редактирования параметров, определяемых данным объектом, нажмите на него правой кнопкой и выберите «Изменить».

Редактирование атрибутов Active Directory в Power Shell

На текущий момент самой актуальной версией power shell является 5-я, и компания Microsoft каждый год расширяет возможности данного языка на несколько сотен командлетов, помогая автоматизировать все, что вы хотите и удовлетворить потребности людей любящих операционные системы семейства Linux, например, CentOS. Чтобы посмотреть атрибуты пользователя, нам поможет командлет Get-ADUser и для того, чтобы изменить атрибут Set-ADUser.

Открываете power shell от имени администратора, первым делом необходимо выполнить импортирование модуля Active Directory, для того, чтобы вам подгрузились команды, отвечающие за доступ и получение информации с контроллеров домена, это можно делать на любой рабочей станции, у которой установлена операционная система не ниже Windows 7.

Вводим команду: Import-Module activedirectory. После чего запросим информацию о пользователе Барбоскине.

Как видите атрибутов Active Directory не так много вывелось, добавим ключик -Properties *

В итоге вывод оказался очень информативным.

Более подробно про вывод командлета Get-ADUser читайте на сайте Microsoft. Теперь давайте изменим, например, для пользователя Барбоскин его домашнюю страницу, для этого пишем:

Set-ADUser -Identity barboskin.g -HomePage ‘http://pyatilistnik.org’

Как видите операционная система Windows позволяет вам редактировать и взаимодействовать с редактором атрибутов Active Directory разными методами, каждый вы будите использовать в разных ситуациях, для единичных изменений, вероятнее всего ADUC, для автоматизации, это будет несомненно power shell. Наверняка, есть еще и сторонний софт, но зачем он нужен, когда все идет из коробки.

В данной статье поговорим о том, как установить оснастки Active Directory в Windows 7. Как вы, наверное, помните, для того, чтобы в Windows XP появилась оснастка Active Directory Users and Computers (сокращенно ADUC), необходимо установить специальный набор утилит от Microsoft – Windows 2003 Admin Pack. В Windows 7 процесс установки консолей управления Active Directory несколько изменился.

Во -первых , Admin Pak теперь стал называться Remote Server Administration Tools (RSAT). Где найти и скачать RSAT для Windows 7 я уже писал

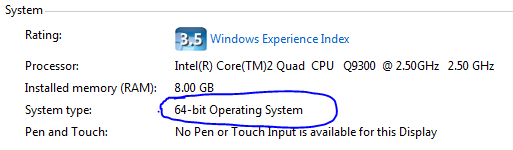

Обратите внимание, что существует несколько версий RSAT для Windows 7: версии будут отличаться в зависимости от разрядности вашей ОС (32 ил 64 –битная Window 7) и установленного Service Pack (скачать RSAT для Windows 7 SP1). Если вы не знаете, какая версия ОС используется у вас, нажмите кнопку Start, щелкните правой кнопочкой мыши по значку «Computer» и выберите «Properties»

Окно с версией системы будет выглядеть примерно так:

В поле «System type:» будет указан тип вашей ОС Windows 7. В том случае, если вы используете 32 битную версию Windows 7, необходимо скачать файл, имя которого начинается с «x86…» (сейчас это «x86fre_GRMRSAT_MSU.msu», но имя может измениться). Для пользователей 64-битных систем, необходимо скачать файл, имя которого начинается с «amd64…» (сейчас это «amd64fre_GRMRSATX_MSU.msu») – это пакет подойдет даже в том случае, если вы используете процессор, отличный от AMD 64-bit.

После того, как вы скачаете RSAT для Windows 7, его нужно установить (в принципе это обычное обновление Microsoft KB).

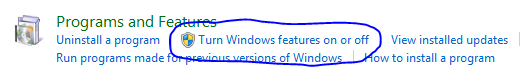

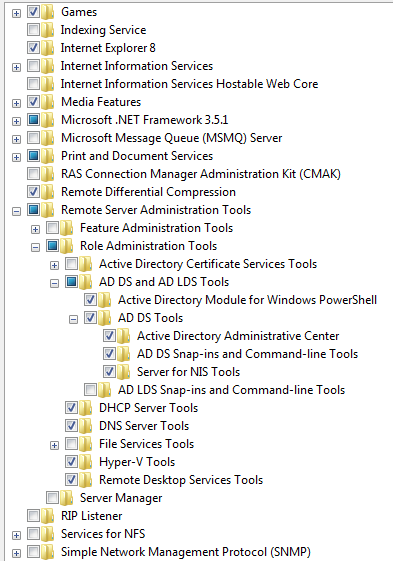

Во-вторых , после установки RSAT в Windows 7, по умолчанию большинство дополнительных функций управления отключены, и оснастку управления Active Directory в Windows 7 нужно активировать вручную.

- Перейдите в раздел Remote Server Administration Tools >Role Administration Tools, и выберите AD DS and AD LDS Tools.

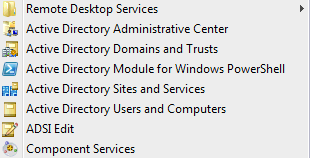

После этого консоль ADUC и другие оснастки управления AD в Windows 7 появится в панели управления в разделе Administrative Tools.

Активировать оснастку «Active Directory User and Computer» в Windows 7 можно и из командной строки, однако в любом случае придется скачать и установить RSAT.

В командной строке с правами администратора наберите следующие команды, добавляющие оснастки Active Directory:

Useful Saved Query Examples for Active Directory MMC

The following table contains examples of commonly used LDAP queries to select Active Directory objects. You can save them to your ADUC console for daily use.

| Saved ADUC Query | LDAP Filter |

| Search for ‘‘ keyword in the user name | |

| Search for user accounts with ‘’ keyword in the description field | |

| List empty Active Directory groups (with no users) | |

| Users with the “Password never expires” option enabled | |

| Users who have not changed their password for more than 3 months | |

| Find users who have “Sales” in the department field | |

| Users with the empty Profile Path attribute | |

| Active user accounts with expired passwords | |

| All AD users, except disabled | |

| Locked AD user accounts | |

| Users with e-mail addresses | |

| Users without e-mail addresses | |

| Users hidden from the Exchange Address Book (GAL): | |

| The list of accounts never logged on to the domain (the information on last logon time can be obtained in a more convenient view in Additional Account Info tab) | |

| User accounts created in a specific time period (in 2019) | |

| AD users created this year | |

| Computers running Windows 10 | |

| Computers running a specific Windows 10 build (for example Windows 10 1909 have build number 18363) | |

| Find all Windows Server 2016 except domain controllers | |

| All Microsoft SQL servers | |

| All Exchange distribution groups | |

| Find AD object with a specific SID |

Учетные записи вычислительного пула

Пользователь SQL Server пула вычислений

| Объект | Имя учетной записи |

|---|---|

| Имя масштабируемого набора | |

| Имя объекта pod | |

| Имя контейнера | |

| Имя службы | |

| Учетная запись (без префикса) | |

| Учетная запись (с префиксом пространства имен) | |

| Имя классической учетной записи |

Пользователь DMS хранилища данных пула вычислений

| Объект | Имя учетной записи |

|---|---|

| Имя масштабируемого набора | |

| Имя объекта pod | |

| Имя контейнера | |

| Имя службы | |

| Учетная запись (без префикса) | |

| Учетная запись (с префиксом пространства имен) | |

| Имя классической учетной записи |

Пользователь подсистемы хранилища данных пула вычислений

| Объект | Имя учетной записи |

|---|---|

| Имя масштабируемого набора | |

| Имя объекта pod | |

| Имя контейнера | |

| Имя службы | |

| Учетная запись (без префикса) | |

| Учетная запись (с префиксом пространства имен) | |

| Имя классической учетной записи |