Другие программы для работы по SSH

Если у вас несколько серверов и вы хотите работать с ними эффективнее, тогда попробуйте удобную «обертку» для PuTTY – PuTTY Connection Manager. Скачать её можно отсюда.

Bitvise SSH Client

Данный продукт схож с PuTTY и его использование не должно вызвать проблем. Основное преимущество Bitvise SSH Client – наличие очень удобного двухпанельного файлового менеджера, работающего по протоколу SFTP. Программа бесплатна и доступна для скачивания с официального сайта.

SecureCRT

Платная альтернатива, для тех, кто готов расстаться с суммой в 99$. Клиент имеет больше функциональных возможностей, чем PuTTY. Среди них, к примеру, возможность создания ключей в самом приложении, запоминание паролей, автосоединение с удаленным сервером.

Как подключиться по SSH

Нам понадобится IP-адрес удаленного компьютера или сервера, к которому мы хотим подключиться. Последующие действия мы будем рассматривать на примере VDS от Timeweb – все шаги аналогичны любому хостингу, поэтому у вас не должно возникнуть никаких вопросов. Если же подключаетесь не к серверу, а к компьютеру, то можете сразу переходить ко второму пункту.

Подключаемся по SSH:

- Первым делом узнаем, какой используется адрес у VDS – для этого переходим в личный кабинет хостинга и заходим в список подключенных серверов. На Timeweb адрес можно узнать в специально отведенном для этого столбце.

- Переходим к PuTTY – запускаем программу и открываем раздел «Session». Там вводим адрес удаленного компьютера, указываем порт 22 и в нижней части приложения кликаем по кнопке «Open».

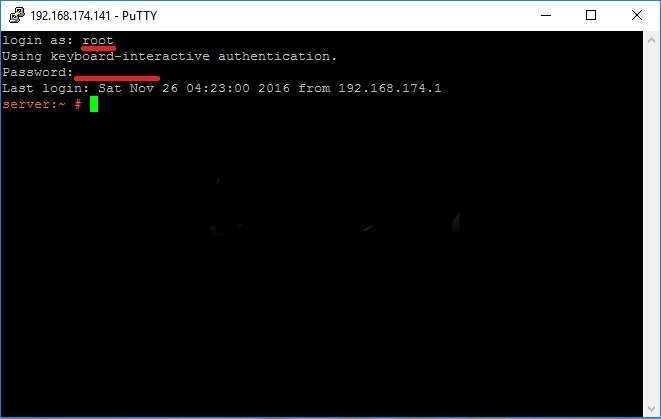

- При успешном вводе данных перед нами отобразится консольное окно, в котором нужно ввести логин и пароль для подключения к серверу. Как правило, логин – root, а пароль отправляется хостингом в почтовом письме после установки ОС.

- Если логин и пароль были введены корректно, то мы увидим окно приветствия.

Таким образом мы подключились к ПК на операционной системе Linux. Здесь мы можем вводить команды и удаленно взаимодействовать с компьютером.

Как подключиться к серверу по SSH по ключу через PuTTY

Очень часто для подключения к серверу опытные пользователи используют не связку логина и пароля, а авторизацию по ключу. Это обеспечивает более высокий уровень безопасности и освобождает от необходимости каждый раз вручную вводить пароль.

Но, для того чтобы подключиться к серверу по SSH с использованием ключей, эти ключи нужно сначала сгенерировать. Для этого понадобится программа PuTTYgen (PuTTY Key Generator), которая устанавливается в систему вместе с программой PuTTY. Для генерации ключей запускаем PuTTYgen, выбираем тип ключей «RSA» и нажимаем на кнопку «Generate». После этого нужно подвигать мышкой в окне программы PuTTYgen для того, чтобы создать случайные данные, которые будут использованы для создания ключей.

Обратите внимание, если у вас уже есть ключ, который был сгенерирован с помощью OpenSSH, то вы можете загрузить его в программу PuTTYgen и сконвертировать в формат понятный программе PuTTY

После того как ключи будут созданы, приватный ключ нужно сохранить на диск с помощью кнопки «Save private key». При этом приватный ключ можно дополнительно защитить с помощью ключевой фразы, которую нужно ввести в поле «Key passphrase», хотя это не обязательно.

Что касается публичного ключа, то его нужно скопировать в буфер обмена. Также его можно сохранить на диск с помощью кнопки «Save public key». В дальнейшем этот файл пригодится для настройки других серверов.

Теперь нужно записать публичный ключ на сервер, в конец файла «authorized_keys» в папке «.ssh» в вашей домашней директории. Для этого подключитесь к серверу по SSH с помощью PuTTY используя логин и пароль. После этого откройте папку «.ssh» в вашей домашней директории:

cd ~/.ssh

Дальше необходимо записать ранее созданный публичный ключ в конец файла «authorized_keys». Если такой файл отсутствует, то его нужно создать. Это можно сделать при помощи команды «cat». Для этого нужно выполнить следующую команду:

cat > authorized_keys

После выполнения данной команды вставляем публичный ключ из буфера обмена (правая кнопка мышки) и сохраняем файл нажатием Ctrl-D.

Также вы можете создать и отредактировать файл «authorized_keys» с помощью текстового редактора. Например, в Ubuntu можно использовать программу Nano. Для этого нужно выполнить команду:

nano ~/.ssh/authorized_keys

Более подробно о создании текстовых файлов можно почитать в отдельной статье «Как создать текстовый файл через терминал».

После того как публичный ключ был скопирован на сервер, вы можете использовать оставшийся приватный ключ для подключения к серверу по SSH. Для этого запустите программу PuTTY и введите IP адрес и порт в разделе «Session».

После этого перейдите в раздел «Connection – SSH – Auth» и укажите путь к приватному ключу, который был сгенерирован и сохранен с помощью программы PuTTYgen. Когда все будет готово можно запускать подключение с помощью кнопки «Open».

Если все было настроена правильно, то перед подключением вы увидите запрос на ввод логина и ключевой фразы (если она использовалась). После ввода этих данных вы будете авторизованы без использования пароля.

После завершения настройки подключения с помощью ключей, вход по паролю в целях безопасности нужно отключить. Для этого на сервере нужно открыть файл «/etc/ssh/sshd_config», установить значение «PasswordAuthentication no» и перезапустить службу «sshd» с помощью команды «systemctl restart ssh».

Авторизация без использования пароля

Если вы привыкли использовать связку логин-пароль, для доступа к серверу, то могу предложить вам более простой и безопасный способ авторизации на вашем сервере. А если серверов у вас несколько, и пароли везде разные, то этот вариант вам очень упростит жизнь.

PuTTY поддерживает авторизацию по открытому ключу. Вы можете сгенерировать пару ключей: публичный и приватный. Публичный ключ вы размещаете на всех серверах, где хотите проходить авторизацию таким методом, а приватный ключ храните у себя, в безопасном месте.

Итак, приступим к настройке этого способа авторизации.

Запустим программу PuTTYgen, которая устанавливается вместе с PuTTY.

В следующем окне выбираем тип ключа SSH-2 RSA. И указываем в поле Numbers of bits in a generated key значение 2048.

После чего нажимаем Generate и водим курсором в пределах окна, пока полоса прогресса не заполнится.

Далее нажимаем Save public key и сохраняем публичный ключ под именем id_rsa.pub. Нажимаем Save private key и сохраняем приватный ключ под именем mykey.ppk, соглашаясь сохранить ключ без использования пароля.

Теперь необходимо скопировать публичный ключ на сервер. Сделать это можно, к примеру, с помощью утилиты PSFTP, которая также устанавливается вместе с PuTTY.

Открываем программу и вводим:

Далее добавляем ключ на сервере, подключившись по SSH:

И в завершении запускаем Pageant.

После чего в трее появится значок. Нажимаем по нему правой кнопкой мыши, и выбираем пункт AddKey. В появившемся окне добавляем приватный ключ mykey.ppk. Вот и все, отныне при входе на сервер пароль запрашиваться не будет.

Настройка SSH в Ubuntu

С параметрами по умолчанию сервер SSH не очень безопасен поэтому перед тем, как программа будет готова к полноценному использованию ее нужно немного настроить. Все настройки сервера SSH хранятся в конфигурационном файле sshd_config, который находится в папке /etc/ssh.

Перед тем как вносить изменения в этот конфигурационный файл рекомендуется сделать его резервную копию, для этого можете использовать такую команду:

Дальше вы можете перейти к настройке конфигурационного файла:

Первым делом желательно сменить порт, на котором работает ssh, возможный злоумышленник не знал включен ли у вас этот сервис. Найдите в конфигурационном файле строчку Port и замените ее значение на любое число, например, Port 2222:

По умолчанию вход от имени суперпользователя включен, рекомендуется отключить такую возможность. Для этого найдите строчку PermitRootLogin и замените ее значение на no:

Чтобы разрешить аутентификацию по ключу, а не по паролю найдите строку PubkeyAuthentication и убедитесь, что ее значение yes.

Как настроить авторизацию по ключу в SSH читайте здесь. После того как все настройки будут завершены, сохраните изменения нажав :w и перезапустите службу SSH:

Более подробно про настройку и использование различных тонкостей ssh рассказано в статье как использовать ssh.

Если вы изменили порт, то при подключении в клиенте тоже нужно указать новый порт, так как по умолчанию будет использоваться 22, например:

К тому же, если на компьютере установлен и настроен брандмауэр, то в нем тоже нужно разрешить доступ к новому порту ssh, для этого выполните:

Даже если служба ssh находится на порту по умолчанию, его тоже нужно открыть в брандмауэре если вы собираетесь подключаться к компьютеру через интернет:

Настройка ssh Ubuntu 20.04 полностью завершена.

Работа с командной строкой, горячие клавиши и дополнительные символы

Базовые методы управления текстом в терминале.

clear — удаляет из текущий сессии терминала все ранее выведенные в него данные, содержимое открытых документов и историю использованных команд. Используется, когда нужно четко лицезреть вывод конкретной операции.

history — показывает ранее использованные приложения и инструменты. Без дополнительных аргументов отображает 10 элементов. Но их количество можно изменить вручную, добавив к слову history любое число. history 13, к примеру.

whatis — дает однострочную справку к любой из установленных программ. Принцип работы следующий: вводим слово whatis, а за ним следом название приложения, о котором хотим узнать. Например, чтобы узнать о том, что такое nano, введем в терминал: whatis nano.

man название пакета — открывает документацию к любой из установленных программ. В ней можно посмотреть, какие функции есть у приложения, как им пользоваться, какие могут возникнуть проблемы.

Дополнительные символы

Не совсем команды, но тоже текстовые элементы, причем полезные.

; — разделитель, необходимый, чтобы активировать сразу несколько команд подряд. Это выглядит так: cd ~/Documents; mkdir Novaya_papka; rmdir Staraya-papka. Команды будут выполняться друг за другом независимо от результата выполнения каждой из них.

&& — то же самое, что и ;, но с важным нюансом. Команды, соединенные с помощью &&, будут выполняться друг за другом, только если предыдущая завершилась успешно. Синтаксис аналогичный:

sudo apt-get update && sudo apt-get install wget

| — запускает сразу две команды. Это может быть полезно, когда нужно запросить информацию из какого-нибудь приложения, а потом найти в полученных данных определенную строку, код, слово или иной элемент текста.

~ — сокращение от /home/имя учетной записи/. Часто фигурирует в инструкциях.

Горячие клавиши

Парочка полезных сочетаний клавиш.

Стрелка вверх — показывает предыдущую команду.

Ctrl+C — прерывает запущенный процесс.

Ctrl+A — перемещает курсор в начало строки.

Ctrl+E — перемещает курсор в конец строки.

Применение и возможности PuTTY

PuTTY — программа, которая позволяет установить соединение с удаленным сервером или компьютером. Программу можно также применять для реализации следующих целей:

- удаленного администрирования;

- взаимодействия с VPS -серверами.

- работы с Telnet-терминалами;

- настройки маршрутизаторов через RS-232;

Работать рекомендуется через SSH, поскольку он обеспечивает высокий уровень безопасности соединения с другим компьютером. PuTTY поддерживает Telnet, реализующий текстовый интерфейс в терминале (только для отображения текстовой информации в режиме консоли).

Возможности программы

- Сохранение информации и конфигурационных параметров для многократного применения.

- Работа с SSH-ключами.

- Поддержка разных версий SSH-протокола.

- Встроенные клиенты SCP и SFTP, используемые для различных операций с файлами. Возможности первого ограничиваются только функцией копирования.

- Перенаправление портов через протокол SSH.

- Поддержка xterm, ECMA-48 и VT-102.

- Возможность соединения по IPv6.

- Работа с алгоритмами шифрования.

- Аутентификация через ключ, который расположен на удаленной машине.

- Соединение через proxy.

- Использование порта RS-232.

Как пользоваться PuTTY

Первый запуск и настройки

При первом запуске приложения нужно внести некоторые настройки для корректной работы:

- Запустить программу.

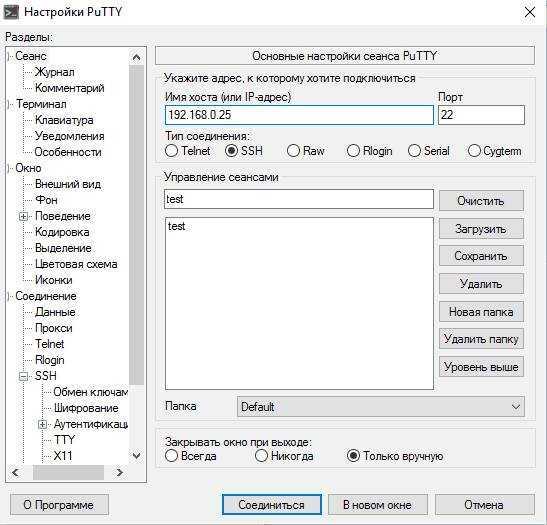

- Заполнить поле «Имя хоста». Нажать «Соединиться». Стоит указать соответствующий порт, который не блокирован на удаленном сервере.

- При правильном вводе данных хоста будет предложено указать информацию об учетной записи (имя пользователя и пароль).

- После этого авторизированному пользователю будет предоставлена возможность ввода команд, разрешенных удаленным сервером.

- В случае надобности, можно провести настройку кодировки. Для этого нужно перейти в главное меню, пункт «Окно», подпункт «Кодировка». При неправильно установленной кодировке будут отображены непечатные символы.

- В этом же меню «Окно» можно выбрать начертание шрифта. Для этого нужно выбрать подпункт «Внешний вид».

В отличие от своих аналогов, Путти имеет больше возможностей, и несмотря на свой сложный интерфейс – настройки, выставленные по умолчанию, дают возможность подключиться к удаленному серверу даже неопытному пользователю ПК.

Внешне, программа выглядит следующим образом:

- В левой части расположено меню с выбором настроек.

- В правой части выводится содержание выбранного пункта.

После создания подключения появляется окно в виде консоли, в которой происходит ввод команд для сервера.

Подключение по SSH

Работа с данным типом протоколов для подключения к удаленному серверу обоснована тем, что SSH полностью шифрует передаваемые данные (к ним относятся и пароли, передающиеся при подключении).

Сама процедура подключения по SSH аналогична всем типам соединения. Достаточно ввести IP-адрес и порт, после чего должно произойти подключение. Если этого не происходит, значит данные введены неверное.

После подключения доступны к выполнению все команды UNIX-систем.

Как сохранить сессию

Данная операция подразумевает сохранение информации об удаленном сервере, а также типе подключения.

Все что нужно – ввести название в поле ввода и нажать «Сохранить».

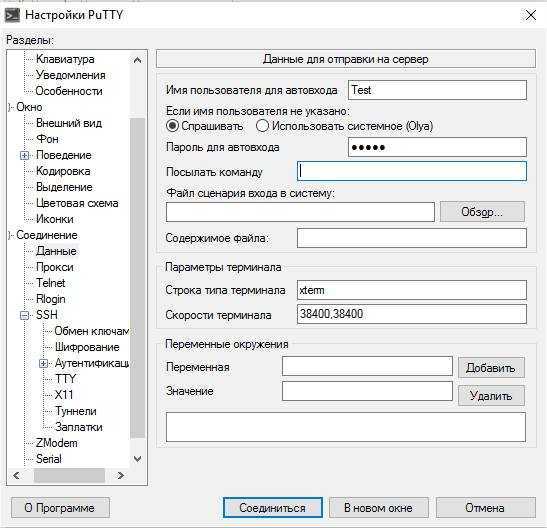

Сохранение имени пользователя

Для сохранения имени пользователя и пароля нужно перейти в пункт меню «Соединение», затем «Данные». Имя ввести в поле «Имя пользователя для автовхода», пароль, соответственно в форму «Пароль для автовхода».

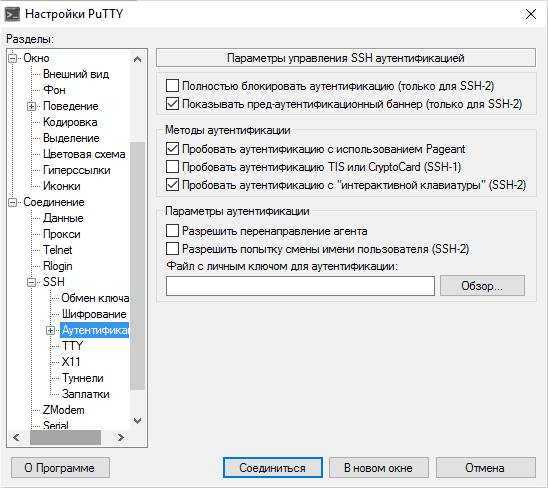

Авторизация по ключу SSH

Также, в PuTTY есть возможность авторизации по выданному сервером ключу. Ввести его можно в том же пункте «SSH», но уже в меню «Аутентификация», поле «Файл с личным ключом для аутентификации».

Для загрузки нужно нажать кнопку «Обзор» и выбрать ключ на накопителе или в папке.

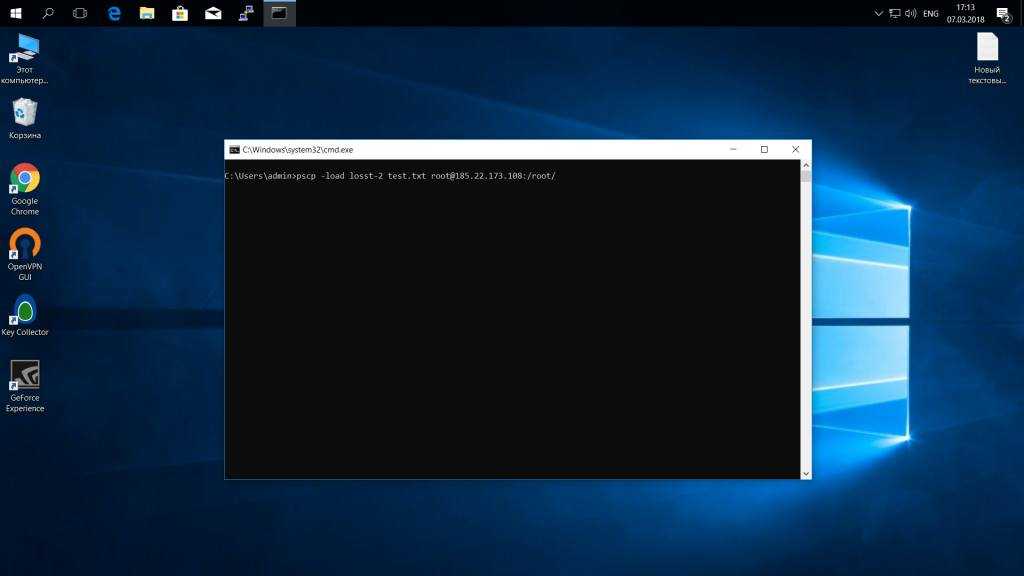

Передача файлов через SCP

SCP – это утилита работающая по протоколу SSH. По сути – это команда, используя которую можно копировать и перемещать файлы по сети. Для передачи файлов с использованием SCP следует:

- Нажать на клавиатуре комбинацию клавиш «Win+R», и вписать в открывшееся поле «cmd».

- Элемент будет отправлен при условии соблюдения правильности ввода команды. Она имеет вид:

pscp опции путь_файлу имя_пользователя@хост:/путь_к_файлу_на_удаленном_хосте

- Для отправки тестового документа с названием «test.txt» от пользователя «root» нужно ввести следующую команду:

pscp test.txt root@185.22.173.108:/root/

- Для того чтобы задать номер удаленного порта, нужно после фразы «pscp» добавить «—P», далее ввести имя порта и продолжить ввод описанной выше команды.

- Для восстановления настроек сессии нужно ввести фразу «-load» после «pscp».

Использование пароля

Начнем с инструкции о том, как подключиться к удаленному серверу через SSH по логину и паролю. Это самый простой способ. Хостер предоставляет вам IP-адрес, логин и пароль. Этого достаточно для того, чтобы установить соединение с удаленным сервером.

Подключение на Windows

Моя основная система — Windows. Раньше для подключения к серверу через SSH я пользовался сторонней утилитой PuTTY, потому что в операционной системе не было встроенного компонента. В «десятке» он появился, так что теперь можно подключаться к SSH через командную строку (cmd).

Чтобы включить встроенный в систему OpenSSH:

- Откройте «Параметры» (Win + I) и перейдите в раздел «Приложения».

- Выберите опцию «Управление дополнительными компонентами».

- Нажмите «Добавить компонент».

- Выберите в списке OpenSSH Client и нажмите «Установить».

- После завершения установки перезагрузите систему.

Теперь разберемся, как подключиться к SSH через cmd. Запустите командную строку и выполните запрос вида ssh root@185.104.114.90.

Значение root — логин для подключения, вы получили его в письме при создании сервера. 185.104.114.90 — IP-адрес сервера. Его можно посмотреть в панели управления сервером или в том же письме, которое прислал хостер. У команды может быть также дополнительный параметр -p, после которого прописывается номер порта. По умолчанию используется порт 22. Если у вас настроен другой порт, нужно явно его указать, — например, полный адрес может выглядеть так: ssh root@185.104.114.90 -p 150.

После выполнения команды клиент SSH предложит добавить устройство в список известных. Введите в командной строке yes и нажмите на Enter. Затем укажите пароль для доступа к серверу. На этом подключение завершено — теперь все команды будут выполняться на удаленной машине, к которой вы подключились.

На версиях младше Windows 10 1809 нет встроенной поддержки протокола OpenSSH. В таком случае понадобится сторонняя утилита. Смотрим, как через PuTTY подключиться по SSH:

- Запустите PuTTY.

- На вкладке Session укажите Host Name (IP-адрес сервера), Port (по умолчанию 22, но если вы в конфигурации сервера указали другой порт, нужно задать его номер).

- Убедитесь, что тип соединения установлен SSH.

- Нажмите на кнопку Open, чтобы подключиться.

Если вы ввели правильные данные, появится окно консоли, в котором нужно указать логин и пароль для подключения к серверу. При первом запуске также отобразится запрос на добавление устройства в список известных.

Подключение на Linux и macOS

Теперь посмотрим, как подключиться по SSH через терминал на Linux. Для этого не требуется установка дополнительных компонентов, все работает «из коробки».

- Запустите терминал. Обычно для этого используется сочетание клавиш Ctrl+Alt+T. Найти терминал также можно по пути «Главное меню» — «Приложения» — «Система».

- Выполните команду для подключения. Синтаксис такой же, как на Windows, — ssh root@185.104.114.90. Если порт не стандартный, то нужно явно его указать: например, ssh root@185.104.114.90 -p 150. Вместо root вы указываете свое имя пользователя, а вместо 185.104.114.90 — IP-адрес своего сервера.

- Если хост и порт указаны верно, на следующем шаге появится запрос на ввод пароля. При первом подключении также будет предложение добавить новое устройство в список известных. Для этого введите yes и нажмите на клавишу Enter.

На этом подключение завершено. Теперь все команды, которые вы вводите в терминале, будут выполняться на удаленной машине.

Если IP-адрес или порт указаны неверно, то на экране появится сообщение об ошибке — Connection Refused. Это может также говорить о том, что доступ запрещен брандмауэром на удаленном сервере (если вы его не отключили). Чтобы разрешить подключение через SSH:

- на сервере с Ubuntu/Debian выполните команду $ sudo ufw allow 22/tcp;

- на сервере CentOS/Fedora выполните команду $ firewall-cmd —permanent —zone=public —add-port=22/tcp.

Цифра 22 в синтаксисе — номер порта. Если вы используете другой порт, то укажите его явно.

Если вы знаете как подключиться через SSH на Linux, то справитесь с этой задачей и на macOS. В операционной системе Apple тоже есть встроенный терминал. Синтаксис команды для подключения не меняется: ssh root@185.104.114.90, где root — ваш логин, а 185.104.114.90 — IP-адрес сервера, с которым вы устанавливаете соединение.

Важные команды PuTTY

Широкий список команд смотрим в отдельной статье, а самые главные мы описываем здесь:

имя команды —help — покажет полную информацию о команде и что она делает;mc — запускает Midnight Commander (файловый менеджер);ls — покажет файлы на сервере;ls — la — покажет все файлы на сервере (даже скрытые) + размер + владельца + права на фалы + дату изменения;cd директория — перейдет в указанную директорию;cd ../ — вернуться на директорию вверх;mv — переименоватьперенести файл;rm — удалить файл;cp — копировать;chmod — поменять права на папку или файл;cat имя файла — покажет содержимое файла;mkdir — создать папку.

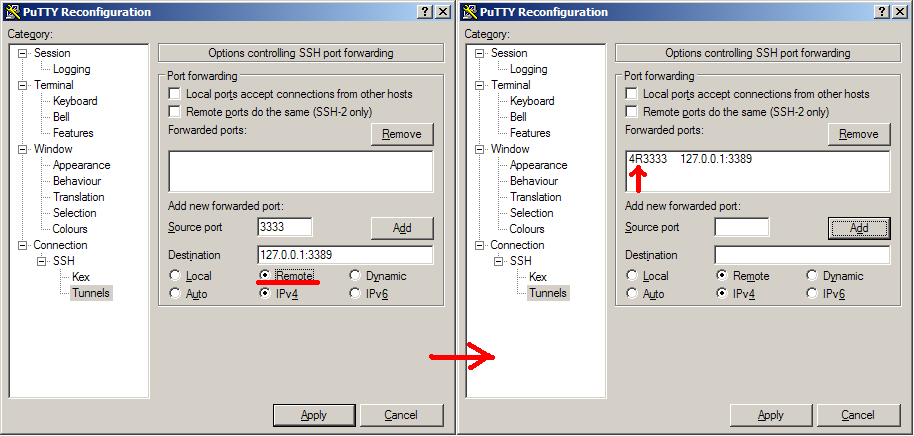

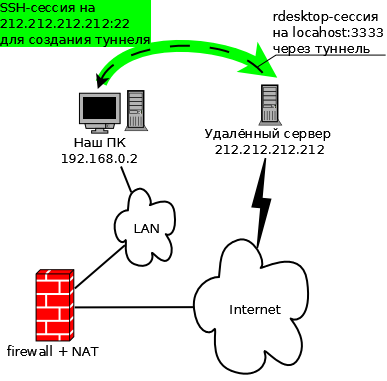

Удалённый проброс порта

В этом случае подключение внутри SSH–туннеля устанавливается в другую сторону — от удалённого сервера на наш локальный компьютер. Может быть полезно, если требуется открыть доступ к локальным сервисам нашего компьютера. Рассмотрим ту же сеть, что и в пункте 1, но для простоты предположим, что теперь у нас есть NAT:

Здесь уже у нас есть возможность подключаться через SSH напрямую к 212.212.212.212 благодаря наличию NAT–а. А вот 212.212.212.212 подключиться на 192.168.0.2 без специальных ухищрений, понятное дело, не сможет, т.к. 192.168.0.2 не подключён к Интернет непосредственно. Предположим, что пользователю, сидящему под X–ами на 212.212.212.212 нужно через remote desktop попасть на наш компьютер 192.168.0.2. Для этого в SSH–сеансе подключения с 192.168.0.2 на 212.212.212.212 нужно изменить настройки в разделе Tunnels следующим образом:

В результате после успешной авторизации на 212.212.212.212 можно увидеть следующее:

#lsof -i -nP | grep 3333 sshd 18598 avz 11u IPv4 592868957 TCP 127.0.0.1:3333 (LISTEN)

То есть sshd ожидает подключений на TCP–порт 3333, которые затем по SSH–туннелю будут перенаправлены на 192.168.0.2 порт 3389. И юзер сидящий за 212.212.212.212 сможет с помощью rdesktop увидеть наш рабочий стол:

Генерация SSH-ключей

-

Откройте приложение PuTTYgen

-

В открывшемся окне можно задать тип ключа шифрования и битность, либо оставить настройки по умолчанию.

-

Нажмите кнопку «generate», чтобы начать генерацию ключа.

Хаотично двигайте мышкой по области окна программы. Это поможет сгенерировать случайные значения в ключевой паре.

-

После генерации станет доступен созданный ключ:

В этом окне можно задать дополнительные настройки:

— подписать комментарий к паре ключей (в поле «Key comment:») — удобно, чтобы отличать ключи, если вы используете несколько пар

— задать для ключа пароль (в поле «Key passphrase:» и «Confim passphrase:»). Это обеспечит дополнительную безопасность — даже в случае краже ключа сервер будет недоступен без ввода пароля. Пароль недоступен для восстановления в случае утери. -

Cохраните приватный и публичный ключи. Публичный ключ устанавливается на сервер, к которому нужно выполнить подключении — по аналогии с замком. Приватный ключ используется с подключающейся стороны.

PuTTY горячие клавиши

Основное и самое главное – копировать/вставить, чтобы скопировать текст с любого места в буфер обмена необходимо нажать сочетание клавиш Ctrl-C и вставить в окно PuTTY используя горячие клавиши Shift-Insert или нажав правую кнопку мыши, тем самым текст вставится в консоль. Если нужно скопировать/вставить текст в самом окне PuTTY, тогда просто выделите текст в окне и вставьте таким же образом, как указано ранее.

Ctrl+A – переход к началу строки

Ctrl+C – завершить текущую команду

Ctrl+D – прекращение сеанса работы (команда «exit»)

Ctrl+L – смещение экрана, все что было ранее введено переместиться в самый вверх

Ctrl+P – вывод ранее введенных команд (нажатие стрелкок Вверх/Вниз)

Ctrl+U – удалить строку

Ctrl+W – удалить одно слово в текущей строке

Важность SSH в Windows

Конечно, есть ряд причин использовать такой инструмент, как PuTTY. Но наиболее распространенные цели связаны с протоколом SSH. Это ужасная идея — подключиться к веб-хосту через незашифрованное соединение для управления веб-хостингом и для передачи файлов. Использование незашифрованного имени входа — это хороший способ сделать вашу учетную запись веб-хостинга «принадлежащей» злоумышленнику. Использование безопасного, зашифрованного протокола, такого как SSH, для таких целей является гораздо лучшим вариантом.

SSH через PuTTY предлагает быстрый и простой способ безопасного доступа к среде оболочки UNIX из системы Windows. Это удобно не только из-за очевидной потребности некоторых людей в работе с системами Windows и UNIX/Linux, но также и для людей, которые вынуждены использовать Windows и хотят получить доступ к возможностям оболочки UNIX. Как и в случае OpenSSH, PuTTY может использоваться в качестве защищенного веб-прокси. PuTTY может использоваться для защиты соединений TortoiseSVN с сервером Subversion.

Выводы

В этой статье мы рассмотрели как пользоваться PuTTY для решения задач администрирования Linux в Windows. Иногда случаются ситуации, что без ssh в windows никуда, тогда эта утилита будет просто незаменимой.

Нет похожих записей

Об авторе

Основатель и администратор сайта losst.ru, увлекаюсь открытым программным обеспечением и операционной системой Linux. В качестве основной ОС сейчас использую Ubuntu. Кроме Linux интересуюсь всем, что связано с информационными технологиями и современной наукой.

19 комментариев

Это пиздец. Будем теперь винду разбирать?

Парни, ебанный свет — не губите проект на корню.

Убунтовод — сдох, подавал такие же начала, как и вы — обнадёживающие.

Ну нахуя винда? Нахуя скрины установки неведомой хуйни (я про дистрибутивы)? Нахуя это всё?

Ну ёбанный в рот. Раньше рекомендовал ваш сайт, а теперь с каждым разом просто обиднее и обиднее.

Автор, не обижайся — просто прокомментируй, зачем ты это делаешь? Это твой труд, но труд губящий проект..

Убунтовод жалко. Несколько раз пытался реанимироваться и вот опять.

Я общался с автором проекта, как раз в подобный период. Когда тоже начался бред со статейками, типа как здесь. Он всё понимал, но уже было поздно. Недавно заходил на него — тоскливо смотреть. Хотя и на LOSST сейчас тоскливо смотреть. Хуже, чем гайды для домохозяек — уже до виндоскринов опустились — PuTTY, черт возьми.. PuTTY..

То установка нахуй никому не нужных дистрибутивов, софта, теперь винда и PuTTY..

Причём потенциал бешенный, с теми же усилиями — но продуктивный. Советов давал даже я — немеренно, начиная от шифрования длинными ключами OpenSSL — инструкцию привёл фактически, бери текстовую часть дописывай и скрины нахер не нужны — готовая, годная статья. И главное — полезная и нужная. Заканчивая идеями об LFS — нет же, нужно писать про бредософт, бредодистрибутивы и, чёрт возьми — винду..

Лучше бы на свой вордпрессик навесили парсер и сделали бы агрегатор новостей мира open source или разбирали бы проекты с github.

Вот так и портится Сообщество. Это яркий пример неразумного энтузиазма, антиэнтропийного процесса получения знаний, где сами «знания» — являются прямым путём к деградации любого уровня пользователей.

Авторам: только прошу без «атывазьмиинапешистатью» — у меня нет ни времени, ни желания. Вы, я вижу им располагаете. Я и другие посетители дают вам годные советы, которые помогут не просто спасти ресурс, но и вывести его на новый уровень. Вы же усердно продолжаете его губить, тратя ровно столько же усилий, сколько тратили бы на годноту.

#нуудачичо..

Кирюха, будешь ругаться матом в общественных местах, №уй стоять не будет.

С остальным согласен. Шиздоуза нам тут не хватало.

Зачем быть фанатом одной оси и дико ограничивать себе кругозор. Везде есть свои плюсы и минусы. Да, у линукса их больше. Но я бы не отказался почитать хорошую и понятную статью о том, как в powershell наладить удаленное управление другим ПК на виндовс или как в том же powershell свои алиасы прикрутить. А демонстрировать свой уровень владения матом здесь очень неуместно, напишите хотя бы одну такую же доходчивую и полезную статью, какие пишет Сергей. Спасибо ему за труд. Весь. Кстати про убунтоводство — #естьмнение что манджаро намного лучше

А насчет Putty, лучше все-таки XShell, а еще лучше Windows10 Powershell+ ssh :))

Куча эмоций и мата. Гуру линукс и юникс систем Кирилл. Засунь свой комментарий себе поглубже в задницу и заткнись! Я учусь на таких вот статьях, на таких вот сайтах, благодаря вот таким вот авторам!!Сделал он этот обзор и правильно. Мне вот нужно с винды переходить на линукс по всему предприятию. И как мне это делать без таких вот статей?! Взять и снести все машины с виндой, установить Ubuntu и . что дальше, сразу увольняться или подождать пока попросят? А эта статья уже помогла с настройкой Ubuntu Servera и думаю еще не раз поможет. Так что автору респект!

Важно заметить, что скопировать логин или пароль у вас не получится, необходимо только вводить вручную:

Цитата:

«Иногда возникает необходимость подключиться к удаленному компьютеру Linux из Windows»

Собственно говоря, Windows не интересует ни разу. Я управляю Ubuntu-сервером с компа с Дебианом. Использую PUTTY. Было бы интереснее прочитать про эту связку, чем про Win-Linux.

Валера, а почему не просто termial? Почему PuTTY в linuxон не нужен ИМХО

Есть сервер на Ubuntu 14.04 без монитора. Стоит в кладовке. И есть ноутбук с Debian 9. Как управлять сервером, если не по PUTTY?

Источник