Программы для взлома паролей: OphCrack

Наиболее частое применение программа нашла среди любителей взлома пароля к учётной записи Windows. Также как и RainbowCrack, OphCrack работает с радужными таблицами с целью извлечения заветных комбинаций из парольных хешей. Именно благодаря возможности доставать пароли различных форматов из различных источников системы, программа OphCrack известна возможностью взломать пароль Windows за считанные мгновения. При физическом доступе к компьютеру жертвы в виде Live DVD диска следов не оставляет. Поставляется в двух версиях, расширенной и бесплатной (урезаны возможности радужных таблиц Windows).

Поддерживаемые платформы: Windows

Скачать OphCrack с сайта производителя

Приложения с базами уже взломанных паролей от вай фай

Здесь пароли могут выкладываться как разработчиками, так и пользователями за особое поощрение. Ниже представлены те программы, которые можно назвать лучшими в данном сегменте.

Swift WiFi (Android) — В особенностях этого софта есть оптимизация энергопотребления WiFi и его же анализатор на различные ошибки, угрозы безопасности. Но нас с вами больше всего интересует его база с паролями. Она здесь присутствует, причем довольно обширная. Здесь пользователи дают пароли от WiFi за так называемую валюту — монетки. В дальнейшем их можно обменивать на доступ к Вай Фаю.

Router Scan (Windows) — Ну и переходим к более тяжелой артиллерии. Router Scan поможет вам получить всю информацию о Wi-Fi, в том числе и пароль, т.к программа пользуется всеми уязвимостями и багами роутера для получения доступа к сети. С помощью IP-диапазона вашего города можно увидеть множество паролей и затем с помощью данного софта подключится к WiFi.

WiFi You (Android) — К сожалению она подойдет не всем, т.к она только на английском языке. Тем не менее данная программа довольно понятна и имеет интересный интерфейс, также имеет базу с паролями.

Взлом паролей грубой силой

После того, как инструмент установлен и проведен тест производительности, мы можем начать с реального случая. Мы можем напрямую загрузить файл «/ etc / shadow», содержащий пароли Linux, и взломать их, однако в этом примере мы собираемся создать документ вручную с именем пользователя и паролем и попросим Джона взломать его. Мы собираемся сделать это по трем причинам:

- Чтобы не поставить под угрозу нашу систему.

- Чтобы получить результаты как можно быстрее (в качестве примера мы будем использовать очень простой ключ).

- Для первого контакта с инструментом и ознакомления с ним.

Для этого мы создаем новый текстовый файл с именем «password.txt», например, в нашей личной папке Ubuntu со следующим содержимым:

Затем мы собираемся дать Джону команду взломать пароль для старого файла. Для этого набираем:

Инструмент начнет работать.

Мы должны дождаться, пока этот инструмент взломает пароль предыдущего файла. Этот процесс может занять часы и даже дни, в зависимости от его сложности. Когда процесс завершится, мы увидим результат, подобный следующему.

Наш пароль взломан. Чтобы увидеть это, нам просто нужно использовать команду –show следующим образом:

Нашим паролем был «пример». Теперь мы можем попытаться войти в систему с пользователем «user» и паролем «example», или, по крайней мере, мы могли бы это сделать, если бы работали напрямую с файлом / etc / shadow, хотя время взлома заняло бы намного дольше, чем несколько минут.

Позже мы увидим, как использовать тот же инструмент, но для взлома паролей, используя словарь в качестве источника ключей. Наконец, мы собираемся дать вам небольшую задачу попрактиковаться в этой программе, скопировав ровно один практический пример из файла / etc / shadow:

Как только мы научимся взламывать пароли грубой силой, мы попробуем взламывать пароли по словарю.

Профессиональные способы взлома

Взлом чужой страницы ВК можно организовать с помощью профессиональных «хакерских» программ и сервисов, однако и эти способы не всемогущи.

#1 Брут-форс

Тот же перебор пассворда, но с помощью специальной программы. Специальный софт позволяет обойти ограничения на количество попыток ввода пароля, а также ускоряет процесс. Тем не менее, длинный сложный пассворд может не поддаваться программе месяцами.

#2 Вирус (троян)

Широко известный способ, как можно взломать чужую страницу в ВК — это подбросить программу с вирусом (трояном). Вирус будет собирать и отправлять хозяину все данные, введённые на компьютере.

Этот способ не сработает, если на чужом ПК установлен хорошая обновляемая антивирусная программа.

#3 Фишинговый сайт

Чаще всего, чтобы взломать чей-то аккаунт в ВК, используют фишинговые сайты (подделки) — пользователь вводит на таком сайте данные, которые сохраняются и используются. Сложность в том, чтобы убедить владельца нужного аккаунта перейти по поддельной ссылке, но сейчас с этим справляются специальные вирусы. Такие вирусы переадресовывают пользователя с настоящего сайта vk.com на поддельный (например, vkvk.com), который и сохранит введённые логин и пассворд.

Если пользователь установил двухфакторную авторизацию (одноразовый код в смс при каждом входе), то взломать такую страницу практически невозможно.

Что такое взлом паролей?

В области кибербезопасности и криптографии взлом паролей играет очень важную роль. Это процесс восстановления пароля с целью нарушения или восстановления безопасности компьютера или системы. Итак, почему вам нужно узнать программы перебора паролей? В мирных целях можно использовать взлом паролей для восстановления забытых паролей от онлайн аккаунтов, также это используется системными администраторами для профилактики на регулярной основе.

Для взлома паролей в большинстве случаев используется перебор. Программное обеспечение генерирует различные варианты паролей и сообщает если был найден правильный. В некоторых случаях персональный компьютер способен выдавать миллионы вариантов в секунду. Программа для взлома пароля на пк проверяет все варианты и находит реальный пароль.

Время, необходимое для взлома пароля пропорционально длине и сложности этого пароля. Поэтому рекомендуется использовать сложные пароли, которые трудно угадать или подобрать. Также скорость перебора зависит от криптографической функции, которая применяется для генерации хэшей пароля. Поэтому для шифрования пароля лучше использовать Bcrypt, а не MD5 или SHA.

Вот основные способы перебора пароля, которые используются злоумышленниками:

- Атака по словарю — для атаки используется файл, который содержит список слов. Программа проверяет каждое из слов, чтобы найти результат;

- Атака Bruteforce — можно не использовать словарь, а перебирать все комбинации заданных символов;

- Атака с помощью радужных таблиц — в атаке используются предварительно вычисленные хэши, поэтому она быстрее.

Есть и другие методы взлома паролей, основанные на социальной инженерии, но сегодня мы остановимся только на атаках без участия пользователя. Чтобы защититься от таких атак нужно использовать только сложные пароли. А теперь рассмотрим лучшие инструменты для взлома паролей 2017. Этот список опубликован только для ознакомительных целей и мы ни в коем случае не призываем взламывать чужие личные данные.

Базовая функциональность

В большинстве случаев используется расширение менеджера паролей в браузере. Лучшие менеджеры паролей обладают расширениями для браузеров и могут работать на любой операционной системе, где есть этот браузер. Другие менеджеры паролей требуют установить отдельную программу.

Когда вы входите в учётную запись на сайте, менеджер паролей вставляет логин и пароль, которые содержатся в хранилище. Некоторые сервисы не делают этого автоматически, но у них могут быть другие достоинства, вроде очень сильной защиты или возможности вставлять данные в защищённые приложения.

Лучшие менеджеры паролей записывают логин и пароль во время создания учётной записи. Когда вы меняете пароль, они предлагают обновить его в хранилище. Запись паролей работает только в том случае, если менеджер распознаёт, что вы входите на защищённый сайт.

По этой причине нестандартные страницы входа могут вызвать проблемы. Некоторые продукты решают эту проблему, позволяя вручную заполнять все данные на странице. Другие активно анализируют популярные защищённые сайты, где страницы входа нестандартные, создавая скрипты для обработки этих страниц.

Когда вы повторно заходите на сайт с сохранёнными логином и паролем, большинство менеджеров автоматически или при помощи пары щелчков заполняют поля. Если у вас больше одного набора данных для этого сайта, вы можете выбрать нужный.

Многие пользователи заходят на защищённые сайты с мобильных устройств и компьютеров, поэтому им нужен менеджер, где данные синхронизируются между устройствами. Большинство менеджеров паролей используют зашифрованное облачное хранилище для синхронизации между устройствами. Некоторые хранят данные локально, синхронизируя базы данных на разных устройствах без облака. Преимущества менеджера паролей на смартфоне в том, что вы можете использовать автозаполнение полей логина и пароля для любых мобильных приложений.

Ещё одним достоинством бесплатных менеджеров паролей является возможность выбирать между ними. Если вы хотите проверить несколько вариантов, желательно выбирать такие менеджеры, где можно импортировать данные из одного в другой. Иначе придётся каждый раз вводить данные для сайтов вручную.

Лучшие программы для перебора паролей

1. John the Ripper

John the Ripper — это один из самых популярный инструментов для перебора паролей, доступных абсолютно всем. Он распространяется с открытым исходным кодом и написан на языке программирования Си. Здесь собраны различные методы перебора паролей.

Программа способна перебирать пароли по сохраненному хэшу, и поддерживает различные алгоритмы хэширования, в том числе есть автоматическое определение алгоритма. John the Ripper относиться к набору инструментов для тестирования безопасности от Rapid7. Кроме Linux поддерживается Windows и MacOS.

2. Aircrack-ng

Aircrack-ng — это набор программ для взлома и перехвата паролей от wifi сетей. Программа — одна из лучших, которые используются хакерами. Здесь есть все необходимое для взлома WEP и WPA шифрования, начиная от перехвата хэша, и до получения готового пароля.

Особенно легко поддается взлому шифрование WEP, для преодоления защиты существуют атаки PMS и PTW, с помощью которых можно взломать этот протокол в считаные минуты при достаточном потоке трафика через сеть. Поэтому всегда используйте WPA2 чтобы быть в безопасности. Тоже поддерживаются все три платформы: Linux, Windows, MacOS.

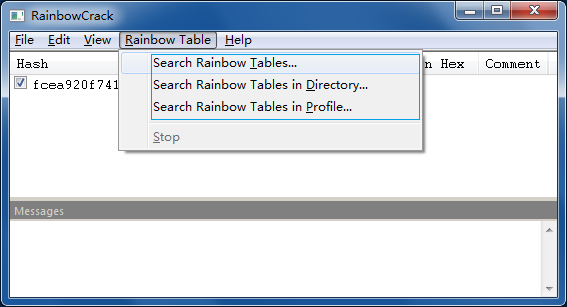

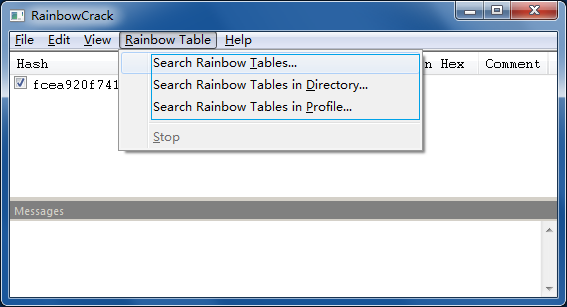

3. RainbowCrack

Как следует из названия, RainbowCrack использует радужные таблицы для взлома хэшей паролей. С помощью уже готовых таблиц утилита очень сильно уменьшает время взлома. Кроме того, есть как графический интерфейс, так и утилиты командной строки.

После завершения этапа предварительных вычислений этот инструмент работает в сотни раз быстрее чем при обычном переборе. Вам не нужно самим создавать таблицы, разработчики уже создали их для LM, NTLM, MD5 и SHA1. Все доступно бесплатно.

Еще один важный момент — это ускорение с помощью GPU. С помощью использования видеокарты вы можете снизить время вычисление пароля еще на несколько порядков. Поддерживаются платформы Windows и Linux.

4. THC Hydra

В отличие от выше перечисленных программ, Hydra работает по-другому. Она не вычисляет хэши. Вместо этого, программа выполняет атаки перебора на различные сетевые протоколы. Здесь поддерживаются Astrisk, FTP, HTTP, MySQL, XMPP, Telnet, SHH и многие другие. Основная цель утилиты — атаки перебора на форму ввода пароля.

Этот инструмент помогает исследователям безопасности узнать насколько легко можно получить доступ к удаленной системе. Для расширения функций можно добавлять модули, поддерживается Linux, Windows, Solaris, FreeBSD и MacOS.

5. HashCat

По заявлениям разработчиков — это самый быстрый инструмент для перебора паролей. Он распространяется в качестве свободного программного обеспечения и поддерживает такие алгоритмы: md4, md5, LM, SHA, MySQL, Cisco PIX и Unix Crypt.

Есть версии инструмента для перебора на CPU, а также взлома на основе GPU — oclHashcat и cudaHashcat. Кроме стандартной атаки Bruteforce, поддерживаются атаки по словарю, гибридные атаки по самые, по таблицам, Prince и так далее. Из платформ поддерживаются Windows, Linux и MacOS.

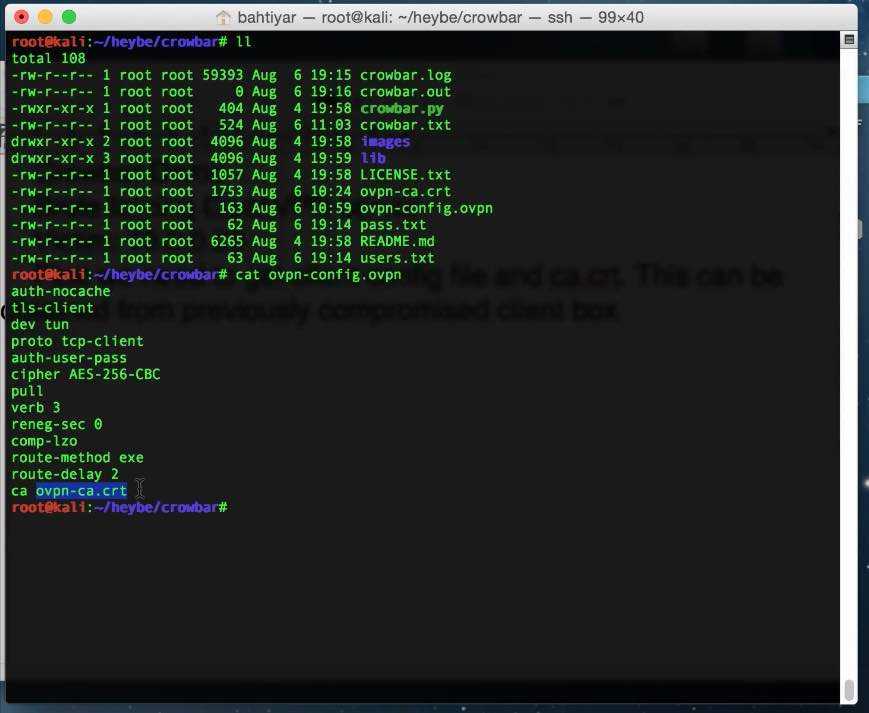

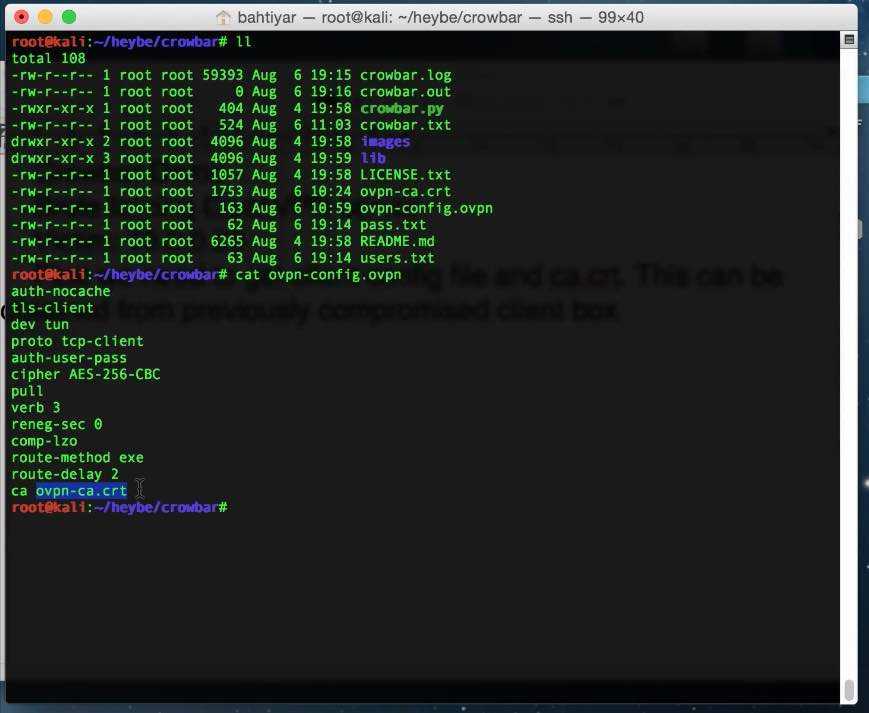

6. Crowbar

Crowbar — это популярный инструмент для тестирования безопасности паролей. Другие программы перебора паролей используют логины и пароли пользователей, но crowbar позволяет перебирать ключи SSH.

Этот инструмент с открытым исходным кодом создан для работы с протоколами, которые редко поддерживаются другими программами. Сейчас поддерживается VNC, OpenVPN, SSP, NLA. Программа может работать на Linux, Windows и MacOS.

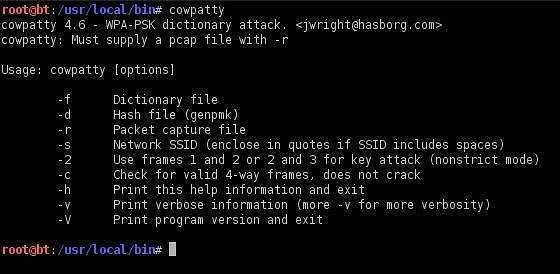

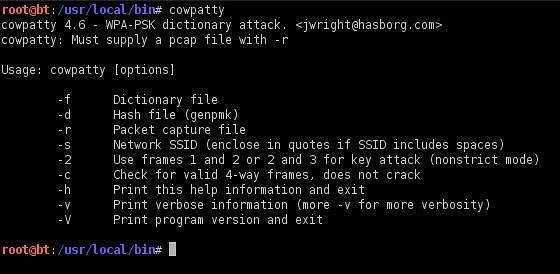

7. coWPAtty

Это реализация утилиты для перебора пароля от WPA/WPA2 PSK на основе словаря или радужных таблиц. Использование радужных таблиц очень сильно ускоряет работу утилиты. Стандарт PSK используется сейчас очень часто. Радует только то, что перебрать пароль очень сложно, если он был изначально выбран правильным.

№3 Wfuzz

Довольно-таки популярный веб-продукт, применяющийся для процессов взлома паролей на основе методики грубой переборки возможных комбинаций. Программу Wfuzz запросто можно использовать не только в качестве взломщика паролей, но и как средство поиска скрытых каталогов и скриптов.

В его возможности также входит процесс идентификации разнообразных типов инъекций, от SQL до LDAP, внутри выбранных веб-приложений.

Базовые особенности и функционал продукта:

- Возможность создания инъекций с нескольких точек одновременно;

- Вывод данных в цветном формате HTML;

- Поиск по заголовкам, почте;

- Поддержка Multiple Proxy Support, Multi-Threading;

- Подбор комбинаций через POST и Get запросы;

- Взлом cookies.

Как смартфон без рамок и выдвижных камер может делать фронтальные снимки

Лучшие программы для перебора паролей

1. John the Ripper

John the Ripper — это один из самых популярный инструментов для перебора паролей, доступных абсолютно всем. Он распространяется с открытым исходным кодом и написан на языке программирования Си. Здесь собраны различные методы перебора паролей.

Программа способна перебирать пароли по сохраненному хэшу, и поддерживает различные алгоритмы хэширования, в том числе есть автоматическое определение алгоритма. John the Ripper относиться к набору инструментов для тестирования безопасности от Rapid7. Кроме Linux поддерживается Windows и MacOS.

2. Aircrack-ng

Aircrack-ng — это набор программ для взлома и перехвата паролей от wifi сетей. Программа — одна из лучших, которые используются хакерами. Здесь есть все необходимое для взлома WEP и WPA шифрования, начиная от перехвата хэша, и до получения готового пароля.

Особенно легко поддается взлому шифрование WEP, для преодоления защиты существуют атаки PMS и PTW, с помощью которых можно взломать этот протокол в считаные минуты при достаточном потоке трафика через сеть. Поэтому всегда используйте WPA2 чтобы быть в безопасности. Тоже поддерживаются все три платформы: Linux, Windows, MacOS.

3. RainbowCrack

Как следует из названия, RainbowCrack использует радужные таблицы для взлома хэшей паролей. С помощью уже готовых таблиц утилита очень сильно уменьшает время взлома. Кроме того, есть как графический интерфейс, так и утилиты командной строки.

После завершения этапа предварительных вычислений этот инструмент работает в сотни раз быстрее чем при обычном переборе. Вам не нужно самим создавать таблицы, разработчики уже создали их для LM, NTLM, MD5 и SHA1. Все доступно бесплатно.

Еще один важный момент — это ускорение с помощью GPU. С помощью использования видеокарты вы можете снизить время вычисление пароля еще на несколько порядков. Поддерживаются платформы Windows и Linux.

4. THC Hydra

В отличие от выше перечисленных программ, Hydra работает по-другому. Она не вычисляет хэши. Вместо этого, программа выполняет атаки перебора на различные сетевые протоколы. Здесь поддерживаются Astrisk, FTP, HTTP, MySQL, XMPP, Telnet, SHH и многие другие. Основная цель утилиты — атаки перебора на форму ввода пароля.

Этот инструмент помогает исследователям безопасности узнать насколько легко можно получить доступ к удаленной системе. Для расширения функций можно добавлять модули, поддерживается Linux, Windows, Solaris, FreeBSD и MacOS.

5. HashCat

По заявлениям разработчиков — это самый быстрый инструмент для перебора паролей. Он распространяется в качестве свободного программного обеспечения и поддерживает такие алгоритмы: md4, md5, LM, SHA, MySQL, Cisco PIX и Unix Crypt.

Есть версии инструмента для перебора на CPU, а также взлома на основе GPU — oclHashcat и cudaHashcat. Кроме стандартной атаки Bruteforce, поддерживаются атаки по словарю, гибридные атаки по самые, по таблицам, Prince и так далее. Из платформ поддерживаются Windows, Linux и MacOS.

6. Crowbar

Crowbar — это популярный инструмент для тестирования безопасности паролей. Другие программы перебора паролей используют логины и пароли пользователей, но crowbar позволяет перебирать ключи SSH.

Этот инструмент с открытым исходным кодом создан для работы с протоколами, которые редко поддерживаются другими программами. Сейчас поддерживается VNC, OpenVPN, SSP, NLA. Программа может работать на Linux, Windows и MacOS.

7. coWPAtty

Это реализация утилиты для перебора пароля от WPA/WPA2 PSK на основе словаря или радужных таблиц. Использование радужных таблиц очень сильно ускоряет работу утилиты. Стандарт PSK используется сейчас очень часто. Радует только то, что перебрать пароль очень сложно, если он был изначально выбран правильным.

Что такое взлом паролей?

В области кибербезопасности и криптографии взлом паролей играет очень важную роль. Это процесс восстановления пароля с целью нарушения или восстановления безопасности компьютера или системы. Итак, почему вам нужно узнать программы перебора паролей? В мирных целях можно использовать взлом паролей для восстановления забытых паролей от онлайн аккаунтов, также это используется системными администраторами для профилактики на регулярной основе.

Для взлома паролей в большинстве случаев используется перебор. Программное обеспечение генерирует различные варианты паролей и сообщает если был найден правильный. В некоторых случаях персональный компьютер способен выдавать миллионы вариантов в секунду. Программа для взлома пароля на пк проверяет все варианты и находит реальный пароль.

Время, необходимое для взлома пароля пропорционально длине и сложности этого пароля. Поэтому рекомендуется использовать сложные пароли, которые трудно угадать или подобрать. Также скорость перебора зависит от криптографической функции, которая применяется для генерации хэшей пароля. Поэтому для шифрования пароля лучше использовать Bcrypt, а не MD5 или SHA.

Вот основные способы перебора пароля, которые используются злоумышленниками:

-

Атака по словарю

— для атаки используется файл, который содержит список слов. Программа проверяет каждое из слов, чтобы найти результат; -

Атака Bruteforce

— можно не использовать словарь, а перебирать все комбинации заданных символов; -

Атака с помощью радужных таблиц

— в атаке используются предварительно вычисленные хэши, поэтому она быстрее.

Есть и другие методы взлома паролей, основанные на социальной инженерии, но сегодня мы остановимся только на атаках без участия пользователя. Чтобы защититься от таких атак нужно использовать только сложные пароли. А теперь рассмотрим лучшие инструменты для взлома паролей 2017. Этот список опубликован только для ознакомительных целей и мы ни в коем случае не призываем взламывать чужие личные данные.

Восстанавливаем доступ для удаленного аккаунта

Аккаунты, которые были удалены, могут ненадолго сохраняться. Времени для восстановления у вас не очень долго, но оно есть. Для восстановления вам понадобится номер вашего мобильного телефона.

Далее вас перенесет к странице, где вам нужно будет ввести номер телефона. После этого вам придет код доступа, который тоже надо необходимо ввести.

После всего выполненного вас перенесут на страничку для восстановления. На нем будет находиться ссылка с запросом о восстановлении. Однако, если вы не сможете ее там найти, то вероятней всего, что аккаунт уже удалили. Если же нашли, то выполните последние шаги, чтобы пройти верификацию. Напишите обновленный пароль, а после подтвердите его.

№1 Brutus

Представляет собой весьма популярный удаленный инструмент для процесса взлома паролей. По мнению его разработчиков, Brutus спокойно можно считать наиболее качественным и эффективным инструментом для подбора правильного пароля.

Это совершенно бесплатный продукт, который поставляется исключительно под операционную систему Windows. К слову, первый релиз данного ПО был проведен еще в 2000 году.

Программа поддерживает протоколы:

- HTTP (стандартная аутентификация);

- HTTP (форма HTML/CGI);

- POP3;

- FTP;

- SMB;

- Telnet и другие виды (например, IMAP, NNTIP).

Brutus

Функционал продукта также предоставляет возможность пользователю самостоятельно создавать необходимые виды авторизации. Производительность Brutus рассчитана на одновременное подключение до 60 запросов.

Есть параметры паузы и остановки запроса. Другими словами, существует возможность прекратить атаку либо же отложить ее продолжение. Хоть данный продукт давно и не обновлялся, его по праву можно считать весьма эффективным и действенным веб-инструментом для тестирования надежности паролей.

№6 THC Hydra

Очень качественное ПО для моментального взлома паролей при входе в защищенную сеть. В сравнении со схожими инструментами продукт демонстрирует просто феноменальные показатели эффективности. При желании функционал продукта можно дополнить новыми модулями с последующим увеличением производительности.

Программа доступна на операционных системах Windows, Linux, Free BSD, Solaris и Mac OS X.

THC Hydra

Взаимодействует с такими протоколами:

- Asterisk, AFP, Cisco AAAA, Cisco auth, Cisco enable,

- CVS, Firebird, FTP, HTTP, HTTP-FORM-GET, HTTP-FORM-POST,

- HTTP-GET, HTTP-HEAD, HTTP-PROXY,

- HTTPS-FORM-GET, HTTPS-FORM-POST, HOST, HTTPS-GET,

- IMTPS-POST, IC, MS-SQL, MYSQL, NCP, NNTP,

- Oracle Listener, Oracle SID, Oracle, PC-Anywhere, PCNFS, POP3, POSTGRES, RDP,

- Rexec, Rlogin, Rsh, SAP/R3, SIP, SMTP, SMTP, SMTP Enum, SNMP,

- SOCKS5, SSH (v1 и v2), VOCMP, Telecum (VMS, XSMP, V2, SSH.

Что примечательно, все разработчики могут самостоятельно поучаствовать в улучшении данного ПО, предоставляя свои персональные наработки и технические решения через службу поддержки.

Как защитить соединение от программ взлома

То, что защищать собственную сеть необходимо, все уже поняли. Осталось узнать – как?

Выбираем надежный метод шифрования

Выше описывались стандарты аутентификации, которые защищают беспроводную сеть от непрошенных гостей. Выбирая метод шифрования собственного маршрутизатора, отталкивайтесь от простого принципа: самый новый – самый надежный.

Актуальный и популярный стандарт сегодня – WPA-2 PSK. Он обеспечит практически непробиваемую защиту роутера. А вот WPS лучше совсем отключить. Он позволяет подключать устройства без пароля и с удовольствием используется хакерами.

Выбираем сложный пароль

О том, что пароли должны быть сложными, говорилось уже много раз. Но многие пользователи просто боятся их забыть, а потому выбирают простые или ассоциативные варианты, или же используют один пароль на множестве устройств. Это огромная ошибка.

Обязательно включайте в код заглавные и строчные буквы, цифры, специальные знаки. Чтобы не забыть пароль – запишите его и постарайтесь хотя бы раз в несколько месяцев его менять.

Отключаем возможность удаленного доступа

Одна из дополнительных функций маршрутизатора – удаленный доступ. Она позволяет провайдерам решать технические вопросы, не выезжая к пользователю. Но она же и открывает лазейки для злоумышленников. Поэтому функцию лучше отключить в настройках безопасности.

Программы для взлома паролей: Cain and Abel

Всем известная Cain and Abel позволяет надёжно восстановить утерянные пароли, используя несколько типов атаки. В их числе атака по словарю, брутфорс и криптоанализ зашифрованных паролей. Имеет встроенный сниффер сетевого трафика, записи VoIP переговоров, возможность восстановления сетевых паролей и анализа протоколов маршрутизации. Программа состоит из двух компонентов. Компонент Каин – видимое пользователю приложение, которое отвечает за восстановление паролей и сниффинг трафика, Авель – сервис Windows NT, играющий роль движителя подлежащих кодированию данных системы.

Поддерживаемые платформы: Windows

Скачать Cain and Abel с сайта производителя

Заключение

В данной статье были представлены наиболее функциональные и простые в работе генераторы паролей и логинов. Вы сможете ознакомиться с общей информацией для каждого генератора и определиться с нужным вам функционалом.

Недавно мы опубликовали статью о надежности паролей, а также паролях, которые используются многими пользователями. Большинство людей используют слабые пароли. Но как убедится, что ваш пароль сильный? Взлом паролей — это неотъемлемая часть цифровой криминалистики и тестирования информационной безопасности.

В этой статье мы собрали лучшие программы для взлома паролей, которые могут использоваться системными администраторами для проверки надежности их паролей. Все утилиты используют различные алгоритмы и применимы к различным ситуациям. Рассмотрим сначала базовую информацию, которая поможет вам понять с чем мы будем иметь дело.

В области кибербезопасности и криптографии взлом паролей играет очень важную роль. Это процесс восстановления пароля с целью нарушения или восстановления безопасности компьютера или системы. Итак, почему вам нужно узнать программы перебора паролей? В мирных целях можно использовать взлом паролей для восстановления забытых паролей от онлайн аккаунтов, также это используется системными администраторами для профилактики на регулярной основе.

Для взлома паролей в большинстве случаев используется перебор. Программное обеспечение генерирует различные варианты паролей и сообщает если был найден правильный. В некоторых случаях персональный компьютер способен выдавать миллионы вариантов в секунду. Программа для взлома пароля на пк проверяет все варианты и находит реальный пароль.

Время, необходимое для взлома пароля пропорционально длине и сложности этого пароля. Поэтому рекомендуется использовать сложные пароли, которые трудно угадать или подобрать. Также скорость перебора зависит от криптографической функции, которая применяется для генерации хэшей пароля. Поэтому для шифрования пароля лучше использовать Bcrypt, а не MD5 или SHA.

Вот основные способы перебора пароля, которые используются злоумышленниками:

-

Атака по словарю

— для атаки используется файл, который содержит список слов. Программа проверяет каждое из слов, чтобы найти результат; -

Атака Bruteforce

— можно не использовать словарь, а перебирать все комбинации заданных символов; -

Атака с помощью радужных таблиц

— в атаке используются предварительно вычисленные хэши, поэтому она быстрее.

Есть и другие методы взлома паролей, основанные на социальной инженерии, но сегодня мы остановимся только на атаках без участия пользователя. Чтобы защититься от таких атак нужно использовать только сложные пароли. А теперь рассмотрим лучшие инструменты для взлома паролей 2017. Этот список опубликован только для ознакомительных целей и мы ни в коем случае не призываем взламывать чужие личные данные.

![Лучшие приложения для взлома паролей и отгадывателей паролей в instagram [обновление 2021]](http://smartshop124.ru/wp-content/uploads/b/0/5/b0591adfce00959b7c9bf25a663830ea.jpeg)

![Лучшие приложения для взлома паролей в instagram [обновление 2021 года]](http://smartshop124.ru/wp-content/uploads/5/5/9/55948487b39f27b04915169203e34900.jpeg)

![Лучшие приложения для взлома паролей и отгадывателей паролей в instagram [обновление 2021]](http://smartshop124.ru/wp-content/uploads/1/3/0/130d334932b52889c1e753407c4a1b3f.jpeg)