Reset forgotten password for Ubuntu or any other Linux distribution on WSL

To reset the Linux password in WSL, you have to:

- Switch the default user to root

- Reset the password for the normal user

- Switch back the default user to the normal user

Let me show you the steps in detail and with screenshots. If you want a video, you can watch that as well.

Subscribe to our YouTube channel for more Linux videos

Step 1: Switch to root as default user

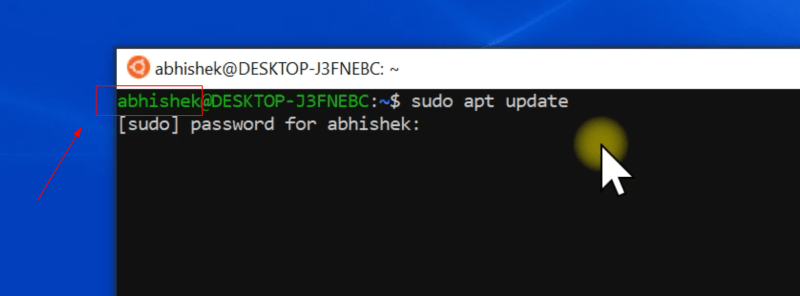

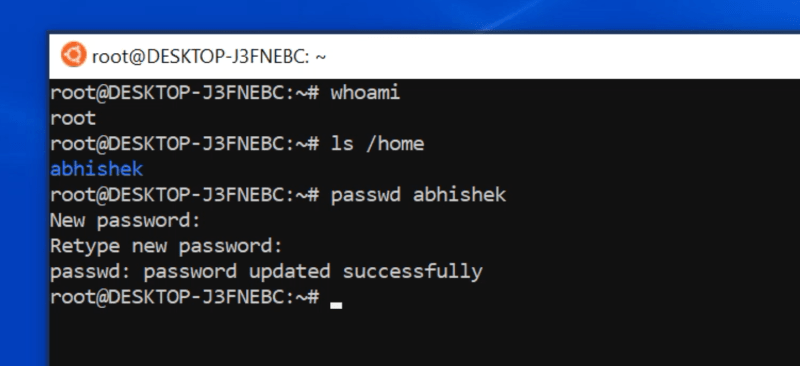

It will be wise to note down your account’s normal/regular username. As you can see, my regular account’s username is abhishek.

Note down the account username

The root user in WSL is unlocked and doesn’t have a password set. This means that you can switch to the root user and then use the power of root to reset the password.

Since you don’t remember the account password, switching to the root user is done by changing the configuration of your Linux WSL application and make it use root user by default.

This is done through Windows Command Prompt and you’ll need to know which command you need to run for your Linux distribution.

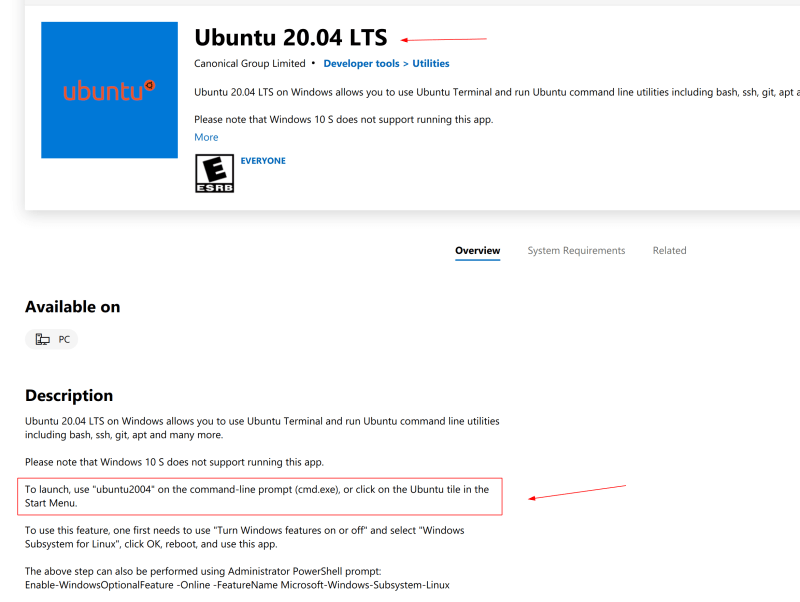

This information is usually provided in the description of the distribution app in the Windows Store. This is from where you had downloaded your distribution in the first place.

Know the command to run for your distribution app

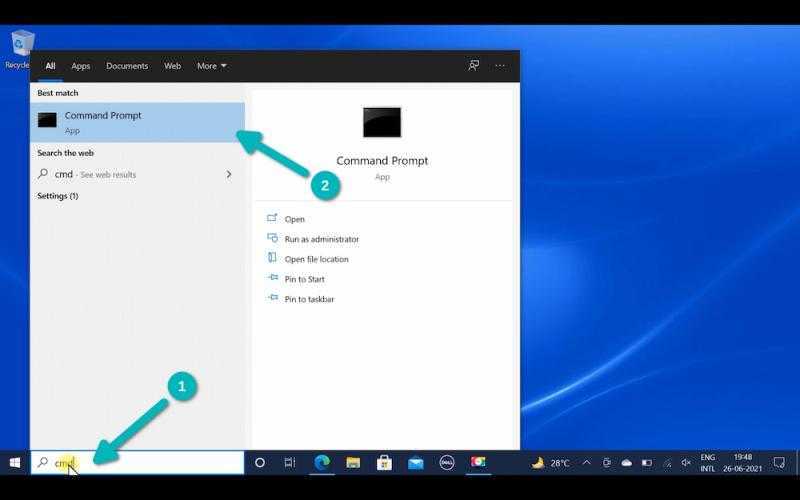

From the Windows menu, start the command prompt:

Start Command Prompt

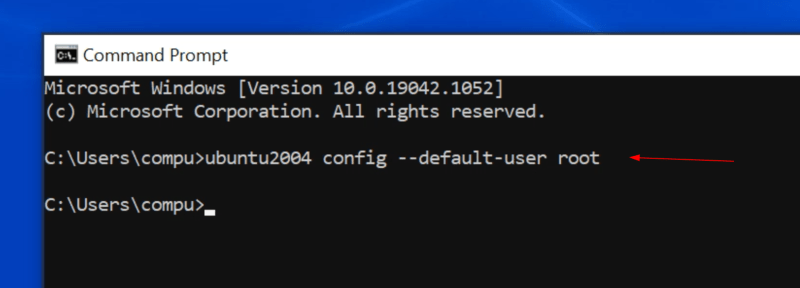

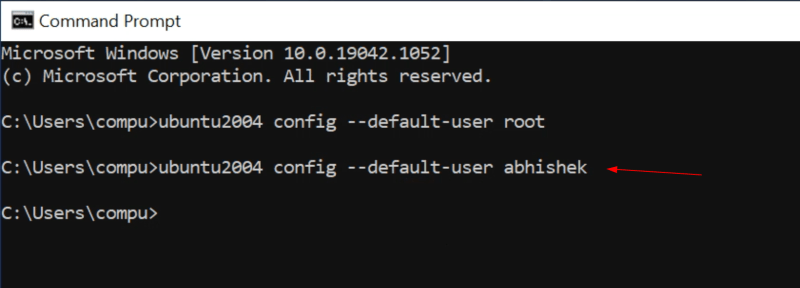

In here, use your distribution’s command in this fashion. If you were using the Ubuntu app from Windows store, the command would be:

In the screenshot, I am using Ubuntu 20.04 app from the Windows store. So, I have used ubuntu2004 command.

Set root as default user in Linux app’s configuration

To save you the trouble, I am listing some distributions and their respective commands in this table:

| Distribution App | Windows Command |

|---|---|

| Ubuntu | ubuntu config –default-user root |

| Ubuntu 20.04 | ubuntu2004 config –default-user root |

| Ubuntu 18.04 | ubuntu1804 config –default-user root |

| Debian | debian config –default-user root |

| Kali Linux | kali config –default-user root |

Step 2: Reset the password for the account

Now, if you start the Linux distribution app, you should be logged in as root. You can reset the password for the normal user account.

Do you remember the username in WSL? If not, you can always check the contents of the /home directory. When you have the username, use this command:

It will ask you to enter a new password. When you type here, nothing will be displayed on the screen. That’s normal. Just type the new password and hit enter. You’ll have to retype the new password to confirm and once again, nothing will be displayed on the screen while you type the password.

Reset the password for the regular user

Congratulations. The password for the user account has been reset. But you are done just yet. The default user is still root. You should change it back to your regular account user, otherwise it will keep on logging in as root user.

Step 3: Set regular user as default again

You’ll need the regular account username that you used with the passwd command in the previous step.

Start the Windows command prompt once again. Use your distribution’s command in the similar manner you did in the step 1. However, this time, replace root with the regular user.

Set regular user as default user

Now when you start your Linux distribution app in WSL, you’ll be logged in as the regular user. You have reset the password fresh and can use it to run commands with sudo.

If you forgot the password again in the future, you know the steps to reset it.

Reset Lost Root Password Using Live CD

If you have a Linux Live CD/USB, then you can boot into it and use it to reset the root password.

1. Download the latest version of Ubuntu, and create a bootable Live CD/USB from it. Boot your system from the removable drive as opposed to your hard drive.

2. On the display screen select “Try Ubuntu.” This will bring you to the Live CD desktop.

3. Open the terminal and type the following command to become root:

4. Find the location of the hard disk partition using the following command:

In most cases it will be “/dev/sda1,” although it can differ depending on how your hard disk is partitioned.

5. Mount the hard disk partition of the system to be recovered using the following command:

6. At this point we need to jail ourselves in the “mnt/recovery” directory. This means that we are pretending to be on the regular Linux filesystem. This is simply known as chrooting.

7. Use the following command to reset your Linux root password:

8. Once completed, exit from the chroot shell:

9. Unmount the root partition:

and exit your root:

10. Lastly, remove the Live CD and reboot into your Linux system.

Changing the root password in Linux is easy once you get over the intimidation of the extra steps you have to take. Do note that anyone who has access to your computer can use this method to reset your superuser or root password. If you would like to be more cautious with who has access to these sorts of privileges, you should encrypt your hard disk so that it can’t be booted into or mounted easily.

Как составляли и проверяли политики

Количество и классы символов. В основе всех политик лежали требования к длине пароля и числу классов: это буквы верхнего и нижнего регистра, цифры и специальные символы. Каждую политику исследователи обозначили формулой вида:

Эта политика требует пароль, который содержит три класса символов из четырех.

Все протестированные политики включали длину пароля не менее 8 символов. Получился примерно такой список политик: 1с8, 3c8, 4c8, 1с10, 1с12, 2с12, 3c12, 1с16.

Проверка по словарю. Требования к символам помогают генерировать более сложные пароли. Но некоторые пользователи могут соблюдать требования и все равно придумать слабый пароль. Например, для политик 4c8 и 1c16 можно создать предсказуемые варианты: 1Password! и passwordpassword. Чтобы этого избежать, политики часто комбинируют с поиском по словарям.

Для словарной проверки нужен список часто используемых, предсказуемых или скомпрометированных паролей, а также сам алгоритм поиска по словарю. Например, можно искать точные совпадения в списке, а можно использовать нечеткий поиск, который найдет совпадения с разницей в регистрах или отдельных символах. Допустим, в словаре есть password. Нечеткий поиск также посчитает “словарными” пароли типа pa$$word или Passw0rd.

В эксперименте использовались словари Xato и Pwned, а также разные алгоритмы поиска:

-

поиск полного совпадения со строками словаря без учета регистра – case-insensitive full-string comparison (cifs);

-

поиск полного совпадения со строками словаря с учетом регистра – case-sensitive full-string comparison (fs);

-

отделение цифр и специальных символов и последующий регистронезависимый поиск точно таких же строк в словаре (strip-cifs);

-

регистронезависимый поиск любых 5-символьных совпадений словарных фрагментов с фрагментами пользовательского пароля (ciss).

В сочетании с разными словарями получились такие варианты для проверки: Pwned-fs, Xato-cifs, Xato-strip-cifs, Xato-ciss и так далее.

Количество попыток перебора. Один из методов оценки надежности пароля – сколько попыток сделает злоумышленник, прежде чем подберет пароль. Для такой проверки используются разные модели, в том числе нейронные сети. Минимальные требования к количеству и частоте попыток зависят от многих факторов, например, используемых средств защиты или характера атаки. В своей работе CMU рассматривают 2 вида атак:

-

при онлайн-атаках хакер может перебирать пароли только при взаимодействии с сервером. Если отрубить доступ, продолжить попытки не получится.

-

при офлайн-атаках хакер может подбирать пароли без обратной связи от сервера, то есть дольше. Это возможно, если у злоумышленников есть краденая база с хэшами паролей.

Для оценки надежности в CMU использовали модели машинного обучения. С помощью базы данных скомпрометированных паролей нейронную сеть обучили предсказывать, какова вероятность подобрать пароль. Степень надежности определяли по количеству необходимых попыток и записывали формулой:

В этом случае считаем пароль надежным, если нейронка не угадала его за 1 млн попыток.

Гипотезы по совместному использованию методов. Исследователи использовали разные комбинации политик, чтобы ответить на вопросы:

-

Как проверка по словарю сочетается с политиками вида 1c8 и 3c8?

-

Как разные варианты проверок по словарю сочетаются с политикой вида 1с8?

-

Насколько разные политики по длине и классам от 1с8 до 3с12 выполняют требование надежности на уровне NN6?

-

Насколько проверка по словарю сочетается с проверкой с помощью нейронных сетей?

-

Насколько успешна проверка надежности на уровне NN8 и NN10 при разных требованиях только к длине пароля?

-

Как проверка по словарю сочетается с разными требованиями к числу классов символов (от 1с8 до 4с8)?

Получилась такая таблица проверки разных условий:

Понедельник. Эксперимент начинается с потопа в ванной

Проснулась в предвкушении эксперимента. Рука потянулась к телефону, чтобы включить музыку, но я вовремя опомнилась. Готовить завтрак пришлось в тишине. Во время еды общалась с мужем и детьми, внимательно слушала их планы на день и делилась своими. После быстро сложила посуду в посудомойку. На этот раз — без подкаста в наушниках! И села за ноутбук.

Всё шло гладко до полудня. Прочитала задания Школы редакторов на эту неделю. Согласовала рабочие задачи в «Горящей избе». Проголодалась, порезала себе дыню. Планировала быстро перекусить, параллельно переписываясь в телеграмме. И вдруг вспомнила, что это не по правилам эксперимента. Отложила телефон и сосредоточилась на еде. Смаковала каждый кусочек, благо дыня попалась удачная, сладкая и ароматная. Я даже почувствовала тот тонкий момент насыщения, когда еда вдруг становится менее вкусной. Отложила дыню и вернулась к работе.

Во второй половине дня сохранять сосредоточенность стало сложнее. Я не отрывалась от ноутбука, но постоянно перескакивала с одной задачи на другую. Стоило на экране появиться очередному уведомлению, как я всё бросала, открывала мессенджер и бралась за новое дело. Весь день просидела за рабочим столом, а сделала мало.

К вечеру всё пошло наперекосяк. Я впопыхах готовила ужин, параллельно подбадривая по телефону мужа, которому экстренно удалили зуб. Дети рассказывали всё, что накопилось у них за день, пытаясь перекричать друг друга. А мне нужно было ответить на сообщения по работе. В довершение дня сломалась стиральная машинка. Пришлось устранять потоп, развешивать мокрое бельё и срочно искать в интернете контакты мастера. Короче говоря, быть однозадачной не получилось.

Результаты первого дня эксперимента

Оказалось, что я привыкла делать несколько дел одновременно. Сосредотачиваться на чём-то одном было трудно. Требуются дополнительные волевые усилия. К концу дня я очень от этого устала. Но понадеялась, что постепенно привыкну и почувствую преимущества однозадачности.

Причины

Причин такого явления несколько:

- Вас взломали. Достаточно частое явление, на самом деле, которое фактически означает полную компрометацию системы и требует принятия незамедлительных мер реагирования.

- Всё-таки банальная опечатка. Учитывая, что Linux-образные системы не отображают вводимые символы даже с маской, мы зачастую не представляем, что вводим на самом деле. Два примера из практики – одна из клавиатур вдруг перестала пропечатывать цифру “6” на основной части. В другом случае – Bluetooth-клавиатура заглючила и ддублирррррроваала некоторые символы просто бешенно. Разумеется, я не смог войти в систему, пока не разобрался с аппаратной частью.

- Пароль забыл/утрачен. Сменён легитимно (вчера отмечали день сисадмина, меняли пароли, наутро всё забыли).

Методики повторения

Для запоминания на долгосрочную перспективу эффективны следующие техники:

- Ответ на вопросы по теме. Они есть почти во всех учебниках. Многие их пропускают, а зря. Это один из самых действенных способов запоминания прочитанного.

- Пересказ. Представьте себя на месте учителя и попробуйте разъяснить материал своими словами кому-то ещё. Получится взаимно полезно.

- Создание карточек для интервального повторения. На одной стороне вы пишите понятие или формулу. На другой — тезисное описание. Надо стараться самостоятельно воспроизводить информацию. Карточка, по сути, является планом повторения.

- Тестирование. «Эффект тестирования» подтверждён многими исследованиями — это когда то, что попалось в тесте, остаётся в памяти навсегда. Но срабатывает эта методика, только если задание выполнено сразу после получения новой информации.

<<Блок перелинковки>>

Учитель не проверяет уровень знаний

Педагоги, которые только и делают, что дают тесты — плохо. Но учитель, который не проверяет знания — это тоже проблема. Нетребовательный учитель может быть любимцем детей, особенно если он интересно рассказывает истории по предмету. Но на экзаменах-то требуется результат.

Как понять, что учитель не проводит системные проверки?

Обратите внимание на такие особенности поведения ребенка:

- Ребенок никогда не напрягается с домашним заданием и не готовится к контрольным.

- Оценки в журнале стоят не пойми за что.

- Ребенок рассказывает занимательные факты по предмету, а знаний программы у него нет.

- Системы тестов и контрольных у учителя нет, итоги четверти не подводятся при помощи опроса, контрольной работы.

Что делать, если на уроках не проверяют работы?

Система проверки знаний задает учебный ритм, символизирует дробление большой задачи на этапы и помогает ребенку понять, он вообще продвигается по предмету или нет. Если оценочной обратной связи от учителя нет, ребенок меньше переживает, но и хуже понимает, в каком состоянии его знания. Соответственно, ему сложнее прилагать усилия. Что в этой ситуации делать.

- Опять же репетитор или курсы. Онлайн-курсы — вполне подойдут.

- Автоматизированная проверка знаний — надежные проверочные работы, которые нужно просить ребенка пройти регулярно.

Проверить знания можно и на курсах бесплатно, и самостоятельно.

Какие еще инструменты можно использовать

Авторы исследования призывают не забывать и о других инструментах для защиты аккаунтов: менеджерах паролей и многофакторной аутентификации (2FA). Если же хочется проверить надежность самих паролей, вот несколько инструментов:

-

Словари паролей, по которым мы прогоняем хэши пользовательских паролей в DataLine:

https://box.dtln.ru/s/grt5EKBJYTE8nLf;https://box.dtln.ru/s/2GjXzEXbzaX8PfY.

Полные рекомендации в оригинале: Practical Recommendations for Stronger, More Usable Passwords Combining Minimum-strength, Minimum-length, and Blocklist Requirements.

Комментарии исследователей для СМИ: Years of Research Reveals Holy Grail of Password Strength

Как сбросить пароль из Recovery Mode

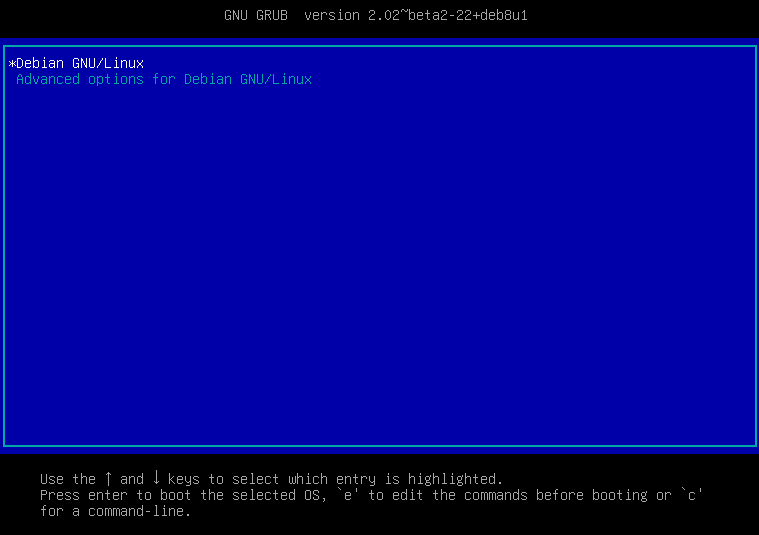

Если у вас нет пользователя, с помощью которого вы могли бы изменить пароль в системе, то это можно сделать с помощью другого Linux дистрибутива или Recovery Mode. Когда вы загружаетесь в recovery mode, то у вас уже есть права root и вы можете делать все что захотите с файлами и настройками. В том числе и сбросить пароль Ubuntu. Когда загрузиться меню Gurb выберите пункт «Дополнительные параметры Ubuntu»:

Если меню Grub не появляется, а сразу начинается загрузка операционной системы, то нужно нажать несколько раз кнопку вниз, после исчезновения заставки биос. Следующим пунктом нужно выбрать «Ubuntu ……. (recovery mode)»:

Дальше будет непродолжительная загрузка, а затем меню восстановления. Тут выберите пункт «Перейти в командный интерпретатор суперпользователя»:

Перед тем как откроется командная строка, нужно будет нажать «Enter»:

По умолчанию, в режиме восстановления корневая файловая система монтируется только для чтения чтобы вы случайно ничего не повредили, но так мы не сможем изменить пароль, поэтому нужно перемонтировать ее для чтения/записи:

Затем осталось восстановить пароль ubuntu. Возвращаемся к команде passwd, которую мы использовали раньше для восстановления пароля:

Осталось только ввести новый пароль. Поскольку команда выполняется от суперпользователя, все будет выполнено успешно. Если вы хотите сбросить пароль root Ubuntu, то имя пользователя достаточно изменить на root:

Но я бы не советовал выполнять сброс пароля root ubuntu, если вы не уверенны что вам это нужно. Лучше придерживаться решения разработчиков дистрибутива.

Метод Фейнмана

Ричард Фейнман – физик-теоретик и лауреат Нобелевской премии – сформулировал алгоритм обучения, позволяющий быстрее и глубже изучать любую тему.

Этот простой метод основан на объяснении нового и сложного материала понятным и простым языком, облегчающим запоминание.

Суть методики можно свести к трем простым пунктам:

- Тезисно выписываем все, что знаем по теме, которую необходимо выучить.

- Выделяем «пробелы» в знаниях и восполняем их, причем новую информацию следует записывать максимально простым языком, не содержащим сложных терминов и длинных предложений.

- Объединяем всю имеющуюся информацию в одну простую и интересную историю, изложить которую на листке бумаги необходимо так, чтобы ее понял восьмилетний ребенок. А затем пересказываем ее.

Используйте сравнения, визуализацию (сопровождайте записи схемами, графиками, рисунками). Помните о том, что 90% информации мы воспринимаем посредством зрения.

Можете записать свой рассказ на диктофон или любой другой гаджет, что поможет обнаружить во время пересказа «белые пятна», которые необходимо снова проработать.

Вы можете возразить, что этот метод давно используется и без Фейнмана, и будете абсолютно правы. Все новое – давно забытое старое. Фейнман систематизировал, структурировал и дополнил этот простой, но эффективный метод запоминания.

Прибегнув к методу Фейнмана, из самого скучного и неинтересного материала можно сделать интересную и увлекательную историю, которую поймет и запомнит как взрослый, так и ребенок.

Сброс пароля в Ubuntu: как узнать, сменить, восстановление

Пароль суперпользователя в Ubuntu

В Ubuntu, как и в других дистрибутивах Linux, реализован свой подход к безопасности работы. В других системах, чтобы выполнять различные административные задачи, требуется авторизоваться под учетной записью администратора (суперпользователя). Разработчики Linux посчитали такой принцип небезопасным, обосновывая это тем, что пользователь может забыть, под каким аккаунтом он авторизован, и удалить важные компоненты системы.

Использовать права суперпользователя возможно и без задания шифровки root. Для этого в Ubuntu ввели команду sudo, позволяющую выполнять операции, требующие прав администратора. Запустив такую операцию, система запросит авторизацию лишь в том случае, если действия производятся под именем обычной учетной записи.

Второй способ более правильный – установить опцию -i для утилиты sudo. Она откроет терминал администратора:

Предпочтительнее использовать именно этот вариант, так как в этом случае все запущенные переменные окружения сохранятся, что зачастую очень важно

Как задать пароль root в Ubuntu

Ошибочно полагают, что учетную запись суперпользователя вообще отключили, так как при попытке под ней войти, ничего не выходит. На самом деле, она действует, и под ней выполняется множество процессов, просто по умолчанию пароль root в Ubuntu не задан.

Чтобы убедиться, что он действительно отсутствует, нужно выполнить команду:

Чтобы задать код root на Ubuntu в терминал необходимо ввести:

После ввода программа запросит подтверждение. Теперь пароль установлен. Проверить успешное выполнение можно, используя команду с первого шага.

Случается, что пользователь забывает пароль администратора Ubuntu. Чтобы осуществить его сброс, придется прибегнуть к меню восстановления. Во время загрузки компьютера необходимо перейти в Recovery Mode через загрузчик GRUB.

Здесь нужно выбрать «Дополнительные параметры для Ubuntu». Следующим шагом будет выбор своей ОС, для которой в скобках указан режим восстановления.

Далее требуется перейти в раздел root – «Командный интерпретатор суперпользователя». Изначально корневая файловая система доступна только для чтения. А так как планируется внести в нее изменения, нужно изменить разрешения. Для перевода файловой системы в режим записи в командной строке снизу вводится следующая команда:

Далее выполняется команда для задания пароля:

Здесь username – имя учетной записи root.

Осталось дважды ввести новый код root. Смена произведена.

Как сменить пароль пользователя в Ubuntu

Если доступ к аккаунту есть, то процедура не составит труда. Все действия выполняют в запущенной Ubuntu. В первую очередь нужно войти в параметры системы и выбрать пункт «Обо мне».

Окно отобразит все данные о текущем пользователе, введенные при создании учетной записи. Чтобы изменить персональный шифр пользователя Linux необходимо воспользоваться соответствующей кнопкой.

Потребуется ввести старый пароль и дважды новый. Если данные введены правильно, то система об этом оповестит сообщением.

Что делать, если забыл пароль в Ubuntu

Здесь можно воспользоваться двумя методами. Первый возможен, если в системе заведены другие пользователи, обладающие правом использовать утилиту sudo, и к которому имеется доступ. Для этого необходимо авторизоваться под данным аккаунтом и задать новый код пользователя Linux с помощью команды:

Программа запросит новый шифр авторизации и его подтверждение.

Второй способ предполагает использование меню восстановления (Recover Mode) и выполнение описанных в первом разделе действий, только вместе учетной записи суперпользователя необходимо будет указать обычный аккаунт.

Заключение

Сброс пароля в Linux – дело 5 минут, поэтому при утере данных для авторизации не стоит впадать в панику. Любой дистрибутив предоставляет пользователям два способа решения проблемы. Конечно, проще всего, когда имеется дополнительный рабочий аккаунт, через который можно сделать сброс, но даже через меню восстановления, следуя подсказкам на экране, процедуру сможет выполнить даже неопытный юзер.

Суббота. Испытание очередью

В выходной меня ждало испытание, возможно, самое сложное за всю неделю. Нужно было сходить о врачу и некоторое время подождать в очереди. Обычно я в таких ситуациях туплю в инстаграмчике. Но из-за эксперимента нужно было просто ждать. Я рассмотрела сидящих в очереди пациентов. Разобралась в нестандартной логике нумерации кабинетов. Даже прочитала все информационные плакаты на стенах. Это были самые длинные 15 минут! Но, кажется, я справилась.

Вечером мы принимали гостей — бабушку и дедушку мужа. Вместе посмотрели соревнования по телевизору, потом попили чаю и пообщались. Во время чаепития был включён телевизор — бабушка с дедушкой оставили его фоном, чтобы не пропустить продолжение соревнований. Мы обычно так не делаем, а за прошедшую неделю я вообще отвыкла от лишних звуков. Телевизор очень мешал, я ощутимо устала от потока лишней информации и в очередной раз оценила однозадачность.

Результаты шестого дня эксперимента

Бывают ситуации, когда быть однозадачной действительно сложно. Одна из них — ожидание в очереди. Ненавижу просто ждать. Кажется, что трачу время зря.

Что сделать, чтобы забрать свое обратно

Счастье, отнятое колдовством, необходимо восстановить. Делают это с помощью белой магии или религиозных обрядовых техник. К темным обращаться не рекомендуется. Отожмут еще больше, чем уже потеряно.

Чтобы отвязаться от колдуна, не обязательно его знать. Восстановите финансовый поток, гармоничные взаимоотношения, карьерное продвижение — сам проявится. Его доля разобьется вдребезги громко и звонко. Все увидят.

Молитвы и псалмы на возврат везения, украденного недоброжелателями

Обратиться к Господу — самый безопасный вариант восстановления справедливости. Читать надо молитву ангелу хранителю — вашему неотступному защитнику на небесах.

Текст:

Сильная молитва Николаю Чудотворцу читается перед Иконой в храме или дома:

К Николаю Угоднику может взывать мать, чтобы сыну вернулось везение, похищенное колдуном. То есть молитесь за близкого во Христе, родного, мужа или жену.

Псалмы способствуют, в первую очередь, очищению от зла. Как только наведенная порча исчезнет, везуха восстановиться. А воришка, запустивший руку куда не следует, будет наказан.

Читают псалом самостоятельно. Первый раз желательно в храме. Подбирают тексты по такому принципу:

- Бизнесмену, торговцу, владельцу компании надо ориентироваться на 26, 37.

- От проблематики в рабочем коллективе и с начальством — 3, 10, 39, 76.

- Восстановление денежных поступлений, переданных по неволе магическим способом — 52, 27.

Монастырский обряд

В обители Бога изгоняют бесов из пораженных. Из-за украденной везучести монахи вас не примут. Делать придется самому. Ничего сложного. Освободите день. Заранее узнайте адреса трех монастырей поблизости. Их следует посетить до полудня. В каждом:

- Возжигайте столько свечей, сколько полных лет исполнилось на настоящий момент.

- Заказывайте сорокоуст для себя. Если желаете возврата удачливости в семью, то для каждого домочадца.

- Оставляйте некоторую сумму на общую свечу.

После в любой день посетите кладбище, где находятся могилы предков. Помолитесь, поговорите с ними. Родовой защитой не пренебрегайте. Оставьте сладости (не алкоголь) и закажите поминальную службу.

Как заставить пользователя поменять пароль

Безопасность сервера — это одна из самых важных вещей. Часто причиной проблем с безопасностью становятся сами пользователи, которые недостаточно часто меняют пароли или делают их слишком простыми. Если вы администратор, у вас есть возможность заставить пользователей выполнять смену пароля время от времени, а также автоматически отсылать им предупреждения о том, что пора сменить пароль пользователя Linux.

Всё это позволяет сделать утилита passwd. Сначала давайте рассмотрим, как посмотреть информацию о пароле в passwd. Для этого используется опция -S:

- Первое поле — имя пользователя

- Второе поле показывает одно из значений: P — пароль установлен, L — пользователь заблокирован, NP — пароля нет.

- 07/21/2016 — дата последнего изменения пароля.

- — минимальное время до смены пароля

- 99999 — максимальное время действия пароля

- 7 — за сколько дней нужно предупреждать об истечении срока действия пароля

- -1 — через сколько дней пароль нужно деактивировать.

Например, через тридцать дней после смены, пароль пользователя станет устаревшим:

За три дня до того, как пароль устареет, предупредим пользователя, что его нужно сменить:

Если он этого не сделает в течении пяти дней, аккаунт нужно отключить:

Пароль можно менять не чаще, чем раз в 10 дней:

Смотрим теперь, что у нас получилось:

Всё правильно.

Как оценивали удобство для пользователей

Теперь перейдем к измерениям удобства. На первом этапе все участники эксперимента должны были придумать пароль в специально разработанном “паролеметре”. Парольная политика выбиралась случайно из всех комбинаций, которые проверяли исследователи.

-

Участники эксперимента получали список рекомендаций, вводили пароль и в реальном времени наблюдали, как меняется индикатор сложности пароля.

-

Как только минимальные требования были выполнены, “паролеметр” давал рекомендации для усиления пароля:

Рекомендации меняются по мере того, как мы добавляем другой регистр и цифры. Запись демо с сайта CMU.

Пока пользователь придумывал пароль, “паролеметр” фиксировал, с какой попытки удалось выполнить требования и сколько времени понадобилось на создание правильного пароля.

-

Все созданные пароли проверяли с помощью нейронных сетей и предсказывали, сколько попыток потребуется для подбора.

-

Через 2 дня ученые просили пользователей принять участие во втором этапе и вспомнить созданный пароль. Если пользователи не отвечали через 5 дней, они выбывали из эксперимента. Для остальной выборки фиксировали долю тех, кому удалось вспомнить пароль. Исследователи анализировали все сопутствующее поведение участников: могут ли они воспроизвести пароль по памяти или записывают его, сколько времени и попыток нужно на воспроизведение.

-

Участников обоих этапов просили заполнить опросник и описать в нем опыт участия в эксперименте: насколько сложно создать пароль, как сильно выбранная парольная политика раздражала пользователя.

Для каждой комбинации условий ученые фиксировали объективные показатели эксперимента: количество участников, долю выбывших на втором этапе, фактическое время создания пароля, фактическое время на воспроизведение пароля, долю успешных попыток подбора пароля. Помимо этого указывались и субъективные ощущения участников из опроса: насколько создание пароля кажется им сложным и раздражающим, насколько легко его вспомнить.

Получилась такая таблица:

Debian 8 + Debian 9

1. Нажмите на кнопку «Send Ctrl+Alt+Del» — это перезагрузит сервер. Сразу выделяем область консоли мышью. В процессе загрузки требуется успеть «поймать» меню загрузчика В наших образах Debian используется Grub.

2. В Canonical меню Grub обычно не видно. Чтобы его вызвать, надо зажать клавишу Shift (только левый) в процессе загрузки, как только мелькает надпись Booting from hard disk.

Если с первого раза не получится, пробуйте еще раз.

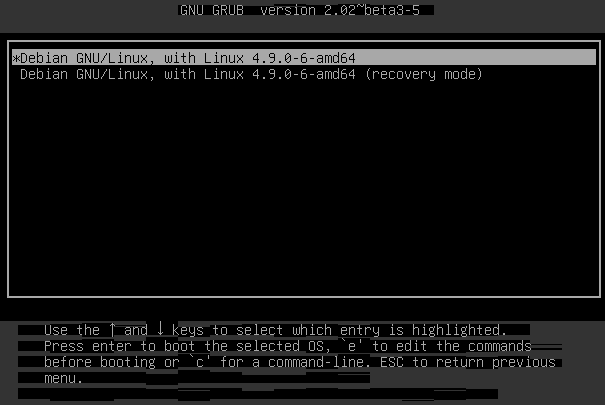

В результате вы должны получить следующую картинку:

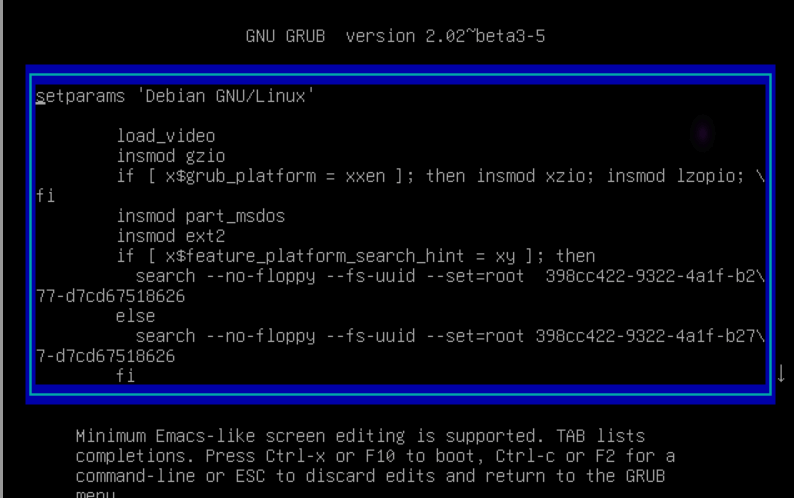

3. В отличие от Ubuntu, root-пользователь в Debian образе закрыт (на пароле). Потому мы не сможем воспользоваться штатным Rescue вариантом загрузки.Нужно поправить опции загрузки.

4. Выбираем пункт Debian GNU/Linux и нажимаем e латиницей.

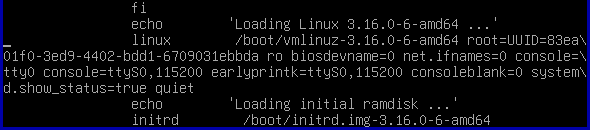

5. Попадем в конфигурацию выбранного пункта меню:

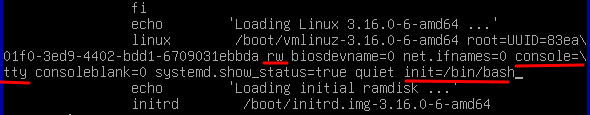

6. Стрелками переходим к началу строки, которая начинается с «linux». Это указание пути к файлу ядра, которое нужно загрузить, а также опции загрузки. Нам нужно переписать эти опции, чтобы попасть в ОС без root-пароля.Делаем следующее:

- Меняем ro на rw

- Меняем первое значение console=tt0 на console=tty

- Удаляем 2 значения: console=ttyS0,115200 и earlyprintk=ttyS0,115200

- в конце добавляем init=/bin/bash

Было:

Стало:

7. После изменения нажимаем комбинацию клавиш CTRL+X, видим меню и нажимаем Enter.

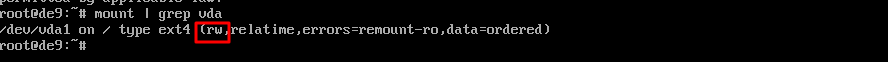

8. Мы попали на сервер от root и можем сбросить пароль.Выполняем проверку возможности внесения изменений в файловую систему:

Если все сделали правильно, видим следующее:

Нас интересует опция rw, которую мы задавали в настройках. Должна быть указана она — не ro.

9. Если видим ro — нужно перемонтировать файловую систему в rw:

10. После монтирования снова проверьте, что опция при проверке указана как rw, при помощи команды из предыдущего пункта.

11. Сбрасываем пароль командой:

Важно! Новый пароль не отображается даже звездочками. Поэтому нужно вводить его вслепую дважды

12. После этого, на всякий случай, выполняем команду sync, чтобы все изменения из оперативной памяти записались на диск:

13. Чтобы изменения применились, перезагрузите сервер.Команды reboot и shutdown -r и кнопка «Send Ctrl+Alt+Del» не подойдут. Они рассчитывают на init-демона, который мы подменили процессом /bin/bash.Поэтому нужно сделать hard reboot сервера (Холодная перезагрузка) из контрольной панели, или запустить init-демона вручную. Это можно сделать, выполнив команду:

14. После перезагрузки можем зайти на сервер от имени root с новым паролем.

Эффект края

Данное явление, открытие которого также принадлежит Г. Эббингаузу, заключается в том, что мы быстрее запоминаем и наиболее точно воспроизводим информацию, расположенную в начале и в конце текста.

Не верите? Проведем небольшой тест на внимательность и запоминание. Мы озвучим ряд слов, которые Вам необходимо повторить.

Готовы?

Шоколад, листопад, поезд, газета, радиоволны, кровать, вышка, радость, сон, стройка, ручка, шахматы.

Какие слова из списка Вы вспомнили первыми? Шоколад и шахматы?

А как насчет слов из середины списка? Сколько из них Вы смогли воспроизвести – три, пять? Что ж, Вам есть к чему стремиться.

Но как эффект края поможет запомнить информацию? Легко!

Прочтите текст, который Вам необходимо выучить. Выделите наиболее сложные части и начинайте заучивать их первыми либо последними.

Конечно, нельзя утверждать, что эффект края срабатывает всегда на 100%, но в большинстве случаев он действительно работает.

Сброс пароля Linux с помощью LiveCD

Для сброса пароля нам понадобиться LiveCD диск с любым Linux дистрибутивом, важно только чтобы совпадала разрядность системы которую надо восстановить и системы на диске. Желательно также брать более свежие версии дистрибутивов, так как с ними удобнее работать, хотя подойдут даже Gentoo и ArchLinux

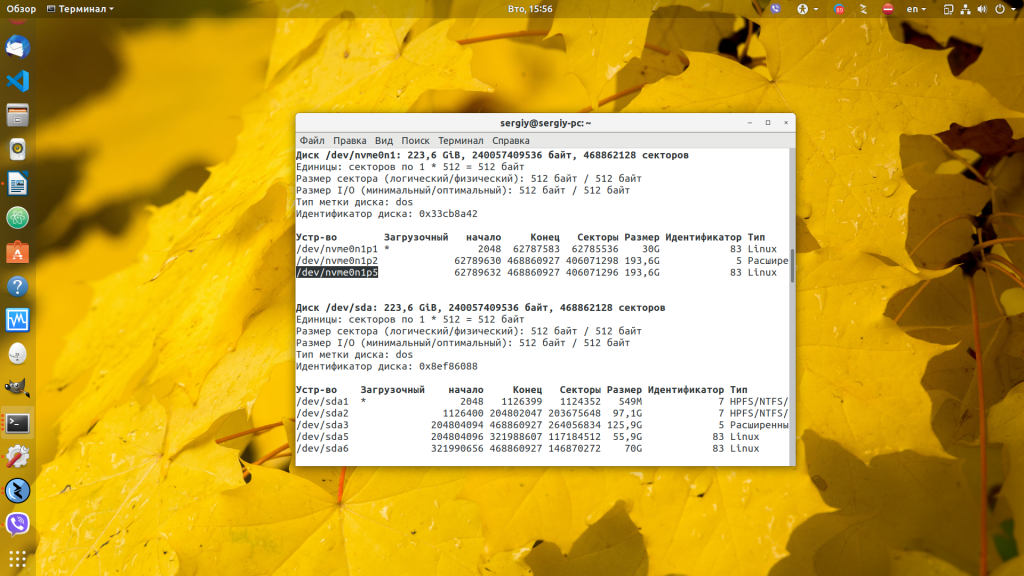

Загрузитесь с вашего LiveCD диска и откройте терминал. Если диск загрузился в командную оболочку без графического интерфейса, тоже хорошо. Вам нужно знать на каком жестком диске находится корневая файловая система дистрибутива, который вы собрались устанавливать. Посмотреть все доступные диски можно командой:

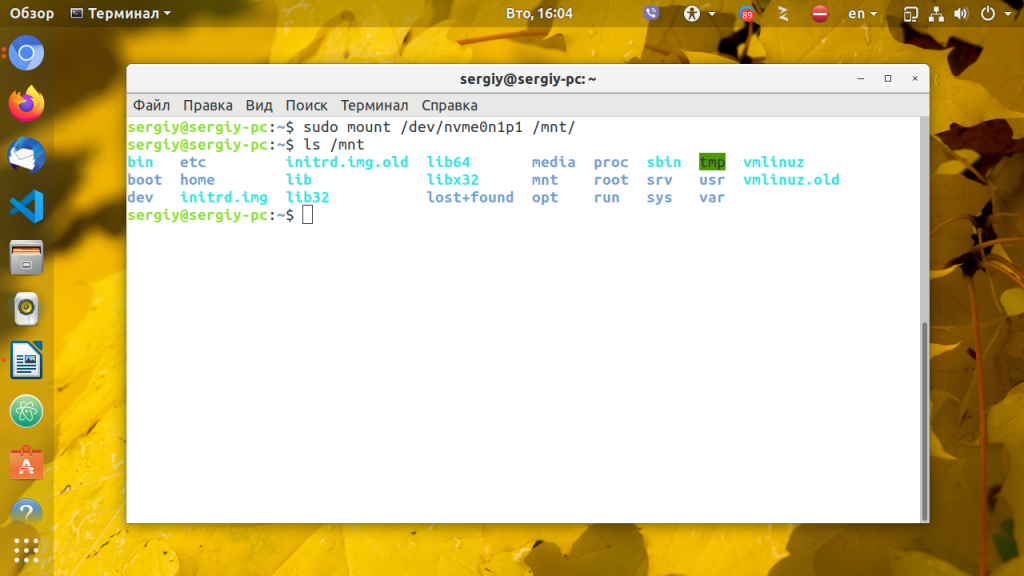

Обычно название диска начинается с букв sd для обычных дисков и с nvme для SSD M.2. Обычно корневой раздел не очень большой, если вы выделили под домашнюю папку отдельный раздел во время установки и имеет файловую систему Linux (ext4 или другую). Если вы не делали отдельный раздел для загрузчика, то корневой раздел ещё и будет отмечен звездочкой как загрузочный. В моем примере это /dev/nvme0n1p1. Его надо примонтировать в /mnt:

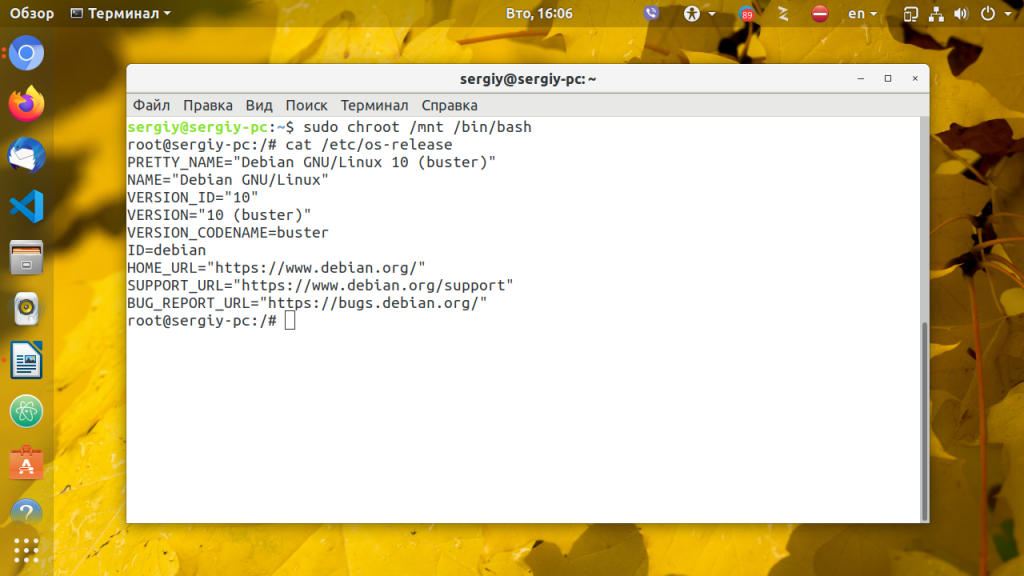

Здесь /dev/nvme0n1p1 — раздел куда была установлена система. С тем же успехом это может быть /dev/sda1 или /dev/sdb5. Затем войдите в chroot окружение:

После этого мы попадаем в окружение того дистрибутива, который установлен на примонтированном диске. Это такой вариант режима восстановления без запуска операционной системы.

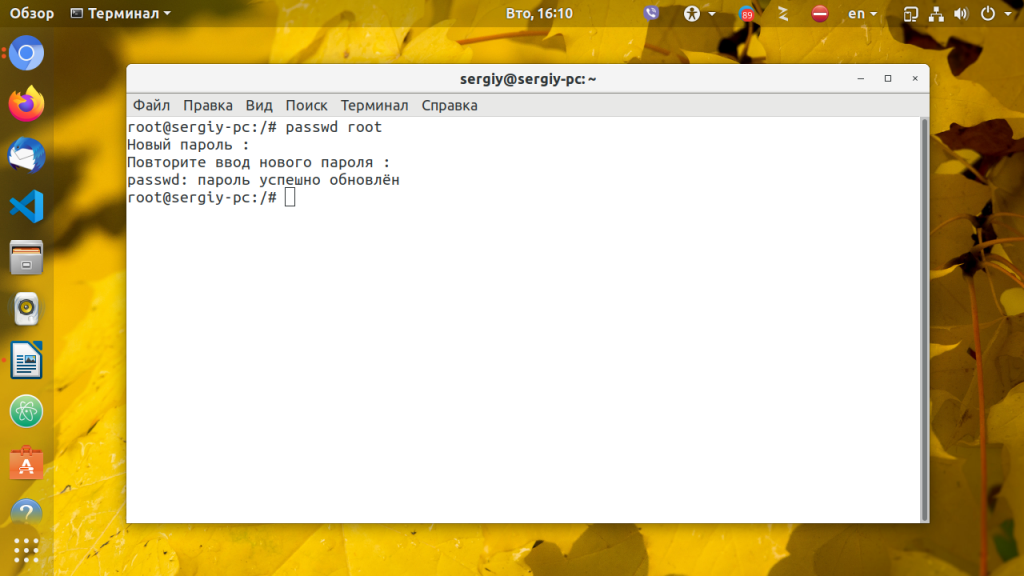

Теперь вы можете установить пароль пользователя root linux с помощью команды passwd:

Если утилита не выдала ошибок, пароль был успешно обновлен и вы можете пользоваться своей системой.

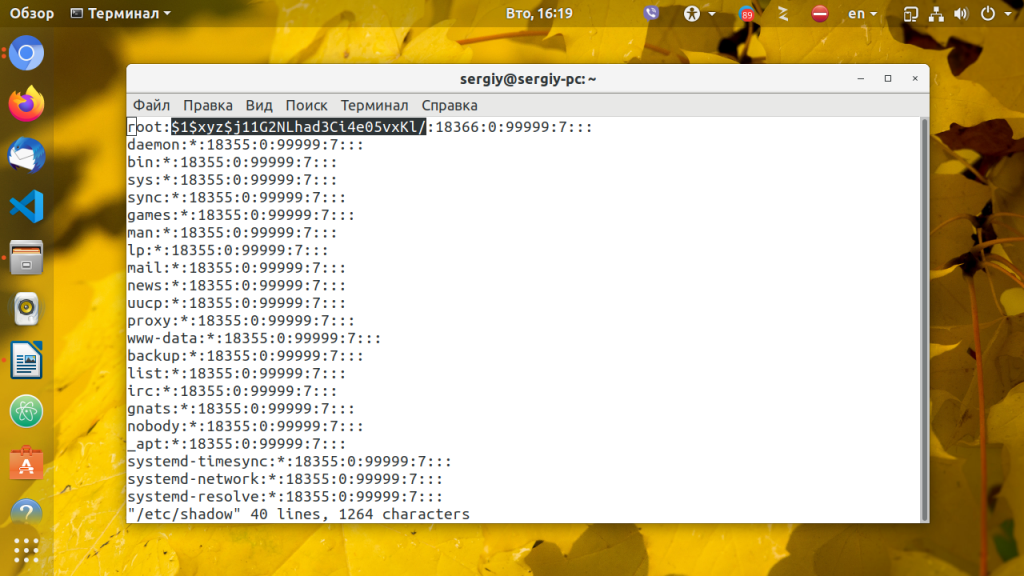

Есть ещё один способ. Пароли всех пользователей хранятся в файле /etc/shadow в таком виде:

имя_пользователя:зашифрованный_парлоь:идентификатор_пользователя:идентификатор_группы

Например:

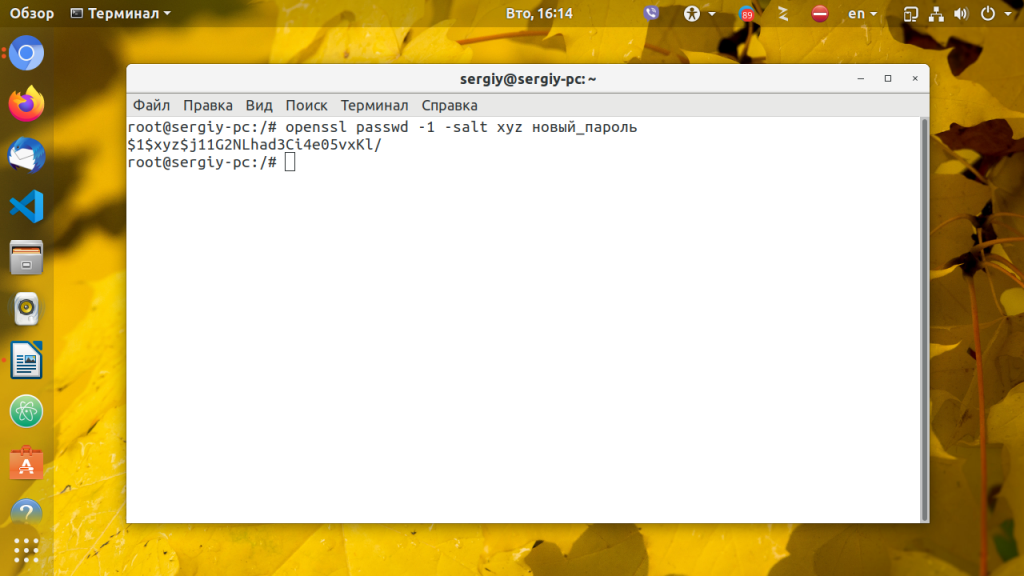

Для каждой записи все параметры разделены двоеточиями, первый параметр (root) — это имя пользователя, второй — (AAAAAAAAAAAAAAAAAA…) — хеш пароля. Чтобы изменить пароль на нужный, сначала надо вручную создать его хэш. Для этого можно воспользоваться такой командой:

Осталось вставить его вместо старого:

![Как восстановить доступ к debian linux в случае проблем с sudo или утратой root-пароля [вики it-kb]](http://smartshop124.ru/wp-content/uploads/e/7/e/e7e6c53489a292f25cf5894ca65ab3d0.jpeg)