Введение

Словарь терминов

- PKI (Public Key Infrastructure) — инфраструктура открытого ключа, набор средств (технических, материальных, людских и т. д.), распределённых служб и компонентов, в совокупности используемых для поддержки криптозадач на основе закрытого и открытого ключей. Поскольку аббревиатура ИОК не является распространённой, здесь и далее будет использоваться более знакомая англоязычная аббревиатура PKI.

- X.509 — стандарт ITU-T для инфраструктуры открытого ключа и инфраструктуры управления привилегиями.

- ЦС (Центр Сертификации) — служба выпускающая цифровые сертификаты. Сертификат — это электронный документ, подтверждающий принадлежность открытого ключа владельцу.

- CRL (Certificate Revocation List) — список отзыва сертификатов. Подписанный электронный документ, публикуемый ЦС и содержащий список отозванных сертификатов, действие которых прекращено по внешним причинам. Для каждого отозванного сертификата указывается его серийный номер, дата и время отзыва, а также причина отзыва (необязательно). Приложения могут использовать CRL для подтверждения того, что предъявленный сертификат является действительным и не отозван издателем… Приложения могут использовать CRL для подтверждения, что предъявленный сертификат является действительным и не отозван издателем.

- SSL (Secure Sockets Layer) или TLS (Transport Layer Security) — технология обеспечивающая безопасность передачи данных между клиентом и сервером поверх открытых сетей.

- HTTPS (HTTP/Secure) — защищённый HTTP, является частным случаем использования SSL.

- Internet PKI — набор стандартов, соглашений, процедур и практик, которые обеспечивают единый (унифицированный) механизм защиты передачи данных на основе стандарта X.509 по открытым каналам передачи данных.

- CPS (Certificate Practice Statement) — документ, описывающий процедуры управления инфраструктурой открытого ключа и цифровыми сертификатами.

Как установить электронную подпись КриптоПро

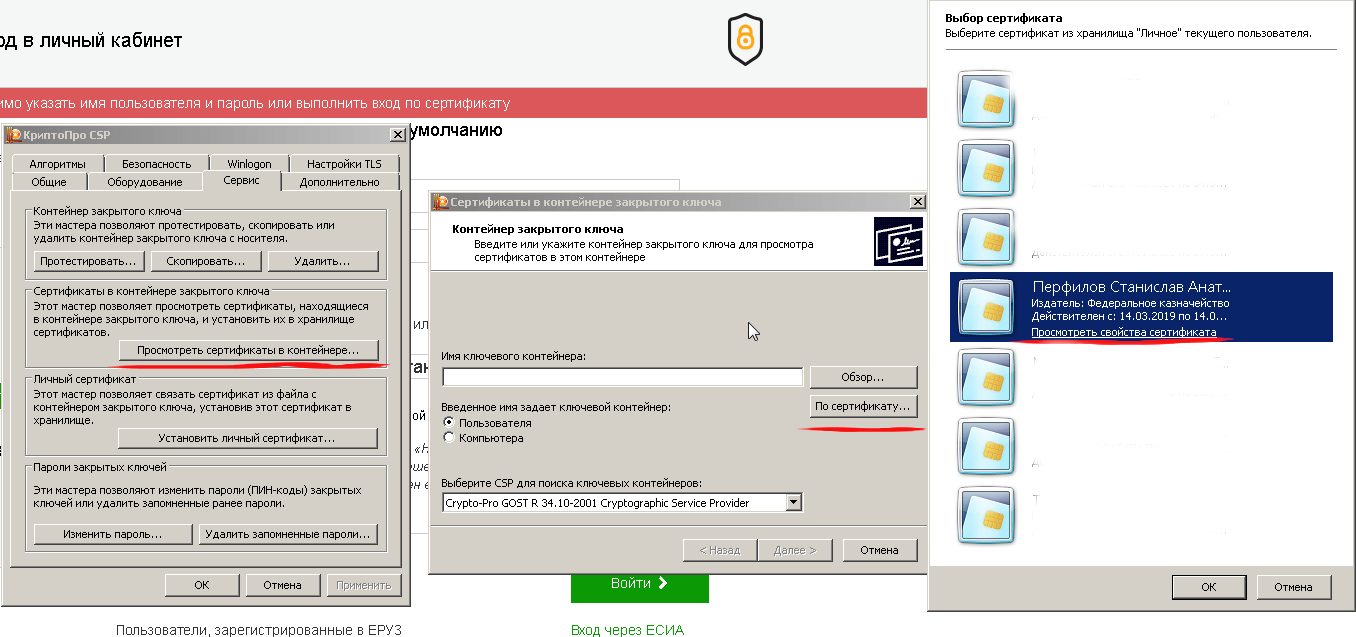

Для установки электронной подписи необходим контейнер с ключевой информацией (флешка, RuToken и другие). Программа КриптоПро CSP должна быть установлена на компьютере. Запустив ПО, во вкладке Сервис необходимо нажать на кнопку «Посмотреть сертификаты в контейнере». После этого подключить накопитель с контейнером. Выбрав ключевой контейнер, необходимо будет ввести пин-код.

В информационном окне появятся данные о сертификате, если они соответствуют нужным, выберите Свойства. Перейдя во вкладку общие нужно будет нажать на кнопку «Установить сертификат» и выбрать личное хранилище. Стоит убедиться также в наличии корневого сертификата. Эти этапы составляют основные шаги по установке ЭП. Далее потребуется работа с Outlook, Microsoft Word и другими программами.

Почему «КриптоПро CSP» может не видеть ключей

В таком случае проверяют следующие параметры:

- правильность установки программы (должна быть активной служба Installer);

- наличие подключения к интернету;

- корректность указанного в сертификационном центре файла.

При установке плагина выполняют следующие действия:

- Загружают личный сертификат с учетом даваемых мастером инструкций. С помощью кнопки «Обзор» прописывают путь сохранения файла с расширением .cer.

- Используют контейнер закодированного ключа. С помощью кнопки «Обзор» нужно выбрать на флеш-накопителе требуемый сертификат.

Для этого в меню CSP предусмотрена клавиша «Удалить пароли». Если приложения и надстройки работают без ошибок, а Event Log выдает ложную информацию, нужно сканировать файлы с помощью функции Sfc/scannow.

Если “КриптоПро CSP” не видит ключей, проверьте правильность установки программы.

Если “КриптоПро CSP” не видит ключей, проверьте правильность установки программы.

Ошибка при копировании контейнера

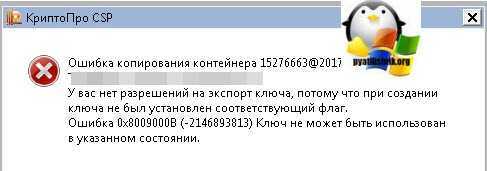

Если при создании ключа электронной подписи он не был помечен как экспортируемый, то скопировать или скачать его на ПК с токена не получится. Система выдаст ошибку копирования (0x8009000B (-2146893813)).

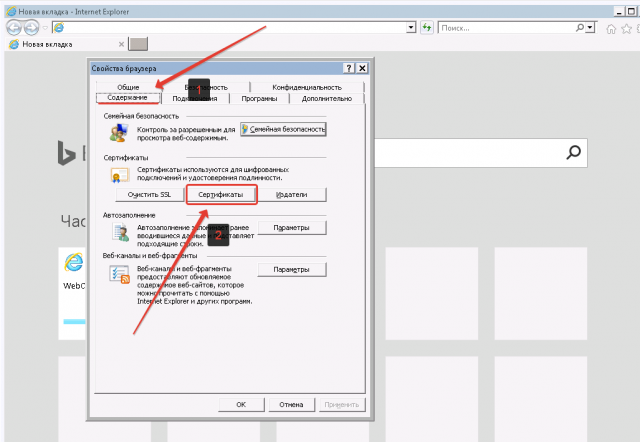

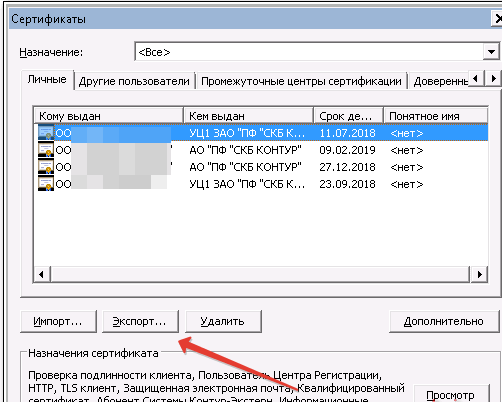

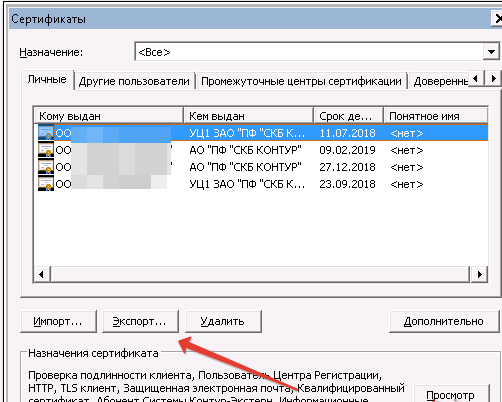

Чтобы перенести сертификат с токена придется воспользоваться другим способом. Через IE пользователь открывает «Содержание» через «Настройки».

Затем нужно выбрать сертификат и нажать «Экспорт».

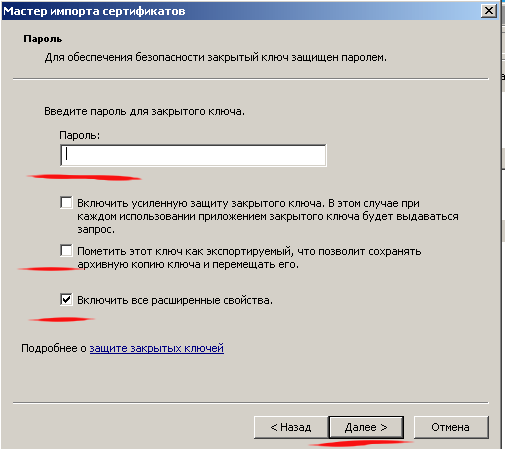

В новом окне пользователь выбирает экспортирование закрытого ключа и проставляет все нужные галочки.

Далее нужно указать пароль, т.к. без него продолжать нельзя. А также пользователю нужно указать имя файла и место, куда нужно сохранить закрытый ключ. Остается лишь скопировать сертификат. Для этого нужно выбрать сертификат в списке, нажать «Экспорт» и выбрать файл .CER.

При правильной последовательности появляются два файла: .pfx и .cer.

Для завершения копирования нужно лишь перенести эти файлы на другой компьютер или носитель и запустить их установку при помощи мастера установки сертификатов.

Копирование закрытого ключа электронной подписи нужно в нескольких случаях: при частых путешествиях и в работе с нескольких ПК. Также перенести ключ ЭЦП на рабочий стол можно и для того, чтобы избежать порчи и потери USB-носителя. Процесс копирования проходит в несколько последовательных шагов, а выбрать можно для этого любой удобный способ. Это может быть простое извлечение ключа из закрытого контейнера, копирование при помощи КриптоПро или системный проводник. Ошибки при работе могут возникнуть только в случае защищенного от экспорта сертификата. Тогда пользователю придется произвести копирование при помощи браузера Internet Explorer.

Ошибка подключения ssl

SSL — это безопасный протокол который используется между вашим браузером и посещаемым Вами ресурсом. URL сайтов использующих SSL обычно начинается с https://. Если сертификат изготовлен и подписан по всем надлежащим правилам и его срок действия еще не закончился, то это говорит лишь о том, что данные между браузером и ресурсом передаются в зашифрованном виде, и вы можете не опасаться за их конфиденциальность. Но вот неожиданно, вы получаете ошибку подключения SSL. Что это значит и как с этим бороться узнаем дальше.

Причины ошибки подключения SSL:

Когда сертификат не вызывает сомнений, адресная строка браузера выглядит примерно так:

А вот наш проблемный компьютер показал другую картину:

1. Проверьте время и дату

Как Вы видите, во втором случае присутствует текст «Сертификат сервера еще не действителен.» т.е. дата начала действия сертификата еще не наступила. Вряд ли это проблема сайта. Скорее всего проблема с нашей стороны.

В этом случае исправляется все просто. Проверим время на нашем компьютере (планшете). Не соответствует действительности.

На материнской плате компьютера села батарейка, что привело к сбросу времени аж на 2002-й год. Выставив время, видим, что ошибка протокола SSL исчезла и сайт благополучно открылся.

2. Проверьте настройки антивируса и фаервола

Ошибка SSL связанная с неправильной датой, самая распространенная. Но что если дата в порядке? Что еще может вызвать ошибку?

Большинство антивирусов и фаерволов проверяет протокол ssl и нередко происходит так, что сервер с которым вы обмениваетесь данными, принимает ваш антивирус за шпиона — злоумышленника, который пытается перехватить ваши данные. Функцию проверки https:// можно отключить и проверить будет ли появляться ошибка снова.

Рассмотрим отключение проверки https на примере одного из самых популярных бесплатных антивирусов — Avast.

Откройте окно управления антивирусом, выберите пункт «Настройки», затем «Активная защита». Нажмите на кнопку Веб-экрана. Откроется уже третье окно, в котором нужно снять галочку с «Включить сканирование HTTPS».

В пределах этой статьи мы не сможем рассмотреть все популярные антивирусы и фаерволы. Да это и незачем. В других антивирусах логика примерно такая же. Так что надеемся, вы разберетесь сами.

3. Обновление браузера и системы

Время установлено верно, проверка HTTPS отключена в антивирусе, а ошибка SSL покоя не дает. Совет довольно стандартный, но тем не менее действенный. Обновите ваш браузер, обновите операционную систему.

Помнится в 2012 году, браузер Google Chrome обновился до версии 18.0.1025.151. У всех кого в тот момент была установлена Windows 7 — x64, он сделал невозможным подключение по ssl. Все устранилось со следующим же обновлением.

Бывает, что обновление просто «исправляет» какие-то недочеты, заменяя устаревшую информацию (настройки) новой.

Как бы то ни было, обновиться не помешает.

4. Malware, вирусы и прочая «нечисть»

В последнее время развелось столько всякой компьютерной «нечисти», что за тем, что она умеет делать и то чего не умеет, уследить просто нет ни какой возможности. Особенно этим славится Malware — разновидность вредоносного ПО, которая умеет:

- Обходить антивирусную защиту.

- Делать компьютер «невидимым» для других компьютеров в сети.

- Блокировать доступ к сайтам, например Касперского и Доктора Веба.

- Притягивать во все браузеры рекламу.

- Заменять без спроса стартовые страницы браузеров.

- Скачивать еще больше Malware.

- Блокировать соединения по 80-му порту, а так же блокировать ssl

… и многое, многое другое. На сколько хватит фантазии.

Итак, скачайте CureIT и Anti-Malware Bytes, обновите антивирус, отключите на некоторое время его экраны чтобы не мешал. И начинайте сканировать. В 90% случаев на самом бы казалось «чистом» компьютере, эти две программки что нибудь, да находят.

5. Кардинальная мера

Если вы уверены, что дело в браузере и только в нем (в остальных браузерах все работает), остается только одно — сбросить настройки браузера, на настройки по умолчанию. Для этого зайдите в настройки браузера, и отыщите такой сброс.Это основные методы борьбы с ошибкой подключения ssl. Если Вы знаете еще какие либо способы, или считаете приведенные здесь — неверными, будем признательны если Вы с нами поделитесь.

Часто задаваемые вопросы по теме статьи (FAQ)

Можно ли перенести сертификат, который находится на токене и защищен от копирования?

Очевидно, что предложенное в статье решение для этого не подойдет. Ведь тут идет речь о переносе сертификатов, которые хранятся в реестре, то есть уже были скопированы. Технические средства для копирования защищенных крипто контейнеров тоже существуют, но это не такое простое и очевидное решение.

Безопасно ли хранить сертификаты в реестре?

Это не безопасно и в общем случае я не рекомендую это делать. USB токены для хранения сертификатов придуманы не просто так. Они реально защищают сертификаты от несанкционированного копирования. Если у вас нет объективной необходимости копировать сертификаты в реестр, лучше этого не делать. Если вам нужно сделать бэкап сертификата на случай поломки токена, то просто скопируйте его в зашифрованный архив и сохраните на флешке.

Подойдет ли предложенный способ копирования сертификатов CryptoPro для VipNet?

Нет, не подойдет. В статье описан способ переноса сертификатов CryptoPro. Другие криптопровайдеры хранят сертификаты по-другому. Универсального способа для всех не существует.

Есть ли какой-то очень простой способ скопировать сертификаты crypto pro? То, что описано в статье слишком сложно для меня.

Да, есть статья на сайте контура, в ней ссылка на утилиту для копирования контейнеров Certfix. Можете воспользоваться ей.

Онлайн курс «Базы данных»

Онлайн-курс «Базы данных» – для разработчиков, администраторов СУБД и всех, кто хочет эффективно работать с любой базой данных (как реляционной, так и нереляционной) с помощью языка структурированных запросов SQL. Курс не для новичков – нужно пройти вступительный тест.

Выпускники курса смогут:

- проектировать базы данных и создавать оптимальную структуру их хранения;

- различать основные СУБД, которые могут пригодиться разработчику (PostgreSQL, MySQL, Redis, MongoDB, Cassandra и т. д.);

- освоить синтаксис и особенности работы SQL, DDL, DML;

- оптимизировать медленные запросы и разбираться с некорректными SQL-запросами;

- уверенно работать с индексами, оптимизировать, профилировать и обновлять базы данных.

Проверьте себя на вступительном тесте и смотрите программу детальнее по .

Заказать настройку ЭЦП от 500 р.

Общие положения

X.509

- Шифрование – защищает данные от несанкционированного доступа третьих лиц путём шифрования данных криптографическими ключами. Только пользователи, имеющие необходимые ключи, могут получить доступ к данным. Шифрование обеспечивает секретность данных, но не защищает от их подмены.

- Цифровая подпись – защищает данные от несанкционированного изменения или подделки путём применения к данным специальных алгоритмов, которые образуют цифровую подпись. Любые манипуляции по изменению данных будут немедленно обнаружены при проверке цифровой подписи. Цифровая подпись обеспечивает не конфиденциальность данных, а их целостность. Путём комбинирования шифрования и цифровой подписи можно организовать обеспечение конфиденциальности и защиты данных от несанкционированных изменений.

- Центр Сертификации (ЦС) – служба, предоставляющая цифровые сертификаты потребителям и обеспечивающая функционирование PKI.

- Сервер отзыва – служба, предоставляющая информацию о списках отозванных (скомпрометированных или недействительных) сертификатов, выпущенных конкретным ЦС.

- Клиент – получатель заверенного цифрового сертификата от центра сертификации. Клиентами могут выступать люди, устройства, программное обеспечение, а также другие ЦС.

Корневой ЦС – специальный тип ЦС, который имеет самоподписанный сертификат и является корнем дерева (отсюда и название). Этот тип ЦС является стартовой точкой доверия ко всем сертификатам в данной иерархии (дерева). Иными словами, клиент должен явно доверять конкретному корневому сертификату (а именно, комбинации: издатель и открытый ключ), чтобы доверять сертификатам, находящимся в остальной части дерева

Важно отметить, что доверие транзитивно. Клиент при проверке конечного сертификата будет выстраивать цепочку (путь) от конечного сертификата до вершины иерархии (корневого сертификата)

И если клиент доверяет вершине, то будут и основания доверять конечному сертификату на правах транзитивности.

ЦС политик – технически, это такой же ЦС, как и все остальные (в разрезе иерархии), с тем отличием, что дополняется внешними политиками и ограничениями по выдаче и использования цифровых сертификатов.

Издающий ЦС – это ЦС общего назначения, который выполняет подпись и выдачу цифровых сертификатов потребителям.

Certificate Chaining Engine — how it works

Импорт сертификата и закрытого ключа

Если вам кто-то прислал сертификат или вы передали его с одного компьютера на другой, сертификат и закрытый ключ необходимо импортировать, прежде чем пользоваться ими. Импорт сертификата предполагает его размещение в соответствующую папку сертификатов.

- Откройте Диспетчер сертификатов.

- Выберите папку, в которую следует импортировать сертификат. В меню Действие выберите пункт Все задачи и выберите команду Импорт.

- Нажмите кнопку Далее и следуйте инструкциям.

Примечание: Если поиск сертификата мастером импорта сертификатов выполняется с помощью кнопки Обзор, заметьте, что в диалоговом окне Открыть умолчанию отображаются только сертификаты X.509. Если нужно импортировать другой тип сертификата, выберите тип в диалоговом окне Открыть.

Взлом учётных записей

Чтобы понять, как противодействовать злоумышленникам, которые пытаются заполучить данные для входа на учётку конкретного пользователя, нужно быть в курсе их методов взлома. Кроме того, стоит знать и об основных методиках создания по-настоящему надёжной и трудновзламываемой комбинации символов.

Есть такие методы взлома:

- По словарю. В программу, которая используется хакером, загружается определённое множество слов из одного или нескольких словарей и запускается поочерёдный перебор возможных комбинаций. Метод основан на предположении, что взламываемый не наделал намеренных ошибок при написании парольных фраз или не использовал слова или транскрипции слов другого языка.

- Прямым перебором. Подходит только для быстрого взлома тех аккаунтов, которые защищены очень простыми сочетаниями. Чем мощнее оборудование преступника, тем быстрее производится сам перебор. Например, многоядерные процессоры Xeon справляются с задачей намного быстрее любого потребительского i7, а видеокарты nVidia с их ядрами CUDA могут дать фору им обоим.

- Социальная инженерия. Здесь есть два подхода. Первый заключается в выманивании под надуманным предлогом учётных данных у самого пользователя. Это может быть переписка в чате или звонок на телефон от имени работника службы технической поддержки какого-либо сервиса или заманивание на веб-сайт с идентичным оригинальному дизайном, но ошибкой в адресе. Второй — предположение, что человек с определённой датой рождения и инициалами использует в качестве пароля их комбинации.

Локальная же защита учёток Windows может быть снята ещё проще. Есть специальные программы, подгружающие нужные ветки реестра и файлы с жёсткого диска. Для этого нужно запустить их с так называемой Windows PE — Pocket Edition. Существует множество разновидностей таких загрузочных образов. Всё, что нужно — прямой доступ к машине, флешка или диск с записанной на них PE и немного времени.

Сетевые же пароли, например, OpenID, так не взламываются, так как хранятся они в зашифрованном виде на сервере Майкрософт, хакнуть который не будет под силу обычному человеку. Поэтому лучше всего использовать именно их, а не локальные, снимаемые простой правкой реестра и системных файлов.

Чтобы защититься и не стать жертвой взлома, нужно знать несколько трюков. Например, сложный пароль, состоящий из большого количества символов и включающий в себя строчные и прописные буквы, цифры, спецсимволы, взломать намного сложнее, чем «qwerty12345». Для быстрого их создания можно использовать сайты-генераторы паролей. Они гибко настраиваются и быстро выдают нужный результат.

Originally posted 2018-05-29 09:44:49.

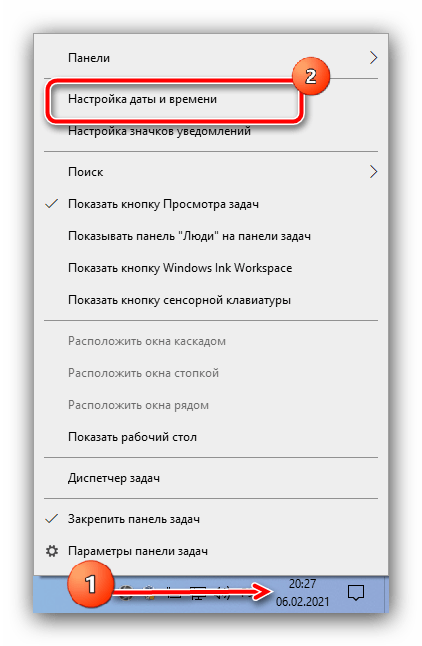

Способ 1: Установка правильного времени

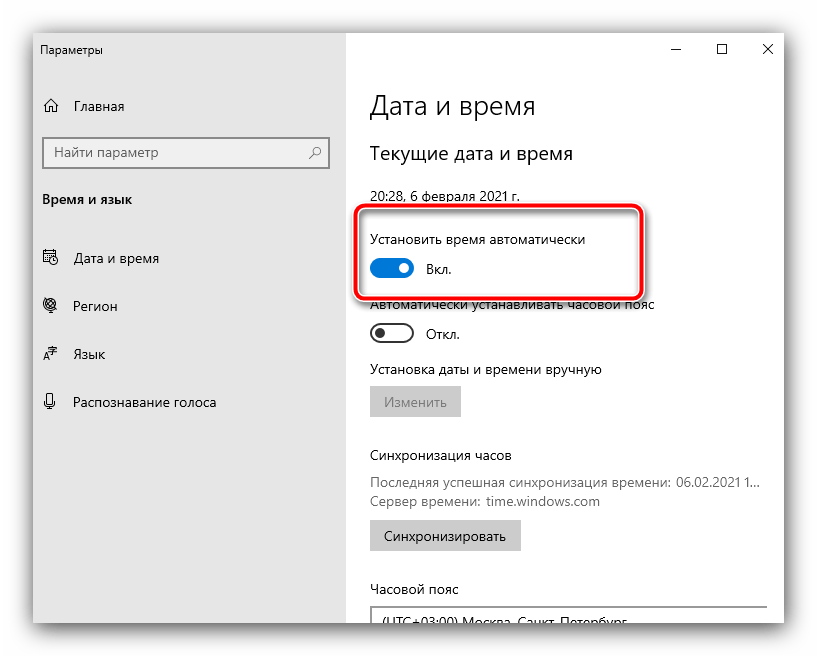

Наиболее часто рассматриваемая проблема возникает из-за некорректно установленных времени и даты. Дело в том, что корневые сертификаты безопасности имеют определённый срок действия, и всякие несоответствия между прописанными внутри файла данными и текущими в системе могут приводить к подобному сбою. Следовательно, для его устранения достаточно установить правильные значения. Выполнение этой операции покажем на примере Windows 10.

- Наведите курсор на индикатор времени, который обычно находится в правом части панели задач, нажмите правую кнопку мыши и выберите пункт «Настройка даты и времени».

Первым делом нужно активировать переключатель «Установить время автоматически» – после этого ОС при подключении к интернету самостоятельно подгрузит правильные значения.

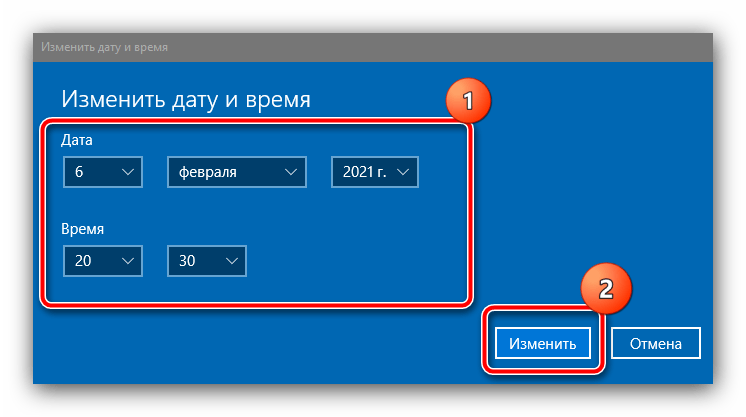

Если же подключение к сети на целевом компьютере не предполагается, воспользуйтесь кнопкой «Изменить» под строкой «Установка даты и времени вручную».

Здесь самостоятельно задайте корректные значения.

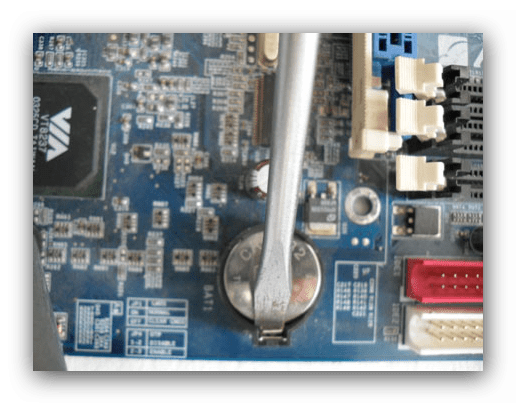

Если же показания сбиваются после каждой перезагрузки или выключения ПК/ноутбука, это зачастую говорит о севшей резервной батареи BIOS и, следовательно, её необходимо заменить. Для начала сходите в любой магазин электроники или хозтоваров и приобретите элемент CR2032. Дальнейшие действия включают в себя частичную разборку устройства – если вы сомневаетесь в своих силах, к вашим услугам инструкция от нашего автора, применимая как для настольных ПК, так и для ноутбуков.

Подробнее: Как поменять батарейку BIOS

Как пересоздать закрытый ключ через pfx

Для начала смените дату на компьютере на день, когда закрытый ключ ещё действовал, узнать необходимую дату можно в результатах тестирования ключа. Иначе КриптоПро при попытке экспорта может выдать ошибку.

- Открываем КриптоПро Csp — сервис — посмотреть сертификаты в контейнере. Делаем поиск по сертификату, но сертификат не выбираем, а жмякаем «Посмотреть свойства сертификата»

2. Откроется окно выбранного сертификата. Идем в состав — копировать в файл. Запустится мастер экспорта сертификатов. Выбираем «Да, экспортировать закрытый ключ». Ради удобства на следующем шаге ставим галки на экспорт расширенных свойств и все сертификаты в путь сертификации. Задаем пароль, который понадобится для последующего импорта сертификата, можно самый простой. Под конец через кнопку «Обзор» выбираете куда данный сертификат сохранить и как назвать.

3. Всё готово, осталось произвести импорт данного сертификата в компьютер, при этом создастся новый закрытый ключ с новой датой окончания. Это позволит продолжить пользоваться сертификатом до тех пор, пока не истечет срок действия открытого ключа, выданного удостоверяющим центром.

Установка такого сертификата проще обычной установки электронной подписи, так как файл содержит сразу закрытый и открытый ключ, вам даже не понадобится съемный носитель.

Для импорта просто запустите созданный файл .pfx, откроется мастер импорта сертификатов. От вас потребуется пароль, придуманный во время процедуры экспорта, а так же галочка на разрешение экспортировать данный сертификат в будущем. На последнем шаге вас спросят куда именно сохранить новый закрытый ключ (на флешку или в реестр), там же можно будет и задать новый пароль для контейнера, если он нужен.

На этом всё. В целом, если вы уже получили новую электронную подпись, или же вам разово нужно что-то подписать (например, тот же запрос на перевыпуск ЭП), закрытый ключ можно и не пересоздавать, а просто сменить дату на компьютере, однако если до истечения срока электронной подписи ещё целый месяц, желательно провернуть описанную выше процедуру.

Планирование имён ЦС

- Имя должно отражать название организации (можно и сокращённое) и роль конкретного ЦС в иерархии (атрибут CN, Common Name);

- Суффикс должен отражать название отдела или подразделения, которое отвечает за его управление в атрибуте OU (Organizational Unit);

- Дублировать полное название организации (атрибут O, Organization);

- Юридическое место дислокации ЦС. Для этого достаточно использовать атрибуты L (Locality) и C (Country). Как правило, это название города и страны, где юридически зарегистрирована организация. Если необходимо, можно указать штат/область посредством атрибута S (State).

- Чрезмерно длинных имён в атрибуте CN (не более 50 символов). При длине атрибута CN свыше 51 символа, оно будет укорочено с пристыковкой хэша отброшенного фрагмента имени в конец имени. Это называется процессом «санитизации» имени, который описан в §3.1.1.4.1.1 протокола . Т.е. может случиться так, что при слишком длинном имени слово оборвётся на середине и будет иметь неприглядный вид.

- Использовать буквы, которые не входят в состав латинского алфавита, т.е. никакой криллицы или диактрических букв (например, ā, ž, Ü, ẞ). ADCS поддерживает только однобайтовые кодировки для атрибута CN и для ограниченного набора символов. Неподдерживаемые символы будут преобразованы в другую кодировку и станут нечитаемыми. Полный список запрещённых символов представлен в §3.1.1.4.1.1.2 протокола . Здесь работает принцип «лучшее – враг хорошему», поэтому имена должны быть достаточно лаконичными и информативными.

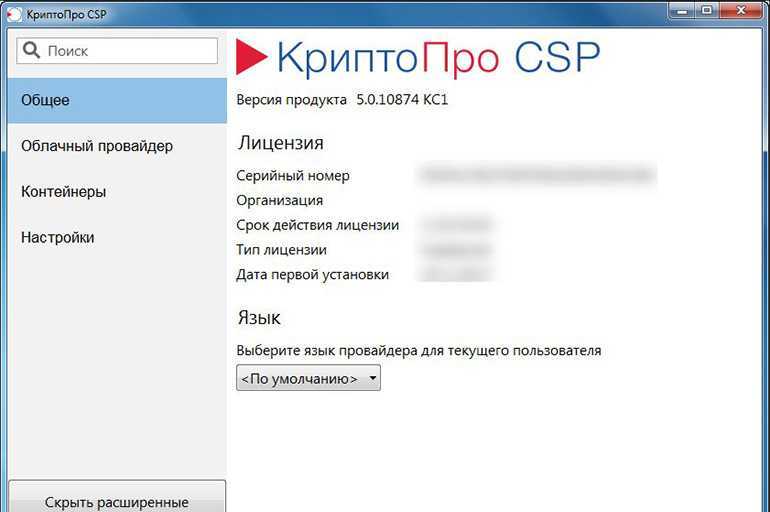

Установка сертификата закрытого ключа КриптоПро CSP

В завершении настройки подписи документов без подключения носителя ключа к компьютеру нам остаётся только установить сертификат закрытого ключа из контейнера созданного носителя.

Чтобы установить сертификат в КриптоПро необходимо проделать следующее:

- В утилите CSP на вкладке Сервис жмём на кнопку Просмотреть сертификаты в контейнере…

- В открывшемся окне нажимаем на кнопку Обзор, где по заданному нами имени выбираем искомый носитель, подтвердив выбор кнопкой OK. Нажимаем Далее.

- В завершающем окне проверяем правильность выбора сертификата и подтверждаем решение кнопкой Установить.

Теперь у нас установлен Сертификат закрытого ключа из локального носителя Реестр.

Настройка КриптоПро завершена, но вам следует помнить, что для многих программных продуктов также потребуется перепрописать новый ключ в настройках системы.

После проделанных действий мы можем подписывать документы без подключения ключа, будь то Рутокен, eToken или какой-то другой физический носитель.

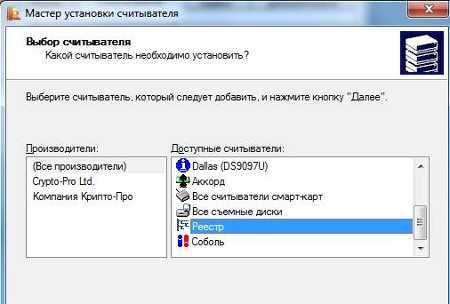

Установить Рутокен в КриптоПро

Благодаря использованию Рутокен можно надежно защитить информацию от несанкционированного доступа. Защищенная файловая система сохранит в безопасности данные благодаря криптографическому шифрованию. Создано специально ПО, которое объединяет возможности двух программ — КриптоПро Рутокен CSP. Объединив идентификатор и СКЗИ получился надежный модуль, на котором можно безопасно хранить данные.

Так как все действия выполняются внутри ключа-идентификатора и протокол обмена данными защищен уникальной технологией, рационально использовать подобный дистрибутив при работе с электронными документами высокой важности. Если использовать отдельно Рутокен, необходимо прежде всего установить драйвера на ПО

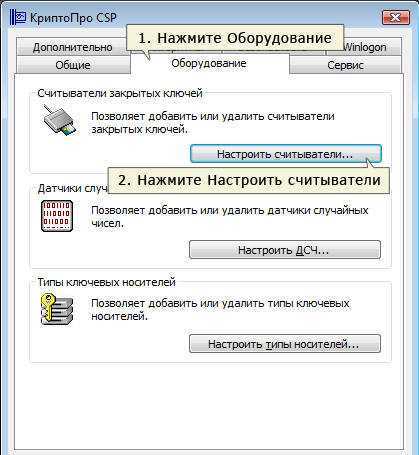

Нельзя подключать идентификатор до установки драйверов. После инсталляции потребуется установка модулей поддержки для КриптоПро. Пройдя этапы подготовки, можно подключать ключ Рутокен. Затем следует запустить программу КриптоПро и во вкладке Оборудование настроить считыватели. Для работы идентификатора нужно выбрать пункт «Все считыватели смарт-карт» и нажать «Далее».

Когда сертификация может понадобиться

В основном, речь идет об ISO. Система этой сертификации добровольная. Но в современном мире зачастую такие сертификаты все равно должны быть у бизнесов, которые стремятся работать на международном рынке

Участие в тендерах. Если просмотреть условия участия ИT-компаний в аукционных закупках, можно найти такое требование, как внедрение сертифицированной системы менеджмента качества ISO 9001. Несколько особенностей:

- Вытекающая из этого пункта частая проблема — получение сертификата в короткие сроки. Например, компания проявила желание принять участие в тендере, но сертификата у нее нет, а срок подачи заявлений на тендер строго ограничен

- Иногда в тендерах прописано такое требование, как наличие кроме международного сертификата ISO 9001 еще и национального сертификата (например, в Беларуси — это СТБ 9001).

Требования международных партнеров к системе менеджмента информационной безопасности (СМИБ). Международные партнеры просят сертификат о соблюдении компанией требований по защите своей информации, данных партнера и конечного потребителя — например, ISO 27001.

Если у вашей компании большие цели по работе с международными партнерами, вам рано или поздно придется пройти сертификацию по стандарту ISO 27001. Для внедрения стандарта и получения сертификата зачастую нужно приобрести необходимое оборудование по защите данных.

Фото с сайта s.mind.ua

Фото с сайта s.mind.ua

Отмечу также, что с 25 мая этого года вступает в силу регламент Европейского Союза GDPR «Общие положения о защите данных» (действует в 28 странах ЕС). Требования регламента относятся к любой компании в мире, которая обрабатывает и хранит персональные данные пользователей, проживающих в ЕС. Требования к защите информации усилились. Например, за удавшуюся хакерскую атаку на компанию ей придется платить серьезный штраф. Будет считаться, что бизнес проявил несоответствующую заботу о конфиденциальности.

Требования крупных вендоров (Microsoft, Oracle, SAP). Мировые компании стали обращать все больше внимания на противодействие коррупции при работе с партнерами во всех глобальных цепочках. В 2016 был опубликован ISO 37001. Это первый международный стандарт, который борется с этой проблемой.

Например, Microsoft сегодня не требует, но рекомендует своим партнерам и крупным организациям принять этот стандарт. Есть вероятность, что рекомендации в скором времени перейдут в требования, которым необходимо будет соответствовать для работы с корпорацией.

Вступление в ПВТ. Сегодня все больше ИТ-компаний стремятся стать резидентами белорусского ПВТ, участниками ассоциаций в других странах.

Международный опыт показывает, что часто при приеме в различные ассоциации и Hi-Tech парки сертификат по стандарту ISO 9001 становится важным. Одним из условий для того, чтобы стать резидентом, является составление и защита бизнес-плана проекта. Стандарт как раз направлен на то, чтобы в управлении компанией применялся процессный подход.

Фото с сайта sb.by

Фото с сайта sb.by

Проведение IPO. Отмечу также, что если компания собирается выходить на биржу, то стоит заранее позаботиться о сертификации ISO 9001 и ISO 27001. К моменту выхода вы должны не только получить сертификат, но и показать, что система работает.

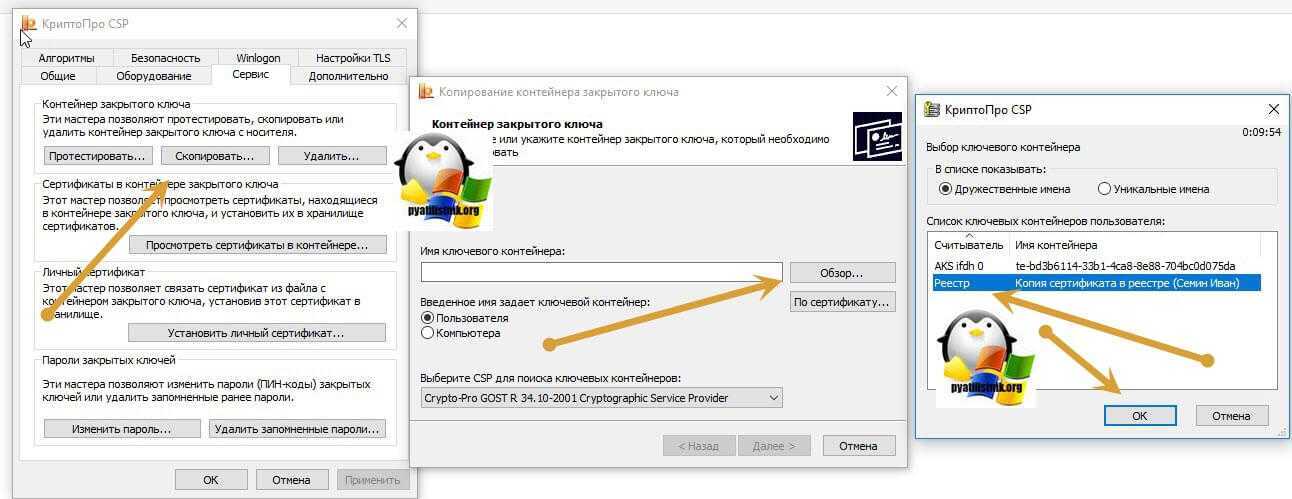

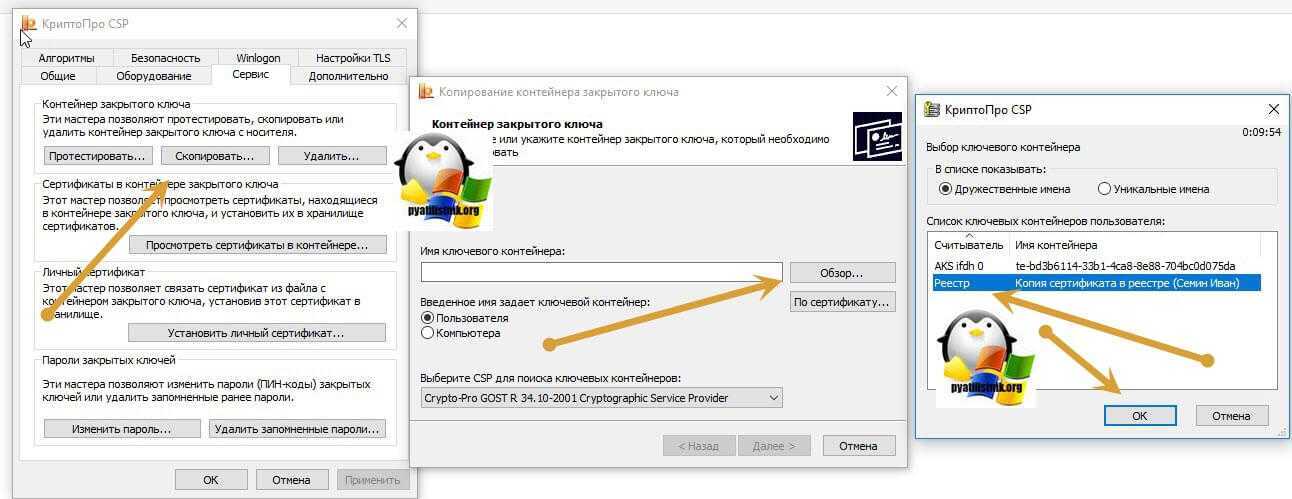

Копирование закрытого ключа из КриптоПро

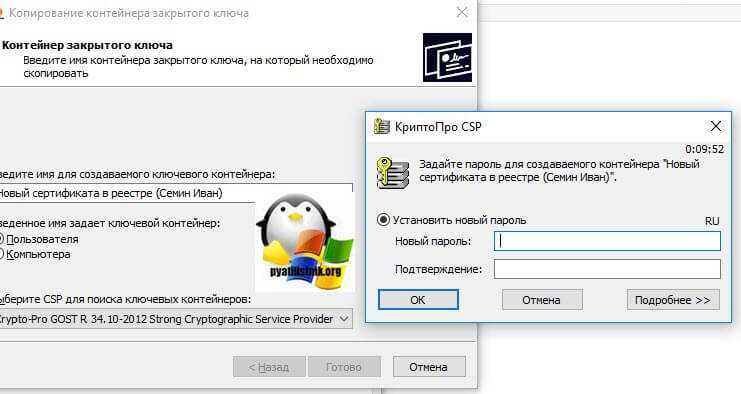

Это самый простой способ, и будет актуальным при небольшом количестве контейнеров с закрытыми ключами. Чтобы выполнить перенос сертификатов из реестра, откройте ваш КриптоПРО, вкладка «Сервис», нажимаем кнопку «Сервис», далее через кнопку «Обзор», откройте «Выбор ключевого контейнера» и укажите, какой сертификат вы будите переносить. В моем примере это контейнер «Копия сертификата в реестре (Семин Иван)».

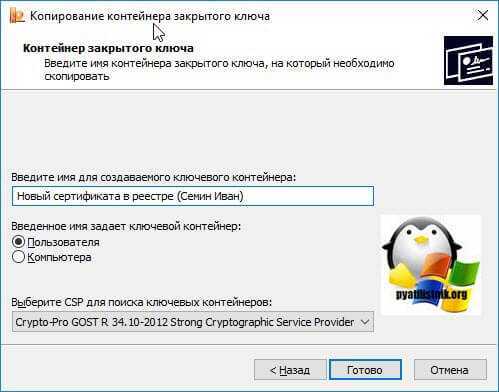

Нажимаем «Далее», вас попросят задать новое имя контейнера с закрытым ключом, введите понятное для себя, для удобства.

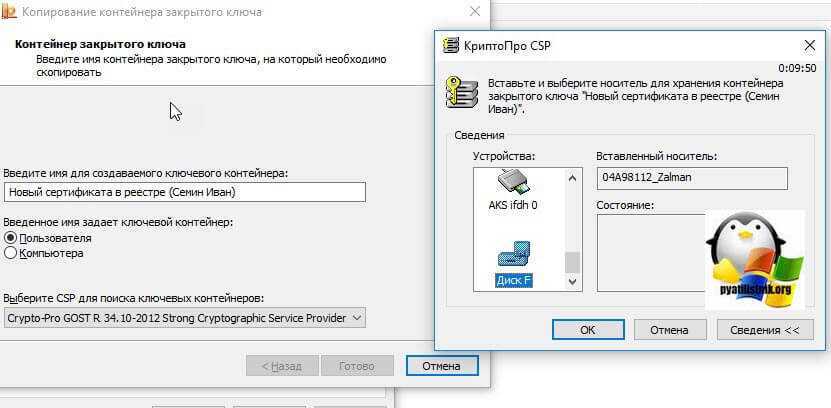

У вас откроется окно с выбором носителей, вы можете выбрать либо токен, либо флешку для переноса на другое место. У меня это внешний жесткий диск Z:\.

Задаем обязательно пароль, с точки зрения безопасности, так как файлы в таком виде просто скомпрометировать.

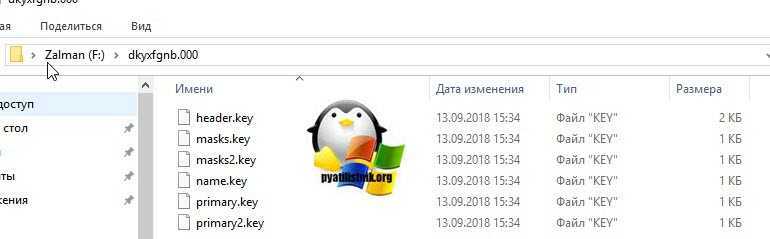

Все, на выходе я получил папку со случайным названием и набором ключей в формате key.

Если вы пытаетесь копировать сертификат с токена, то в ряде случаев у вас может появиться ошибка: Ошибка копирования контейнера. У вас нет разрешений на экспорт ключа, потому что при создании ключа не был установлен соответствующий флаг. Ошибка 0x8009000B (-2146893813) Ключ не может быть использован в указанном состоянии.

Связана такая ситуация, что в целях псевдобезопасности, удостоверяющие центры выпускают закрытые ключи без возможности экспорта, и таким образом увеличивают свою прибыль, так как в случае утери или поломки токена, вам придется его перевыпускать, а так как экспорт запрещен, то бэкапа вы сделать не сможете.

Если вы получили ошибку копирования контейнера. У вас нет разрешений на экспорт ключа, то метод с КРиптоПРО вам не поможет