Доработка Windows PE

В образе winpe.wim есть файл отвечающий за первоначальное иницирование. Используя Far Manager

можно открыть и отредактировать этот файл состоящий всего из одной команды. Адрес файла:

\Windows\System32\startnet.cmd

Чаще всего встречается инструция в которой этот файл содержит подключение сетевого

диска с распакованными образами и меню для установки. Но во время использования меня это

не устроило. Да, в этом случае у нас получается удобное загрузочное меню, а все настройки

лежат в одном файле. Но лично меня это не устраивает из-за того, что я люблю экспериментировать

и мне нужна универсальная система. По этой причине я разделил задачу на две подзадачи.

В startnet.cmd будет простенький скрипт подключающий сетевой диск и запускающий с этого

сетевого диска командный файл autostart.cmd.

Почему именно такой подход? Дело в том, что получить доступ к командному файлу на SMB-шаре

на порядок проще чем вспоминать адрес и имя файла в wim-образе операционной системы. Тем более,

манипулируя файлами и каталогами с программами установки операционных систем, вы всё равно

будете рядом с этим файлом и сможете оперативно вносить изменения.

Но никто не мешает вам объединить оба файла в один.

Содержимое startnet.cmd:

@echo off cls echo. echo Подготовка к запуску. echo Подождите немного... echo. wpeinit echo Подключение сетевого диска. echo. @net use Z: \\192.168.0.1\setup$ pa$$W0rd /USER:server\guest Z: z:\autostart.cmd exit /b

Не забудьте указать пароль и имя пользователя для подключения к SMB-ресурсу.

Так же не забудьте ограничить права этого пользователя лишь чтением и исполнением.

Дело в том, что злоумышленник (даже внутри своей конторы могут быть нежелательные

личности и шутники) может воспользоваться возможностью записи и редактирования файлов

в своих целях. Не забывайте о безопасности никогда.

И так, что ж мы тут имеем? В файле запускается команда wpeinit которая отвечает за

запуск сетевых сервисов и прочих настроечных приблуд. Далее идёт наш код. Я поместил

строку подключения к сетевом ресурсу в невидимую для ползователя область так, что он увидит

факт подключения сетевого ресурса, но не увидит логин и пароль пользователя для подключения.

В какой-то степени защита от дурака, но у простого пользователя не возникнет праздный интерес

воспользоваться полученной информацией. Далее будет произведен запуск командного файла с

сетевого ресурса.

Как мы знаем, с SMB работа происходит значительно быстрее и не будет лишних проблем с

попыткой скачать весь образ установочного диска. Установщих Windows воспользуется только

реально необходимыми ему файлами.

Содержимое z:\autostart.cmd, расположенного в корневой директории нашего ресурса:

@echo off :beginsetup cls echo Выберите интересующий вас пункт: echo. echo 1) Запуск Far manager echo. echo 2) Установка Windows 10 Professional echo. echo 3) Установка Windows 7 Professional echo. echo 4) Установка Windows Server 2016 Standard echo. echo 5) Установка Windows Server 2016 Hyper-V echo. echo Введите номер и нажмите Enter. set /p ID= echo. if %ID%==1 goto :farman if %ID%==2 goto :win10pro if %ID%==3 goto :win07pro if %ID%==4 goto :winsrv2016 if %ID%==5 goto :winsrv2016h if %ID% GTR 3 goto :failure if %ID% LSS 3 goto :failure exit /b :farman echo. echo Запуск установки. z:\Far\far.exe goto :beginsetup :win10pro echo. echo Запуск установки. z:\Windows_10_professional\setup.exe exit /b :win07pro echo. echo Запуск установки. z:\Windows_07_professional\setup.exe exit /b :winsrv2016 echo. echo Запуск установки. z:\Windows_Server_2016\setup.exe exit /b :winsrv2016h echo. echo Запуск установки. z:\Windows_Server_2016_hyperv\setup.exe exit /b :failure cls echo. echo Доступных пунктов не выбрано. echo Вернитесь в предыдущее меню и выберите нужный пункт. echo. pause goto :beginsetup

Осталось распаковать имеющиеся у вас образы операционных систем и

откорректировать файл для запуска установки. Помимо запуска установки операционных

систем можно запускать практически любое программное обеспечение. На основе этого

меню вы можете сделать запуск антивирусов, диагностических программ и собственных сетевых

приложений.

Надеюсь, что эта статья поможет в реализации ваших проектов, автоматизирует установку операционных

систем и создаст базу для дальнейшей автоматизации сетевых услуг.

Тэги: ИТ, Cisco

Отредактировано:2021-01-27 10:58:18

Настройка разрешений Active Directory

Чтобы присоединить компьютеры к домену contoso.com при помощи учетной записи присоединения к домену Configuration Manager (CM_JD), необходимо настроить разрешения в Active Directory. Далее предполагается, что вы загрузили пример сценария Set-OUPermissions.ps1 и скопировали его в папку C:\Setup\Scripts на компьютере DC01.

На DC01:

-

Войдите как contoso\administrator и введите следующее в командной строке Windows PowerShell с повышенными правами.

-

Сценарий Set-OUPermissions.ps1 предоставляет учетной записи пользователя CM_JD разрешения на управление учетными записями компьютеров в подразделении Contoso/Компьютеры/Рабочие станции. Далее перечислены предоставляемые разрешения.

- Область: этот объект и все дочерние объекты

- Создание объектов-компьютеров

- Удаление объектов-компьютеров

- Область: Дочерние объекты-компьютеры

- Чтение всех свойств

- Запись всех свойств

- Чтение разрешений

- Изменение разрешений

- Смена пароля

- Сброс пароля

- Удостоверенная запись на узел с DNS-именем

- Удостоверенная запись на узел с именем участника службы

Подготовка Windows PE

Но существует обходной путь. Мы воспользуемся небольшой операционной системой WindowsPE,

которая будет служить оболочкой для запуска установочной программы. WindowsPE

является полнофункциональной системой. В ней доступно подключение по сети к SMB-ресурсам,

есть графический интерфейс и возможность писать командные файлы, под ней можно запускать программы

написанные для ОС Windows. Больше всего меня интересует возможность работать с SMB, так как

это нас раскрепощает по скорости скачивания и уменьшает объём скачиваемой информации. Уменьшение

объёма произойдёт из-за того, что мы будем использовать лишь несколько реально необходимых файлов

из распакованного образа, а не огромный файл.

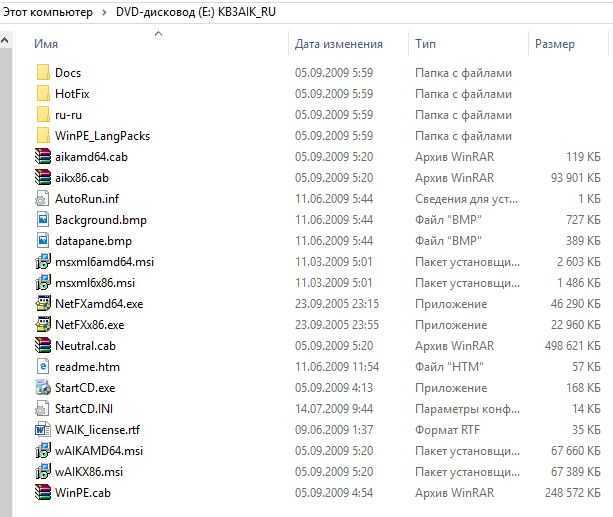

Продолжаем. Для дальнейшей работы нам необходимо найти чистый образ Winpe.wim. Лучше

его не скачивать со сторонних сайтов. Мало ли, кто туда заразу подсунет. Надо идти проторённым

и официальным путём. Заходим на сайт Майкрософта и скачиваем образ Windows AIK. Он распространяется

в виде ISO-образа, который необходимо смонтировать в систему. У Windows 10 ISO-образы

монтируются прямо средствами операционной системы. Находим внутри архив winpe.cab.

Внутри winpe.cab находится два файла: F1_WINPE.WIM и F3_WINPE.WIM.

С этого момента необходимо определиться с разрядностью операционной системы. В F1_WINPE.WIM

расположена 32-разрядная система, а в F3_WINPE.WIM 64-разрядная система.

Так как подавляющее большинство офисных компьютеров оснащается четырьмя гигабатами оперативной памяти,

а процессоры поддерживают 64-бита с незапамятных времён, то рекомендую остановиться именно на 64-битной

системе.

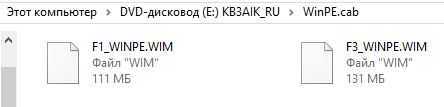

Создадим каталог Boot в корневой папке вашего TFTP-сервера. Скопируем туда понравившийся файл

и переименуем его в winpe.wim.

Теперь из winpe.wim нужно извлечь несколько файлов и положить их в определённые каталоги.

Для доступа к внутренностям этого файла можно использовать архиватор 7-zip или Far manager. Лично я

пользуюсь Far и не замечаю разницы между файловой системой и внутренностями архива. Чтобы открыть

wim-архив необходимо выделить его курсором и нажать Crtl+PageDown.

Приведу таблицу размещения файлов для правильного копирования. В левой табличке каталог

вашего TFTP-сервера и название файла, а в правой файл из архива winpe.wim

Обратите внимание

на то, что файл pxeboot.n12 придётся переименовать, так как это одна из особенностей загрузки

файлов с использованием PXElinux.

| TFTP файл | WIM файлы |

|---|---|

| \pxeboot.0 | Windows\Boot\PXE\pxeboot.n12 |

| \bootmgr.exe | Windows\Boot\PXE\bootmgr.exe |

| \Boot\Fonts\wgl4_boot.ttf | Windows\Boot\Fonts\wgl4_boot.ttf |

| \boot.ini | Создать пустой файл. |

| \Boot\winpe.wim | Скопировать сам архив winpe.wim. |

Но этого не достаточно для работы. Нужно еще сформировать BCD-файл, который

является заменой boot.ini в операционных системах Windows Vista и выше.

Для его формирования необходимо выполнить несколько команд с правами администратора.

Чтобы долго не печатать, создайте командный файл createbcd.cmd и скопируйте в него следующий текст.

bcdedit -createstore %1\BCD

bcdedit -store %1\BCD -create {ramdiskoptions} /d "Ramdisk options"

bcdedit -store %1\BCD -set {ramdiskoptions} ramdisksdidevice boot

bcdedit -store %1\BCD -set {ramdiskoptions} ramdisksdipath \boot\boot.sdi

for /F "tokens=2 delims={}" %%i in ('bcdedit -store %1\BCD -create /d "WWW.ORCINUS.RU Boot Image" /application osloader') do set guid={%%i}

bcdedit -store %1\BCD -set %guid% systemroot \Windows

bcdedit -store %1\BCD -set %guid% detecthal Yes

bcdedit -store %1\BCD -set %guid% winpe Yes

bcdedit -store %1\BCD -set %guid% osdevice ramdisk=\Boot\winpe.wim,{ramdiskoptions}

bcdedit -store %1\BCD -set %guid% device ramdisk=\Boot\winpe.wim,{ramdiskoptions}

bcdedit -store %1\BCD -create {bootmgr} /d "Windows BootManager"

bcdedit -store %1\BCD -set {bootmgr} timeout 1

bcdedit -store %1\BCD -set {bootmgr} displayorder %guid%

Так как при создании BCD будет несколько файлов, то создайте каталог, например, C:\pxe\.

Скопируйте туда createbcd.cmd. Запустите командную строку от имени администратора и дайте команду.

C:\pxe\createbcd.cmd c:\pxe

Из сгенерированных файлов нам понадобится только два: BCD и boot.sdi. Оба файла необходимо скопировать

на наш TFTP-сервер в каталог \Boot\.

На этом моменте всё готово для запуска нашей сетевой операционной системы. Но это лишь запуск

Windows PE. А как на счёт запуска установки операционных систем? Для этого придётся откорректировать

образ winpe.wim.

Step 1: Copy Windows PE source files

-

On the deployment computer, click Start, and type deployment.

-

Right-click Deployment and Imaging Tools Environment and then click Run as administrator. The Deployment and Imaging Tools Environment shortcut opens a Command Prompt window and automatically sets environment variables to point to all the necessary tools.

-

Run the following command to copy the base Windows PE files into a new folder. The script requires two arguments: hardware architecture and destination location. The value of <architecture> can be x86, amd64, or arm and <destination> is a path to a local directory. If the directory does not already exist, it will be created.

For example, the following command copies amd64 architecture files to the C:\winpe_amd64 directory:

The script creates the destination directory structure and copies all the necessary files for that architecture. In the previous example, the following directories are created:

-

Mount the base Windows PE image (winpe.wim) to the \mount directory using the DISM tool. Mounting an image file unpacks the file contents into a folder so that you can make changes directly or by using tools such as DISM. See the following example.

Verify that «The operation completed successfully» is displayed. Note: To view currently mounted images, type dism /get-MountedWiminfo.

-

Map a network share to the root TFTP directory on the PXE/TFTP server and create a \Boot folder. Consult your TFTP server documentation to determine the root TFTP server directory, then enable sharing for this directory, and verify it can be accessed on the network. In the following example, the PXE server name is PXE-1 and the TFTP root directory is shared using a network path of \\PXE-1\TFTPRoot:

-

Copy the PXE boot files from the mounted directory to the \boot folder. For example:

-

Copy the boot.sdi file to the PXE/TFTP server.

-

Copy the bootable Windows PE image (boot.wim) to the \boot folder.

-

(Optional) Copy true type fonts to the \boot folder

Параметры планирования

На странице Планирование установите время развертывания этого приложения или его доступно для клиентских устройств.

По умолчанию диспетчер конфигурации сразу же делает политику развертывания доступной для клиентов. Если вы хотите создать развертывание, но не сделать его доступным для клиентов до более поздней даты, настройте опцию, чтобы приложение было доступным. Затем выберите дату и время, в том числе на основе UTC или локального времени клиента.

Если требуется развертывание, также укажите крайний срок установки. По умолчанию этот крайний срок является как можно скорее.

Например, необходимо развернуть новое бизнес-приложение. Все пользователи должны установить его к определенному времени, но вы хотите, чтобы дать им возможность выбрать в начале. Кроме того, необходимо убедиться, что сайт распространил контент во все точки распространения. Вы запланировать, чтобы приложение было доступно через пять дней с сегодняшнего дня. Это расписание дает вам время для распространения контента и подтверждения его состояния. Затем вы установите крайний срок установки на один месяц с сегодняшнего дня. Пользователи видят приложение в Центре программного обеспечения, когда оно доступно в течение пяти дней. Если они ничего не делают, клиент автоматически устанавливает приложение в срок установки.

Если приложение, которое вы развертываете, заместит другое приложение, установите крайний срок установки, когда пользователи получат новое приложение. Установите крайний срок установки для обновления пользователей с помощью назначенного приложения.

Отсрочка исполнения с льготным периодом

Может потребоваться предоставить пользователям больше времени на установку необходимых приложений после установленных сроков. Такое поведение обычно требуется при длительном отключении компьютера и необходимости установки многих приложений. Например, когда пользователь возвращается из отпуска, он должен долго ждать, пока клиент установит просроченные развертывания. Чтобы помочь решить эту проблему, определите период отсрочки исполнения.

-

Сначала настройте этот льготный период с периодом благодати свойства для принудательных работ после истечения срока развертывания (часов) в параметрах клиента. Дополнительные сведения см. в группе Укажите значение от 1 до 120 часов.

-

На странице Планирование необходимого развертывания приложений в соответствии с предпочтениями пользователей включить возможность отсрочки исполнения этого развертывания в соответствии с предпочтениями пользователей, в зависимости от срока льготы, определенного в параметрах клиента. Льготный период применения применяется ко всем развертываниям с включенной и адресной поддержкой для устройств, на которые вы также развернули параметр клиента.

После крайнего срока клиент устанавливает приложение в первом не бизнес-окне, которое настроено пользователем, до этого льготного периода. Однако пользователь по-прежнему может открыть Центр программного обеспечения и установить приложение в любое время. По истечении срока действия льготы правоприменение возвращается к нормальному поведению при просроченных развертываниях.

Примечание

Большую часть времени эта функция решает сценарий, когда устройство отключено, пока пользователь находится вне офиса. Технически льготный период начинается, когда клиент получает политику после крайнего срока развертывания. Такое же поведение происходит, если остановить клиентскую службу Configuration Manager (CcmExec), а затем перезапустить ее через некоторое время после окончания срока развертывания.

Windows компьютеров

Чтобы управлять следующими Windows версиями ОС, используйте клиент, включенный в configuration Manager. Дополнительные сведения см. в дополнительных сведениях о развертывании клиентов на Windows компьютерах.

Поддерживаемые версии клиентской ОС

-

Windows 11 (начиная с версии Configuration Manager 2107)

Примечание

Вы можете продолжать использовать Microsoft Endpoint Manager для управления устройствами Windows 11 так же, как и с Windows 10. Дополнительные сведения, в том числе некоторые известные проблемы, см. в Windows 11.

-

Windows 10

Дополнительные сведения см. в Windows 10.

-

Windows 8.1 (x86, x64): Professional, Enterprise

Дополнительные сведения о версиях набора Windows и развертывания (Windows ADK), поддерживаемых текущим филиалом Configuration Manager, см. в Windows ADK.

Виртуальный рабочий стол Azure

Azure Virtual Desktop — это служба виртуализации настольных компьютеров и приложений, которая работает на Microsoft Azure. Вы можете использовать Диспетчер конфигурации для управления этими виртуальными устройствами, работающими Windows Azure.

Как и на сервере терминала, некоторые из этих виртуальных устройств позволяют использовать несколько сеансов активных пользователей одновременно. Чтобы помочь с производительностью клиента, Configuration Manager отключает политики пользователей на любом устройстве, которое позволяет использовать эти несколько сеансов пользователей. Даже если вы включаете политики пользователей, клиент отключает их по умолчанию на этих устройствах, Windows Enterprise много сеансов и серверов терминалов.

Клиент отключает политику пользователя только при обнаружении этого типа устройства во время новой установки. Для существующего клиента этого типа, который обновляется до этой версии, предыдущее поведение сохраняется. На существующем устройстве он настраивает параметр политики пользователя, даже если обнаруживает, что устройство позволяет несколько сеансов пользователей.

Если в этом сценарии требуется политика пользователя и вы принимаете любое потенциальное влияние на производительность, используйте параметры клиента, чтобы включить политику пользователя. В группе клиентской политики настройте следующий параметр: Включить политику пользователя для нескольких сеансов пользователей.

Начиная с версии 2006 Windows 10 Корпоративная много сеансов платформа доступна в списке поддерживаемых версий ОС на объектах с правилами требования или списками применимости. Начиная с версии 2107, Windows 11 Enterprise много сеансов.

Примечание

Если вы ранее выбрали платформу верхнего уровня, это действие автоматически выбрало все детские платформы. Новые платформы не выбираются автоматически. Например, если вы хотите добавить Windows 10 Корпоративная сеанс, выберите его вручную под Windows 10 платформой.

Дополнительные сведения см. в следующих статьях:

- Поддержка сред виртуализации

- Управление клиентами Configuration Manager в виртуальной инфраструктуре настольных компьютеров (VDI)

Поддерживаемые версии ОС сервера

-

Windows Server 2022: Standard, Datacenter (начиная с версии Configuration Manager 2107)

-

Windows Server 2019: Standard, Datacenter

-

Windows Server 2016: Standard, Datacenter

-

Windows служба хранилища Server 2016: Workgroup, Standard

-

Windows Server 2012 R2 (x64): Standard, Datacenter

-

Windows служба хранилища Server 2012 R2 (x64)

-

Windows Server 2012 (x64): Standard, Datacenter

-

Windows служба хранилища Server 2012 (x64)

Ядро сервера

В следующих версиях конкретно ссылаются на установку core сервера оси.

Windows Серверные версии полугодовых каналов — это установки Core сервера, такие как Windows Server, версия 1809. Как клиент Configuration Manager они поддерживаются так же, как и Windows 11 или Windows 10 версии канала. Дополнительные сведения см. в Windows 11 или Windows 10.

-

Windows Server 2022 (x64) (начиная с версии 2107)

-

Windows Server 2019 (x64)

-

Windows Server 2016 (x64)

-

Windows Server 2012 R2 (x64)

-

Windows Server 2012 (x64)

Примечание 1

Configuration Manager тестирует и поддерживает Windows серверных данных, но официально не сертифицирован для Windows Server. Поддержка hotfix диспетчера конфигурации не предлагается для проблем, характерных для Windows Server Datacenter Edition. Дополнительные сведения о программе сертификации Windows Server см. в Windows Каталог серверов.

Примечание 2

Чтобы поддержать добавьте службу file Server роли сервера file и служба хранилища services. Дополнительные сведения об установке Windows на Серверном ядре см. в рублях

Создание структуры подразделений

Примечание

Если вы уже , которая использовалась в руководстве OSD для MDT, здесь используется та же структура, и этот раздел можно пропустить.

На DC01:

Для создания структуры подразделений можно использовать консоль «Пользователи и компьютеры Active Directory» (dsa.msc) или Windows PowerShell. В процедуре ниже используется Windows PowerShell.

Чтобы использовать Windows PowerShell, скопируйте следующие команды в текстовый файл и сохраните его как C:\Setup\Scripts\ou.ps1. Отображайте расширения файлов и сохраните файл с расширением PS1.

Затем скопируйте следующий список имен и путей подразделений в текстовый файл и сохраните его как C:\Setup\Scripts\oulist.txt

Наконец, откройте командную строку Windows PowerShell с повышенными правами на DC01 и запустите сценарий ou.ps1:

Особое внимание при совместном размещении DHCP и WDS на одном сервере

Когда протокол динамической конфигурации хостов (DHCP) и WDS совместно находятся на одном компьютере, WDS требует специальной конфигурации для прослушивания в определенном порту. Эта конфигурация описана в Windows службы развертывания и динамического протокола конфигурации В соответствии с этой статьей необходимо выполнить следующие действия, если WDS и DHCP совместно находятся на одном сервере:

-

Установите значение 0 в следующем расположении реестра:

-

Запустите следующую команду WDS:

Эта рекомендация требует настройки WDS для запуска команды. Эта рекомендация противоречит рекомендациям не настраивать WDS при установке DP с поддержкой PXE с поддержкой ConfigMgr. Однако можно настроить два параметра, указанных в команде (и) с помощью альтернативных методов, не требуемых для команды. Таким образом, вам не нужно настраивать WDS.

Чтобы настроить эти параметры без включения WDS, выполните следующие рекомендации:

-

Переключатель для фактически эквивалентно настройке ключа реестра к значению в следующем расположении:

Использование переключателя не требуется, если ключ реестра установлен вручную. Если WDS не установлен, этот ключ реестра может не существовать.

-

Переключатель настраивает параметр для службы DHCP, а не для службы WDS. Вместо того, чтобы использовать для этого параметра DHCP, можно использовать эквивалентную команду DHCP для того же параметра. Для этого используйте команду, как описано в настройках DHCP для служб удаленной загрузки.

Чтобы настроить параметры WDS в соответствии с этими рекомендациями, закройте открытые консоли DHCP, а затем запустите следующие команды по повышенной командной подсказке:

Эти команды настроить и включить DHCP Option 60 на сервере DHCP. После запуска этих команд, если вместо консоли DHCP отображается параметр с именем, перезапустите сервер, чтобы эти параметры вступили в силу. После перезапуска параметр должен отображаться правильно. Эта проблема обычно возникает только в том случае, если консоль DHCP была оставлена открытой при запуске двух команд.

Если DHCP когда-либо перемещается на другой сервер и удаляется с сервера, на который размещен WDS, эти действия следует изменить. Выполните следующие действия на сервере WDS:

-

Запустите следующую команду при повышенной командной подсказке:

-

Запустите следующие команды по повышенной командной подсказке:

Примечание

Первая из этих команд отключает параметр DHCP 60. Вторая команда полностью удаляет параметр DHCP 60.

Как собирать логи SCCM / MDT

MDT создает следующие лог-файлы:

- BDD.log. Это файл-агрегатор, который содержит результаты основных шагов task sequence.

- dism.log — лог, создаваемый командой DISM, когда та используется для конфигурирования установленной Windows (в первую очередь при unattended установке драйверов)

- LiteTouch.log. Этот файл создается, если вы используете LTI деплойменты. По умолчанию располагается в %WINDIR%\TEMP\DeploymentLogs.

- NetSetup.LOG — файл содержит сетевую информация о добавлении компьютера в домен.

- Scriptname.log. Такие файлы создаются каждым MDT скриптом согласно его имени.

- SMSTS.log. Это главный файл. создаваемый самим секвенсором (исполнителем Task sequence). Этот файл описывает все шаги Task sequence, по окончании каждого шага выводит exit win32 code, с которым он завершился. По умолчанию, этот файл имеет размер 2 Мбайт. Если общий размер лога превышает этот размер, то создается второй, третий и т.д. файлы, начинающиеся на smsts*. Файл может располагаться в %TEMP%, %WINDIR%\System32\ccm\logs, or C:\_SMSTaskSequence, or C:\SMSTSLog в зависимости от типа установки (MDT, SCCM, с SCCM килентом или без) и от этапа, на котром сейчас находится установка ОС.

- Wizard.log. Мастер установки MDT создает этот файл.

- WPEinit.log. Этот файл создается Windows PE при его инициализации и полезен при траблшутинге самого Windows PE.

- zticonfigure.log — содержит информацию о конфигурировании кастомных настроек Windows, которые вы указали в конфигурации MDT (чаще всего это региональная локализация). Создается при ZTI деплойментах с SCCM.

- ztigroups.log — содержит информацию о добавлении групп в локальные администраторы на компьютере, если таковые были указаны в настройках MDT. Создается при ZTI деплойментах с SCCM.

В конце выполнения task sequence все логи копируются в папку, указанную в свойстве SLShare файле настроек MDT Customsettings.ini file. Если вы указали сетевой путь, то сетевой ресурс должен быть доступен для этого.

Дополнительно, сама Windows создает два полезных файла в папке C:\Windows\Panther\UnattendGC — setupact.log и setuperr.log. С помощью них вы можете найти ошибки во время конфигурирования Windows и добавления компьютера в домен.

Расположение логов меняется в зависимости от того, какой тип установки вы используете (LTI, ZTI, с SCCM или без). Но в общем случае порядок их поиска таков:

- На стадии начала работы Windows PE до запуска task sequence логи находятся в X:\windows\temp\smstslog

- После запуска task sequence в Windows PE, во время форматирования диска и прочих сервисных операций Windows PE — в X:\MININT\SMSOSD\OSDLOGS

- После форматирования диска и во время применения образа на диск — на локальном диске C: или D: (в зависимости от того, как вы форматировали диск): C:\_SMSTaskSequence\Logs и C:\SMSTSLog

- После установки SCCM клиента, если такая есть в вашем task sequence логи будут сохраняться в C:\Windows\CCM\Logs, потому что с этого момента SCCM клиент управляет установкой программ.

- В папке %WINDIR%\TEMP\DeploymentLogs будут храниться логи, если вы использовали LTI установку через MDT без SCCM.

Exit win32 codes — коды ошибок в task sequence

Итак, представим себе, что вы успешно запустили task sequence и через некотрое время получили окно с кодом ошибки. Вот типовые коды:

0x80070070 — «There is not enough space on the disk.» На диске нет достаточно места. Такое встречается, когда диск не обнаружен или не является disk 0 на SATA контроллере (нельзя установить ОС на disk 1 и т.д.) или когда в компьютер вставлены другие носители (флэшки, внешние диски). Также такое встречается, когда структура разделов на диске не соотвествует утанавливаемой ОС: например, диск разбит в MBR, а вы ставите в GPT. Это типовая ситуация, когда вы устанавливаете Windows 10 в UEFI (со структурой разделов GPT) после того, как на этом диске стояла Windows 7 в Legacy mode (структура разделов MBR). И самый последний возможный случай — когда на диске есть скрытые или зашифрованные разделы (например с помощью Bitlocker). Во всех случаях диск необходимо очистить от разделов с помощью утилиты diskpart.Очистка выполняется следующими командами в окне cmd:

diskpartselect disk 0cleanexit

0x80070490 — «Invalid disk number specified». «System partition is not defined». Failed to identify HDD, failed to identify existing partitions on the HDD, failed to find driver for PCI\VEN device. Типовая ошибка, когда Windows PE не может определить наличие диска на контроллере, разделов на нем, часто в случае неправильной настройки в BIOS или в следствие того, что ваш загрузочный образ Windows PE просто не содержит нужных драйверов для вашего контроллера диска. Напомню, что необходимо добавлять драйвера контроллеров в загрузочный образ через утилиту DISM, когда вы переходите с одной платформы на другую.

0x80070032 — «The active system partition on a MBR system must be NTFS». Существующая файловая система или разбиение диска не NTFS. Диск необходимо очистить от разделов с помощью утилиты diskpart.

0x80070570 — «An error occurred while starting task sequence». «The file or directory is corrupted and unreadable.» Эта ошибка может как означать повреждение самого диска или файловой системы, так и исходных файлов пакетов, которые вы ставите на диск. Также эта ошибка встречается, когда компьютер некорректно выключен и Windows хочет проверить диск на ошибки при следующей загрузке.

0x80070057 — «Format failed». Утилита для форматирования диска. встроенная в MDT, не может отформатировать диск. Чаще всего из-за того, что диск не определяется или не подключен как disk 0 в системе.

0x80070002 — «The system cannot find the file specified». Если установка происходит с SCCM, то это означает, что пакет не удалось успешно скачать с сервера, в остальных случаях — в пакете установки программы используется неверный путь или отсуствуют какие-то файлы.

0x80004005 — «An error occurred while retrieving policy for this computer». Эта ошибка может иметь за собой массу различных причин, потому что 4005 — это generic code, означающий, что операция не может быть выполнена. Но если она встречается в самом начале до выбора task sequence для исполнения и сопровожается текстом ошибки «An error occurred while retrieving policy for this computer», то это происходит, когда клиент не может получить список task sequence с SCCM сервера. Причина тому — неправильное время, установленное на клиете или сетевая ошибка. Также, это может быть следствием того, что сертификат в загрузочном образе (boot image) и сертификат на Management point сервере SCCM отличаются.Поясню механизм, как это работает. Ваш загрузочный образ должен содержать всю неободимую информацию для подключения к серверам SCCM (прописывается в конфигурационном файле MDT). Затем, при загрузке Windows PE исполняется необходимая последовательность команд, в частности подключение к Management Point, откуда клиент должен забрать список доступных Task sequences. В этот момент ко всему прочему проверяется время на клиенте и на сервере, если они отличаются, сервер ответит отказом. Равно как и в случае неподходящего сертификата.

В остальных случаях 0x80004005 просто означает неудачное выполнение операции. Чтобы узнать детали, что именно было не выполенно, необходимо изучать логи SCCM.

![Microsoft system center configuration manager [вики it-kb]](http://smartshop124.ru/wp-content/uploads/e/9/3/e93d721135ec006f6fb000d73ac967a1.jpeg)

![Установка операционной системы по сети pxe [colobridge wiki]](http://smartshop124.ru/wp-content/uploads/7/d/6/7d606d9fde4e163b85551236b8b1cfd1.jpeg)

![Microsoft system center configuration manager [вики it-kb]](http://smartshop124.ru/wp-content/uploads/b/f/8/bf8953349bd862454248f5a9957e06eb.jpeg)