Делегирование прав на DHCP через групповую политику

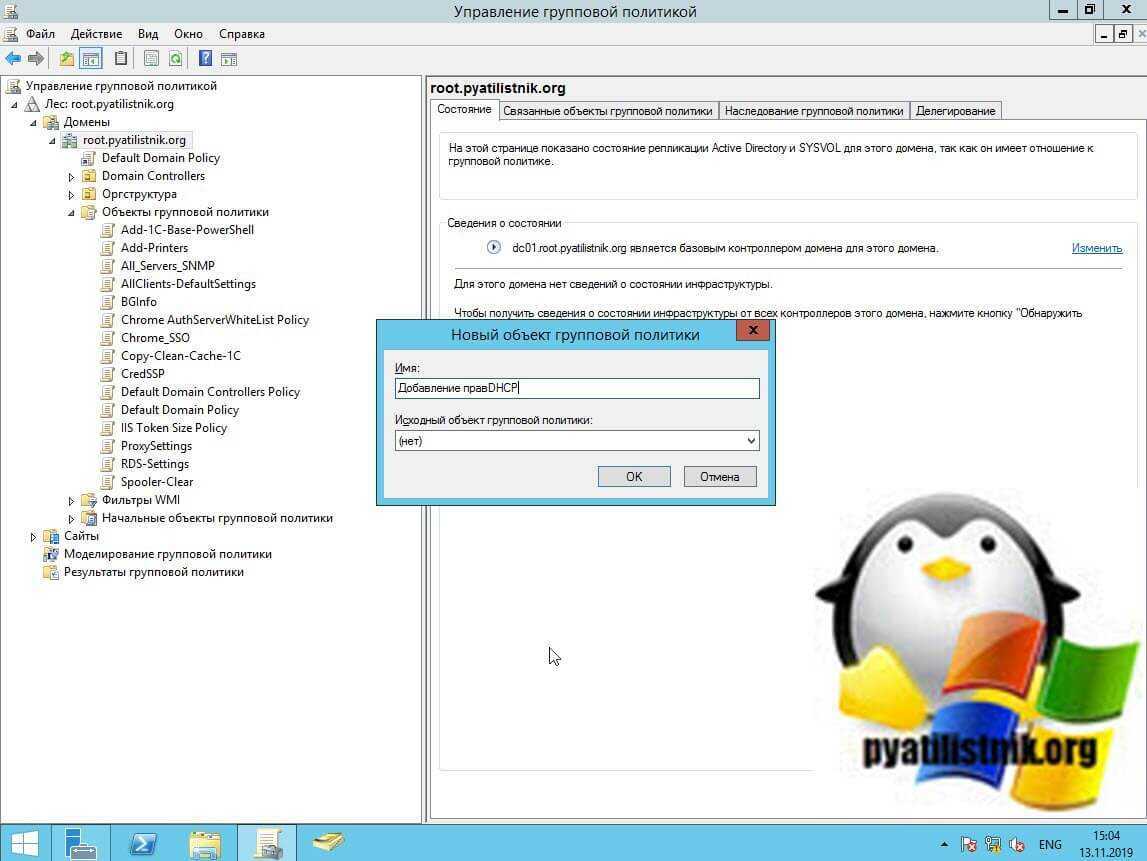

с моей стороны нужно стараться все централизовывать, и назначение прав на серверах не исключение. Групповая политика в этом поможет, и ее большой плюс от ручной настройки, что в случае изменения на локальном сервере, она все вернет как было в течении 120 минут. Открываем оснастку «Управление групповой политикой», создаем новую или редактируем существующую политику. Я создам новую, назову ее «Добавление прав на DHCP» и применю ее к нужному организационному подразделению.

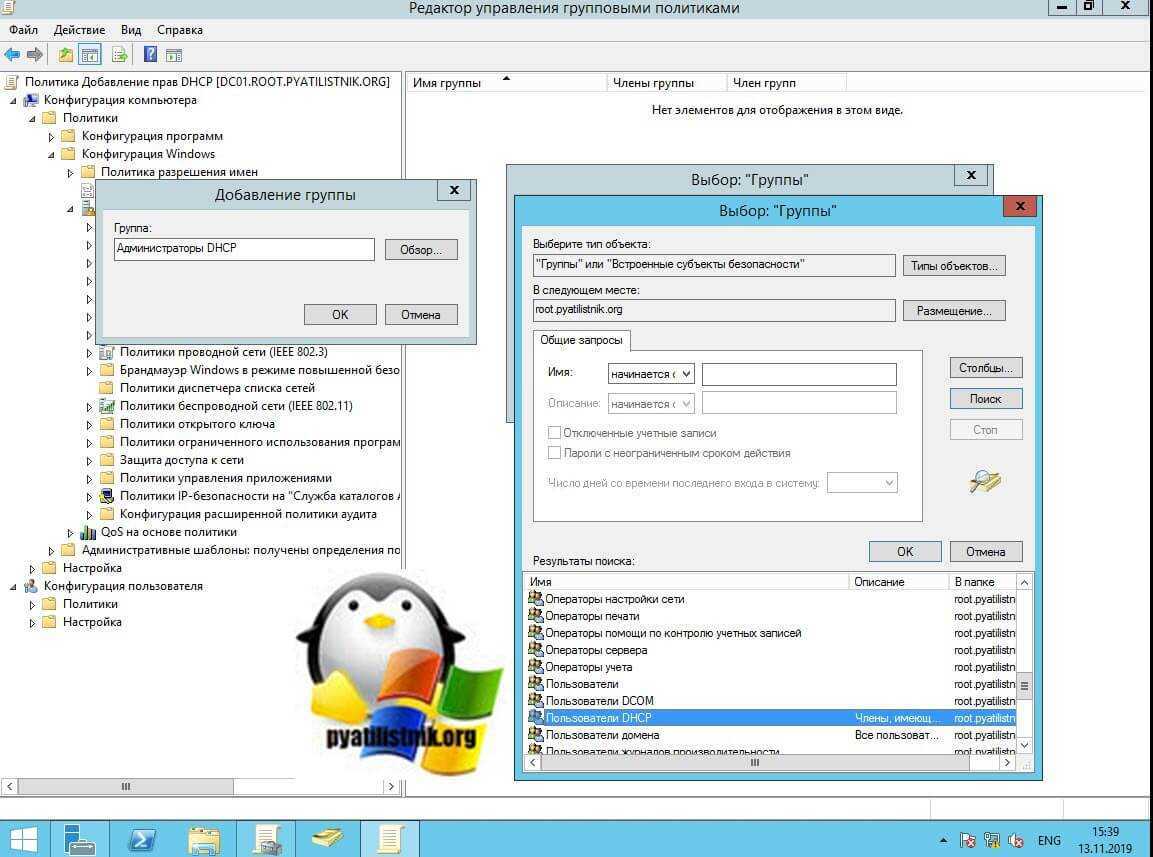

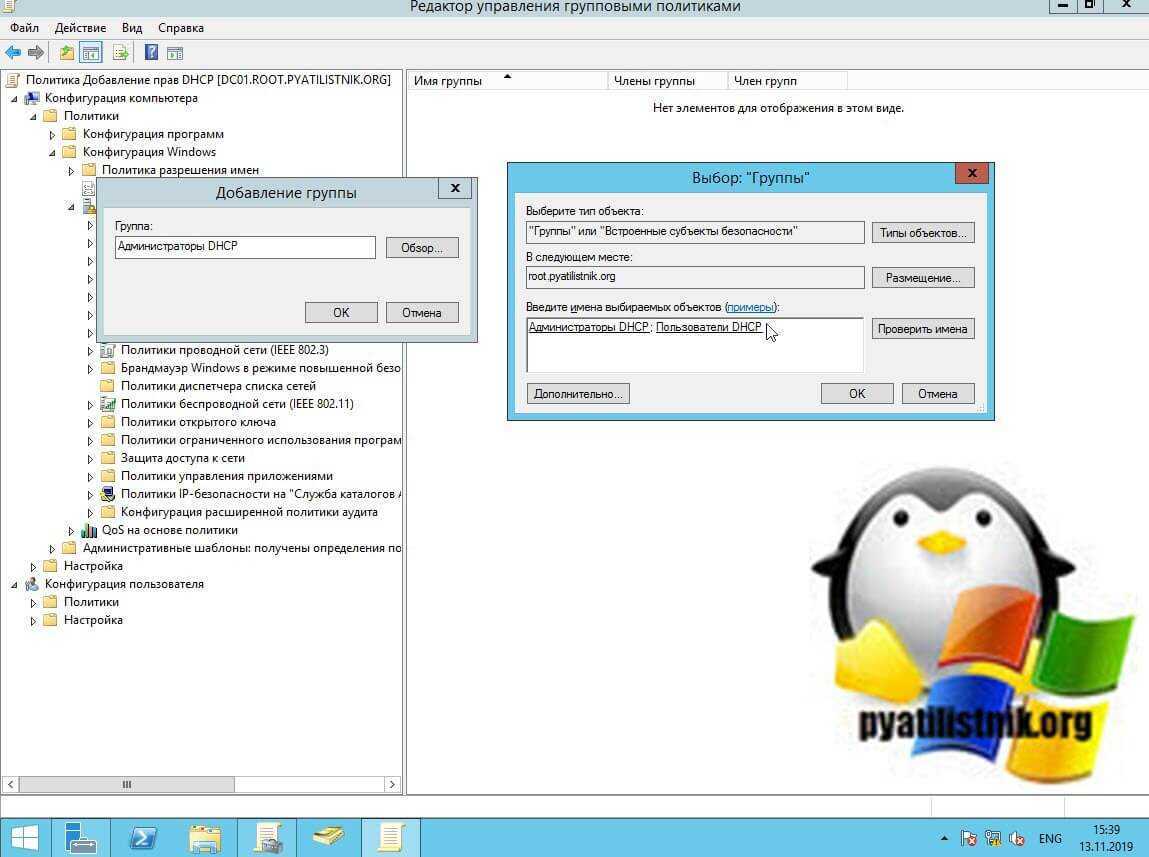

Переходим по пути:

Конфигурация компьютера — Политики — Конфигурация Windows — Параметры безопасности — Группы с ограниченным доступом.

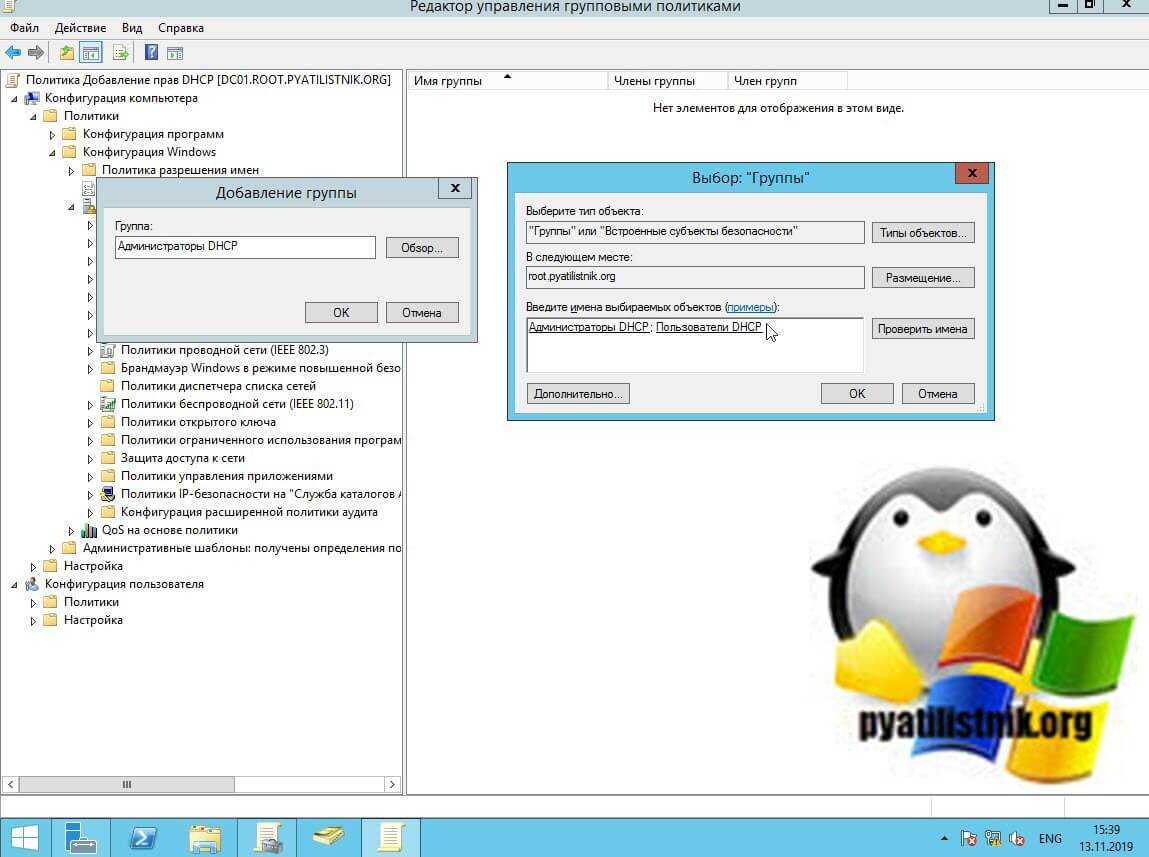

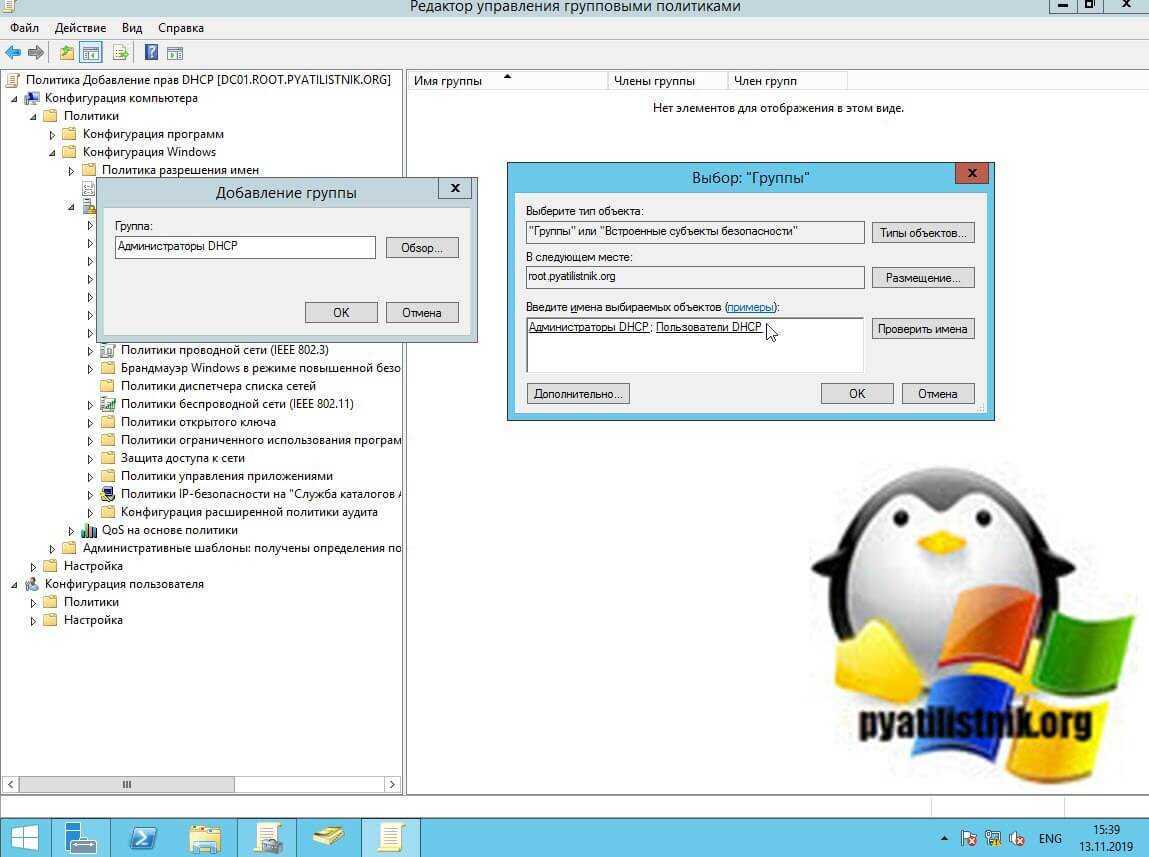

Добавляем ваши группы «Пользователи DHCP» и «Администраторы DHCP». Тут мы добавим доменные группы, или так же просто добавим локальные без префикса домена.

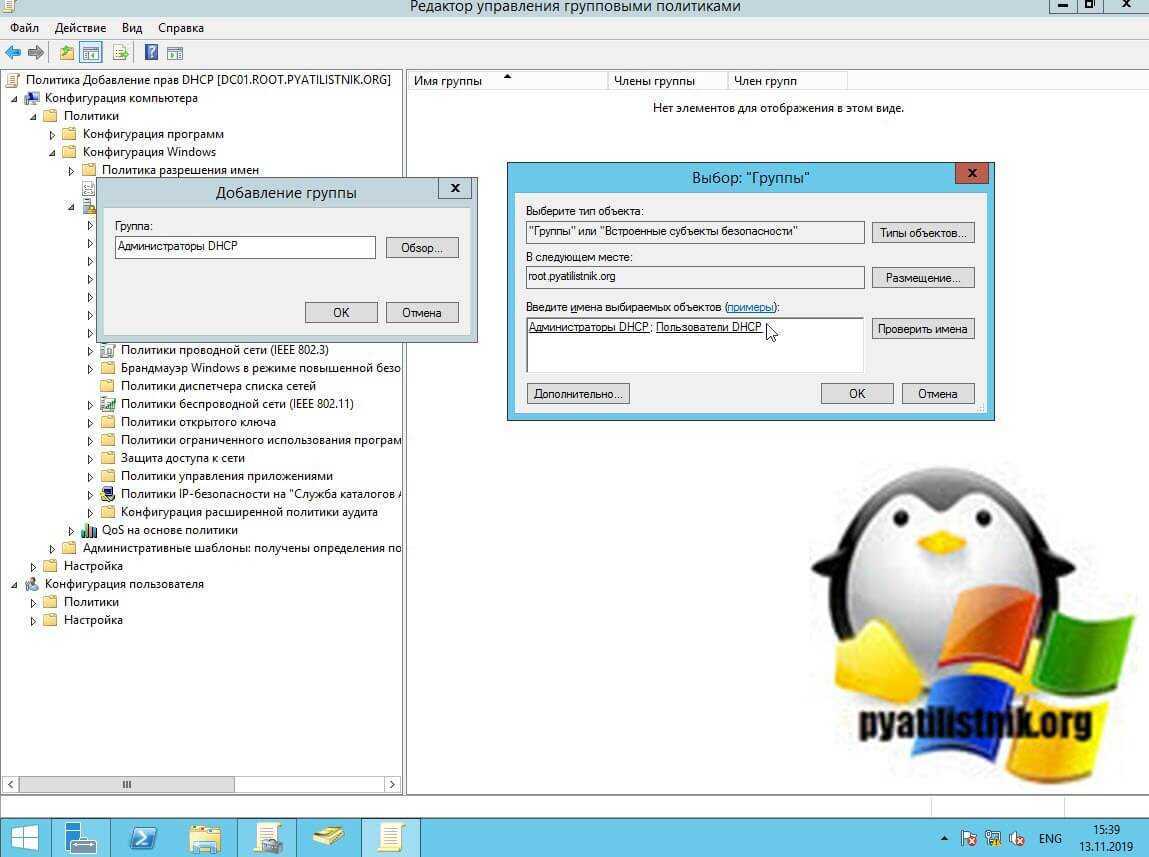

В итоге у меня получилось 4 группы, две для контроллера и две для рядового сервера, тут все зависит от того, как у вас разнесена служба DHCP.

Учтите, что если у вас сервера на английском языке, то группы так же должны быть по английски. Далее начинаем наполнение данных групп.

Плюсом такого подхода будет то, что при применении политики все остальные члены группы будут удалены. У меня получилось вот так, теперь обновив групповую политику вы получите нужный эффект.

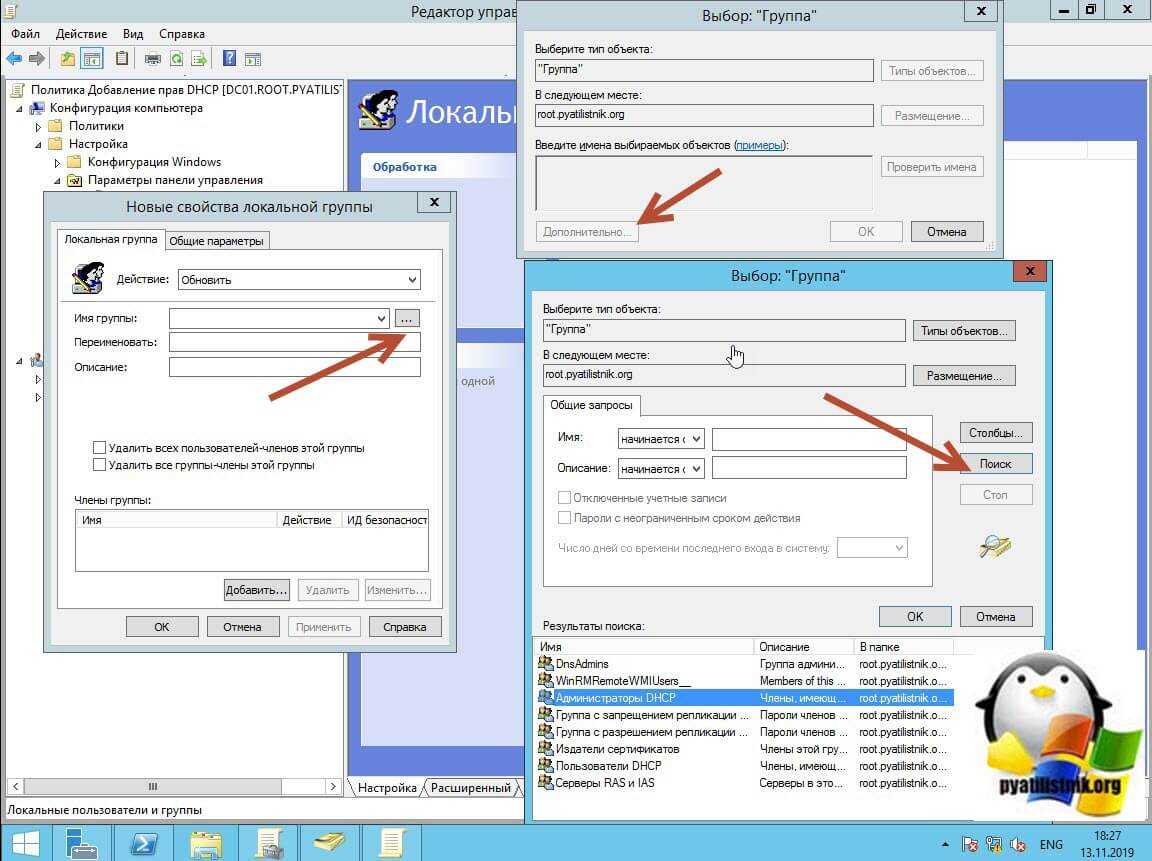

Второй метод добавление пользователей или группы в группы DHCP, это использование в GPO параметров панели управления. Чтобы предоставить права на DHCP сервер, вам необходимо пройти по пути:

Конфигурация компьютера — Настройка — Параметры панели управления — Локальные пользователи и группы

На пустом пространстве щелкаем правым кликом и создаем новую группу.

В имени группы нажмите кнопку поиска, далее нажимаем «Дополнительно». Находим группу «Администраторы DHCP».

В действии выбираем пункт «Обновить». Выставите галки:

- Удалить всех пользователей членов этой группы

- Удалить все группы члены этой группы

Делаем мы это для того, чтобы если кто-то добавил на сервере ручками, все это почистилось политикой. Тоже самое делаем и для группы пользователи DHCP. Обновляем политику и проверяем. Вот такой простой метод делегирования прав управления и чтения данных с DHCP сервера на Windows Server. На этом у меня все, с вами был Иван Семин, автор и создатель IT портала Pyatilistnik.org.

DHCP NAP не поддерживается в Windows Server 2016

защита доступа к сети (NAP) является устаревшей в Windows Server 2012 R2, а Windows Server 2016 роль DHCP-сервера больше не поддерживает NAP. дополнительные сведения см. в разделе функции, удаленные или устаревшие в Windows Server 2012 R2.

поддержка защиты доступа к сети была добавлена к роли DHCP-сервера с Windows server 2008 и поддерживается в Windows клиентских и серверных операционных системах до Windows 10 и Windows Server 2016. в следующей таблице приведены сведения о поддержке NAP в Windows Server.

| Операционная система | Поддержка NAP |

|---|---|

| Windows Server 2008 | Поддерживается |

| Windows Server 2008 R2 | Поддерживается |

| Windows Server 2012 | Поддерживается |

| Windows Server 2012 R2 | Поддерживается |

| Windows Server 2016 | Не поддерживается |

В развертывании NAP DHCP-сервер под управлением операционной системы, поддерживающей NAP, может функционировать как точка NAP для метода принудительного применения NAP. Дополнительные сведения о DHCP в NAP см. в разделе Контрольный список: реализация проектирования принудительного применения DHCP.

в Windows Server 2016 dhcp-серверы не применяют политики защиты доступа к сети, а области dhcp не поддерживают NAP. Клиентские компьютеры DHCP, которые также являются клиентами NAP, отправляют состояние работоспособности (SoH) с помощью запроса DHCP. если DHCP-сервер работает Windows Server 2016, эти запросы обрабатываются так, как если бы состояние работоспособности отсутствует. DHCP-сервер предоставляет клиенту обычную аренду DHCP.

если серверы, работающие Windows Server 2016, являются прокси-серверами RADIUS, которые перенаправляют запросы на проверку подлинности на сервер политики сети (NPS), поддерживающий nap, то эти клиенты NAP оцениваются службой nps как не поддерживающая nap, а обработка защиты доступа к сети завершается сбоем.

Делегирование прав на DHCP на контроллере домена

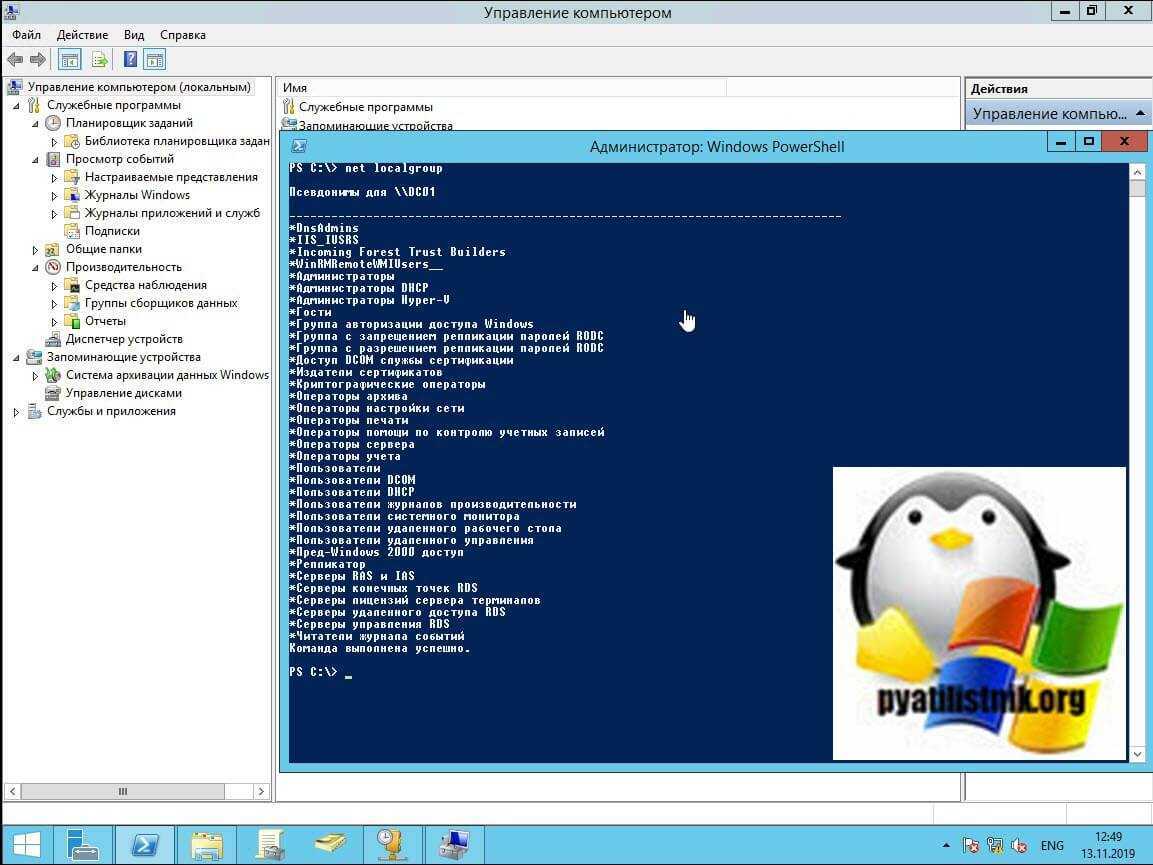

Если вы зайдете на контроллере домена в оснастку «Управление компьютером», то вы не обнаружите там возможность посмотреть и изменить членство в локальных группах, там убрана такая возможность, но если запустить PowerShell или открыть командную строку, и ввести команду:

net localgroup

То вы увидите, что группы все же присутствуют на контроллере. Среди них есть две необходимые:

- Администраторы DHCP — дает полные права управление на данный сервис

- Пользователи DHCP — Дает права только для чтения

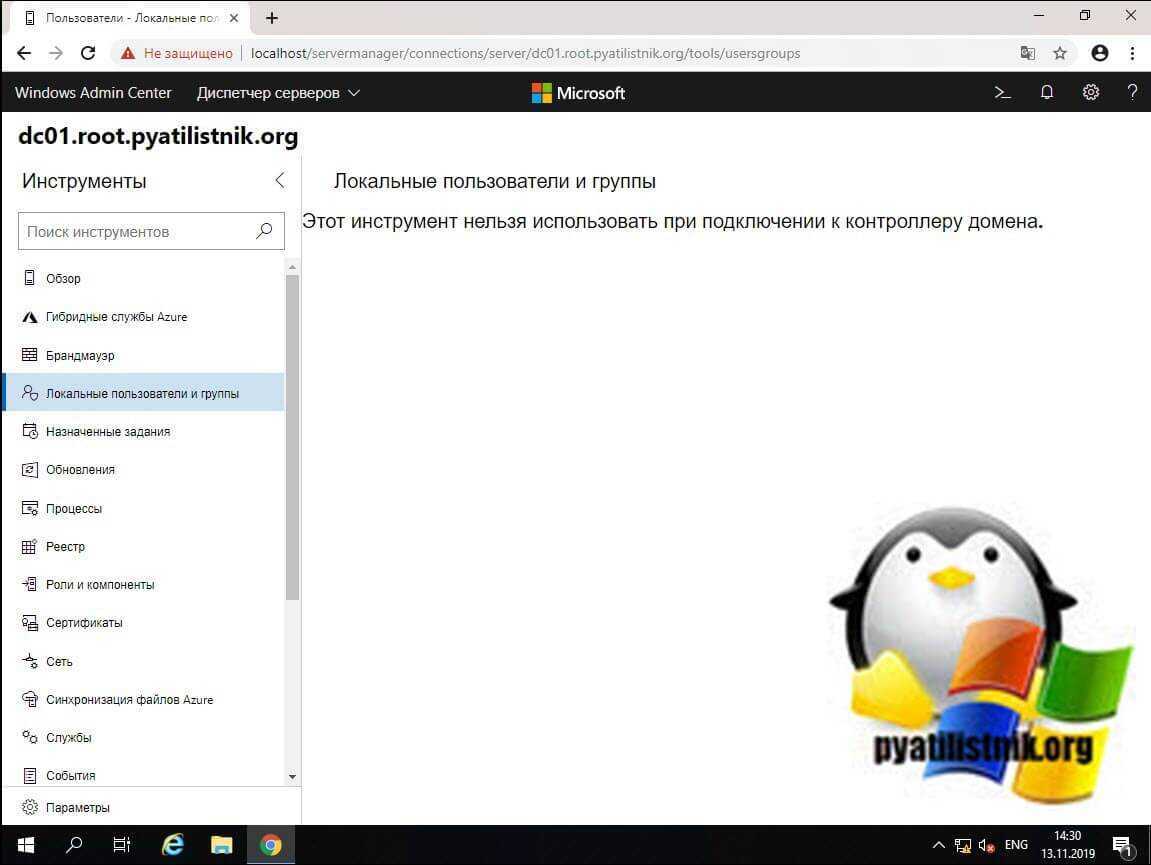

Кстати если вы попытаетесь подключиться через Windows Admin Center, то увидите ошибку «Этот инструмент нельзя использовать при подключении к контроллеру домена.»

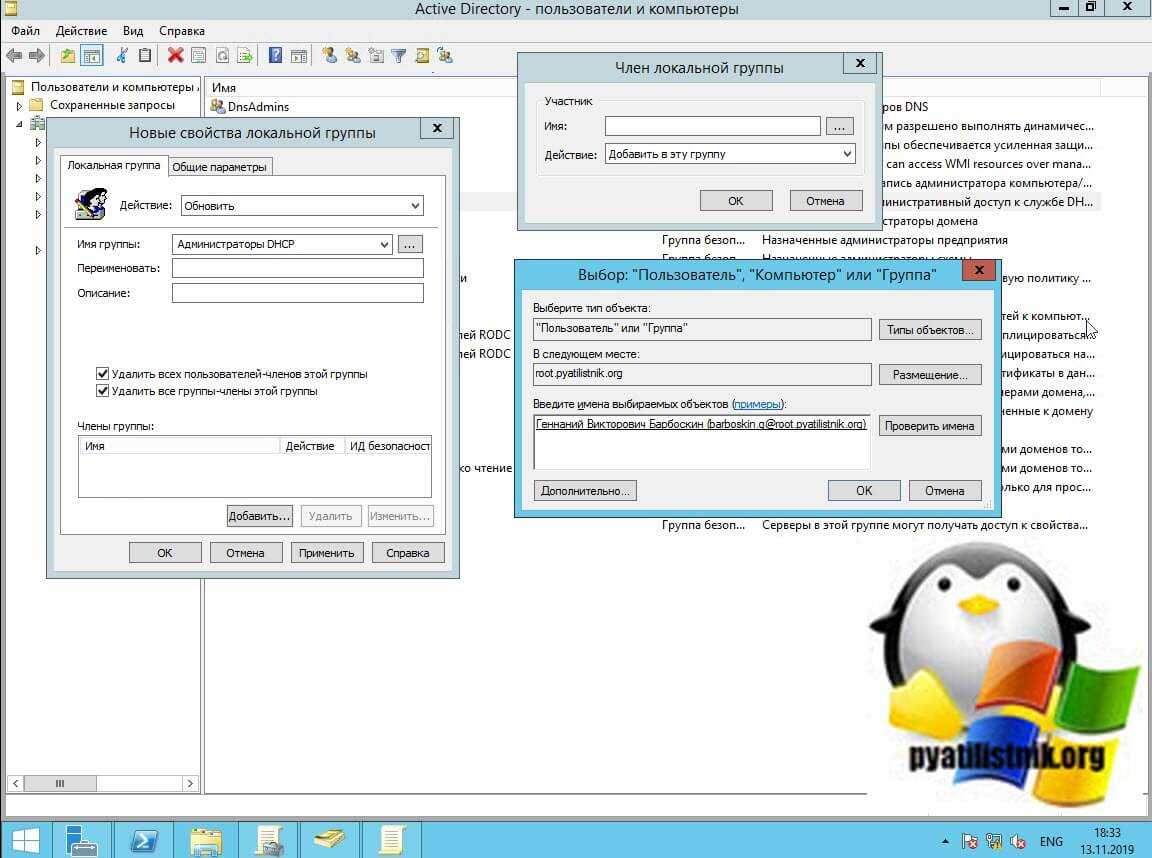

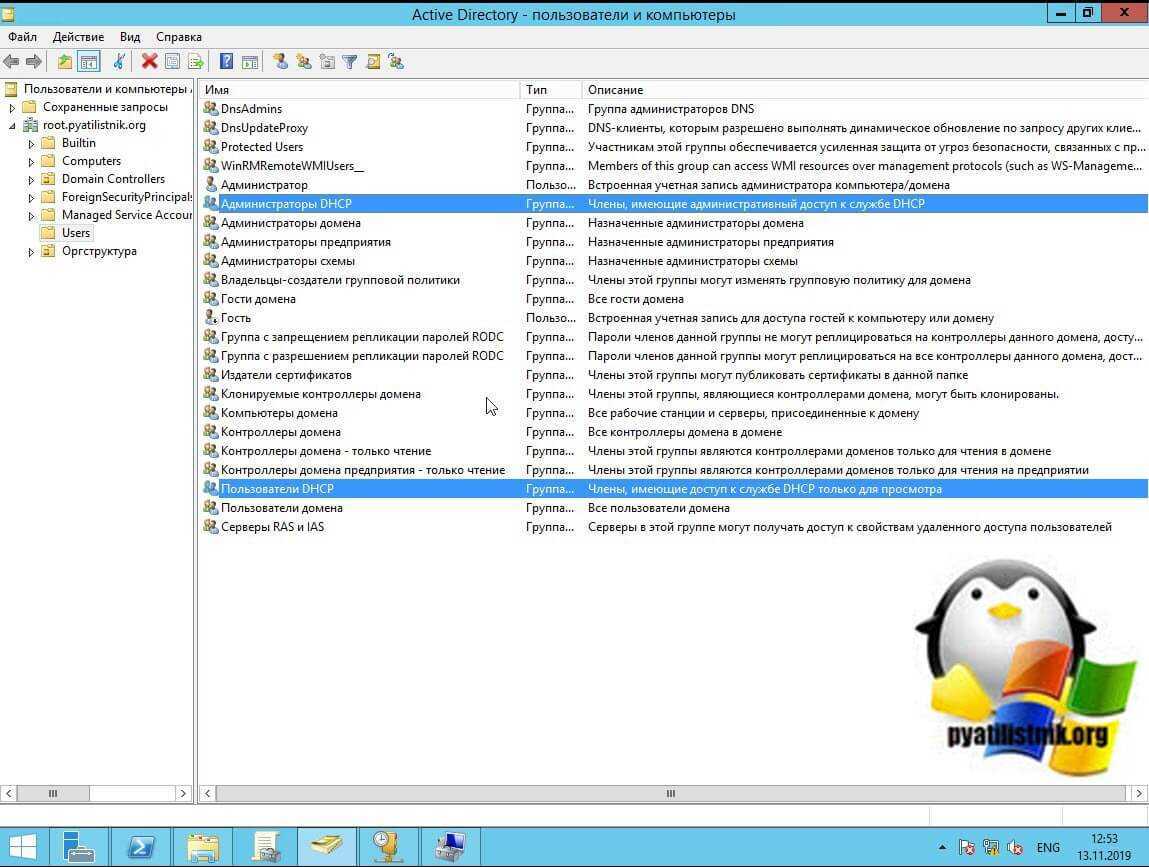

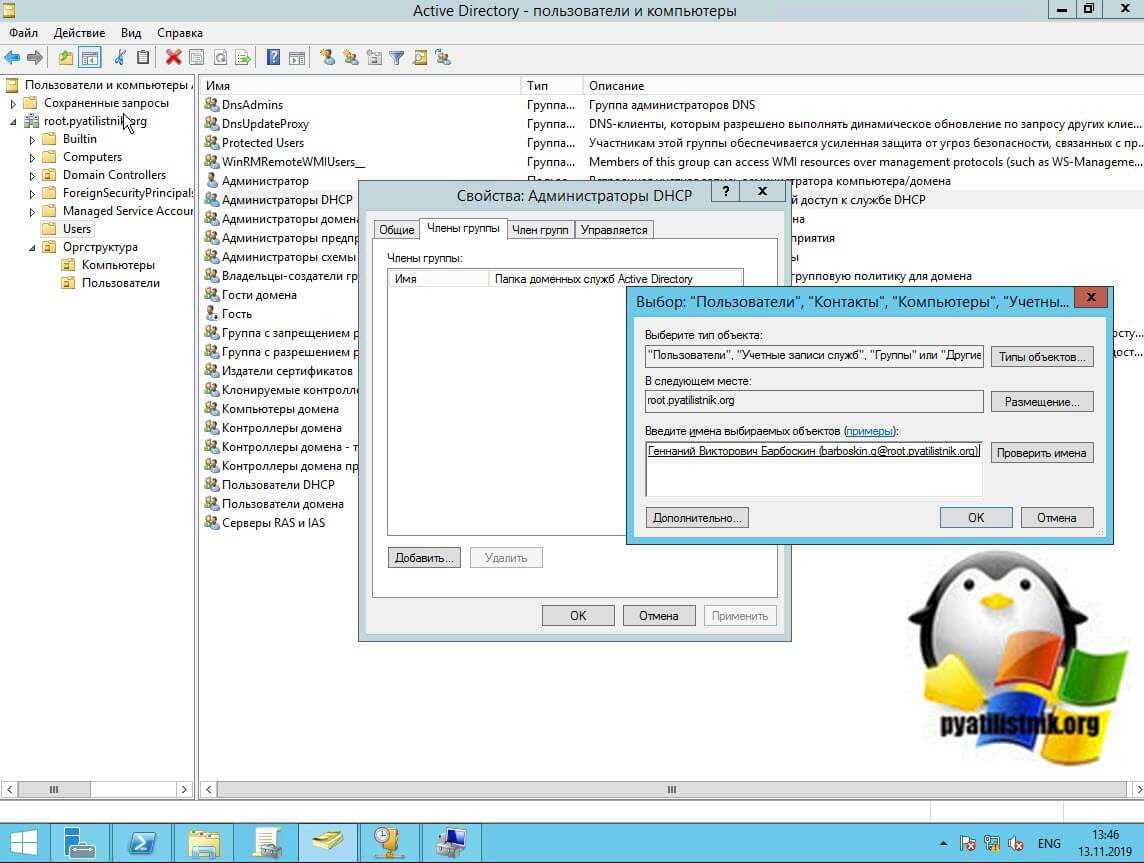

Чтобы добавить нужного вам сотрудника или группу пользователей в эти группы, вам необходимо открыть оснастку «Active Directory — Пользователи и компьютеры» ADUC. Перейти там в контейнер «Users» и найти там встроенные группы:

- Администраторы DHCP — Сюда я добавлю пользователя Барбоскина Геннадия

- Пользователи DHCP — Сюда добавлю пользователя домовенка Бубу

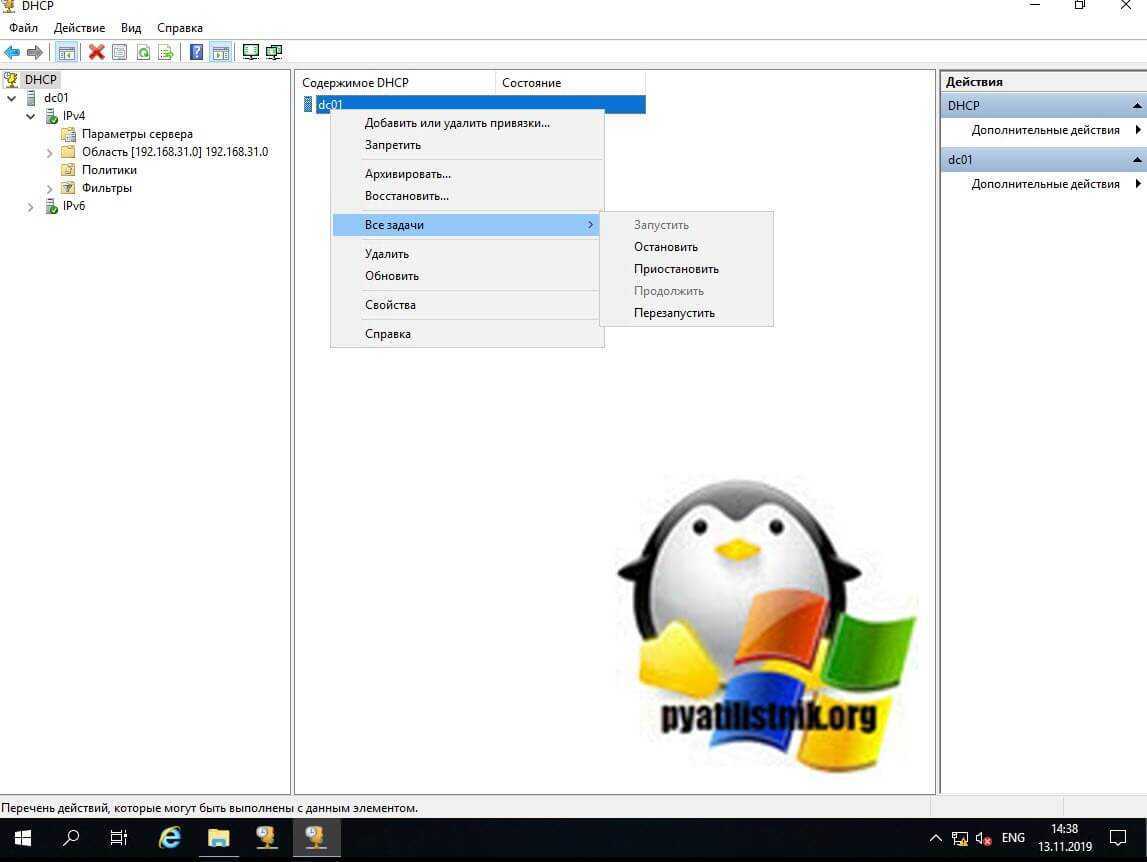

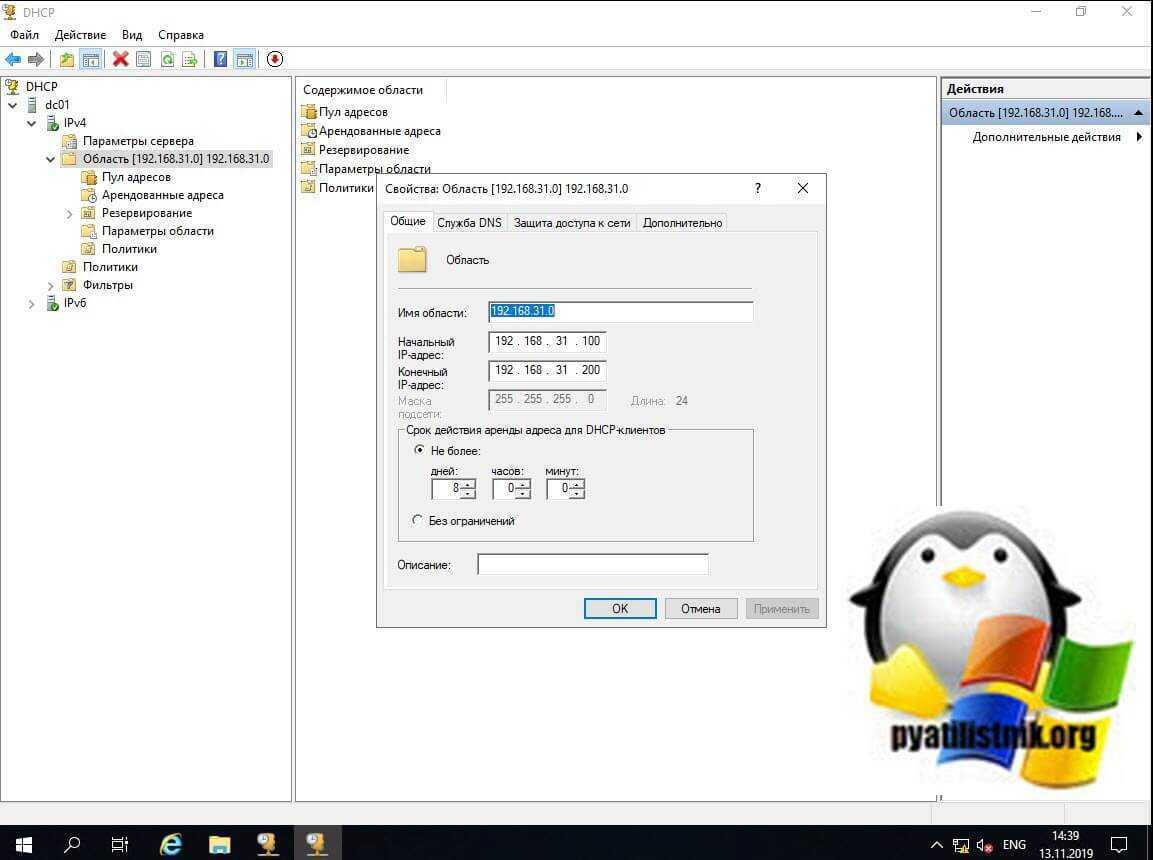

Проверяем права через оснастку DHCP, которую вы можете добавить через установку пакета RSAT. Первым я проверю права для Барбоскина Геннадия, у него они должны быть полные. Как видно, я могу перезапускать сервис и изменять настройки области.

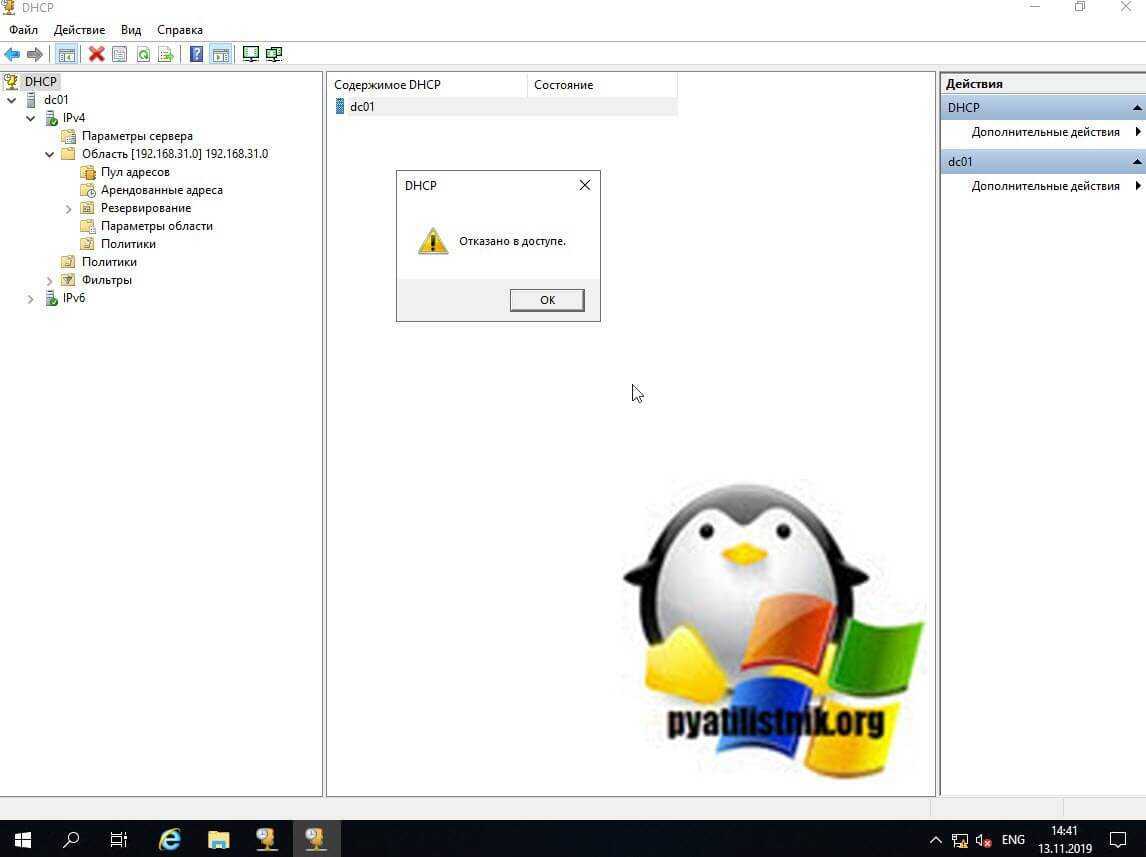

Теперь посмотрим появились ли права у Бубы. Как видим поля активные,

но при сохранении изменений вам будет выводиться, что «Отказано в доступе».

2. Создание новой области

Помните, что область действия — это диапазон адресов, которые будут автоматически назначаться компьютерам в нашем домене.

Шаг 1 Чтобы создать новую область, мы щелкнем правой кнопкой мыши на IPv4 и выберите опцию Новая область.

Шаг 2 Мы можем видеть, что есть несколько альтернатив для управления адресами IPv4, некоторые из наиболее часто используемых:

Настроить аварийное переключение

Это позволяет нам устанавливать значения так, чтобы в случае ошибки другой диапазон адресов принимал работу поврежденного поля.

Новая многоадресная область

Эта опция позволяет нам создавать различные области в домене для управления IP-адресами.

Новая сфера

Это позволяет нам создавать новый диапазон IP-адресов .

Шаг 3 При выборе New Scope мы увидим следующего помощника.

Шаг 4 Нажмите Далее, и затем мы должны установить имя для этой новой области.

Шаг 5 В следующем окне мы должны установить диапазон IP-адресов, которые будут назначаться автоматически, мы должны указать начальный IP-адрес и конечный IP-адрес.

Очень важно, чтобы у нас было четкое представление о том, сколько пользователей будет активным, чтобы не назначать дополнительные адреса или не справляться с ними. Мы оставляем длину по умолчанию равной 24, а маску подсети оставляем классу C

Шаг 6 Нажав Далее, мы можем установить один или несколько IP-адресов, которые не будут распространяться среди пользователей обычным способом, это эффективно в следующих случаях:

- Административные задачи

- Назначьте фиксированные IP-адреса устройствам в качестве принтеров.

- Установите IP- адреса для определенной группы пользователей без его обновления.

Шаг 7 После того, как эти исключения были установлены или нет, мы нажимаем Далее и увидим, что мы можем настроить, как долго будет продолжаться уступка IP-адреса, это приведет к автоматическому обновлению IP-адреса на клиентском компьютере, мы можем определить это значение в днях, часах или минутах.,

Наиболее целесообразным является то, что для оборудования нашей организации эта уступка устанавливается в дни, поскольку при обновлении IP-адреса пользователь может повлиять на его навигацию и использование сети.

Шаг 8 Нажмите Next, и мы должны определить, установим ли мы эту конфигурацию немедленно или позже.

Шаг 9 Нажав для их немедленной настройки, помощник попросит нас ввести IP-адрес маршрутизатора или шлюза.

В случае, если наш сервер будет предоставлять все службы DHCP, мы можем ввести тот же IP-адрес в этом окне. Нажмите кнопку Добавить, чтобы добавить IP-адрес.

Шаг 10 Нажмите Next еще раз, и мы сможем увидеть доменное имя или указать, какие компьютеры будут использоваться для разрешения имен DNS.

Шаг 11 Нажав Далее, мы увидим конфигурацию серверов WINS, которые позволяют преобразовывать имена устройств NetBIOS в IP-адреса.

Шаг 12 Это больше не распространено, но если нам нужно отредактировать его, мы можем ввести IP-адрес устройства и нажать « Добавить». Нажмите Next еще раз, и мы должны подтвердить, что мы немедленно активируем область.

Шаг 13 Мы увидим, что все было создано правильно.

Шаг 14 Мы можем видеть нашу область видимости, созданную в консоли DHCP.

Набор адресов

Это позволяет нам проверить начальный IP-адрес и конечный IP- адрес, который мы настроили для распространения на компьютерах домена.

Адресные уступки

В этой опции мы увидим все компьютеры, которые взяли какой-то IP-адрес из предопределенного диапазона.

Бронирование

В этом варианте мы можем проверить или добавить новый диапазон IP-адресов, которые будут зарезервированы для конкретных задач и не могут быть назначены никаким компьютерам в домене.

Варианты области

С этого места мы можем редактировать такие параметры, как маршрутизатор, домен или DNS-серверы.

Директивы

Из этого параметра мы можем назначить различные директивы для областей DHCP.

Включить переададку IPv6

-

Нажмите кнопку Пуск, выберите пункты Все программы, Стандартные и затем щелкните Командная строка.

-

В командной подсказке введите и нажмите кнопку ENTER.

-

Введите и нажмите кнопку ENTER.

-

Введите следующую команду и нажмите клавишу ВВОД:

В этой команде используются следующие значения:

- строка: указывает имя интерфейса.

- включена: указывает, можно ли переадлить пакеты, поступающие в этот интерфейс, в другие интерфейсы. Параметр по умолчанию отключен.

Вы также можете отправлять сообщения о рекламе маршрутизатора, добавляя параметр рекламы в команду, например:

Чтобы увидеть дополнительные параметры для этой команды, введите .

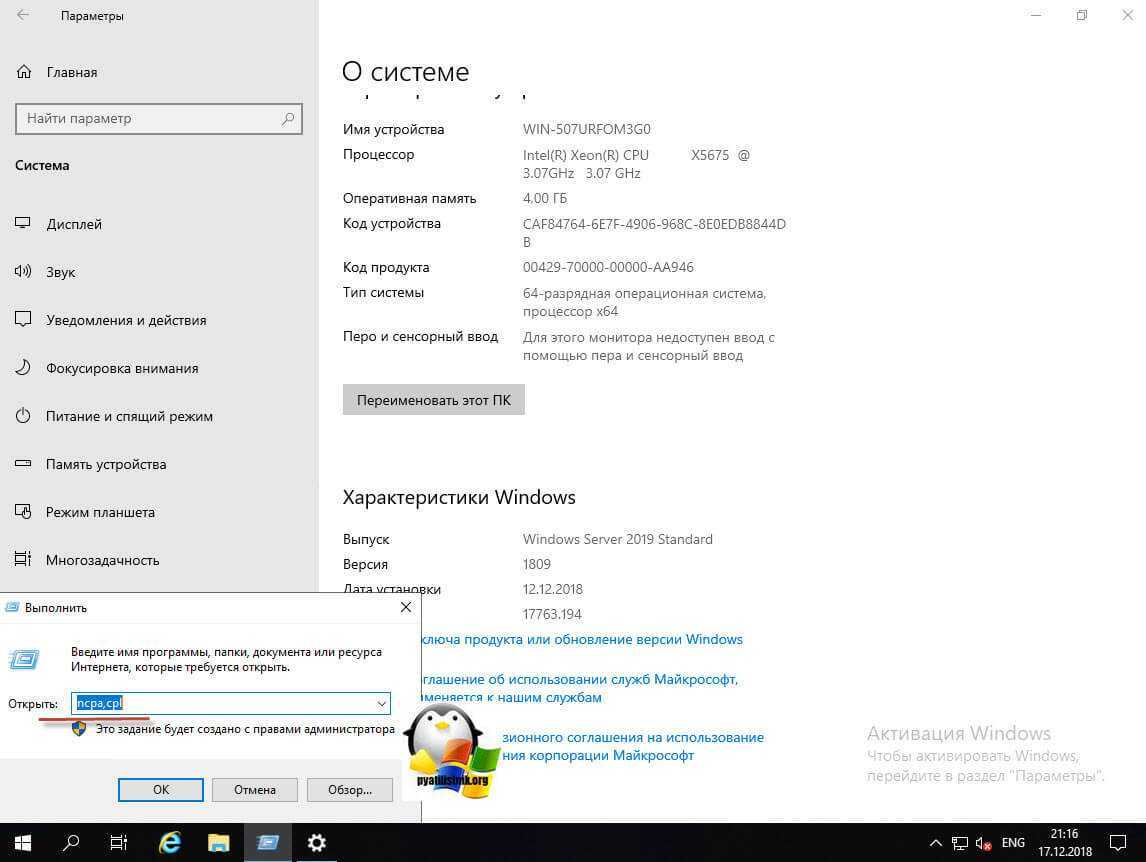

Настройка сети в Windows Server 2019

Перед тем как настроить сеть в 2019 сервере, вам необходимо у вашего сетевого инженера спросить, какой ip-адрес вы можете взять, его шлюз, DNS-сервера, при необходимости настроить правильный VLAN ID. В нормальных организациях трафик из разных сегментов принято разграничивать, серверный сегмент, пользовательский сегмент, сегмент управления. Когда у вас есть все реквизиты, то начинаем саму настройку.

Нажимаем сочетание клавиш WIN и R, чтобы у вас открылось окно выполнить, в котором вам нужно написать ncpa.cpl (Вызов сетевых настроек)

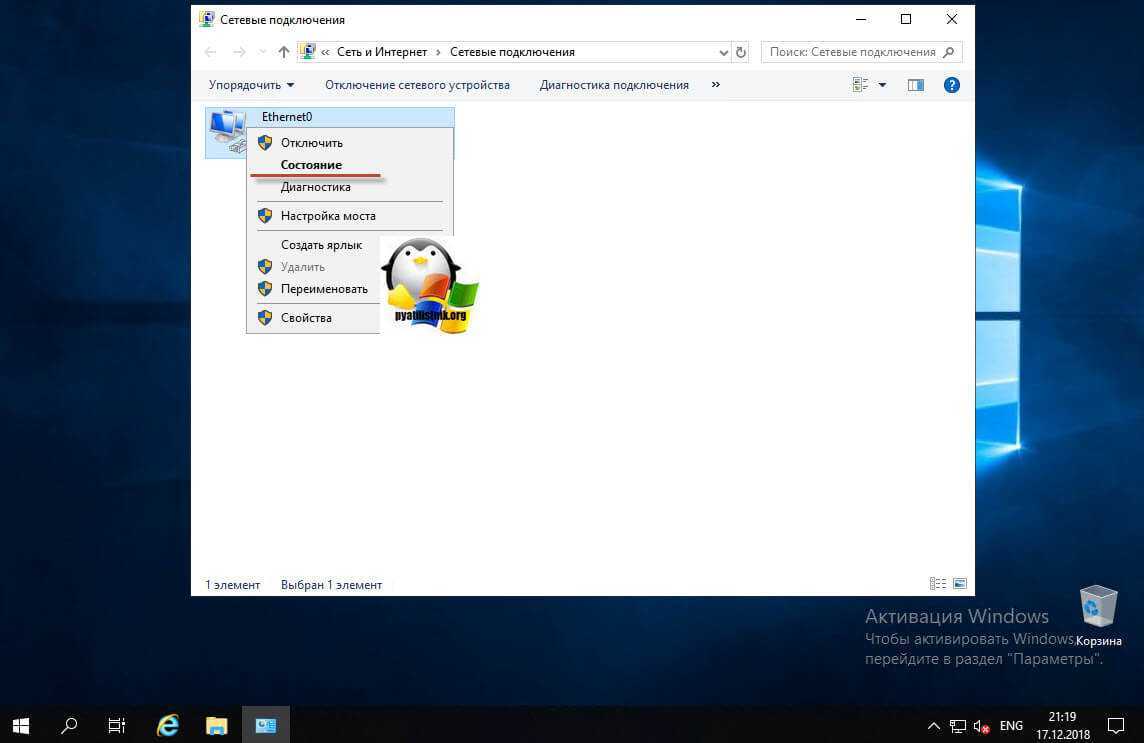

У вас появится окно «сетевые подключения» со списком доступных вам сетевых адаптеров. Щелкните по нужному правым кликом и выберите из контекстного меню пункт «Состояние»

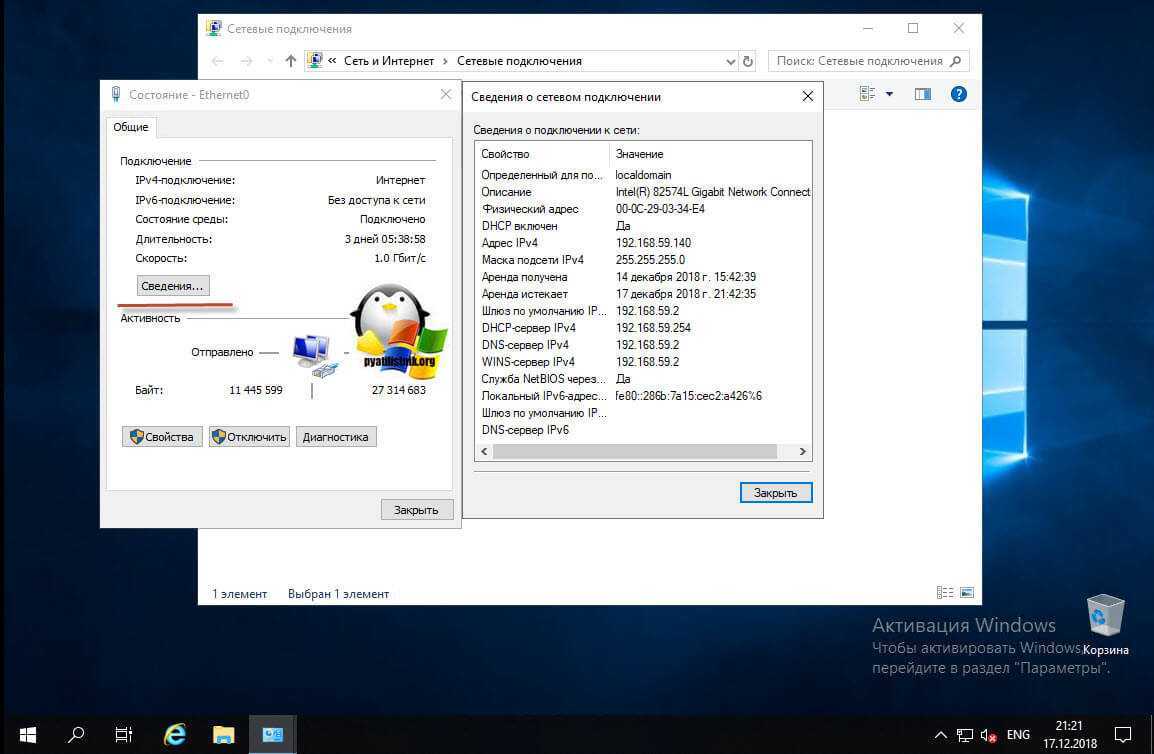

На вкладке «Общие» вы увидите несколько кнопок:

- Сведения — покажет текущие сетевые настройки, аналог команды ipconfig

- Свойства — тут производятся сами настройки

- Отключить

- Диагностика

Для начала нажмите кнопку «Сведения», у вас откроется окно с текущим адресом, шлюзом и DNS-серверами, в моем случая я вижу сетевой сегмент, который был назначен DHCP-сервером. закрываем ее.

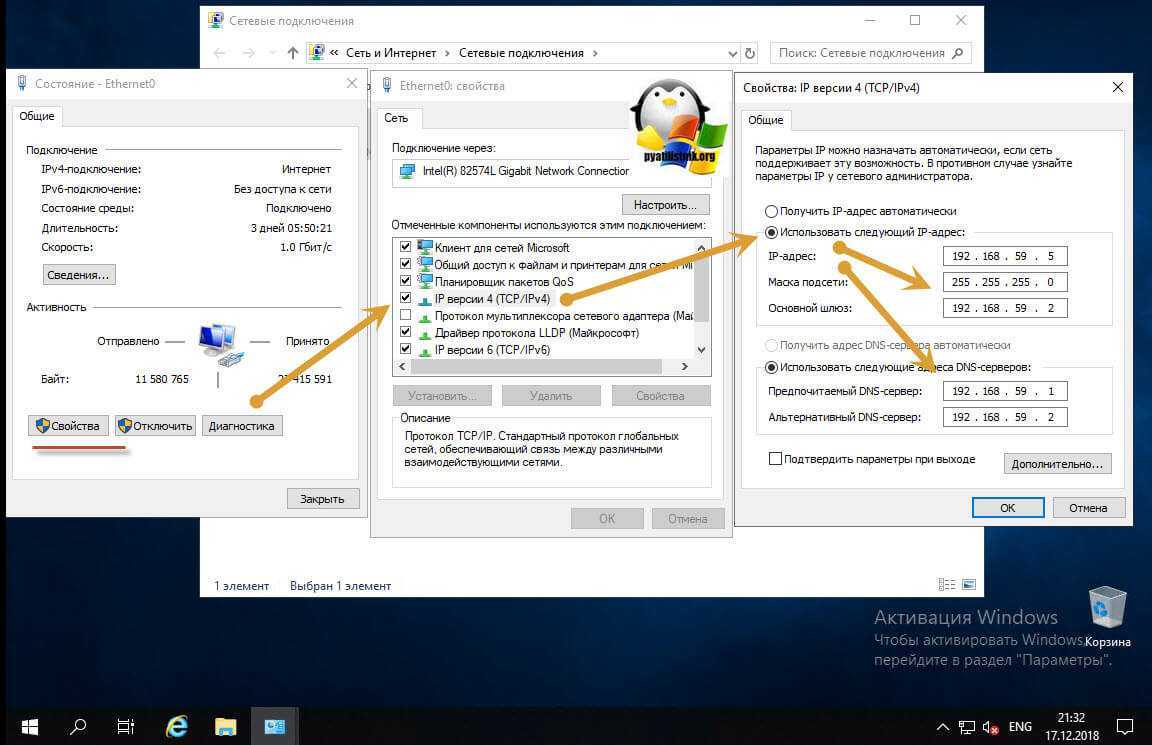

Теперь переходим к самой настройке сети, нажмите кнопку «Свойства», выберите протокол IPv4 и выберите свойства. В открывшемся окне переведите переключатель в пункт «Использовать следующий IP-адрес» и задаете:

- Ip-адрес

- Маску подсети

- Основной шлюз

- DNS-сервера

Как только все готово, то сохраняем настройки пытаемся пропинговать DNS сервера или еще какой-нибудь сервер в сети, чтобы проверить соединение и правильность настроенной сети в Windows Server 2019.

Windows PowerShell Команды для DHCP

следующая ссылка содержит описания команд и синтаксис для всех команд DHCP-сервера, Windows PowerShell для Windows Server 2016. В разделе перечислены команды в алфавитном порядке на основе глагола в начале команд, например Get или Set.

Примечание

вы не можете использовать команды Windows Server 2016 в Windows Server 2012 R2.

Модуль DhcpServer

следующая ссылка содержит описания команд и синтаксис для всех команд DHCP-сервера Windows PowerShell для Windows Server 2012 R2. В разделе перечислены команды в алфавитном порядке на основе глагола в начале команд, например Get или Set.

Примечание

команды Windows Server 2012 R2 можно использовать в Windows Server 2016.

Командлеты DHCP-сервера в Windows PowerShell

Обзор технологий

В следующих разделах приведены краткие обзоры DHCP и TCP/IP.

Обзор DHCP

DHCP — это стандарт IP для упрощения управления IP-конфигурацией узлов. Стандарт DHCP предусматривает использование DHCP-серверов для управления динамическим выделением IP-адресов и других сопутствующих сведений о настройке для клиентов сети, поддерживающих DHCP.

DHCP позволяет использовать DHCP-сервер для динамического назначения IP-адреса компьютеру или другому устройству, такому как принтер, в локальной сети, а не вручную настраивать каждое устройство со статическим IP-адресом.

Любой компьютер в сети TCP/IP должен иметь уникальный IP-адрес, который вместе с маской подсети однозначно определяет главный компьютер и подсеть, в которой этот компьютер находится. Используя DHCP, можно проверить, все ли компьютеры, настроенные в качестве DHCP-клиентов, получают IP-адреса, предназначенные для данной подсети и расположения в сети; такие параметры DHCP, как шлюз по умолчанию и DNS-серверы, вместе с информацией о правильной работе в сети можно автоматически передавать DHCP-клиентам.

Для сетей на основе TCP/IP DHCP сокращает сложность и объем административной работы, связанной с настройкой компьютеров.

Обзор TCP/IP

по умолчанию во всех версиях операционных систем Windows Server и Windows параметры TCP/IP для сетевых подключений IP версии 4 настроены на автоматическое получение IP-адреса и других сведений, называемых параметрами dhcp, с dhcp-сервера. По этой причине не требуется настраивать параметры TCP/IP вручную, если только компьютер не является сервером или другим устройством, для которого требуется настроенный вручную статический IP-адрес.

Например, рекомендуется вручную настроить IP-адрес сервера DHCP и IP-адреса DNS-серверов и контроллеров домена, на которых выполняются службы домен Active Directory Services (AD DS).

TCP/IP в Windows Server 2016:

-

сетевое программное обеспечение, которое основано на сетевых протоколах, являющихся отраслевым стандартом;

-

маршрутизируемый протокол корпоративных сетей, обеспечивающий подключение компьютера под управлением Windows к локальным и глобальным сетям;

-

базовые технологии и служебные программы для соединения компьютеров под управлением ОС Windows с разнородными системами для обмена данными;

-

Основа для получения доступа к глобальным службам Интернета, таким как серверы Web и протокол FTP (FTP).

-

надежная, масштабируемая кроссплатформенная система клиент-сервер.

TCP/IP обеспечивает основные служебные программы TCP/IP, которые позволяют компьютерам под управлением Windows соединяться с другими системами, произведенными как корпорацией Майкрософт, так и другими компаниями. Ниже указаны некоторые из них.

-

Windows Server 2016

-

Windows 10

-

Windows Server 2012 R2

-

Windows 8.1

-

Windows Server 2012

-

Windows 8

-

Windows Server 2008 R2

-

Windows 7

-

Windows Server 2008

-

Windows Vista

-

Узлы в Интернете

-

Системы Apple Macintosh

-

Мэйнфреймы IBM

-

системы UNIX и Linux

-

Системы Open VMS

-

Принтеры, готовые к работе в сети

-

Планшеты и Сотовые телефоны с поддержкой технологии Wired Ethernet или Wireless 802,11

Как работает DHCP

При работе протокола динамической адресации используются четыре типа сообщений, которыми обмениваются клиент и сервер. Давайте рассмотрим их подробнее.

DHCPDISCOVER

С данного сообщение начинается процесс взаимодействия между клиентом и сервером посредством DHCP. Оно отправляется клиентом (компьютером, телефоном, планшетом, телевизором или устройством), которое подключилось к данной сети. Сообщение широковещательное, то есть в нём используется 255.255.255.255 как IP-адрес доставки, а исходным адресом является 0.0.0.0

DHCPOFFER

Это сообщение отправляется сервером хосту в ответ на полученный ранее DHCPDISCOVER. В нём содержатся все необходимые сетевые настройки, применив которые новое устройство сможет работать в этом сегменте.

DHCPREQUEST

Опять широковещательно сообщение, которое клиент отправляет серверу в ответ DHCPOFFER. Оно означает, что клиент выбрал отправленный ему вариант конфигурации сетевого подключения.

DHCPACK

Финальное сообщение от сервера DHCP клиенту в ответ на DHCPREQUEST. Оно обозначает конец процесса общения, начатого с сообщения DHCPDISCOVER. Получив его, клиент должен применить согласованные ранее настройки сетевого интерфейс, используя предоставленные опции.

Прочие сообщения протокола:

DHCPNAK

Полная противоположность сообщению DHCPACK. Оно означает прекращение общения между сервером, описанного выше. Необходимо начать процедуру заново!

DHCPRELEASE

Сообщение отправляется клиентом в тот момент, когда он завершает процесс использования занимаемого им IP-адреса.

DHCPDECLINE

Если предлагаемый сервером IP-адрес уже занят, то клиент отправляет серверу данное сообщение и после этого процесс их общения перезапускается с самого начала.

DHCPINFORM

Этот вид сообщений отправляется клиентом серверу в тех случаях, когда клиенту присвоен статический IP-адрес, и выделение динамического не требуется. В ответ сразу прилетает DHCPACK.

Механизм общения клиента и сервера

Теперь, когда мы узнали все типы используемых в протоколе DHCP сообщений, давайте посмотрим как на практике происходит общение клиента и сервера.

Этап 1. Клиентское устройство — компьютер, телефон, принтер, телевизор и т.п.- подключается к сети. Он отправляет широковещательный запрос DHCPDISCOVER в поисках сервера. Для этого используется транспортный протокол UDP и порт 67. Начинается процесс авторизации.

Этап 2. Сервер получил запрос DHCPDISCOVER, то в ответ шлёт сообщение DHCPOFFER, где предлагает клиенту варианты настройки сетевого адаптера — IP-адрес, маску подсети, шлюз и DNS-серверы. и информация о шлюзе. Отправка идёт уже не в широковещательном формате а непосредственно хосту, отправившему запрос. Для этого в поле CHADDR прописывается его MAC-адрес. Теперь используется тот же протокол UDP, но порт уже 68.

Этап 3. Клиент просматривает выбранные конфигурации, выбирает приемлемую ему и формирует сообщение DHCPREQUEST, указав в нём какой вариант он выбрал. Если в сети несколько DHCP-серверов и прилетело несколько сообщений DHCPOFFER, то клиент указывает в ответе нужный ему сервер.

Этап 4. Сервер получает от клиента DHCPREQUEST и отправляет в ответ DHCPACK, говоря клиентскому устройству о том, что оно теперь в праве использовать назначенный ему IP-адрес. На этом процесс общения оканчивается и новый хост появляется в сети.

Аренда IP-адресов

Как я уже сказал ранее, IP-адреса выдаются DHCP-сервером на определённое заранее время — Lease Time. Это значение задаётся при настройке сервера обычно в минутах или часах, но в некоторых случаях может быть задано и в секундах. Время аренды периодически обновляется, говоря серверу о том, что данный узел «живой». Как только половина срока аренды пройдёт, DCHP-клиент будет пытаться автоматически продлить время аренды путем обмена сообщениями DHCPREQUEST и DHCPACK.

Когда срок аренды адреса истечёт, а подтверждение не прилетит, либо прилетит пакет DHCPRELEASE, сервер сможет присвоить данный IP-адрес другому компьютеру или устройству, подключающемуся в данный момент времени.

Установка AD через сервер менеджеров

Разберу для начала классический метод установки службы Active Directory. Открываем диспетчер серверов и в пункте «Управление» нажмите «Добавить роли и компоненты».

Тип установки оставьте «Установка ролей и компонентов».

Далее если у вас в пуле более одного сервера, то вы их можете добавить на этом шаге.

Находим в списке ролей «Доменные службы Active Directory» и нажимаем далее.

Дополнительных компонентов вам не потребуется, так что данное окно вы можете смело пропускать.

Теперь у вас откроется окно мастера установки AD DS. Тут вам напомнят, что в каждом домене желательно иметь, как минимум два контроллера домена, рабочий DNS-сервер. Тут же вы можете произвести синхронизацию с Azure Active Directory.

Подтверждаем установку компонентов AD DS. Вы списке вы увидите все устанавливаемые модули:

- Средства удаленного администрирования сервера

- Средства администрирования ролей

- Средства AD DS и AD LDS

- Модуль Active Directory для PowerShell

- Центр администрирования Active Directory

- Оснастки и программы командной строки AD DS

- Управление групповой политикой

Нажимаем «Установить»

Обратите внимание, что тут можно выгрузить конфигурацию установки службы Active Directory

Выгруженная конфигурация, это XML файл с таким вот содержанием.

Нужный каркас AD DS установлен, можно приступать к настройке домена Active Directory.

Тут у вас в окне сразу будет ссылка «Повысить роль этого сервера до уровня контроллера домена».

То же самое есть в самом верху уведомлений «Диспетчера серверов», у вас тут будет предупреждающий знак.

Вот теперь по сути и начинается установка и настройка службы Active Directory. Так как у нас, еще нет окружения AD, то мы выбираем пункт «Добавить новый лес», если у вас он уже есть, то вам нужно либо добавлять контроллер домена в существующий лес или добавить новый домен в существующий лес. В соответствующем поле указываем имя корневого домена, в моем примере, это partner.pyatilistnik.info.

На следующем окне вы должны выбрать параметры:

- Режим работы леса Active Directory, определяет какие функции и возможности есть на уровне леса.

- Режим работы домена, так же определяет какие функции будут доступны на уровне домена.

Хочу обратить внимание, что режимы работы леса и домена напрямую влияют на то, какие операционные системы могут быть на контроллерах домена, простой пример, если у вас режим работы домена Windows Server 2016, то вы в него уже не добавите контроллеры на ОС Windows Server 2012 R2

Задаем короткое имя (NetBIOS), обычно оставляют то, что предлагается мастером установки домена Active Directory.

Далее вы должны указать расположение базы данных AD DS, файлов журналов и папки SYSVOL.По умолчанию все будет лежать по пути:

- Папка базы данных — C:\Windows\NTDS

- Папка файлов журналов — C:\Windows\NTDS

- Папка SYSVOL — C:\Windows\SYSVOL

Если у вас контроллер домена на виртуальной машине и ее виртуальные диски лежат на одном СХД, то смысл переносить на разные диски базу и папку SYSVOL нет

Теперь вам мастер AD DS покажет сводные параметры, которые вы кстати можете выгрузить в сценарий PowerShell.

Выглядит сценарий вот так:

Import-Module ADDSDeployment Install-ADDSForest ` -CreateDnsDelegation:$false ` -DatabasePath «C:\Windows\NTDS» ` -DomainMode «WinThreshold» ` -DomainName «partner.pyatilistnik.info» ` -DomainNetbiosName «PARTNER» ` -ForestMode «WinThreshold» ` -InstallDns:$true ` -LogPath «C:\Windows\NTDS» ` -NoRebootOnCompletion:$false ` -SysvolPath «C:\Windows\SYSVOL» ` -Force:$true

Еще одна проверка предварительных требования, по результатам которой вам сообщат, можно ли на данную систему произвести инсталляцию роли AD DS и поднять ее до контроллера домена.

В момент установки будут созданы соответствующие разделы, такие как конфигурация и др.

После установки вам сообщат:

Ваш сеанс будет завершен. Выполняется перезагрузка этого компьютера, так как были установлены или удалены доменные службы Active Directory

Просматриваем логи Windows на предмет ошибок, так их можно посмотреть в диспетчере сервером, откуда можно запустить оснастку ADUC.

Еще маленький нюанс, когда вы загрузитесь, то обратите внимание, что у вас сетевой интерфейс может быть обозначен, как неизвестный, это проблема связана с тем, что в DNS-адрес подставился адрес петлевого интерфейса 127.0.0.1. Советую его поменять на основной ip адрес сервера DNS,

В итоге выключите и заново включите сетевой интерфейс или перезагрузитесь, после чего получите правильное отображение.

Проверьте подключение IPv6 с помощью команды PING

-

Нажмите кнопку Начните, указать на все программы, аксессуары, а затем нажмите командную подсказку.

-

В командной строке введите следующую команду, а затем нажмите клавишу ВВОД:

В этой interface_name это имя интерфейса на компьютере. Например, если у вас есть интерфейс с именем Local Area Connection, введите следующую команду:

-

Используйте одну из следующих команд для поиска другого узла IPv6:

Чтобы увязать ссылку локального адреса другого узла на вашей ссылке (также известной как подсети), введите , где адрес является ссылкой-локальный адрес другого узла и zone_id является индексом интерфейса для интерфейса, из которого вы хотите отправить пакеты ping address % zone_id ping. Чтобы получить индекс интерфейса, просмотреть выход netsh interface ipv6 show interface команды.

Если команда ping не является успешной, проверьте локальный адрес ссылки другого узла и ID зоны.

-

Для ping сайта-локального адреса другого узла введите , где адрес сайта-локальный адрес другого узла и zone_id это идентификатор сайта, который был в выходе команды. Если вы не используете идентификаторы сайтов, вам не нужно использовать % zone_id часть команды.

Если команда ping не удалась, проверьте локальный адрес сайта другого узла и зону.

-

Чтобы печатать глобальный адрес другого узла, введите , где адрес — это глобальный адрес другого узла.

Если команда ping не является успешной, проверьте глобальный адрес другого узла.

-

Чтобы печатать другой узел по имени, введите имя, которое можно решить с адресом IPv6 с помощью записей в локальном файле хостов или записей ресурсов AAAA, присутствующих в инфраструктуре DNS. Если вы определяете целевой хост по имени, а не по адресу IPv6, необходимо включить параметр.

Если команда ping не является успешной, убедитесь, что имя может быть разрешено на адрес IPv6.

-

Для ping IPv4-совместимый адрес другого узла введите, где ipv4address является общедоступным адресом IPv4 другого узла.

Если команда ping не является успешной, проверьте адрес IPv4 другого узла.

-