Переключение на суперпользователя

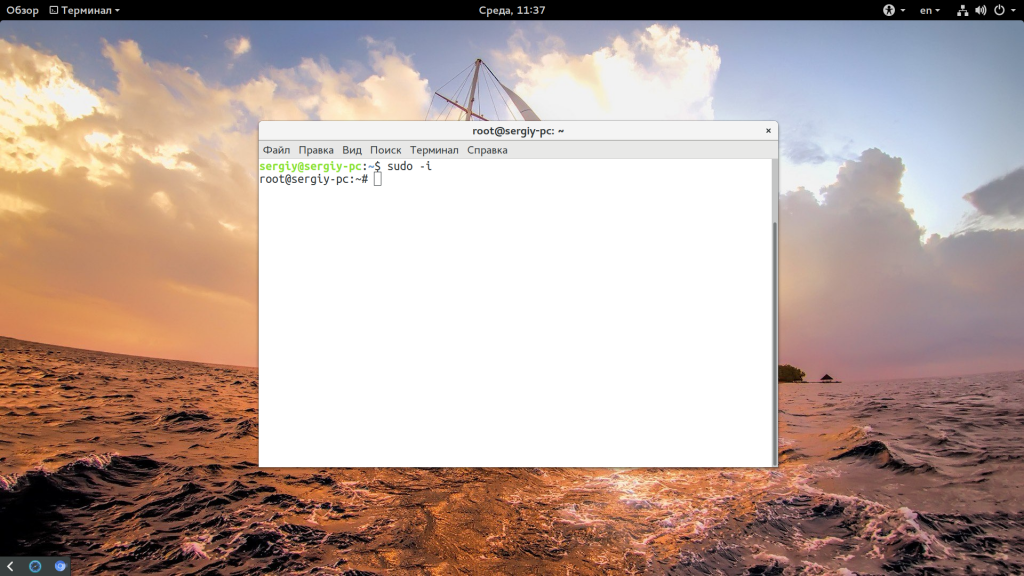

Еще раз уточню, что команда sudo идеально подходит для получения необходимых привилегий без переключения учетной записи. Ее можно использовать как для выполнения одного действия, так и нескольких. Если вы желаете временно получить рут-права через эту команду, введите sudo -s или sudo -i. В первом случае домашний каталог остается текущим, а во втором меняется на /root.

Примерно так же работает и команда su, но она обладает дополнительными аргументами, которые следует уточнить:

- -c – позволяет выполнить команду;

- -g – устанавливает группу для пользователя;

- -G – дополнительные группы для юзера;

- -, -l, —login – один из режимов входа, при котором происходит переключение домашнего каталога;

- -p – сохранение переменных окружения;

- -s – выбор оболочки для выхода.

Есть вариант выполнить вход в оболочку под суперпользователем, но он имеет свои неудобства. Он заключается в переключении в доступную виртуальную консоль, что осуществляется комбинацией Ctrl + Alt + F1-F6. Там понадобится ввести логин и пароль root для получения доступа. Главный недостаток этого метода – потеря возможности взаимодействия с графическим интерфейсом операционной системы.

Второй вариант – ввод такого же логина и пароля при входе через графическую форму авторизации. Так вы сразу получите доступ ко всем файлам, даже не надо будет вводить sudo. Однако неопытным пользователям такой метод не подходит, поскольку возникает риск удаления или изменения системных файлов, что иногда приводит к поломке ОС.

Вы уже сами решайте, какой вариант хотите использовать, и готовы ли смириться со всеми ограничениями и недостатками, которые накладывает каждый из них.

Разблокируйте/блокируйте корневую учетную запись

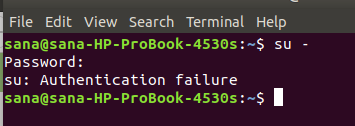

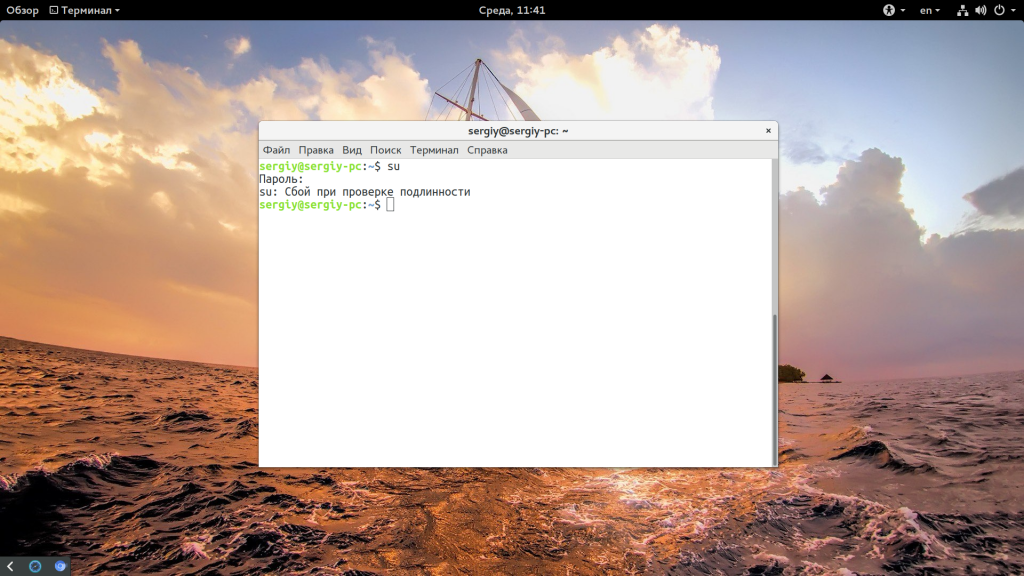

Когда Вы получаете следующее сообщение при входе в систему как корень, это по всей вероятности, потому что корневая учетная запись заблокирована. Большинству систем Ubuntu заблокировали эту учетную запись по умолчанию.

Можно, однако, разблокировать его путем ввода следующей команды как sudo:

$ sudo passwd root

Система попросит, чтобы Вы ввели новый пароль UNIX дважды. После этого это обновит пароль root, и учетная запись будет разблокирована.

После того, как Вы будете сделаны с выполнением Ваших корневых операций, можно заблокировать корневую учетную запись снова путем ввода следующей команды:

$ sudo passwd -dl root

![]()

Root ToolCase – получаем рут возможности одним кликом

Это универсальное приложение, позволяющее настраивать и управлять смартфоном без каких-либо ограничений, удалять ненужные утилиты, очищать кэш и многое другое без наличия рут прав. После установки программы с PlayMarket мы увидим следующее окно:

ВАЖНО, эта программа не рутирует устройство, а предоставляет ряд системных возможностей, которые недоступны без его установки (информация от разработчиков на изображении ниже)

Стартовое окно приложения предлагает нам выбрать нужное, а именно:

- Нажимаем Advanced Reboot и знакомимся со следующим возможностями:

Пользователь может настроить процесс запуска смарта, получить доступ к безопасному режиму, если возникают проблемы, а также делать сброс до заводских настроек, нажатием всего лишь одной клавиши.

- App Manager

Позволяет редактировать установленные приложения (включая системные) и даже удалить то вредоносное ПО, которое не доступно для удаления с помощью встроенных систем защиты.

- Дополнительные системные настройки.

Возможность работы в среде разработки ADB с помощью беспроводных сетей, монтирование разделов, смена языка и т.п. В редакторе Build.prop Editor доступно изменять свойства ROM. Доступна функция-инсталлер для флеш устройств, что дает возможность настраивать практически любой функционал на телефоне, тем самым делая его полностью индивидуальным.

Toverloop

Своего рода «ветеран рута». Известное приложение, работающее на почти на всех устройствах со старой Андроид прошивкой (до 5 версии включительно). Несмотря на это, пользуется большой популярностью, поскольку процесс рутирования возможен в один клик. Список доступных для апгрейда устройств есть на сайте приложения.

- Скачиваем apk файл с официального сайта на свой смартфон и устанавливаем его.

- С помощью клика на клавишу – рутируем устройство.

Список доступных для апгрейда устройств есть на сайте приложения.

Переключение на суперпользователя в терминале

Теперь мы подошли к более интересному и практичному. С помощью специальных утилит вы можете переключить текущий эмулятор терминала в окружения суперпользователя и выполнять все следующие команды не от своего имени, а от его, таким образом, дав программе права root linux. Для этого существует утилита su. Вообще говоря, эта утилита позволяет не только переключаться на пользователя root но и на любого другого пользователя, но по умолчанию используется именно root. Рассмотрим ее подробнее. Команда su linux имеет следующий синтаксис:

$ su опции пользователь

Вот ее основные опции:

- -c, –command – выполнить команду

- -g, –group – установить основную группу пользователя (только для root)

- -G –supp-group – дополнительные группы пользователя (только для root)

- -, -l, –login – режим входа, будут очищены и инициализированы с учетом нового пользователя все переменные окружения, а также изменен домашний каталог

- -p, –preserve-environment – сохранить переменные окружения

- -s, –shell – задать оболочку для входа

- –version – отобразить версию программы.

Теперь немного поэкспериментируем, чтобы понять как работает команда su linux.

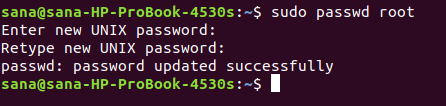

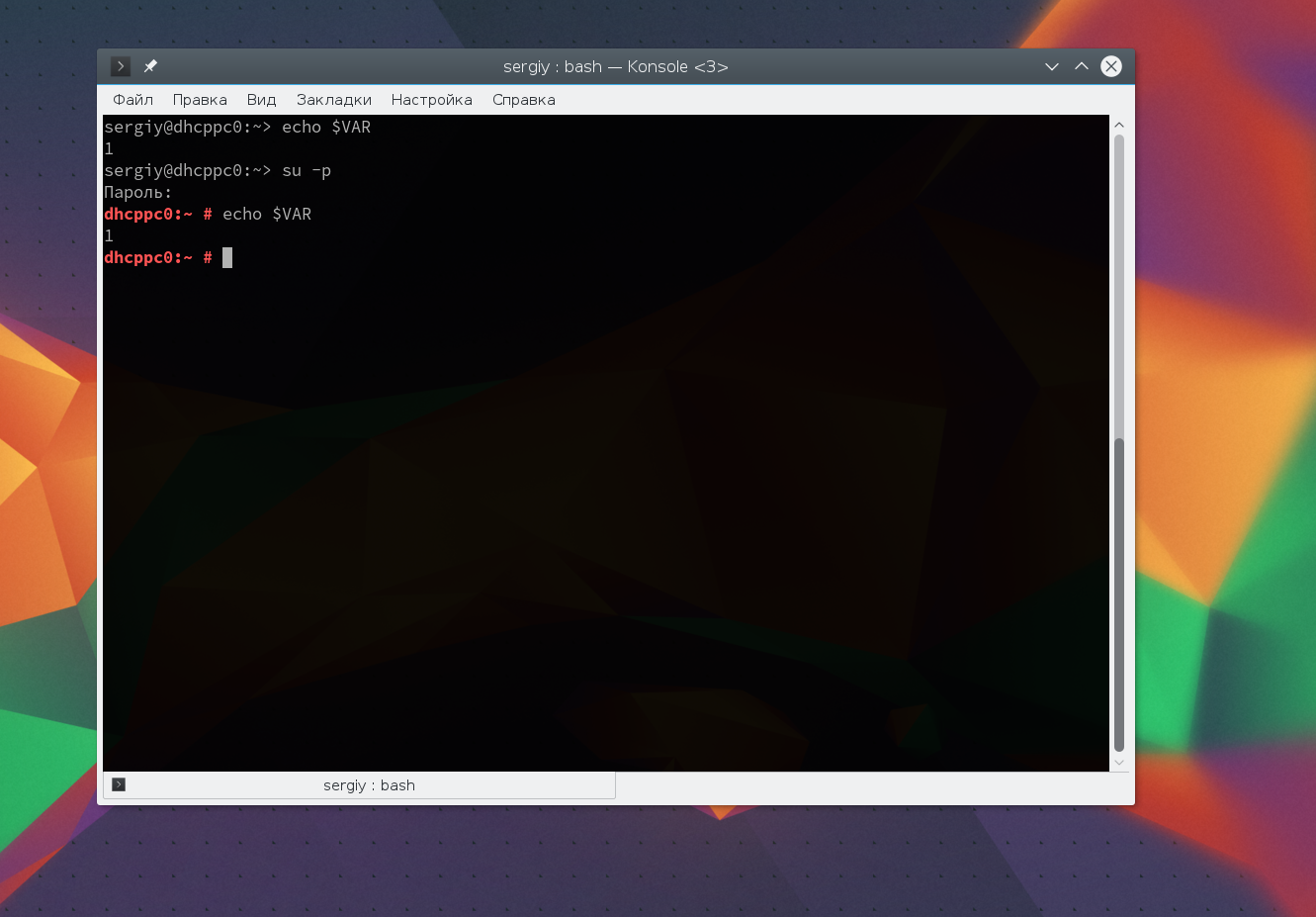

Сначала выполним su без параметров, но для начала создадим переменную окружения, чтобы проверить как с ними обходится эта команда:

Теперь смотрим что получилось:

whoami $ pwd $ echo $VAR $ echo $PATH $ exit

Из этих команд мы видим, что теперь мы пользователь root, но домашней директорией считается директория нашего предыдущего пользователя и наша переменная не сохранилась также изменилась переменная PATH, теперь там добавлен путь /sbin.

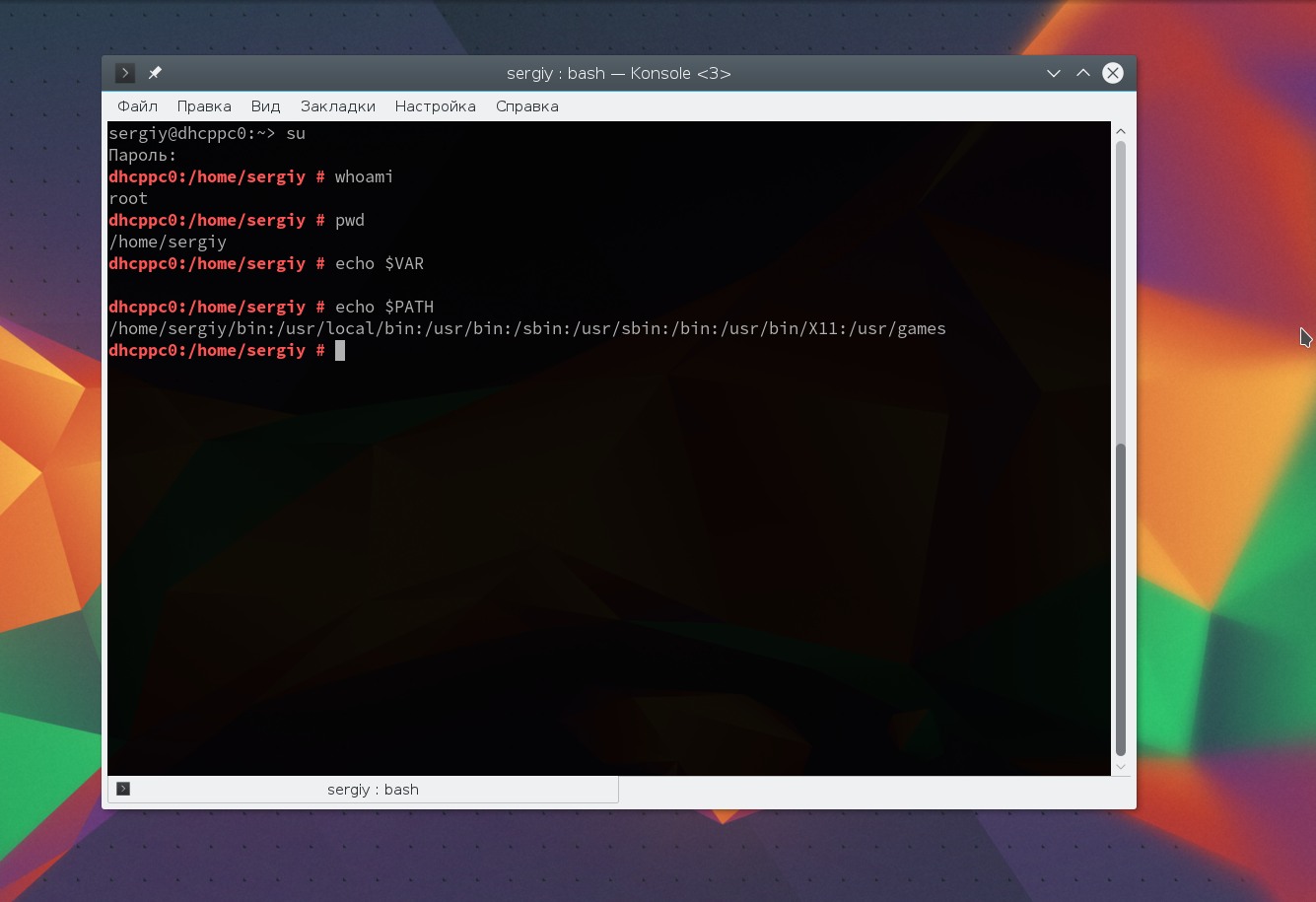

Теперь используем вход в режиме логина:

И повторим ту же комбинацию:

whoami $ pwd $ echo $VAR $ echo $PATH $ exit

Та же ситуация, только на этот раз изменена ко всему еще и домашняя директория на директорию root. Но мы можем сохранить наши переменные окружения, если это нужно, для этого есть опция -p:

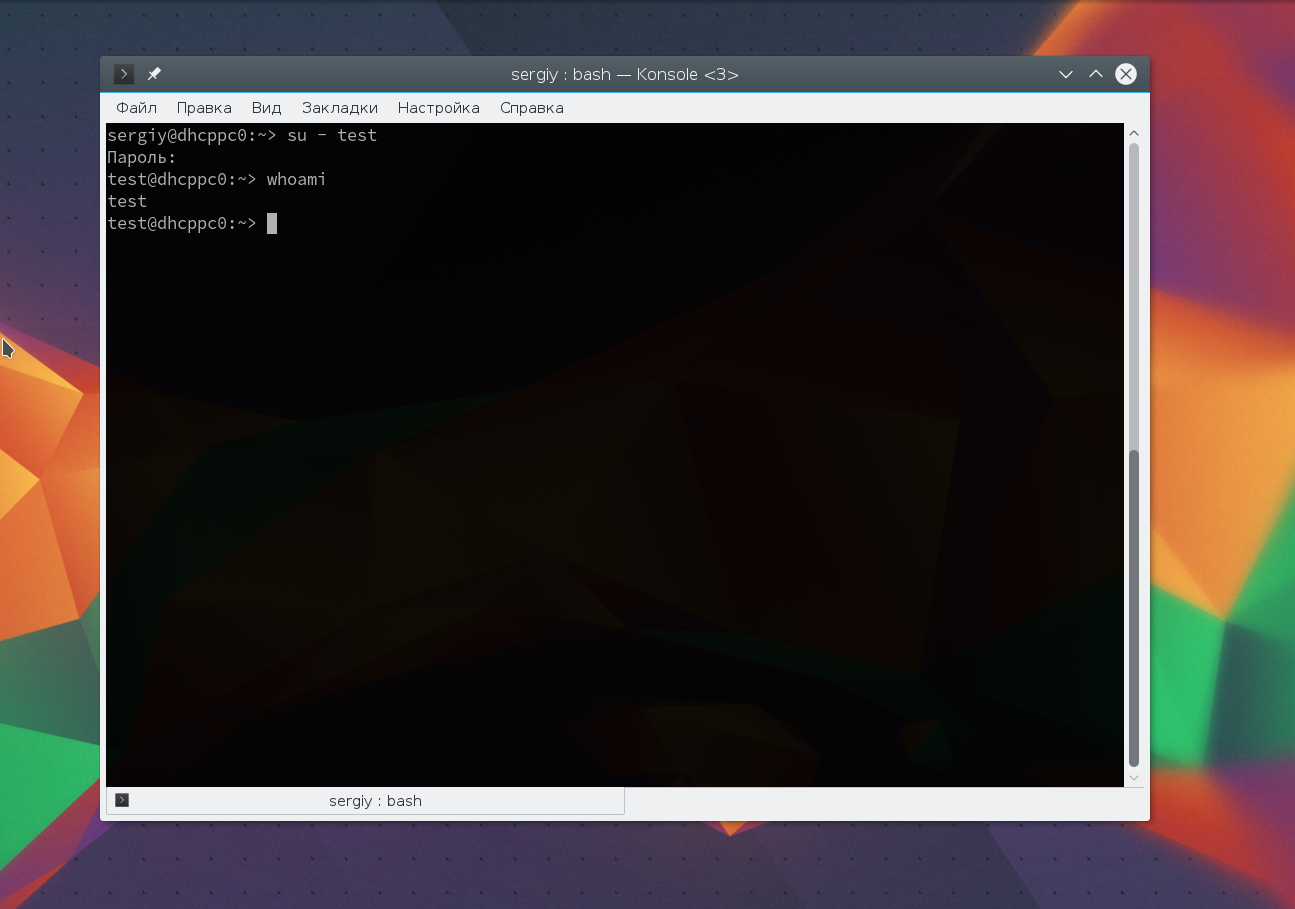

Как видите, наша переменная осталась. Вы также можете переключится на любого другого пользователя. Например:

Получение прав суперпользователя таким способом используется во многих дистрибутивах, например, Debian, OpenSUSE, ArchLInux, Gentoo и т д. Но в Ubuntu, как дистрибутиве для начинающих вход под пользователем root отключен. Это сделано потому, что это тоже не очень безопасно, вы можете забыть что выполняете команду от root и что-то натворить в системе. Поэтому переходим к следующей программе.

Как стать корнем?

Откройте свой Терминал Ubuntu и введите следующую команду:

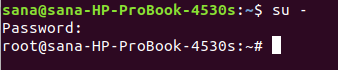

$ su -

Эта команда попросит, чтобы система зарегистрировала Вас в как суперпользователь.

Система попросит у Вас пароль корня. Введите пароль и совершите нападки, Входят.

Идеально, Вы теперь будете в состоянии видеть “#\” знак перед Вашей командной строкой. Это означало бы, что Вы теперь зарегистрированы как корень.

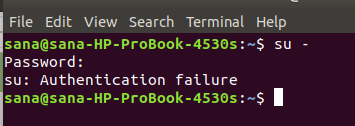

В случае, если Вы получаете следующее сообщение ошибки аутентификации при вводе пароля для корня это означает, что корневая учетная запись заблокирована в данный момент.

Можно читать позже в статье о том, как блокировать/разблокировать корневую учетную запись.

Для становления пользователем root от непривилегированного (учетная запись обычного пользователя) считают, когда нет никакого набора пароля root, используйте эту команду:

sudo -s

Введите пароль своего пользователя Ubuntu, когда требуется. Только пользователи Ubuntu, которые являются членами sudo группы, в состоянии стать пользователем root как это. Пользователь, который создается во время установки Ubuntu, является членом sudo группы по умолчанию.

Теперь, когда Вы зарегистрированы как корень, можно выполнить все административные операции на Ubuntu.

Давайте объясним это с примером.

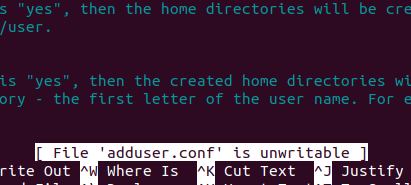

Файлу adduser.conf расположенный в/etc/нужны полномочия пользователя root для Вас внести любые изменения в него. Когда мы откроем его как обычный пользователь, Вы будете в состоянии видеть следующие строки в конце файла:

“Файл ‘adduser.conf; неперезаписываемо’

$ nano /etc/adduser.conf

Системный файл упоминается как неперезаписываемый, потому что неавторизованный пользователь не может внести изменения в его конфигурации.

Можно только отредактировать его, если Вы зарегистрированы как корень или если Вы используете команду sudo для временной помощи полномочиям пользователя root.

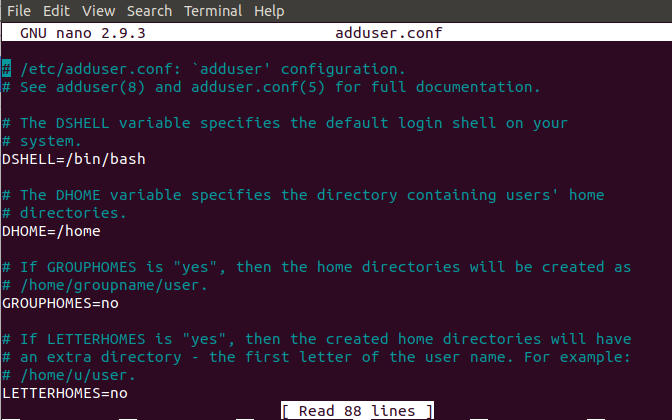

Так как мы теперь зарегистрированы как корень, мы будем в состоянии видеть файл следующим образом:

Мы можем внести любые изменения в файл и сохранить изменения путем удара Ctrl+X.

Примечание: Очень важно остаться осторожным при внесении любых чувствительных изменений в системные файлы, в то время как зарегистрированный как корень. Любое неуместное изменение в системных файлах может испортить с Вашими всеми параметрами настройки системы

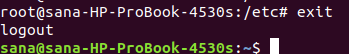

Можно выйти из корневой командной строки и стать обычным пользователем снова при помощи команды выхода следующим образом:

# exit

Как в Ubuntu войти как root-пользователь

По умолчанию в операционной системе Ubuntu учетная запись root не включена во время установки, соответственно далее пользователю не предлагается создать пароль root. Вместо этого создаётся обычная учетную запись пользователя, но с привилегиями sudo. То есть, для выполнения каких-либо команд с правами рута, необходимо запускать их вместе с командой sudo. Это не всегда удобно! Сейчас я расскажу как зайти под Root в Ubuntu или дать пользователю права рута. Существует несколько вариантов и мы рассмотрим каждый из них!

Примечание: Перед тем, как включить пользователя root в Убунту, Вы должны понимать всю опасность этого для неопытного пользователя. Выполняя команды от его имени, Вы можете легко и просто, буквально за несколько команд, привести операционную систему в нерабочее состояние.

Вход в систему как Root

Рассмотрите возможность использования других методов для получения временного корневого доступа. Вход в систему как root не рекомендуется для регулярного использования.

На это есть несколько причин. Во-первых, так очень легко выполнять команды, которые приведут вашу систему в неработоспособное состояние. Во-вторых, представляет угрозу безопасности, особенно если вы используете SSH-сервер на своей машине.

Войдите в систему как пользователь root при выполнении аварийного ремонта, например, при сбое диска или восстановлении заблокированных учетных записей.

Использование sudo или su вместо входа в систему как root поможет предотвратить непреднамеренный ущерб при входе в систему как root.

Использование этих команд дает пользователю возможность подумать о команде до нанесения серьезного ущерба.

Некоторые дистрибутивы, такие как Ubuntu, оставляют корневую учетную запись заблокированной, пока вы не разблокируете ее вручную.

Во-первых, это не позволяет пользователям неосознанно наносить слишком большой ущерб, используя корневую учетную запись. Во-вторых, защищает систему от потенциальных хакеров. С заблокированной учетной записью root хакеры не могут получить к ней доступ.

Введите . root как пользователь при входе в Linux.

Если корневая учетная запись разблокирована и вы знаете пароль, вы можете войти в систему как пользователь root, когда вам будет предложено войти в систему с учетной записью пользователя

Введите пароль пользователя root в качестве пароля пользователя.

Избегайте запуска сложных программ при входе в систему как root.

Существует вероятность того, что программа, которую вы намереваетесь запустить, окажет негативное влияние на вашу систему, когда у нее есть root-доступ. Настоятельно рекомендуется использовать sudo или su запускать программы, а не входить в систему как пользователь root.

su против sudo

root или суперпользователь — это специальный аккаунт и группа пользователей в Unix-подобных системах с идентификатором, владелец которого имеет право на выполнение всех без исключения операций.

su и sudo — это два разных способа получить привилегии суперпользователя (root), обладающего максимальными правами и возможностью делать с системой всё, что угодно. В Windows такая учетная запись носит название «Администратор». Обычные (непривилегированные) пользователи в Linux сильно ограничены в таких правах: у них нет возможности производить запись в системные каталоги, управлять системными процессами и т.п. Поэтому для выполнения чего-то, что требует повышенных привилегий, и применяются команды su и sudo.

Основное различие между ними заключается в том, что su требует пароль целевой учетной записи (например, пользователя root) и переключает вас на нее, в то время как sudo требует пароль текущего пользователя и запускает от его имени только лишь одну (или несколько) команд, на выполнение которых требуются права пользователя root. Поэтому гораздо безопаснее использовать sudo, поскольку применение данной команды не включает в себя обмен конфиденциальной информацией.

Кроме того, рекомендуется отдавать предпочтение sudo при выполнении задач, требующих root-привилегий. В этом случае текущему пользователю предоставляются привилегии исключительно для указанной команды. С другой стороны, su полностью переключается на пользователя root, подвергая всю систему риску непреднамеренно изменить или удалить какой-нибудь жизненно-важный компонент.

Как залогиниться по root

В некоторых linux-системах по-умолчанию можно войти под root, для этого:

- чтобы войти под root ез смены среды окружения:su

- чтобы войти под root со сменой смены среды окружения (добавьте тире):

Key Words for FKN + antitotal forum (CS VSU):

- Log in to post comments

- 144172 reads

Fri, 08/04/2017 – 14:01

Для применения настроек групп

Для применения настроек групп (например если вы добавили текущего пользователя в группу) для отдельно взятого терминала можно просто ещё раз войти под ним: http://fkn.ktu10.com/?q=node/5715 — не обязательно разлогниваться в системе. Но это же придётся делать и в других ранее открытых терминалах и вкладках терминалов.

_____________ матфак вгу и остальная классика =)

sudo не спрашивает пароль

без пароля — чудовищная дыра в безопасности, кому попало разрешено делать что угодно. Если вы разрешили это намеренно — срочно верните обратно как было.

Однако, в некоторых случаях внезапно перестаёт требовать пароль само по себе. Если сделать , то можно увидеть примерно такую строку, которую пользователь вроде бы не добавлял:

ALL ALL=(ALL) NOPASSWD:ALL

Скорее всего, эта катастрофичная строка была добавлена при установке программы типа Connect Manager от МТС или Мегафона. В таком случае, её нужно поменять на строку, разрешающую с правами запускать только этот Connect Manager, примерно так:

юзернейм ALL= NOPASSWD: /путь/к/программе

Как зайти под root в Ubuntu Desktop GUI

Если вы хотите зайти в систему как пользователь root не в консоли, а на графическом рабочем столе Ubuntu, тогда вам нужно выполнить несколько дополнительных шагов после включения пользователя root:

Откройте фаил /etc/gdm3/custom.conf . Здесь Вам надо будет добавить AllowRoot = true в блоке . Вот так:

Затем откройте файл /etc/pam.d/gdm-password и найдите такую строку:

Закомментируйте её, поставив знак # перед ней:

Далее перезагрузите компьютер. Когда он перезапустится и появится экрану входа в систему — кликните на ссылку «Нет в списке?». Остаётся лишь ввести root в поле username и указать пароль для суперпользователя. Вот и всё!

sudo не спрашивает пароль

без пароля — чудовищная дыра в безопасности, кому попало разрешено делать что угодно. Если вы разрешили это намеренно — срочно верните обратно как было.

Однако, в некоторых случаях внезапно перестаёт требовать пароль само по себе. Если сделать , то можно увидеть примерно такую строку, которую пользователь вроде бы не добавлял:

ALL ALL=(ALL) NOPASSWD:ALL

Скорее всего, эта катастрофичная строка была добавлена при установке программы типа Connect Manager от МТС или Мегафона. В таком случае, её нужно поменять на строку, разрешающую с правами запускать только этот Connect Manager, примерно так:

юзернейм ALL= NOPASSWD: /путь/к/программе

Получение прав root без переключения

Чтобы реализовать максимально безопасный интерфейс для работы с правами суперпользователя в Linux была разработана команда sudo. Давайте рассмотрим что такое sudo. Эта команда пишется перед каждой командой, которую нужно выполнить от имени суперпользователя, и для ее выполнения нужно ввести пароль уже не root, а всего лишь вашего пользователя. Так же, как и в предыдущей, в этой утилиты есть свои опции. Сначала рассмотрим синтаксис:

$ sudo опции команда

- -b – выполнять запускаемую утилиту в фоне

- -E – сохранить переменные окружения

- -g – запустить команду от группы

- -H – использовать домашний каталог

- -l – показать список полномочий в sudo для текущего пользователя

- -r – использовать для команды роль SELinux

- -s – использовать оболочку

- -u – запустить команду от имени пользователя, если не задано используется root

- -i – не выполнять команду, а войти в оболочку, эквивалентно su –

Вы можете выполнить те же эксперименты, только для этой команды, чтобы понять как использовать команду sudo. Например:

Использование sudo – это рекомендованный способ выполнять команды от имени суперпользователя в Linux. Так вы не забудете с чем имеете дело и меньше всего рискуете повредить систему. Но остался еще один нерешенный вопрос – как быть с графическими утилитами? Ведь команда sudo их не запускает, а запускать графическую оболочку от имени root небезопасно. Это мы и рассмотрим далее.

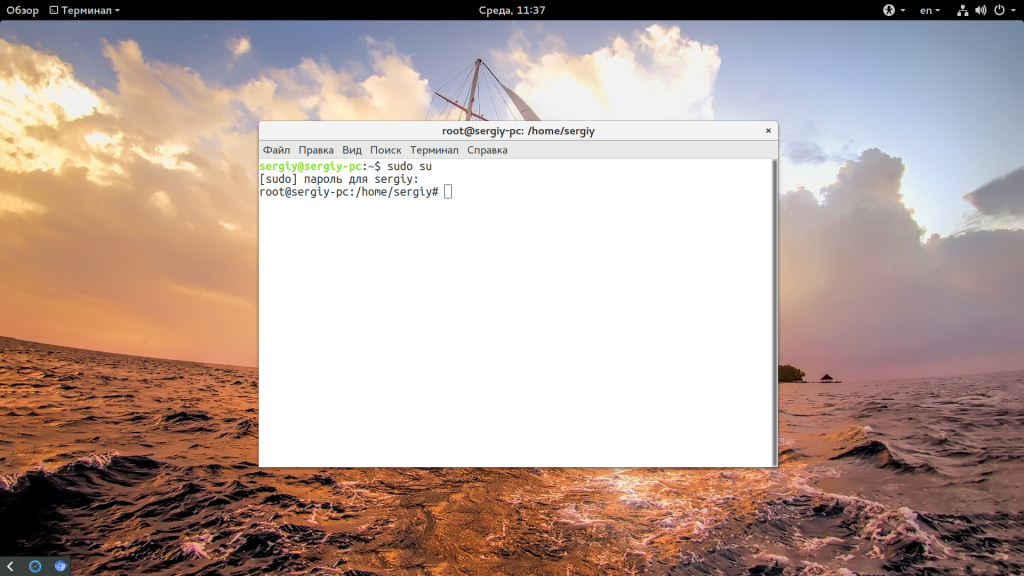

Суперпользователь в Ubuntu

Начнем с того, что суперпользователя в Ubuntu никто не отключал, пользователь root существует и от его имени работают процессы, как в других системах. Просто для этого пользователя не задан пароль. Поэтому вы и не можете войти. Но есть несколько способов авторизоваться от имени root без пароля. Во-первых, это sudo. Команда su запрашивает пароль только в том случае, если вы выполняете ее от имени обычного пользователя. Если команда будет запущена от имени суперпользователя, то пароль спрашиваться не будет, а вы сразу перейдете в терминал root. Первая комбинация, которая приходит на ум:

Но есть и более простой и правильный вариант, вы можете использовать опцию -i утилиты sudo чтобы перейти в терминал суперпользователя:

Больше никаких параметров не нужно. Вторая команда предпочтительнее, потому что она позволяет сохранить текущие переменные окружения, что в некоторых случаях будет очень полезно.

Как в Ubuntu войти как root-пользователь

По умолчанию в операционной системе Ubuntu учетная запись root не включена во время установки, соответственно далее пользователю не предлагается создать пароль root. Вместо этого создаётся обычная учетную запись пользователя, но с привилегиями sudo. То есть, для выполнения каких-либо команд с правами рута, необходимо запускать их вместе с командой sudo. Это не всегда удобно! Сейчас я расскажу как зайти под Root в Ubuntu или дать пользователю права рута. Существует несколько вариантов и мы рассмотрим каждый из них!

Примечание: Перед тем, как включить пользователя root в Убунту, Вы должны понимать всю опасность этого для неопытного пользователя. Выполняя команды от его имени, Вы можете легко и просто, буквально за несколько команд, привести операционную систему в нерабочее состояние.

Включение возможности входить под root в MDM

Итак, назначив пароль root, мы получили возможность входить как root в консоли, но не в графической среде. Дело в том, что по умолчанию в настройках MDM вход как root запрещён. Для того, чтобы его разрешить, нужно зайти в настройки системы, открыть Login Window Preferences, открыть секцию Options и пометить Allow root login. После этого можно будет зайти как root в графическом режиме.

Кстати, Thunar, запущенный из-под рута, показывает жёлтую строку с предупреждением, в то время как в Nemo показывается лишь красная строка с надписью «Повышенные привилегии».

Кстати, в той же Ubuntu вход под root менее ограничен: убунтувский LightDM не запрещает по умолчанию вход под root, а поставляемый с Ubuntu файловый менеджер Nautilus, запущенный с правами рута, не показывает никаких предупреждений (как и Dolphin).

Запуск программ с правами администратора в терминале

Для запуска в терминале команды с правами администратора просто наберите перед ней sudo :

У вас попросят ввести ваш пароль. Будьте внимательны, пароль при вводе никак не отображается, это нормально и сделано в целях безопасности, просто вводите до конца и нажимайте Enter . После ввода пароля указанная команда исполнится от имени root.

Система какое-то время помнит введённый пароль (сохраняет открытой sudo-сессию). Поэтому при последующих выполнениях sudo ввод пароля может не потребоваться. Для гарантированного прекращения сессии sudo наберите в терминале

Кроме того, часто встречаются ошибки, связанные с каналами в Linux. При исполнении команды

с правами root исполнится только cat , поэтому файл result.txt может не записаться. Нужно либо писать sudo перед каждой командой, либо временно переходить под суперпользователя.

Кто такой Пользователь root?

Прежде, чем запуститься с того, как стать пользователем root для выполнения чувствительных операций Ubuntu, важно иметь некоторое понимание значения пользователя root в Linux. Последние версии Ubuntu, по умолчанию, не идут с пользователем root со специально зашифрованным паролем; это следовательно создало функциональность под названием “sudo”, который можно использовать для выполнения различных административных операций

Можно или временно стать пользователем root, или необходимо предоставить паролю команду sudo, которая помогает в хранении отслеживаемости для всех действий пользователя как администратор. По умолчанию первый пользователь создал, когда Вы устанавливаете Ubuntu, дан sudo права. Ubuntu дает ему полные полномочия пользователя root, и это добавляется к списку sudoers в/etc/sudoers файле. Важно отметить, что необходимо быть авторизованным sudoer для выполнения всех операций пользователя root, описанных в этой статье.

О статье

В этой статье мы объясним, как стать пользователем root в командной строке Ubuntu. Это поможет Вам в выполнении всей установки программного обеспечения, удаления, настройки, и также операций конфигурации системы. Мы выполнили команды и процедуры, упомянутые в этой статье о системе Ubuntu 18.04 LTS. Мы будем использовать командную строку Ubuntu, Терминал, в порядке объясняют, как стать и также как изменить пароль для пользователя root. Поэтому необходимо открыть Терминальное приложение или через системного Тире или через ярлык Ctrl+Alt+T.

Смена пользователя в Linux

Иногда компьютерами под управлением операционных систем Linux пользуются несколько юзеров по очереди, например, дома. В таких случаях не всегда удобно иметь одну учетную запись на всех человек, поскольку каждый желает задать определенную конфигурацию ОС и получить хотя бы минимальную конфиденциальность. Именно поэтому разработчики добавляют возможность создавать неограниченное количество защищенных профилей, чтобы в любой момент переключиться к какому-либо из них. На нашем сайте уже имеется статья, в которой детально описано два способа создания юзеров, поэтому сегодня мы опустим этот процесс и сразу перейдем к теме способов переключения между профилями.

Как включить рута в Ubuntu

Вы всегда можете включить корневую учетную запись root в Ubuntu, задав ей пароль с помощью команды passwd. Но чтобы запустить команду passwd для учетной записи root, вам нужны права sudo.

Мы можем включить корневую учетную запись Ubuntu, задав ей пароль с помощью команды passwd. Но чтобы запустить команду passwd для учетной записи root, вам нужны права sudo. Откройте терминал Ubuntu и выполните команду, чтобы убедиться, что вы являетесь членом группы администраторов:

Если у вас есть соответствующие права, то вы можете установить пароль root с помощью следующей команды:

Сначала система запросит ввод Вашего собственного пароля, чтобы подтвердить, что у вас есть права sudo.

После этого, команда passwd предложит вам ввести новый пароль для учетной записи root. Это делается дважды. Теперь вы можете войти в систему как пользователь root с помощью команды:

Далее последует запрос запроса пароля — введите пароль для root.

Root-права на Андроид и для чего они нужны

Под понятием «рут» нужно понимать встроенную учетную запись администратора, которая имеет расширенные возможности работы с системой Андроид, недоступные для обычных пользователей.

Рутированные девайсы используют для снятия ограничений, которые установлены производителем для защиты гаджета от потенциально опасных настроек системы, вредоносного ПО и обеспечения защиты программ от несанкционированного копирования.

Основные цели rootaing (рутинга) состоят в получения прав «суперпользователя» или «рут» на девайсах Андроид – снятие запретов оператора связи или производителя для получения возможности манипулировать системными программами и запуска приложений, для функционирования которых необходимы права администратора.

Нужна помощь?

Не знаешь как решить проблему в работе своего гаджета и нужен совет специалиста? На вопросы отвечает Алексей, мастер по ремонту смартфонов и планшетов в сервисном центре.

У обладателя рут-прав имеется неограниченный доступ ко всем системным файлам, несмотря на установленные ограничения прав доступа. При наличии root-прав вы получаете над своим гаджетом полный контроль.

Преимущества получения рут-прав:

- Инсталляция приложения, которые требуют для своей работы root (драйверы, эмуляторы и пр.).

- Доступ к программам, темам, ярлыкам, системным файлам и т.п. с возможностью их изменения.

- Блокирование, замена или удаление предустановленного ненужного софта.

- Установки сторонних прошивок и различных модов.

- Активация дополнительный опций ОС Андроид.

- Контроль работы программ (блокирование звонков, опасного ПО или оправки SMS на платные номера).

- Возможность создания резервный копий, переноса информации.

- Прочие привилегии.

Наличие рут-прав само по себе какие-либо преимущества не предоставляет, а дает возможность выполнять определенные действия с девайсом. Теперь рассмотрим недостатки root:

- Отключение официальных обновлений прошивки гаджета через интернет (FOTA или OTA).

- Лишение гарантий от производителя (не для всех устройств).

- Отключение неразрешенного доступа и защиты от вредоносного ПО.

- Угроза поломки девайса при неумелом использовании прав «суперпользователя».

Downsides of using sudo

Although for desktops the benefits of using sudo are great, there are possible issues which need to be noted:

-

Redirecting the output of commands run with sudo requires a different approach. For instance consider sudo ls > /root/somefile will not work since it is the shell that tries to write to that file. You can use ls | sudo tee -a /root/somefile to append, or ls | sudo tee /root/somefile to overwrite contents. You could also pass the whole command to a shell process run under sudo to have the file written to with root permissions, such as sudo sh -c "ls > /root/somefile".

- In a lot of office environments the ONLY local user on a system is root. All other users are imported using NSS techniques such as nss-ldap. To setup a workstation, or fix it, in the case of a network failure where nss-ldap is broken, root is required. This tends to leave the system unusable unless cracked. An extra local user, or an enabled root password is needed here. The local user account should have its $HOME on a local disk, _not_ on NFS (or any other networked filesystem), and a .profile/.bashrc that doesn’t reference any files on NFS mounts. This is usually the case for root, but if adding a non-root rescue account, you will have to take these precautions manually. However the advantage of using a local user with sudo is that commands can be easily tracked, as mentioned in the benefits above.

Usage

- When using sudo, your password is stored by default for 15 minutes. After that time, you will need to enter your password again.

-

Your password will not be shown on the screen as you type it, not even as a row of stars (******). It is being entered with each keystroke!

Как включить рута в Ubuntu

Вы всегда можете включить корневую учетную запись root в Ubuntu, задав ей пароль с помощью команды passwd. Но чтобы запустить команду passwd для учетной записи root, вам нужны права sudo.

Мы можем включить корневую учетную запись Ubuntu, задав ей пароль с помощью команды passwd. Но чтобы запустить команду passwd для учетной записи root, вам нужны права sudo. Откройте терминал Ubuntu и выполните команду, чтобы убедиться, что вы являетесь членом группы администраторов:

Если у вас есть соответствующие права, то вы можете установить пароль root с помощью следующей команды:

Сначала система запросит ввод Вашего собственного пароля, чтобы подтвердить, что у вас есть права sudo.

После этого, команда passwd предложит вам ввести новый пароль для учетной записи root. Это делается дважды. Теперь вы можете войти в систему как пользователь root с помощью команды:

Далее последует запрос запроса пароля — введите пароль для root.

Заметки

- Пароль сохраняется по умолчанию на 15 минут. По истечении этого времени, вам нужно будет ввести пароль снова.

- Несмотря на то, что при вводе пароль не отображается на экране (даже в виде звездочек), он все-равно вводится!

-

Для выполнения графических конфигурационных утилит с sudo, просто запустите приложение через меню.

-

Для запуска программ через sudo, которые обычно запускаются под обычным пользователем (например gedit), нажмите Alt+F2 и введите gksudo gedit. В Kubuntu используйте вместо gksudo программу kdesu.

-

Использование sudo в командной строке:

Пример #1 — смена пользователя и группы для файлов в домашней папке пользователя

sudo chown bob:bob /home/bob/*

Пример #2 — перезапуск сетевых служб

sudo /etc/init.d/networking restart

Для запуска графических программ используйте gksudo или kdesu, иначе попытка входа может провалиться. Если это происходит и при входе вылазит ошибка: «Unable to read ICE authority file», войдите в безопасный терминал и выполните следующую команду, подставив своё имя пользователя:

rm /home/user/.{ICE,X}authority

Для запуска режима суперпользователя в терминале (root shell, т.е. командная строка, где вы можете выполнять команды под пользователем root), запустите терминал и выполните команду:

sudo -i (эквивалент команды "sudo su -")

Для запуска режима суперпользователя, оставив текущие переменные окружения, введите:

sudo -s (эквивалент команды "sudo su")

Вход под другим пользователем (для графического входа, используйте что-то типа gdmflexiserver):

sudo -i -u username

Повышение пользовательских прав командой su

Давайте рассмотрим такую ситуацию, когда пользователю нужно установить некую программу, например wget.

$ yum install -y wget Загружены модули: fastestmirror Для выполнения этой команды необходимы привилегии суперпользователя.

Все, приехали, для выполнения этой команды нужны привилегии суперпользователя. Что делать дальше? Далее можно воспользоваться так называемым повышением пользовательских прав. Для подобных целей существует команда su.

$ su Пароль: #

Что-же произошло в процессе выполнения команды? При выполнении команды был запрошен пароль суперпользователя, после ввода пароля происходит подмена имени пользователя test на имя root, что дает пользователю право выполнять все действия от его имени.

Было $, стало #. Теперь можно установить нужную программу или выполнить необходимую операцию, ради которой все это и было затеяно. Для возвращения назад используют команду exit.

# exit exit $

После выполнения команды exit происходит возвращение в свое пользовательское окружение $.

Существует еще один вариант выполнения команды — su -. При выполнении su — изменяется не только имя, но и рабочее окружение пользователя.

$ su - Пароль: Последний вход в систему:Сб фев 11 21:11:06 MSK 2017на pts/0 #

Были $, стали #. Грубо говоря стали пользователем root, до тех пор пока не будет выполнена команда exit и пользователь не вернется назад в свое окружение.

У некоторых читателей может появиться вопрос: Зачем это нужно, если обычный пользователь зная пароль root может входить напрямую, без всяких заморочек? Да может, зная пароль это не составит особого труда. Я описываю ситуацию когда root и обычный пользователь, это один и тот-же человек.

Некоторые пользователи закрывают удаленный root-доступ на свои VPS/VDS сервера в качестве меры безопасности. Поскольку напрямую под root они входить уже не могут, то входят от имени обычного пользователя, после чего повышают себя до root для выполнения нужных задач.

А как быть если пользователей много? Ведь это не есть хорошо, когда пароль root знает каждый из них. В том-то и дело что не каждый юзер знает пароль. Грамотный администратор не будет разбрасываться паролем направо и налево, а доверит его только проверенным пользователям. Пароль может знать каждый, но не каждый сможет его применить, этой привилегией обладает тот, кто входит в специальную группу пользователей.

В UNIX-системах существует так называемая группа wheel, только входящие в нее пользователи могли выполнять команду su. В последних версиях Linux любой пользователь может выполнять su по умолчанию, а раньше у них такой возможности не было. В старых версиях Linux и системе FreeBSD, команда su могла выполняться только после внесения пользователя в группу wheel администратором.

Подобную манипуляцию пользователями можно провернуть и в современных версиях Linux. Допустим что у нас есть два пользователя techlist_1 и techlist_2, по умолчанию не относящиеся к группе wheel.

# id techlist_1 uid=1001(techlist_1) gid=1004(techlist_1) группы=1004(techlist_1) # id techlist_2 uid=1002(techlist_2) gid=1005(techlist_2) группы=1005(techlist_2)

Добавим пользователя techlist_1 в группу wheel, а techlist_2 оставим без изменений.

# usermod -a -G wheel techlist_1 # id techlist_1 uid=1001(techlist_1) gid=1004(techlist_1) группы=1004(techlist_1),10(wheel) # id techlist_2 uid=1002(techlist_2) gid=1005(techlist_2) группы=1005(techlist_2)

Отредактируем файл /etc/pam.d/su для возвращения возможности разделения пользователей, как в старых версиях Linux.

# nano /etc/pam.d/su Находим следующую строку и расскомментируем ее, уберем знак #, в начале строки: #auth required pam_wheel.so use_uid auth required pam_wheel.so use_uid Сохраняем изменения и выходим.

Проверим как теперь пользователи смогут выполнять команду su. Сначала проверим входящего в группу wheel пользователя.

$ su Пароль: # exit exit $ su - Пароль: Последний вход в систему:Вс фев 12 04:49:44 MSK 2017на pts/1 #

Теперь второго, которого не добавляли в группу.

$ su Пароль: su: Доступ запрещен $ su - Пароль: su: Доступ запрещен $

Что и требовалось доказать. Один пользователь выполняет команду su, а другой не может. Вот так может работать повышение пользовательских прав при помощи команд su и su -.

![Root и другие пользователи [+группы] в linux - заметки сис.админа](http://smartshop124.ru/wp-content/uploads/1/b/f/1bf6a63b66566aca23f39acb6904b6fc.jpeg)

![Root и другие пользователи [+группы] в linux - заметки сис.админа](http://smartshop124.ru/wp-content/uploads/1/3/2/132efd44cbe62a16018be2fd8975264b.jpeg)

![Root и другие пользователи [+группы] в linux](http://smartshop124.ru/wp-content/uploads/c/f/3/cf37ddd2cab7750ad7916bbd9a712e61.jpeg)

![[пост] управление доступом в linux](http://smartshop124.ru/wp-content/uploads/6/c/4/6c4c8ae633c798dbcff8c5e9a00cebcc.jpeg)