Первые действия

Что может блокировать доступ в интернет? Причин великое множество, но чаще всего это происходит из-за работы защитных программ – брандмауэр, антивирусник.

Брандмауэр Windows

Это встроенный в операционную систему межсетевой экран. Это часть комплекса программного обеспечения по защите компьютера от вредоносных проникновений. Это некая стена между информацией из интернета и ПК.

Однако, бывает, что этот инструмент запрещает доступ даже к проверенным сайтам. Чтобы определить, что именно Брандмауэр блокирует интернет, нужно его отключить. Если после этого доступ восстановлен, значит, дело действительно в нем.

Антивирусник

Антивирусная программа (антивирус) – это программа для обнаружения вирусов, а также вредоносных ПО. Также восстанавливает зараженные файлы и предотвращает заражение файлов и операционной системы. Примеры – антивирус Касперского, AVAST, ESET NOD32 и другие.

Чтобы понять, что причина проблемы именно в такой программе, отключите ее и проверьте, восстановился ли доступ к интернету. А теперь переходим к конкретным действиям по работе с защитниками компьютера. Я расскажу, какие настройки нужно провести, чтобы никогда не видеть сообщение: «Доступ к интернету заблокирован. Возможно, подключение заблокировано брандмауэром или антивирусной программой».

Установка и настройка dnsmasq в CentOS 7

С большой долей вероятности dnsmasq у вас уже установлен. Проверить это можно следующей командой:

# rpm -qa | grep dnsmasq dnsmasq-2.66-14.el7_1.x86_64

Если вывод такой же, значит пакет уже стоит. Если нет, то устанавливаем dnsmasq командой:

# yum -y install dnsmasq

Редактируем файл конфигурации /etc/dnsmasq.conf и приводим его к очень простому виду:

# mcedit /etc/dnsmasq.conf domain-needed bogus-priv interface=eth1 dhcp-range=192.168.10.50,192.168.10.150,24h

Запускаем dnsmasq:

# systemctl start dnsmasq

Либо перезапускаем, если он был у вас запущен:

# systemctl restart dnsmasq

Добавляем dnsmasq в автозагрузку:

# systemctl enable dnsmasq

Я редактировал конфиг, когда у меня уже был установлен и запущен dnsmasq. И он то ли завис, то ли просто затупил, но я не мог его перезагрузить или остановить с помощью systemctl. Пришлось перезагрузить сервер. После этого все нормально заработало. Клиент на windows получил сетевые настройки. Информация об этом появилась в логе /var/log/messages. Я проверил на клиенте интернет, все было в порядке, он работал.

На этом настройка завершена, шлюзом под CentOS 7 можно пользоваться.

7. Как настроить правила для приложений в CentOS 7

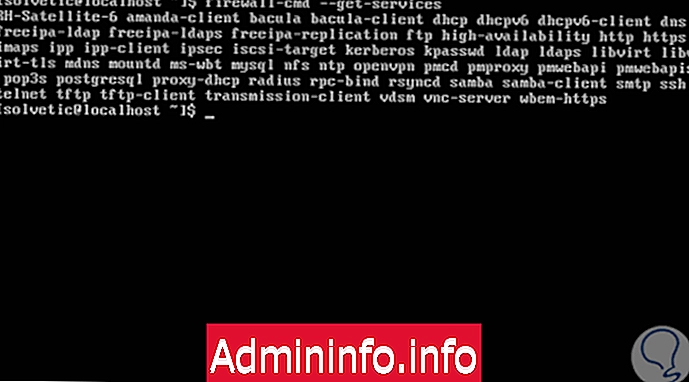

Шаг 1 Мы можем добавить исключения в брандмауэр, чтобы некоторые приложения могли выполняться без каких-либо проблем, чтобы увидеть сервисы, доступные в CentOS 7, мы будем использовать следующую команду:

Firewall-cmd --get-services

Шаг 2 Чтобы включить службу в определенной области, нам нужно будет использовать следующий параметр:

--add-service = параметр

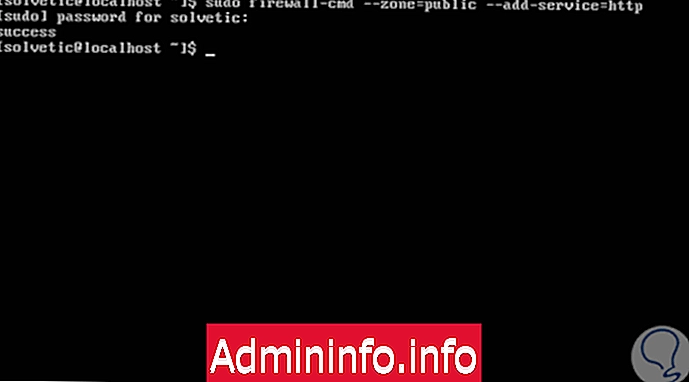

Шаг 3 Если мы хотим добавить службу http в публичную область, мы будем использовать следующий синтаксис:

sudo Firewall-cmd --zone = public --add-service = http

Шаг 4 Можно просмотреть все службы в этой области, включая недавно добавленную, с помощью следующей команды.

Firewall-cmd --zone = public --list-services

Шаг 5 Теперь, если мы хотим, чтобы этот сервис был постоянным, мы должны добавить, как мы уже упоминали, параметр –permanent.

sudo Firewall-cmd --zone = public --permanent --add-service = http

Таким образом, сервис будет активен при каждом входе в CentOS 7.

Как настроить DNS в CentOS

Текущие настройки dns сервера в CentOS можно посмотреть в двух местах:

- В файле с настройками сетевой карты ifcfg-eth0, которым мы ранее неоднократно редактировали.

- В файле /etc/resolv.conf

Зачем они сейчас в двух местах, я не знаю, но раньше настройки dns сервера в каких-то дистрибутивах, не помню уже точно каких, указывались только в resolv.conf, но в какой-то момент это изменилось. И все сетевые настройки стали храниться в одном файле вместе с адресом, шлюзом, маской и прочим. Если сейчас отредактировать файл resolv.conf и внести туда какие-то dns сервера, то после перезагрузки они будут заменены на значения из файла ifcfg-eth0.

Так что для того, чтобы установить параметры dns сервера, нужно отредактировать файл сетевых настроек ifcfg-eth0, добавив туда столько серверов, сколько требуется. Например так:

Для применения настроек сохраняем файл и перезапускаем сеть, все как обычно. После перезагрузки сервера настройки dns будут записаны в файл resolv.conf

Включение и отключение брандмауэра Windows 7

Для управления брандмауэром его необходимо открыть. Что бы его открыть нужно его найти. Воспользуется поиском Windows 7. Открываем меню Пуск и пишем «бра» и выбираем простой брандмауэр Windows.

В левой части окошка выбираем Включение и отключение брандмауэра Windows.

В открывшемся окошке вы можете отключить или включить брандмауэр для выбранной вами сети или для всех сразу.

В этом окошке так же можно отключить уведомления о блокировке программы. Оповещения очень удобны так как вы можете вовремя запретить доступ к интернету неизвестной вам и, скорее всего, вредоносной утилите.

Если программу вы знаете и нужно ей дать доступ, то галочками устанавливаете в каких сетях разрешить связь и жмете Разрешить доступ. По умолчанию галочка стоит в той сети в которой вы сейчас находитесь.

После, необходимо выключить службу Брандмауэр Windows. Воспользуемся поиском из меню Пуск.

В открывшемся окошке находим службу Брандмауэр Windows и дважды кликаем по ней левой кнопкой мышки — 1. В открывшемся окошке Свойства нажимаем Остановить — 2. Затем в поле Тип запуска из выпадающего меню выбираем Отключена -3. Нажимаем ОК.

Отредактируем конфигурацию системы. Открываем Пуск и пишем «кон». Выбираем Конфигурация системы.

В открывшемся окошке переходим на вкладку Службы ищем Брандмауэр Windows. Снимаем галочку и жмем ОК.

Выйдет окошко с предложением перезагрузки. Закрываете все открытые программы и документы и нажимаете Перезагрузка.

Брандмауэр Windows 7 отключен.

Для включения необходимо повторить все действия в обратной последовательности.

Отключите нежелательные сервисы в CentOS 7

После установки CentOS 7 рекомендуется перечислить, какие службы работают в системе, выполнив указанные выше команды, отключить и удалить их, чтобы уменьшить векторы атак на вашу систему.

Например, демон Postfix установлен и включен по умолчанию в CentOS 7. Если вашей системе не требуется запуск почтового сервера, лучше всего остановить, отключить и удалить службу postfix, выполнив следующие команды.

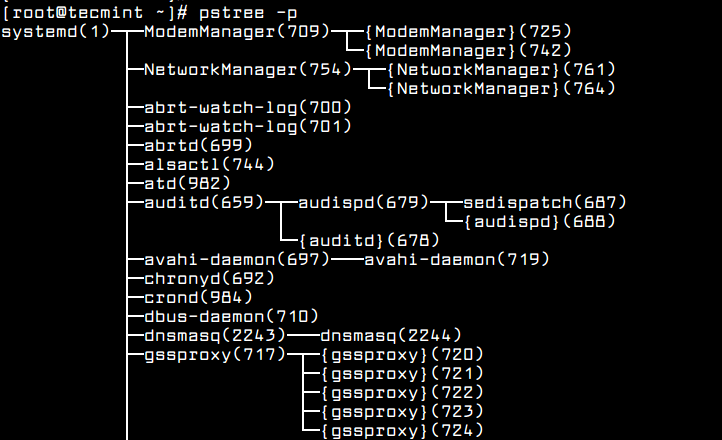

В дополнение к командам netstat, ss, lsof или systemctl вы также можете запускать команды ps, top или pstree, чтобы обнаружить и определить, какие нежелательные службы работают в вашей системе, а также отключить или удалить их.

По умолчанию утилита pstree не установлена в CentOS 7. Для ее установки выполните следующую команду.

Сетевые настройки на сервере CentOS

Первый раз с сетевыми настройками сервера CentOS 7 или 8 мы сталкиваемся, когда производим установку. На экране первоначальной настройки есть отдельный пункт, касающийся настройки сетевых интерфейсов:

Зайдя в него мы видим список подключенных сетевых карт. Каждую из них можно включить соответствующим ползунком (пункт 1 на картинке). При активировании интерфейса он автоматически получает настройки по dhcp. Результат работы dhcp можно посмотреть тут же. Если вас не устраивают эти настройки, их можно отредактировать, нажав configure (пункт 3 на картинке). Здесь же можно задать hostname (пункт 2 на картинке):

Открыв окно дополнительный настроек Ehernet, вы сможете изменить имя сетевого интерфейса, указать настройки IP (пункт 1 на картинке), выбрать ручные настройки (пункт 2 на картинке), назначить ip адрес (пункт 3 на картинке), установить dns сервер (пункт 4 на картинке) и сохранить сетевые настройки (пункт 5 на картинке):

После выполнения остальных настроек начнется установка. После установки у вас будет сервер с указанными вами сетевыми настройками.

Теперь рассмотрим другую ситуацию. Сервер, а соответственно и конфигурацию сети, производили не вы, а теперь вам надо ее посмотреть либо изменить. В вашем распоряжении консоль сервера, в ней и будем работать. Если у вас установка производилась с дистрибутива minimal, то при попытке посмотреть сетевые настройки с помощью команды ifconfig в консоли вы увидите следующее:

или в русской версии:

Для работы с ifconfig и прочими сетевыми утилитами необходимо установить пакет net-tools. Сделаем это:

Теперь можно увидеть настройки сети:

Если у вас нет желания устанавливать дополнительный пакет, то можно воспользоваться более простой командой ip с параметрами:

Мы увидели конфигурацию сети, теперь давайте ее отредактируем. Допустим, нам нужно сменить ip адрес. Для этого идем в директорию /etc/sysconfig/network-scripts и открываем на редактирование файл ifcfg-eth0 или ifcfg-ens18. Название файла будет зависеть от имени сетевого интерфейса. В Centos 8 по-умолчанию убрали поддержку настройки сети через конфигурационные скрипты, поэтому установите отдельно пакет network-scripts.

По настройкам из этого файла мы получаем ip адрес по dhcp. Чтобы вручную прописать статический ip, приводим файл к следующему содержанию:

Мы изменили параметры:

| BOOTPROTO | с dhcp на none |

| DNS1 | указали dns сервер |

| IPADDR0 | настроили статический ip адрес |

| PREFIX0 | указали маску подсети |

| GATEWAY0 | настроили шлюз по-умолчанию |

Чтобы изменения вступили в силу, необходимо перечитать сетевые настройки:

Проверяем, применилась ли новая конфигурация сети:

Все в порядке, новые настройки сетевого интерфейса установлены.

Расширенная настройка брандмауэра Windows 10: основные параметры

В главном меню этой расширенной конфигурации у нас есть политики по умолчанию для трех доступных профилей: профиль домена, частный профиль, общедоступный. В зависимости от профиля, который мы назначили нашей локальной сети, у нас будут одни или другие разрешения.

По умолчанию все профили настроены с ограничительной политикой во входящих правилах . Это означает, что все входящие соединения, которые не соответствуют правилу, которое вы предварительно определили или которое мы определили, будут заблокированы. Что касается исходящие правила, используйте разрешительную политику , это означает, что все исходящие соединения, не соответствующие правилу, будут разрешены, и будут заблокированы только те, которые мы специально определили для их блокировки.

Если мы нажмем на » Свойства брандмауэра Защитника Windows », Мы можем изменить глобальные настройки всех профилей. У нас будет возможность включить или отключить брандмауэр в зависимости от назначенного профиля, изменить политику (разрешающую или ограничительную) как для входящих, так и для исходящих подключений, а также другие действия, такие как обнаружение защищенных сетевых подключений, где мы выбираем установленные сетевые интерфейсы, конфигурация уведомлений брандмауэра и место назначения журналов, зарегистрированных самим брандмауэром. Наконец, мы можем настроить политику, которой будет следовать, если мы установим IPsec VPN туннель с самим компьютером, поскольку этот тип соединения, аутентифицируемый, является надежным, и мы можем настроить брандмауэр, чтобы он был более разрешающим, если захотим.

В » Контроль / Брандмауэр ”Мы можем увидеть все правила, которые мы зарегистрировали в брандмауэре Windows. Здесь появятся все активные правила, и мы сможем подробно увидеть их конфигурацию. Если мы хотим изменить одно из этих правил, нам просто нужно будет щелкнуть правой кнопкой мыши на конкретном правиле и щелкнуть «Свойства», чтобы изменить его, как мы хотим.

Как включить или отключить брандмауэр в Windows 10

Включение и отключение вшитого файервола можно произвести в нескольких интерфейсах управления системы, потому у каждого пользователя будет способ на свой вкус. Всего есть четыре официальных инструмента для управления брандмауэром:

- «Панель управления»;

- терминал командной строки;

- среда служб Windows;

- реестр операционной системы;

- через управление вшитым антивирусом «Защитник Windows».

В каждом из вышеупомянутых инструментов можно полностью отключить или включить файервол.

Через «Панель управления»

«Панель управления» — это важный узел настройки компонентов Windows. Брандмауэр входит в этот перечень, потому отключение можно провести в среде управления компьютером.

- В меню «Пуск» открываем папку «Служебные», а в ней щёлкаем по пункту «Панель управления».Через меню «Пуск» открываем «Панель управления»

- В интерфейсе «Панели управления» делаем отображение в виде значков, затем открываем апплет «Брандмауэр Защитника Windows».Среди значков «Панели управления» выбираем апплет «Брандмауэр Защитника Windows»

- Далее переходим в среду «Включение и отключение».Открываем ссылку «Включение и отключение брамауэра Защитника Windows»

- Затем действуем по обстоятельствам:

- для отключения брандмауэра ставим тумблеры у красных щитков;

- для включения возле зелёных щитков, в обоих случаях сохраняем изменения кнопкой OK.Переставляем тумблеры в соответствующее положение и нажимаем OK

Через консоль командной строки

«Командная строка» — это уникальный инструмент для осуществления самых разнообразных операций в Windows. Включение и отключение компонентов проходит при помощи введения специальных команд в консоль.

- Для открытия управляющей консоли щёлкаем правой кнопкой мыши по значку Windows в левом нижнем углу, в открывшемся меню выбираем пункт «Командная строка (администратор)».В меню Windows выбираем «Командная строка (администратор)»

- В терминале вводим команды и запускаем их клавишей Enter:

- netsh advfirewall set allprofiles state off — для отключения файервола;

- netsh advfirewall set allprofiles state on — для включения.Вводим специальные команды для включения и отключения брандмауэра

Через оператор services.msc

Оператор services.msc создан для управления специальными программами Windows — службами. Они отвечают за работу устройств, компонентов и связь между ними и Windows. Брандмауэр защитника — это одна из служб, её можно отключить и вместе с ней отключится файервол.

- В поиске Windows прописываем services.msc и открываем лучшее соответствие.В поиске Windows прописываем services.msc и открываем лучшее соответствие

- В списке служб находим «Брандмауэр защитника» и двойным щелчком по строке открываем её свойства.Дважды щелкаем по строке «Брандмауэра защитника» и открываем свойства

- Во вкладке «Общие» меняем фильтр «Тип запуска» на «Отключена», затем сохраняем изменения кнопкой OK.Меняем тип запуска службы на «Отключена» и сохраняем изменения

- Перезагружаем ПК, чтобы все изменения вошли в силу.

При помощи реестра

При помощи редактора реестра системы также можно включить или отключить брандмауэр.

- Нажимаем комбинацию клавиш Win+R, вводим команду regedit и щёлкаем OK.Нажимаем комбинацию клавиш Win+R, вводим команду regedit и щёлкаем OK

- В активном окне редактора нажимаем Ctrl+F, в окне поиска набираем EnableFirewall и кликаем «Найти далее».В активном окне редактора нажимаем Ctrl+F, в окне поиска набираем EnableFirewall и кликаем «Найти далее»

- Дважды щёлкаем по строке EnableFirewall и задаём поле значение 1 — для включения брандмауэра, 0 — для выключения, затем сохраняем изменения через OK.Задаем параметр для работы брандмауэра и сохраняем изменения

- Перезагружаем ПК.

В интерфейсе «Защитника Windows»

Ещё одной возможностью для быстрого отключения файервола системы является интерфейс антивируса «Защитник Windows». Так как брандмауэр является составной частью системы безопасности, управление ним частично сосредоточено в этой программе.

- Щёлкаем значок щитка в панели значков и открываем «Защитник Windows».Щёлкаем значок щитка в панели значков и открываем «Защитник Windows»

- Открываем вкладку «Брандмауэр и безопасность сети», затем переходим в настройку подключения, что имеет пометку «активный».Открываем вкладку «Брандмауэр и безопасность сети», затем переходим в настройку подключения, что имеет пометку «активный»

- Переводим единственный тумблер на странице в необходимое положение для включения или отключения файервола.Переводим тумблер в нужное положение и закрываем окно

Почему вы хотите отключить брандмауэр на CentOS 7?

Брандмауэры включены в большинство операционных систем по соображениям безопасности. Однако некоторые люди хотят отключить эти брандмауэры по разным причинам. Одна из наиболее распространенных причин отключения брандмауэра — установка определенных приложений. Это означает, что некоторые приложения перестают обеспечивать полную производительность при наличии активного брандмауэра. Таким образом, чтобы получить лучшее из этих приложений, сначала нужно отключить брандмауэр. Кроме того, некоторые пользователи испытывают небольшую задержку при подключении к сети из-за брандмауэра. Итак, они хотят попробовать отключить брандмауэр и проверить, все ли в порядке со скоростью.

CentOS отключить брандмауэр — как это сделать?

Теперь, когда вы знаете последствия отключения брандмауэра на CentOS, решение за вами. Если вы все еще хотите отключить брандмауэр, этот раздел расскажет вам, как это сделать.

Что вы должны иметь;

Перед тем, как отключить брандмауэр в CentOS 7, у вас должно быть несколько основных вещей.

- Учетная запись пользователя с правами Sudo

- Возможность получить доступ к интерфейсу командной строки (нажав Ctrl + Alt + T).

- Компьютер, работающий на CentOS 7.

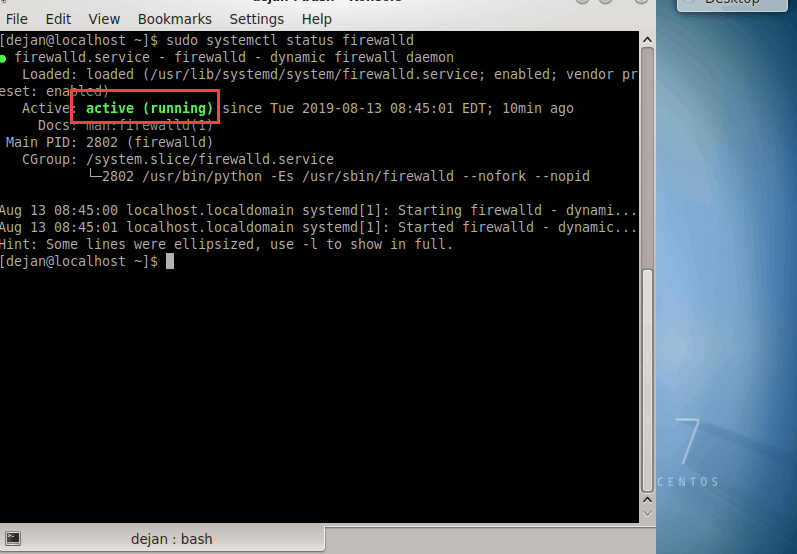

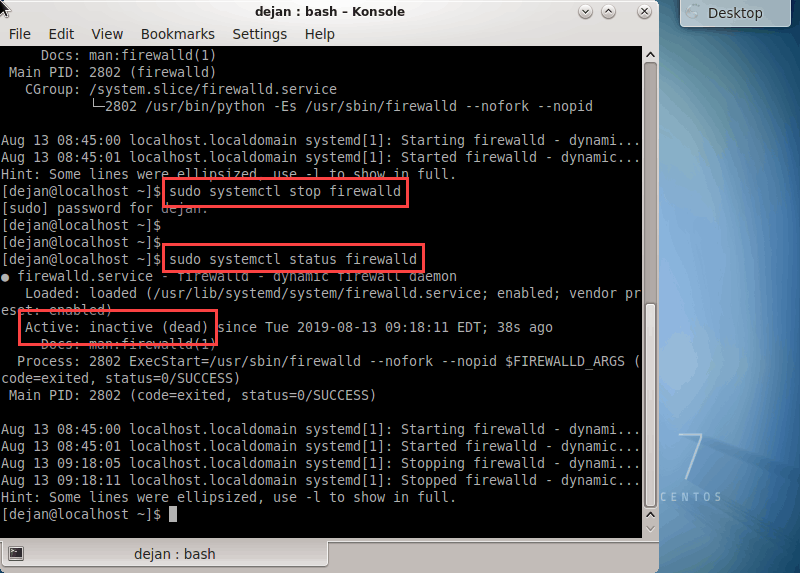

● Проверьте состояние FirewallD

Теперь вам нужно проверить состояние FirewallD, чтобы отключить Firewall на CentOS 7.

В общем, эта опция активируется автоматически по умолчанию на всех компьютерах CentOS 7.

Чтобы проверить состояние FirewallD, вы можете использовать следующую команду через интерфейс командной строки.

«Sudo systemctl status firewalld» (введите вышеуказанное без кавычек).

Если брандмауэр активен и работает, вы должны увидеть текст ярко-зеленого цвета. В тексте должно быть сказано, что брандмауэр в данный момент активен. Если он не активен, вам не нужно беспокоиться об отключении. Однако, если он активен, вы можете перейти к следующим шагам.

● Отключение FirewallD на вашем CentOS 7

Если брандмауэр активен, вы можете отключить его навсегда или временно. Для наших читателей мы объясняем шаги, чтобы выполнить оба варианта.

CentOS временно отключает брандмауэр

Сначала давайте узнаем, как временно отключить брандмауэр. В этом случае вам придется использовать следующую команду в интерфейсе командной строки.

«Sudo systemctl stop firewalld»

Обратите внимание, что вы не получите подтверждающее сообщение после ввода кода. Итак, если вы хотите проверить состояние брандмауэра, введите код. «Sudo systemctl status firewalld.»

«Sudo systemctl status firewalld.»

Вы увидите код Активный: неактивный (мертвый).

Эта команда отключит брандмауэр, пока вы не выполните перезагрузку. Это означает, что эта команда временно отключит брандмауэр. После завершения сеанса выполнения и перезагрузки системы вы снова увидите активный брандмауэр.

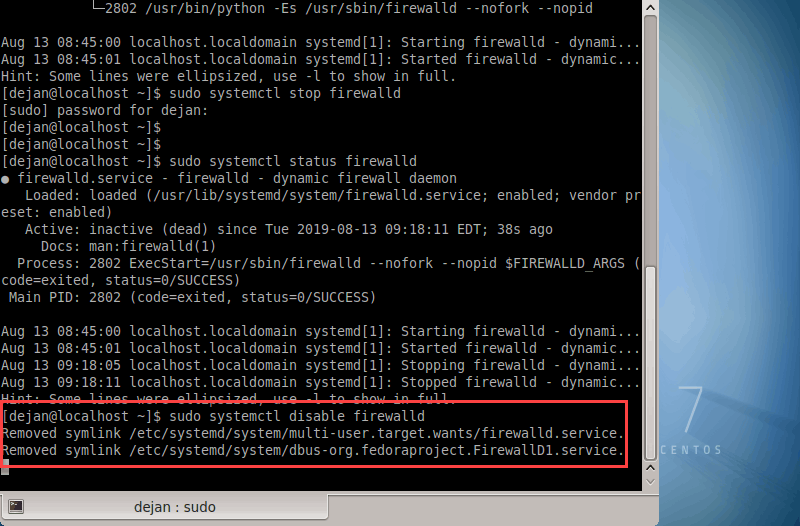

Отключить брандмауэр навсегда

Некоторые пользователи предпочитают постоянно отключать брандмауэр. Если вы хотите сделать это и с вашей системой, вы можете выполнить шаги, указанные ниже.

Чтобы остановить его, вы должны запустить команду;

«Sudo systemctl stop firewalld»

Ну, как вы можете заметить, это та же команда, которая использовалась в предыдущем процессе. Теперь вы можете проверить состояние брандмауэра, введя команду

«Sudo systemctl status firewalld.»

Теперь вы увидите вывод о том, что служба неактивна. Если оставить все как есть, брандмауэр активируется после перезагрузки компьютера. Таким образом, наш следующий шаг должен предотвратить это. Чтобы сделать это, вы должны ввести команду, указанную ниже.

«Sudo systemctl отключить firewalld»

Вот и все. Теперь брандмауэр будет деактивирован, даже если вы перезагрузите компьютер.

Это правда, что вы успешно остановили службу брандмауэра в CentOS 7. Но вы также должны знать, что могут быть другие службы, которые могут активировать его обратно.

Итак, если вы ищете постоянную инактивацию вашего брандмауэра, вы должны выполнить следующие шаги. Эти шаги не позволят другим службам повторно активировать ваш брандмауэр.

«Sudo systemctl mask –now firewalld»

Эта команда создаст символическую ссылку (которая также называется символическая). Он создает из службы FirewallD в / DEV / нуль.

Тогда вывод будет выглядеть следующим образом.

РезультатСоздана символическая ссылка из /etc/systemd/system/firewalld.service в / dev / null.

Теперь, когда вы, возможно, получили хорошее представление об отключении брандмауэра на вашем CentOS. Кроме того, вы узнали, как его маскировать, чтобы другие службы не активировали его. Если вы ожидаете повышения безопасности своей системы или сервера, мы не рекомендуем отключать брандмауэр. В основном, если вы отключить брандмауэр на CentOS 7, кибербезопасность системы будет значительно ослаблена. Последствия такой практики могут быть довольно вредными. Это особенно верно, когда речь идет о живых серверах. Таким образом, вы всегда должны дважды подумать, прежде чем отключать брандмауэр. Это применимо даже для тестовых сред. Если у вас есть дополнительные вопросы, пожалуйста, дайте нам знать.

Conclusion

You should now have a fairly good understanding of how to administer the firewalld service on your CentOS system for day-to-day use.

The firewalld service allows you to configure maintainable rules and rule-sets that take into consideration your network environment. It allows you to seamlessly transition between different firewall policies through the use of zones and gives administrators the ability to abstract the port management into more friendly service definitions. Acquiring a working knowledge of this system will allow you to take advantage of the flexibility and power that this tool provides.

Вступление

Iptables в настоящее время является стандартом де-факто в среде современных linux дистрибутивов. Я даже сходу не могу припомнить, что еще используют в качестве фаервола. Так что любому администратору линукс приходится сталкиваться в своей работе с настройкой этого межсетевого экрана.

К этому фаерволу существуют разные обвязки, которые используются для более «удобной» настройки. В ubuntu есть ufw, в centos — firewalld, с другими не знаком. Лично я не вижу никакого удобства в использовании этих инструментов. Я привык настраивать линуксовый фаервол по-старинке, как научился в самом начале работы. Мне кажется это наиболее простым и удобным способом, которым я с вами и поделюсь. Суть его сводится к тому, что создается скрипт с правилами фаервола. Этот скрипт можно легко редактировать под свои нужды и переносить с сервера на сервер.

Из-за чего появляется ошибка

На всех компьютерах с операционной системой Windows по умолчанию установлен брандмауэр от компании Microsoft. Он защищает компьютер во всём, что связано с интернетом: блокирует подозрительные запросы от различных программ и фильтрует трафик, проверяя его безопасность. Но полагаться только на него не стоит, поэтому многие пользователи устанавливают сторонний антивирус, а большинство современных антивирусов имеют свой брандмауэр.

Если не отключить стандартный «Защитник Windows» вручную, проверять безопасность действий в интернете будут одновременно две программы. Это не повышает уровень безопасности, а, наоборот, тормозит компьютер и вызывает появление конфликтов. Из-за этого один из брандмауэров начинает блокировать программы, не несущие вреда.

Если брандмауэр блокирует доступ браузеру в интернет, на экран вместо содержимого запрашиваемого сайта выдаётся специальное сообщение

Сбой может произойти и при отсутствии второго брандмауэра. Из-за какой-то ошибки защитник может посчитать Google Chrome подозрительной программой и запретить ему доступ к интернету.

Как определить, какой из брандмауэров блокирует доступ

Если на компьютере установлены и включены и стандартный, и внешний брандмауэр, то с ходу определить, какой из них по ошибке блокирует браузер, нельзя, так как многие сторонние брандмауэры, как и «Защитник Windows», не предоставляют такой информации.

Поэтому самый простой способ — отключить по очереди каждую из имеющихся программ и посмотреть, в какой момент пропадёт ошибка в браузере.

Какой брандмауэр лучше

Стандартный файрвол обладает широким функционалом и позволяет создавать дополнительные правила. Для обычного пользователя этого достаточно. Файрволы сторонних производителей отличаются более глубокой и тонкой настройкой, простым интерфейсом, тогда как у стандартной проги полезные функции скрыты за сложным оформлением. Можно скачать Windows Firewall Control, который позволяет управлять возможностями встроенного файрвола Виндовс. Обеспечивает быстрый доступ к его самым востребованным функциям.

Большинству владельцев компьютеров сторонний брандмауэр создает ненужные сложности. Опытным пользователям, которые используют устройство профессионально и в режиме многозадачности, сторонние файрволы позволяют легко управлять доступом приложений к интернету. Можно контролировать, какие программы будут подключены к интернету. Обычным пользователя это создаст проблемы, так как можно случайно запретить доступ к процессам обновлений и сделать систему уязвимой.

Для специалистов полезны следующие сторонние брандмауэры, которые можно сравнить с целыми антихакерскими комплексами:

- Comodo Firewall — бесплатная прога с контент-фильтром, мгновенно оповещающая пользователя о возможной атаке. Делает компьютерные порты невидимыми для атак хакеров. Есть автоматическое обновление, подсказки для новичков;

- Avast! Internet Security — бесплатное антивирусное программное обеспечение с файрволом. Имеет мощный сетевой экран. Выявляет фишинговые сообщения: с подозрительными формулировками и от недостоверных пользователей. Помогает избегать поддельных сайтов;

- AVG Internet Security с бесплатным пробным периодом. Обеспечивает комплексную защиту, имеет сканер электронной почты и анти-спам. Автоматическое обновление, анализ в реальном времени, технологии искусственного интеллекта. Программа использует облачную технологию, что экономит компьютерные ресурсы;

- Outpost Firewall Pro с бесплатной пробной версией. Эффективно защищает от неведомых угроз, контролирует содержимое на посещаемых страницах в Интернете. Настраивается вручную: можно выбрать уровень сетевой защиты, заблокировать доступ в сеть для конкретных программ и т.п;

- Zonealarm Free Firewall — простая бесплатная прога, защищающая компьютер в режиме реального времени. Скрывает систему от нежелательного сетевого трафика, каждый день проверяет кредитную карту, обеспечивает сервис возврата ущерба по ней. Отличается интуитивно понятным интерфейсом;

- Kerio Winroute Firewall позиционируется как разработка для малого бизнеса, защищает компьютеры в больших локальных сетях и офисных зданиях. Позволяет ограничить доступ пользователей к ряду сайтов на основе анализа их содержимого. Встроены URL-фильтры, VPN-сервис и IP-роутер;

- ESET NOD32 Smart Security сочетает функции антивируса, антишпиона, родительского контроля, брандмауэра, антивора, антиспама, антифишинга и USB-контроль. Быстро и точно обнаруживает вредоносные проги, имеет 5 режимов работы;

- Kaspersky Internet Security. Есть пробная версия. Эта прога в Касперском обеспечивает комплексную защиту от вредоносного ПО, слежки через веб-камеру, мошенников и других угроз из Интернета. Защищает онлайн-платежи шифрованием.

Проброс портов (Port Forwarding)

Необходим для перенаправление сетевых запросов на сервер, стоящий за NAT и не имеющий прямого выхода во внешнюю сеть. Настройки отличаются в зависимости от способа управления брандмауэром netfilter.

Firewalld

firewall-cmd —zone=external —permanent —add-forward-port=port=25:proto=tcp:toport=8025:toaddr=192.168.0.15

* где 25 — прослушиваемый внешний порт, для которого сработает перенаправление; tcp — используемый транспортный протокол; 8025 — на какой порт перенаправить запрос; 192.168.0.15 — IP-адрес сервера, на который отправляем запросы.

* также обратите внимание, что в команде мы используем зону external, но в вашей среде она может и не использоваться. Посмотреть список активных зон можно командой firewall-cmd —get-active-zones

Разрешаем сам порт:

firewall-cmd —permanent —zone=external —add-port=25/tcp

Чтобы правило вступило в силу:

firewall-cmd —reload

Iptables

Настройка выполняется двумя командами и двумя спомобами.

а) Способ 1:

iptables -t nat -I PREROUTING -p tcp -m tcp -d 10.8.232.111 —dport 25 -j DNAT —to-destination 192.168.0.15:8025

iptables -t nat -I POSTROUTING -p tcp -m tcp -s 192.168.0.15 —sport 8025 -j SNAT —to-source 10.8.232.111:25

б) Способ 2:

iptables -t nat -I PREROUTING -p tcp -i eth0 —dport 25 -j DNAT —to-destination 192.168.0.15:8025

iptables -I FORWARD -p tcp -d 192.168.0.15 —dport 8025 -m state —state NEW,ESTABLISHED,RELATED -j ACCEPT

* где eth0 — внешний сетевой интерфейс.

Разрешаем порт:

iptables -I INPUT 1 -p tcp —dport 8025 -j ACCEPT

* обратите внимание, что мы разрешаем порт, на который переводим запрос, так как цепочки POSTROUTING и PREROUTING работают до цепочки FILTER, а потому открывать нужно не входящий порт (25), а тот, на который назначается пакет (8025). Не забываем сохранить правила:

Не забываем сохранить правила:

service iptables save

Видео

Онлайн курс «DevOps практики и инструменты»

Если у вас есть желание научиться строить и поддерживать высокодоступные и надежные системы, научиться непрерывной поставке ПО, мониторингу и логированию web приложений, рекомендую познакомиться с онлайн-курсом «DevOps практики и инструменты» в OTUS. Курс не для новичков, для поступления нужны базовые знания по сетям и установке Linux на виртуалку. Обучение длится 5 месяцев, после чего успешные выпускники курса смогут пройти собеседования у партнеров.

Проверьте себя на вступительном тесте и смотрите программу детальнее по .

Почему отключается брандмауэр Windows 10

Брандмауэр Windows отключается в основном из-за установки стороннего программного обеспечения, например, антивирусов. Поскольку у них есть свой брандмауэр, стандартный они пытаются блокировать. Но держать компьютер без включённого встроенного брандмауэра — опасно для данных. Поэтому при отключении файрвола сторонними программами его необходимо восстановить.

Как восстановить брандмауэр Windows 10

Включить брандмауэр очень просто. Для этого нам понадобится всего 2 действия:

- Кликаем «Пуск», далее переходим в раздел «Система и безопасность», после чего выбираем пункт с брандмауэром.

- Нажимаем на пункт «Включение и отключение брандмауэра Windows»

Выбираем «Включение и отключение…»

- Выбираем подходящую нам сеть — домашнюю и (или) общественную — и включаем её.

Желательно влючить брандмауэр для всех имеющихся сетей

Ошибки брандмауэра

Самая распространённая ошибка в работе брандмауэра имеет код 0х80070422 и появляется в виде окна с предупреждением пользователя.

Ошибка при запуске

Она возникает в тех случаях, когда файрвол просто-напросто не работает по причине отключения пользователем. Для исправления ошибки предпринимаем следующее:

- Заходим всё в тот же «Пуск». Там выбираем «Панель управления». Переходим в раздел «Система и безопасность». Через «Администрирование» попадаем в «Службы».

- В появившемся списке ищем пункт «Брандмауэр Windows». Два раза кликаем и таким образом вызываем «Свойства».

- В новом окне будет строка «Тип запуска». Там выбираем из предложенного «Автоматически».

Во вкладке «Тип запуска» выбираем «Автоматически»

- Нажимаем «Запустить».

Сетевой трафик ограничивается маршрутизатором: что делать?

Большинство современных маршрутизаторов также снабжено встроенным сетевым экраном (Firewall), который может блокировать сетевой трафик (ограничивать подключение к некоторым ресурсам).

Настройка Firewall на роутере зависит от его производителя и модели

Важно правильно ознакомиться с web-интерфейсом вашего роутера. Найти вкладку с настройками и отключить межсетевой экран

В заключение стоит упомянуть, что существует множество программных продуктов, которые имеют свои сетевые и межсетевые экраны (а так же Firewall с разным функционалом и настройками) такие как «АП Континент».

Такие программы весьма специфические и узкоспециализированные, и шанс «наткнуться» на них в сети интернет невелик, поэтому главной защитой пользователя от всевозможных сетевых ограничений и блокировок является предусмотрительность и внимательность самого пользователя.

Несколько IP на одном сетевом адаптере

В зависимости от версии операционной системы, дополнительные адреса добавляются посредством:

- Псевдонимов — создание нового виртуального интерфейса с названием <имя интерфейса>:<номер>.

- Добавлением IPADDRx и NETMASKx в конфигурационном файле.

Рассмотрим оба варианта подробнее.

Создание псевдонимов (более ранние версии CentOS 7 и ниже)

Создаем новый конфигурационный файл для сетевого интерфейса:

vi /etc/sysconfig/network-scripts/ifcfg-ens32:1

DEVICE=ens32:1

BOOTPROTO=static

IPADDR=192.168.0.156

NETMASK=255.255.255.0

GATEWAY=192.168.0.1

DNS1=192.168.0.54

DNS2=192.168.0.11

ONBOOT=yes

* где ens32 — имя физического интерфейса, :1 — виртуальный номер.

Перезапускаем сетевые службы.

Настройка конфигурационного файла (поздние версии CentOS 7 и выше)

Открываем конфигурационный файл для сетевого интерфейса, например:

vi /etc/sysconfig/network-scripts/ifcfg-ens32

DEVICE=ens32

BOOTPROTO=static

IPADDR=192.168.0.155

NETMASK=255.255.255.0

IPADDR1=192.168.0.156

NETMASK1=255.255.255.0

IPADDR2=192.168.0.157

NETMASK2=255.255.255.0

GATEWAY=192.168.0.1

DNS1=192.168.0.54

DNS2=192.168.0.11

ONBOOT=yes

* где ens32 — имя физического интерфейса, дополнительные адреса задаются с помощью опций IPADDR1, IPADDR2, NETMASK1, NETMASK2.

Перезапускаем сетевые службы.

Выводы

Файрвол — нужная прога для защиты компьютерной системы от вредоносных атак. Правильная настройка помогает избежать трудностей при использовании Интернета и приложений. Следует убедиться в том, что компьютер и пользовательские данные надежно защищены.

Для продвинутых пользователей есть брандмауэры сторонних производителей, которые отличаются высокой мощностью и расширенными настройками. Лучше поставить комплексную защиту — файрвол вместе с антивирусом. Такие программы как Kaspersky Internet Security и Avast! Internet Security обеспечивают полную безопасность. Даже самые сильные сетевые атаки не смогут нанести ущерб!