Как редактировать политики Windows с помощью редактора локальной групповой политики

Чтобы вы могли легко понять процесс, связанный с редактированием политик, мы будем использовать пример. Допустим, вы хотите установить конкретные обои по умолчанию для вашего рабочего стола, которые будут установлены для всех существующих или новых пользователей на вашем компьютере с Windows.

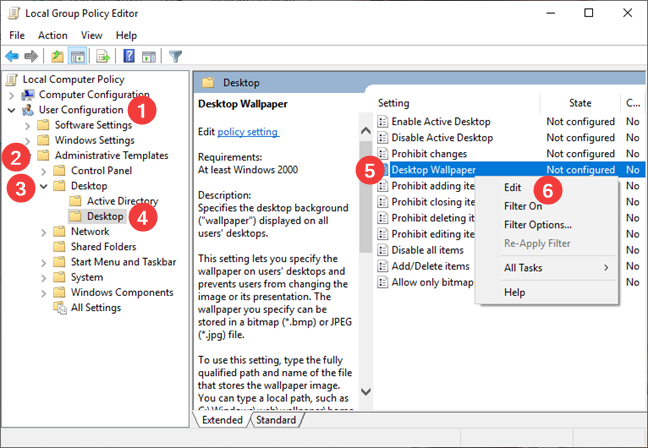

Чтобы перейти к настройкам рабочего стола, вам нужно будет просмотреть категорию «Конфигурация пользователя» на левой панели. Затем перейдите к административным шаблонам, разверните Рабочий стол и выберите параметры внутреннего рабочего стола. На правой панели вы увидите все параметры, которые вы можете настроить для выбранного в настоящий момент административного шаблона

Обратите внимание, что для каждого доступного параметра у вас есть два столбца с правой стороны:

- В столбце «Состояние» указано, какие параметры не настроены, а какие включены или отключены.

- В столбце «Комментарии» отображаются комментарии, сделанные вами или другим администратором для этого параметра.

В левой части этой панели также отображается подробная информация о том, что делает конкретный параметр и как он влияет на Windows. Эта информация отображается в левой части панели всякий раз, когда вы выбираете определенную настройку. Например, если вы выберете Обои для рабочего стола, слева вы увидите, что их можно применять к версиям Windows, начиная с Windows 2000, и вы можете прочитать их Описание , которое говорит вам, что вы можете указать «фон рабочего стола отображается на всех рабочих столах пользователей» . Если вы хотите отредактировать настройку, в нашем случае обои рабочего стола, дважды щелкните/нажмите на эту настройку или щелкните правой кнопкой мыши/нажмите и удерживайте ее, а затем выберите «Изменить» в контекстном меню.

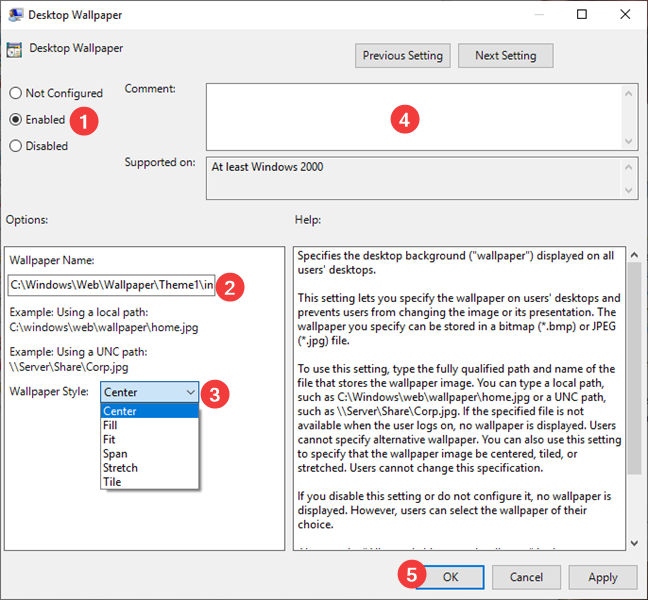

Откроется новое окно с названием выбранного вами параметра. В этом окне вы можете включить или отключить настройку или оставить «Не настроено». Если вы хотите включить настройку, сначала выберите ее как Включено. Затем прочитайте раздел справки и, если есть раздел «Опции», убедитесь, что вы заполняете запрашиваемую информацию

Обратите внимание, что это окно может включать в себя различные параметры, в зависимости от настройки, которую вы выбираете для редактирования. Например, в нашем примере об указании обоев для рабочего стола мы должны указать путь к файлу изображения, который мы хотим установить в качестве обоев, и мы должны выбрать, как мы хотим, чтобы он располагался

Затем мы можем добавить комментарий (если мы хотим — это совершенно необязательно) и, наконец, мы должны нажать кнопку Применить или кнопку ОК , чтобы активировать нашу настройку.

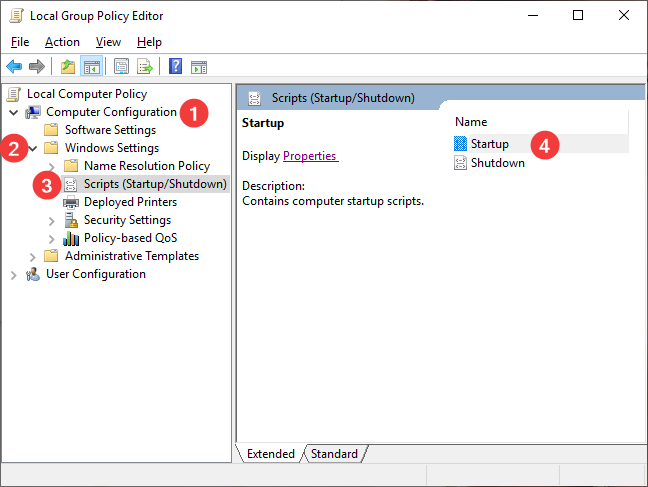

Отключение параметра или изменение его статуса на «Не настроен» предполагает простой выбор одного из этих параметров. Как мы упоминали ранее, разные настройки имеют разные параметры. Например, сценарии, которые вы можете настроить для запуска Windows при запуске или выключении, могут выглядеть совершенно иначе.

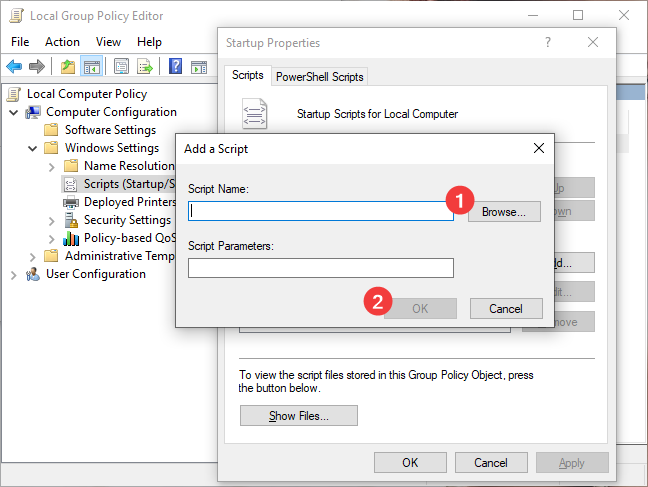

Нажмите или коснитесь «Конфигурация компьютера», затем «Параметры и сценарии Windows» («Запуск / выключение»). Выберите «Запуск» или «Выключение» на правой панели и нажмите на ссылку «Свойства» на правой панели. Или дважды щелкните Запуск или Завершение работы.

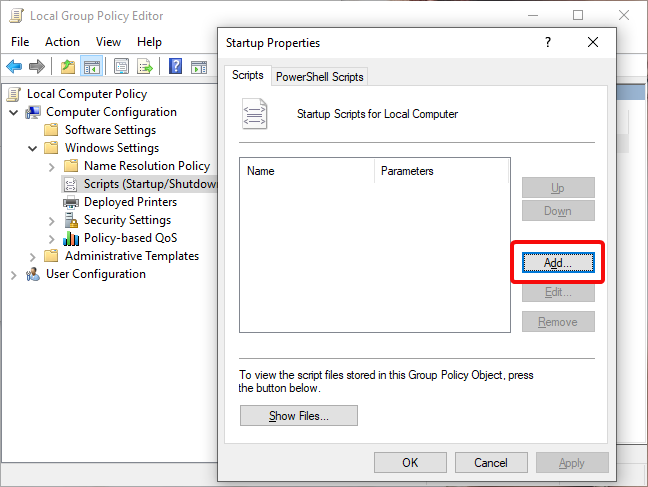

Нажмите «Добавить…», чтобы добавить новые сценарии в выбранный процесс.

В этом случае вам не нужно ничего включать или отключать. Вместо этого вы можете добавлять или удалять различные сценарии, запускаемые при запуске или завершении работы Windows.

Когда вы закончите, нажмите или нажмите OK .

Перейдите к редактору локальной групповой политики и проверьте, какие настройки он предлагает, потому что их много. Считайте это своей игровой площадкой на время, так как есть много вещей, которые вы можете проверить.

Принцип работы с групповыми политиками

Рассматриваемый в этой статье инструмент позволяет применять множество самых разнообразных параметров. К сожалению, большинство из них понятно только профессионалам, использующим групповые политики в рабочих целях. Однако и обычному пользователю есть что настроить, используя некоторые параметры. Разберем несколько простых примеров.

Изменение окна безопасности Windows

Если в Виндовс 7 зажать сочетание клавиш Ctrl + Alt + Delete, то будет запущено окно безопасности, где осуществляется переход к диспетчеру задач, блокировка ПК, завершение сеанса системы, смена профиля пользователя и пароля.

Каждая команда за исключением «Сменить пользователя» доступна для редактирования путем изменения нескольких параметров. Выполняется это в среде с параметрами или путем изменения реестра. Рассмотрим оба варианта.

- Откройте редактор.

- Перейдите в папку «Конфигурация пользователя», «Административные шаблоны», «Система» и «Варианты действий после нажатия Ctrl + Alt + Delete».

Откройте любую необходимую политику в окне справа.

В простом окне управления состоянием параметра поставьте галочку напротив «Включить» и не забудьте применить изменения.

Пользователям, у которых нет редактора политик, все действия нужно будет выполнять через реестр. Давайте рассмотрим все действия пошагово:

- Перейдите к редактированию реестра.

Подробнее: Как открыть редактор реестра в Windows 7

Перейдите к разделу «System». Он находится по этому ключу:

Там вы увидите три строки, отвечающие за появление функций в окне безопасности.

Откройте необходимую строку и поменяйте значение на «1», чтобы активировать параметр.

После сохранения изменений деактивированные параметры больше не будут отображаться в окне безопасности Windows 7.

Изменения панели мест

Многие используют диалоговые окна «Сохранить как» или «Открыть как». Слева отображается навигационная панель, включая раздел «Избранное». Данный раздел настраивается стандартными средствами Windows, однако это долго и неудобно. Поэтому лучше воспользоваться групповыми политиками для редактирования отображения значков в данном меню. Редактирование происходит следующим образом:

- Перейдите в редактор, выберите «Конфигурация пользователя», перейдите к «Административные шаблоны», «Компоненты Windows», «Проводник» и конечной папкой будет «Общее диалоговое окно открытия файлов».

Здесь вас интересует «Элементы, отображаемые в панели мест».

Поставьте точку напротив «Включить» и добавьте до пяти различных путей сохранения в соответствующие строки. Справа от них отображается инструкция правильного указания путей к локальным или сетевым папкам.

Теперь рассмотрим добавление элементов через реестр для пользователей, у которых отсутствует редактор.

- Перейдите по пути:

Выберите папку «Policies» и сделайте в ней раздел comdlg32.

Перейдите в созданный раздел и сделайте внутри него папку Placesbar.

В этом разделе потребуется создать до пяти строковых параметров и назвать их от «Place0» до «Place4».

После создания откройте каждый из них и в строку введите необходимый путь к папке.

Слежение за завершением работы компьютера

Когда вы завершаете работу за компьютером, выключение системы происходит без показа дополнительных окон, что позволяет не быстрее выключить ПК. Но иногда требуется узнать почему происходит выключение или перезапуск системы. В этом поможет включение специального диалогового окна. Включается оно с помощью редактора или путем изменения реестра.

- Откройте редактор и перейдите к «Конфигурация компьютера», «Административные шаблоны», после чего выберите папку «Система».

В ней нужно выбрать параметр «Отображать диалог слежения за завершением работы».

Откроется простое окно настройки, где необходимо поставить точку напротив «Включить», при этом в разделе параметры во всплывающем меню необходимо указать «Всегда». После не забудьте применить изменения.

Данная функция включается и через реестр. Вам нужно совершить несколько простых действий:

- Запустите реестр и перейдите по пути:

Найдите в разделе две строки: «ShutdownReasonOn» и «ShutdownReasonUI».

Введите в строку с состоянием «1».

В этой статье мы разобрали основные принципы использования групповых политик Виндовс 7, объяснили значимость редактора и сравнили его с реестром. Ряд параметров предоставляет пользователям несколько тысяч различных настроек, позволяющие редактировать некоторые функции пользователей или системы. Работа с параметрами осуществляется по аналогии с приведенными выше примерами.

Опишите, что у вас не получилось.

Наши специалисты постараются ответить максимально быстро.

Почему заблокировали Adobe Flash Player?

Причиной такого решения компания назвала постепенное совершенствование технологий использования открытых стандартов HTML5, WebGL и WebAssembly. Браузеры постепенно интегрируют эти стандарты и отказываются от использования большинства других плагинов, в том числе Adobe Flash Player.

Ещё в 2015 году Adobe попросила разработчиков переходить на инструменты HTML5 вместо Flash, а в 2017 году официально объявила о планах по закрытию технологии, а после полного окончания поддержки настоятельно рекомендовали всем пользователям немедленно удалить Flash Player, чтобы защитить свои системы.

Поскольку Adobe больше не будет поддерживать Flash Player после 31 декабря 2020 года, а Adobe заблокирует запуск Flash-содержимого в Flash Player с 12 января 2021 года, Adobe настоятельно рекомендует всем пользователям немедленно удалить Flash Player, чтобы защитить свои системы, так как в настоящий момент он имеет множество уязвимостей, подвержен атакам со стороны злоумышленников, и со временем этот риск будет только повышаться.

Некоторые пользователи могут продолжать получать напоминания от Adobe об удалении Flash Player из своей системы.

- Подробную информацию о том, как удалить Flash Player для Windows — читаем здесь.

- Подробную информацию о том, как удалить Flash Player для Mac OS — читаем здесь.

Методы клонирования объекта групповой политики

Существует несколько методов, позволяющих вам произвести полное копирование GPO:

- Через оснастку управление групповыми политиками GPMC

- Это использование моего любимого сильного языка, PowerShell

Открываем оснастку «Управление групповой политикой (gpmc.msc)». Находим нужный объект GPO который вам необходимо скопировать. В моем примере, это будет «Управление UIPI».

Посмотрим на вкладке «Параметры», что делает данная политика. Я ее использовал для отключения User Interface Privilege Isolation.

Далее переходим в контейнер «Объекты групповой политики», который содержит все ваши объекты GPO присутствующие в данном домене Active Directory. Щелкаем правым кликом по нужному и из контекстного меню выбираем пункт «Копировать».

Вот вы нажали скопировать и ничего не произошло, на мой взгляд, что Microsoft сделала очень не очевидно, что нужно делать дальше, особенно если вы делаете, это впервые. Парадокс заключается в том, что скопировать объект GPO вы можете только в контейнере «Объекты групповой политики» и нигде более. Вот почему бы сразу сюда не вставлять? Чтобы вы могли теперь создать скопированный объект GPO, кликните правым кликом по данному контейнеру и из контекстного меню выберите «Вставить».

У вас появится дополнительное окно с выбором действий «Копирование объекта групповой политики»:

- Использовать разрешения по умолчанию для новых объектов групповой политики

- Сохранить существующие разрешения

Если хотите создать полный клон, то выбираем второй пункт, если хотите под шаманить список доступа к объекту, то выбираем первый вариант. Далее появится окно со статусом и прогрессом копирования, дожидаемся успешного окончания операции.

В итоге у вас появится новый объект GPO. у которого в начале названия будет слово «Копия»

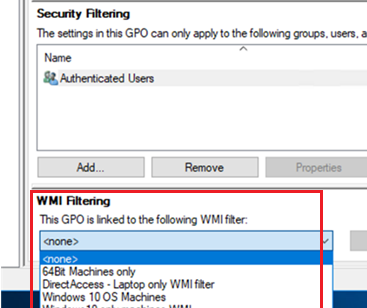

Обратите внимание, что все разрешения я сохранил, это видно по списку в фильтре безопасности и примененному WMI фильтру. Так же стоит отметить, что у новой политики, будет новый GUID, можете проверить на вкладке «Сведения»

Для вашего удобства советую вам переименовать новую политику, через клавишу F2 или контекстное меню.

Теперь посмотрим на сколько удобнее, это сделать через PowerShell. Для начала откройте PowerShell от имени администратора. Первым делом я вам предлагаю посмотреть вашу текущую политику, для этого есть командлет Get-GPO и вот такая конструкция.

get-gpo -Name «Управление UIPI»

Убедившись, как называется объект GPO и удостоверившись, что он вообще есть мы приступаем к его копированию. Для этого воспользуемся командлетом Gopy-GPO (https://docs.microsoft.com/en-us/powershell/module/grouppolicy/copy-gpo?view=win10-ps)

Copy-GPO -SourceName «Управление UIPI» -TargetName «Copy_Управление UIPI» -CopyAcl

- SourceName — Имя копируемой политики

- TargetName — Имя новой политики

- -CopyAcl — Копирует все разрешения на политику GPO.

Теперь сделав просмотр новой политики, я вижу, что были скопированы права и WMI фильтры.

Так же вы можете проводить копирование между доменами. Между исходным доменом и доменом назначения должны существовать доверительные отношения.

Copy-GPO -SourceName «Gpo01» -SourceDomain «root.pyatilistnik.org» TargetName «Gpo01» -TargetDomain «sales.pyatilistnik.org»

Для переименовывания политики, через PowerShell можно применить командлет Rename-GPO.

Rename-GPO -Name «Copy_Управление UIPI» -TargetName «Update_Управление UIPI»

На этом у меня все и надеюсь, что вам было интересно и полезно получить новые знания. С вами был Иван Семин, автор и создатель IT блога Pyatilistnik.org.

Трюк 2. Как происходит проверка политик?

Важно понимать, на каком этапе происходит сопоставление действия, которое хочет выполнить пользователь, с теми ограничениями групповых политик, которые на него накладываются. Сперва давай разберемся, где расположены политики

Изначально, конечно, на контроллере домена, откуда уже передаются на машины в локальной сети. После получения групповых политик на клиентской машине они сохраняются в реестре винды в следующих местах (приведены основные ветки):

Политики для компа:

- HKEY_LOCAL_MACHINESoftwareMicrosoft WindowsCurrentVersionPolicies

- HKEY_LOCAL_MACHINESoftwarePolicies

Политики для пользователей:

- HKEY_CURENT_USERSoftwareMicrosoft WindowsCurrentVersionPolicies

- HKEY_CURENT_USERSoftwarePolicies

Когда запускается какой-то процесс, то в нем (то есть в userspace’е) производится проверка данных веток реестра (через подгруженную библиотеку advapi.dll) на те или иные ограничения, которые потом кешируются/сохраняются в памяти процесса. Они проверяются, когда пользователь выполняет какое-то действие, например запуск ПО. В чем подвох? В том, что контроль производится из самого процесса. То есть если процесс «не захочет» проверять политики, то ничто его не заставит их соблюдать. Никакого общего мониторинга не производится! Отсюда вывод: если мы каким-то образом сможем запустить произвольный процесс, то политики нам уже не страшны. Сделать как правило — не проблема. Даже если нет возможности закачать программу на хост, можно выполнить ее удаленно (например, через шару).

Почему служба «Клиент групповой политики» блокирует вход в систему

«Групповая политика» — это утилита управления учетными записями Виндовс, определяющая условия использования пользовательского аккаунта в определённой группе. Такая группа может быть стандартной или ограниченной, группой администраторов или гостей, любой другой группой, созданной ответственным лицом. Групповая политика активируется при входе пользователя в систему, и напрямую зависит от группы, к которой он принадлежит.

При запуске системы пользователь может однажды встретиться с сообщением о препятствовании групповыми политиками входа в систему. В некоторых случаях ещё можно войти в систему как администратор, в других случая доступ к системе оказывается заблокирован.

Инструмент отвечающий за вход в систему («Winlogon») связан со службой групповых политик «GPSVC» (аббревиатура от «Group Policy Service»). После запуска системы сервис групповой политики реализует себя в отдельном процессе SVCHOST. При возникновении каких-либо проблем в работе данного процесса пользователь видит ошибку «Клиент групповой политики препятствует входу в систему…».

Причины дисфункции таковы:

- Наличие некорректных данных в системном реестре (в том числе из-за его повреждения);

- Некорректная установка системных обновлений;

- Установка и деятельность программ, способных нарушить целостность системного реестра (в том числе вирусных);

- Неправильное отключение PC;

- Вход в систему под не административным (гостевым) аккаунтом в ситуации, когда ряд приложений или драйверов были ранее установлены в системе с административными привилегиями.

Ещё препятствовать входу может Служба профилей пользователей.

Трюк 7. Используем другого пользователя

Есть способ не подпустить подгрузки политик, но для этого трика нам понадобятся логин и пароль другого пользователя. Суть в том, что нам надо войти в систему «еще раз», но не под собой. Тут два варианта:

+ правый клик на запускаемом файле, далее в контекстном меню выбираем «Run as…».

Через консоль набираем команду: runas /noprofile .

Другой пользователь, под которым ты запускаешь программку, как и ты, может быть обычным пользователем с ограниченными правами. Но политики на запущенную программку уже не будут действовать! См. рисунок.

На нем пользователь test_gpo3 не может запустить regedit из-за политик. Но, запустив под test_gpo2 любой exe’шник (диспетчер задач например), он уже ничем не ограничен и поэтому может запустить regedit. Кроме того, если у нас есть возможность удаленного входа в систему (по RDP, например), то мы можем провести аналогичный финт, но только с одной учеткой (демонстрацию можешь посмотреть в этом видео).

Фильтр безопасности GPO

Данный метод метод ограничения применений групповой политикой самый очевидный и используемый. Тут логика простая, что если вы хотите применить групповую политику, только к определенным объектам:

- Пользователям

- Компьютерам

- Группам

то вы можете их добавить в данный фильтр, после чего нужно удалить группу «Прошедшие проверку (authentication user)», так как в нее входят все пользователи и компьютеры домена. Давайте это попробуем. Открываем оснастку «Управление групповой политикой». В прошлый раз я создавал политику «Настройка MaxTokenSize» в задачи которой входило изменение размера токена kerberos. Предположим, что я хочу применить ее только в локальной доменной группе MaxTokenSize. Для этого я нажимаю кнопку «Добавить» в области «Фильтры безопасности», находим ее и нажимаем «Ok».

Теперь нам необходимо удалить группу по умолчанию «Прошедшие проверку», напоминаю, что в нее входят все компьютеры и пользователи домена.

Вам сделают подсказку, о том что удаление группы «Пользователи, прошедшие проверку подлинности» может предотвратить обработку групповых политик.Ниже я расскажу, что это значит

В итоге мы видим в фильтрах безопасности одну нашу группу. Пробуем зайти на компьютер, где она должна отработать.

В начале 2016 года я столкнулся с тем, что моя политика не отработала, хотя все фильтры безопасности были настроены правильно. Открыв вывод команды gpresult/ r, я обнаружил статус (Unknown reason).

Начав разбираться, все пришло к тому, что новые обновления Microsoft (KB3159398, KB3163017, KB3163018) закрывал одну нехорошую вещь, которая длилась с 2000 года. Проблема заключалась в том, что злоумышленник мог применять атаку «Человек посередине (Man in the Middle)», тем самым делать подмену ответа от контроллера домена на целевом компьютере, это выливалось в то, что он подделывал политику безопасности, которая давала ему права локального администратора для скомпрометированной учетной записи.

Microsoft долго билась с этой проблемой и пришла к решению поменять порядок считывания политики, теперь это могут делать только компьютеры домена. Раньше политики пользователя считывал пользователь, политики компьютера, компьютер. Установив KB3163622 теперь для считывания GPO используется только компьютер и если он не входит в фильтр безопасности политики, то она не применится (Подробнее можете посмотреть вот тут https://support.microsoft.com/en-us/help/3163622/ms16-072-security-update-for-group-policy-june-14-2016).

Исходя из данной ситуации, чтобы политики успешно применялись Microsoft предложило добавлять одну из групп безопасности в ACL политики «Прошедшие проверку» или «Все компьютеры». Переходим к ACL.

Симптомы:

После установки мартовского обновления KB5000802 (Windows 10, версия 2004 и 20H2, для других версий см. список ниже) вы можете получить ошибку APC_INDEX_MISMATCH в win32kfull.sys при попытке печати на определенных моделях принтеров в некоторых приложениях. Эта проблема затрагивает подмножество драйверов принтера типа 3 (type 3) и не влияет на драйверы принтера типа 4 (type 4).

Проблемы наблюдаются у владельцев оборудования фирмы Kyocera, а также Oki, Ricoh, Konica Minolta, Zebra. Кроме этого были отмечены проблемы с печатью на некоторых моделях принтеров других производителей (Epson, Brother, Lexmark) в виде непечатаемых вертикальных белых полос или наоборот печати полностью черных блоков вместо штрихкодов.

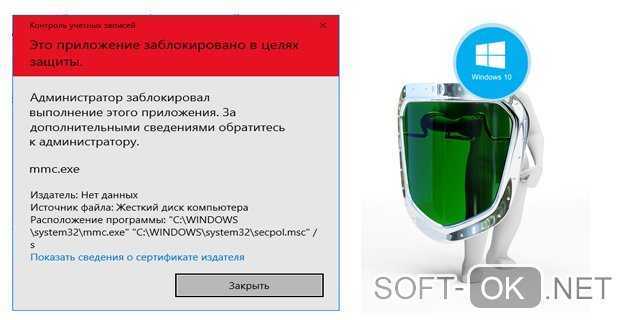

Приложение заблокировано в целях защиты — решение для всех версий Виндовс 10

Желание компании Windows обезопасить свои устройства от влияния вирусов и постороннего вмешательства в систему с одной стороны является достоинством предприятия, а с другой – его недостатком. В результате активной работы системы безопасности компьютера с этой операционной системой, пользователю приходится сталкиваться со множеством проблем, среди которых блокирование файлов в целях защиты ПК. В целом, проблему, когда Windows 10 заблокировал приложение, можно решить различными методами. Одним из таких решений для всех версий ОС Виндовс 10 является удаление цифровой подписи программы.

Удаление цифровой подписи приложения

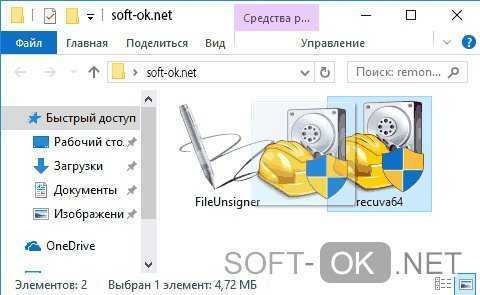

Когда приложение заблокировано администратором, и если убрать его цифровую подпись, это не повлияет на его функционал и оно запустится в штатном режиме без сообщений об ошибке. Сделать это можно при помощи специальной утилиты File Unsigner, которую можно скачать в интернете.

Далее делайте следующее:

- Загрузите программу на ПК и перетащите блокированный софт на ее файл (Рисунок 7).

- Дождитесь появления командной строки, где должно быть написано сообщение Successfully Unsigned (именно оно указывает на свершившееся удаление цифровой подписи файла).

Приложение откроется и не вызовет негативных реакций у защитной системы вашего ПК, а вы никогда больше не столкнетесь с проблемой его загрузки.

Открытие оснастки и изменение пользовательского интерфейса

Также есть альтернативный способ установки данного компонента – использование командной строки и утилиты управления конфигурацией сервера. В командной строке, запущенной с правами администратора введите ServerManagerCmd -install gpmc. При желании вы можете вывести результат установки в xml файл, используя параметр –resultPath.

Для того чтобы открыть оснастку «Управление групповой политикой», выполните любое из следующих действий:

- Нажмите на кнопку «Пуск», выберите меню «Администрирование», а затем откройте «Управление групповой политикой»;

- Воспользуйтесь комбинацией клавиш +R для открытия диалога «Выполнить». В диалоговом окне «Выполнить», в поле «Открыть» введите gpmc.msc и нажмите на кнопку «ОК»;

- Нажмите на кнопку «Пуск» для открытия меню, в поле поиска введите Управление групповой политикой и откройте приложение в найденных результатах;

- Откройте «Консоль управления MMC». Для этого нажмите на кнопку «Пуск», в поле поиска введите mmc, а затем нажмите на кнопку «Enter». Откроется пустая консоль MMC. В меню «Консоль» выберите команду «Добавить или удалить оснастку» или воспользуйтесь комбинацией клавиш Ctrl+M. В диалоге «Добавление и удаление оснасток» выберите оснастку «Управление групповой политикой» и нажмите на кнопку «Добавить», а затем нажмите на кнопку «ОК».

На следующей иллюстрации изображена оснастка «Управление групповой политикой»:

Рис. 1. Оснастка «Управление групповой политикой»

Содержимое оснастки «Управление групповой политикой» предоставляет множество средств, предназначенных для обеспечения централизованного управления инфраструктурой организации. Но если вас не устраивает интерфейс данной оснастки, вы можете его изменить, используя функционал редактирования параметров пользовательского интерфейса. Для того чтобы изменить отображение некоторых элементов оснастки, откройте меню «Вид» и выберите команду «Параметры». В диалоговом окне «Параметры» вы можете настроить элементы, параметры которых располагаются в следующих вкладках:

-

Вкладка «Столбцы». На этой вкладке вы можете изменить отображение и порядок столбцов для основных таблиц текущей оснастки, а именно: «Наследование групповой политики», «Начальные объекты групповой политики», «Объекты групповой политики», «Связанные объекты групповой политики» и «Фильтры WMI». Вам достаточно просто выбрать из раскрывающегося списка редактируемую таблицу, в поле «Столбцы отображаются в следующем порядке» снять флажки с наименований лишних столбцов и установить их порядок, используя кнопки «Вверх» или «Вниз». Также вы можете изменять порядок столбцов непосредственно из таблицы, меняя их местами так, как вам удобно. Для того чтобы ваши изменения были сохранены при повторном открытии оснастки, в окне параметров установите флажок «Сохранять порядок и размеры изменяемых столбцов», как показано на следующей иллюстрации:

Рис. 2. Вкладка «Столбцы» параметров оснастки

-

Вкладка «Отчет». Используя эту вкладку, вы можете изменить папку, которая используется по умолчанию для расположения ADM-файлов. Следует помнить, что изменения, которые проводятся на данной вкладке, будут распространяться только на устаревшие ADM-файлы, а расположение файлов ADMX, которые используются в операционных системах Windows Vista и Windows 7 останется без изменений. Если переключатель будет установлен на параметре «По умолчанию», то поиск файлов ADM изначально будет проводиться в папке Windows и в том случае, если файл не будет найден, консоль GPMC будет просматривать папку объектов групповой политики (GPO), находящуюся в папке Sysvol. Если установить переключатель на параметр «настраиваемое», то консоль GPMC изначально будет искать файлы adm в той папке, которая будет указана вами, а затем в расположениях по умолчанию. Настройки данной вкладки изображены ниже:

Рис. 3. Вкладка «Отчет» параметров оснастки

-

Вкладка «Общие». На вкладке «Общие» настраиваются параметры, которые распространяются на отображение лесов и доменов только с двухсторонними отношениями доверия, отображения имени контроллеров домена, а также для отображения диалогового окна подтверждения для различия между объектами групповой политики и связи этих объектов. Эта вкладка отображена на следующей иллюстрации:

Рис. 4. Вкладка «Общие» параметров оснастки

Как исправить «Wi-Fi» адаптер после обновления «KB4515384» с помощью приложения «Диспетчер устройств»?

Чтобы устранить проблему совместимости сетевого адаптера в операционной системе «Windows 10» версии «1903», пользователям потребуется выполнить следующий алгоритм пошаговых действий.

-

Откройте непосредственно приложение «Диспетчер устройств» любым приемлемым или наиболее комфортным способом. Например, щелкните правой кнопкой мыши по кнопке «Пуск», расположенную на «Панели задач» в нижнем левом углу рабочего стола, или нажмите совместно комбинацию клавиш «Windows + X» и откройте меню «Опытного пользователя». Затем, в списке доступных вариантов системных приложений и разрешенных действий, отыщите и выберите раздел «Диспетчер устройств», и требуемое одноименное приложение будет запущено незамедлительно.

-

Во всплывающем окне приложения отыщите раздел «Сетевые адаптеры» и нажмите на схематическое изображение стрелки, расположенное рядом с названием раздела, для отображения вложенных элементов.

-

Щелкните правой кнопкой мыши по названию беспроводного адаптера, вызывающего проблему с доступом в сеть, и откройте всплывающее контекстное меню, в котором, из представленных вариантов доступных команд, выберите параметр «Отключить устройство».

-

Во всплывающем системном сообщении «Отключение устройства означает, что оно перестанет работать. Вы действительно хотите отключить его?» нажмите на кнопку «Да», для подтверждения своих намерений, и устройство будет выключено.

-

Затем снова повторно щелкните правой кнопкой мыши отключенный, в предыдущем шаге, беспроводной адаптер, и в контекстном меню, отображенном по результатам действий пользователя, выберите, из предложенных вариантов, параметр «Включить устройство».

-

Перезагрузите операционную систему своего компьютера.

Это приложение заблокировано в целях защиты

При открытии или установке софта, юзер может столкнуться с системным сообщением «это приложение заблокировано в целях защиты Windows 10». В различных версиях Виндовс, Домашней и Профессиональной, такое сообщение может выглядеть по-разному, но суть не меняется. Таким образом, запустить программу становится невозможно. Но это не повод опускать руки и выход найдется – достаточно следовать рекомендациям, представленным ниже.

Если вы увидели сообщение «это приложение заблокировано в целях защиты», значит, защита системы блокирует запуск или установку файлов с поврежденной цифровой подписью или с истекшим сроком действия. Проверить это возможно, открыв «Свойства» файла и выбрав вкладку «Цифровые подписи». Здесь будет указана дата создания файла, который был наверняка разработан много лет назад.

Если вы получили софт из надежного источника и точно уверенны, что она не нанесет вреда системе вашего компьютера, в таком случае можно попробовать обойти этот запрет. Часто бывает, что такая проблема возникает даже со старыми драйверами, загруженными с официальных сайтов поставщиков или с оригинального компакт-диска производителя. Так что бояться за сохранность своего ПК и всех его данных не стоит – просто используйте методы, представленные ниже, и свободно пользуйтесь нужными программами.

Фильтрация GPO WMI

В объекте групповой политики можно использовать специальные фильтры WMI. Таким образом, вы можете применить политику к своим компьютерам на основе некоторого запроса WMI. Например, вы можете создать фильтр WMI GPO для применения политики только к компьютерам с определённой версией Windows, к компьютерам в определённой IP-подсети, только к ноутбукам и так далее.

При использовании фильтрации WMI групповой политики убедитесь, что ваш запрос WMI верен. Он должен выбирать только те системы, которые вам нужны, и ни один целевой компьютер не исключается. Вы можете протестировать свой WMI-фильтр на компьютерах с помощью PowerShell:

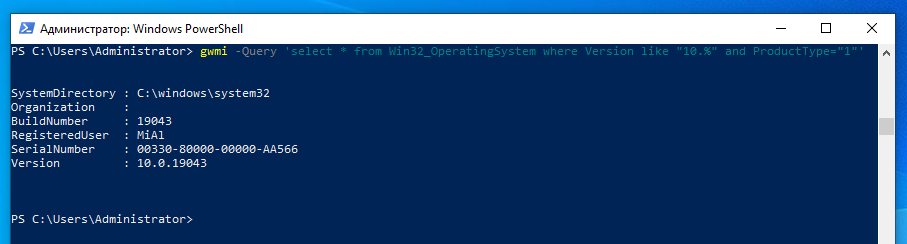

gwmi -Query 'select * from Win32_OperatingSystem where Version like "10.%" and ProductType="1"'

Если запрос возвращает какие-либо данные, то к этому компьютеру будет применён фильтр WMI.

Трюк 5. Используем исключения

Часто можно обойтись и без подобных ухищрений, если знать тонкости политик, в результате которых их действия распространяются:

на программы, запущенные от имени учетной записи SYSTEM;

драйверы и другие приложения уровня ядра;

макросы внутри документов Microsoft Office;

программы, написанные для общей многоязыковой библиотеки времени выполнения (Common Language Runtime).

Итак, процессы от SYSTEM не контролируются. Первый финт ушами: если есть доступ к какому-то ПО, запущенному под такой учеткой, — атакуем. Например, нажимаем Win+U — запускаются «специальные возможности» (лупа и экранная клавиатура). Utilman.exe (процесс «специальных возможностей») при этом запускается от SYSTEM. Далее идем там в «Справку». Она тоже должна открыться с нужными привилегиями, так как запущена в контексте процесса c правами SYSTEM. Если винда не самая новая (до Vista), то кликаем правой кнопкой на синей верхней панельке «Jump to url», там печатаем «C:» и получаем настоящий встроенный explorer. Если более новая, то можно по правому клику в тексте хелпа просмотреть исходный код (View Source) через блокнот, откуда далее добраться до файлов. Или другой вариант — «добавить» новый принтер, получив опять же доступ к листингу файлов.

Другая интересная категория — макросы внутри документов Microsoft Office. Это страшное дело. Попробуем для начала реализовать запуск ПО. Хотя если запуск заблочен обычными политиками (не SRP), как, например, блокировкой диспетчера задач, то этот обход не сработает. Но нам-то главное — запустить специальный exe’шник. Поэтому в любом документе смело создаем следующий макрос и пробуем запустить его:

Sub GOSHELL() Shell «C:windowssystem32regedit.exe», vbNormalFocus End Sub

В результате, как ты можешь догадаться, мы получаем запущенный exe. Хардконный метод предложил опять же Дидье Стивенс. Используя в макросе MS Excel функции VirtualAlloc, WriteProcessMemory и CreateThread, он сумел подгрузить шеллкод из макроса в память процесса. Данный шеллкод подгружает DLL’ку в память процесса, а DLL’ка — не что иное, как cmd.exe. Кстати, ее исходники взяты из проекта ReactOS. Как я уже сказал, SRP может препятствовать запуску DLL’ек (хотя и не делает этого по умолчанию), но если подгрузку библиотек осуществлять, используя функцию LoadLibraryEx с LOAD_IGNORE_CODE_AUTHZ_LEVEL вместо LoadLibrary, то проверка на принадлежность подгружаемой dll к white-листу не происходит!

![[решено:] при отправки на печать в windows 10 он уходит в синий экран bsod (мфу kyocera) | www.nibbl.ru](http://smartshop124.ru/wp-content/uploads/d/9/3/d93a29c33a10d1211a6e86e6e860ec5e.jpeg)