1. История развития

Kali Linux был разработан фирмой Offensive Security, которая специализируется на безопасности. Он создан на основе Debian и содержит в себе наработки дистрибутива для цифровой криминалистики и тестирования безопасности BackTrack.

Первая версия BackTrack вышла в 2006 году, она объединила в себе несколько проектов, основным предназначением которых было тестирование на проникновение. Дистрибутив предназначался для использования в качестве LiveCD.

В 2012 году такой дистрибутив, как BackTrack прекратил существовать, а вместо него появился Kali Linux, который перенял все плюсы предыдущей версии и все программное обеспечение. Он был результатом слияния двух проектов: WHAX и Auditor Security Collection. Сейчас дистрибутив стабильно развивается и силы разработчиков направлены на исправление ошибок и расширение набора инструментов.

Wi-Fi 6 и 5G

Новые стандарты связи и беспроводного интернета, с одной стороны, помогают работать удаленно из одной точки на высокой скорости, с другой — способствуют развитию интернета вещей и искусственного интеллекта, сделают передачу данных более безопасной.

Главные преимущества, которые обеспечивает 5G:

- Улучшенная мобильная широкополосная связь: скоростная передача потокового видео в соцсетях и онлайн-сервисах с минимальными задержками в передаче сигнала (всего 1–2 мс);

- Масштабный интернет вещей: по данным Accenture, с помощью 5G станет возможна поддержка до 1 млн устройств на кв км;

- Критически важные сервисы. Новый стандарт связи обеспечит бесперебойную работу автономных беспилотников или удаленных отделений интенсивной терапии.

С помощью 5G многие сотрудники смогут окончательно перейти на удаленную работу, а компании — быстрее принимать решения, основываясь на аналитике потоковых данных. С 2021 по 2025 годы технология принесет экономике США до $2,7 трлн и до 16 млн рабочих мест.

Новый стандарт Wi-Fi 6 добавит новую частоту 6 ГГц к двум уже имеющимся — 2,4 и 5 ГГц. Он преследует те же цели, что и 5G: помогает ускорить интернет-соединение (до 2 Гб/сек для мобильных устройств), сделать его более стабильным и широкополосным — к одной точке можно будет подключить еще больше устройств. При этом сеть сама будет распределять интернет-трафик между устройствами, в зависимости от их мощности.

Специалисты Cisco называют главные :

- поддержка новых сервисов и приложений — включая высоконагруженные — в рамках локальной сети;

- более высокая скорость и уровень обслуживания уже имеющихся сервисов (например, потоковое видео в 8К);

- возможность обслуживать больше клиентов в высоконагруженных средах;

- удаленные и беспроводные офисы, включая устройства интернета вещей.

Согласно опросу Deloitte, 86% руководителей считают, что продвинутая беспроводная связь преобразит их организацию в течение трех лет, и 79% говорят то же самое о своей отрасли.

По данным The Verge, первые 316 млн мобильных устройств с поддержкой Wi-Fi 6E появятся уже в 2021 году. Ожидается, что 5G и Wi-Fi 6 будут не конкурировать, а взаимно дополнять друг друга — в зависимости от задач и типов устройств.

Как будет расти проникновение сетей 5G и Wi-Fi 6 в ближайшие три года

(Фото: Deloitte)

В России операторы потратят более 1,1 трлн руб. на развитие 5G с 2021 по 2027 год. Активное внедрение начнется с 2024 года, однако сроки могут быть сдвинуты из-за низкого спроса. А вот Wi-Fi 6 вряд ли заработает: частоты сети уже заняты фиксированной радиосвязью, а в будущем их могут передать под 5G.

Настройка системы

Установите часовой пояс

После того, как вы войдете в систему с правами root, первое, что вы заметите, это то, что время может быть неправильно установлено, и это вызовет проблемы при доступе к веб-сайтам. Вы можете легко изменить его, используя графический интерфейс:

Щелкните правой кнопкой мыши на часах сверху

Выберите Свойства

Установите местное время. Вы также можете найти множество атрибутов для изменения по умолчанию

Включить звук загрузки

Одной из проблем, с которыми сталкиваются пользователи Kali, является отсутствие звука при установке. Чтобы включить его, введите команду в терминале

Update и Upgrade

Рекомендуется Update и Upgrade все устаревшие репозитории, чтобы повысить производительность

Apt-update обновит доступные пакеты и версии

Apt upgrade установит новую версию имеющихся у вас пакетов

Установить новый пароль для root

При установке ОС вы указали пароль, но что если вы захотите изменить пароль через некоторое время? Вот команда для легкого изменения пароля root:

Таким образом, вы можете легко изменить свой пароль, набрав только одну команду.

Добавить учетную запись с низким уровнем привилегий

Вы получили приглашение к учетной записи root, но при запуске от имени учетной записи root существует вероятность того, что небольшая ошибка в приложении может стереть некоторые системные файлы, поэтому в любой операционной системе рекомендуется запускать как пользователь без полномочий root с низким уровнем доступа. Чтобы создать нового пользователя с низкими привилегиями:

Добавьте этого пользователя в группу Sudoers для запуска корневых команд:

После этого напишите команду для настройки нового пользователя для BASH:

Установка оболочки входа пользователя ehacking в /bin/bash

Установить Git

Git – обязательный инструмент для этических хакеров, стремящихся увеличить свой набор инструментов по сравнению с тем, что уже установлено в стандартных репозиториях Kali. Чтобы установить Git, просто наберите:

Установите ваши любимые инструменты взлома

В Kali Linux уже есть много инструментов для взлома и тестирования, например (Wireshark , Aircrack-ng , BeEF , Burp Suite , Hydra , Nikto , Maltego , Nmap), но что если вы захотите установить свой любимый инструмент, который вам нужен? Я собираюсь использовать для конкретной задачи, например, мне нужно атаковать сеть Wi-Fi с помощью Airgeddon, потому что он автоматизирует с помощью различных инструментов, поэтому вам не нужно вводить команды. Я могу установить Airgeddon в Kali Linux, набрав команду на терминале:

Дайте разрешения, чтобы сделать его исполняемым, набрав:

Запустите файл:

Установите браузер TOR

Onion Router (TOR) – это бесплатное программное обеспечение с открытым исходным кодом для анонимного общения. Он предназначен для того, чтобы люди не могли отслеживать ваши привычки, в том числе правительственные учреждения и корпорации. Вы можете установить браузер TOR, добавив репозиторий TOR в свой репозиторий APT:

затем загрузите ключ пакета и импортируйте его в ваш набор ключей APT:

Введите apt-get update:

После обновления установите TOR:

Установить Tilix

Tilix – это эмулятор терминала с открытым исходным кодом, который использует виджет VTE GTK + 3, обладающий некоторыми удивительными функциями, такими как макеты терминалов любым способом, разделяя их по горизонтали или вертикали, и ввод можно синхронизировать между терминалами, чтобы команды, набранные в одном терминале, реплицировались в другие

Введите tilix

Современные технологии и материалы в строительстве

Развитие современных технологий не обошло стороной и строительный рынок. Сегодня появилось множество технологий, а также строительных материалов, которые существенно облегчают весь процесс выполнения строительных работ

Благодаря использованию современных технологий и материалов в строительстве становится возможным возводить постройки за более короткий период, с меньшим вложением денежных, а также трудозатрат и что особенно важно сегодня – это добиться максимального теплосберегающего эффекта возводимого здания.

Сегодня существует несколько современных технологий, применяемых во время строительства:

- использование несъемной опалубки;

- применение во время возведения зданий 3D-панелей;

- использование переставной модульной опалубки.

Все большую популярность в сфере строительства сегодня набирает так называемое каркасное домостроение.

На строительном рынке можно встретить такие современные строительные материалы, как 3D-напечатанные кирпичи, которые обладают повышенной энергоэффективностью и имеют собственную систему охлаждения. Еще одно новшество – это самовосстанавливающийся бетон, который способен сделать любую конструкцию надежней и долговечнее.

Описание mXtract

mXtract — это наступательный экстрактор и анализатор памяти.

mXtract — это инструмент с открытым исходным кодом для Linux, который анализирует и сохраняет содержимое процессов в оперативной памяти. Он создан как наступательный инструмент для тестирования на проникновение, его главная цель — это сканировать оперативную память в поисках приватных ключей, IP адресов и паролей используя регулярные выражения. Помните, ваши результаты настолько хороши, насколько хороши ваши регулярные выражения.

Почему брать результаты напрямую из памяти?

В большинстве рабочих окружений Linux пользователь могут получить доступ к памяти процессов, это позволяет атакующим собрать учётные данные, ключи или что угодно ещё, что не подразумевается как видимое, но обрабатывается программами в виде простого текста.

Особенности

- Возможность вводить список регулярных выражений

- Ясные и читаемые результаты

- Проверка, является ли диапазон памяти читаемым с текущими разрешениями

- Вывод в XML и HTML вместе с выводом по умолчанию в терминал (имя процесса:результат)

- Возможность массового сканирования каждого процесса или определённого PID

- Возможность выбрать раздел памяти для сканирования

- Возможность показать подробную информацию о процессе

- Возможность сканировать файлы рабочей среды процесса

- Дампы памяти автоматически удаляют символы Unicode, что позволяет обрабатывать их другими инструментами или вручную

Домашняя страница: https://github.com/rek7/mXtract

Лицензия: MIT

Kali Linux 2020.1

С выпуском новой версии, которая называется Kali Linux 2020.1 , появился целый ряд новых функций и обновлений, которые порадуют пользователей.

Во-первых, отойдя от своих учетных данных по умолчанию «root / tor» для имени пользователя и пароля, теперь новые будут установлены на «Kali / Kali». Кроме того, после установки, будет возможность назначить административные привилегии для пользователя.

Во-вторых, NetHunter, являющийся ПО для тестирования на Android с открытым исходным кодом для некоторых телефонов, таких как Nexus, позволит использовать платформу без «рутирования» своих телефонов, что приводит к гораздо меньшей сложности.

В-третьих, серьезные изменения в способе загрузки Kali. Теперь есть 3 типа доступных образа.

- live образ, который позволяет попробовать Kali без установки ОС. В результате, можно использовать для экспериментов или для одноразового выполнения.

- образ установщика, который является обычной опцией установки полной ОС.

- образ установщика сети, который также является наименьшим по размеру и потребует подключения к интернету для установки последних пакетов.

Кроме того, раньше для различных сред рабочего стола (DE) использовались всякие образы, теперь все иначе. Пользователи могут выбрать образ во время установки вместо того, чтобы загружать определенные DE, такие как Gnome.

Современные компьютерные технологии

Основным преимуществом, которым обладают современные компьютерные технологии — это возможность получения максимально большого объема всей необходимой информации, которая необходима в процессе обучения или реализации определенного бизнес-проекта.

Распространение современных компьютерных технологий оказывает большое влияние на процесс развития рынка труда. Благодаря созданию этих технологий появилось возможность существенно ускорить работу в практически любой компании и наладить коммуникацию между людьми, даже если они находятся друг от друга на большом расстоянии.

Современные компьютерные технологии способствуют развитию науки, существенно облегчая процесс вычисления и создания научных проектов. В области медицины, современные компьютерные технологии на сегодняшний день стали неотъемлемой частью. Без этих технологий в современной медицине довольно трудно, а порой даже и невозможно будет осуществлять диагностику различных заболеваний и назначать эффективное лечение пациента.

1. HTTrack – клонируем веб-сайт

Данная программа сохраняет копию веб-сайта на жёсткий диск. Понятно, что она не сможет скачать скрипты PHP и базы данных. Но анализируя структуру каталогов, размещения страниц и пр. можно сделать определённые выводы, которые будут способствовать разработке стратегии проникновения.

Эта программа установлена не на всех версиях Kali Linux, если у вас её нет, то наберите в командной строке:

apt-get install httrack

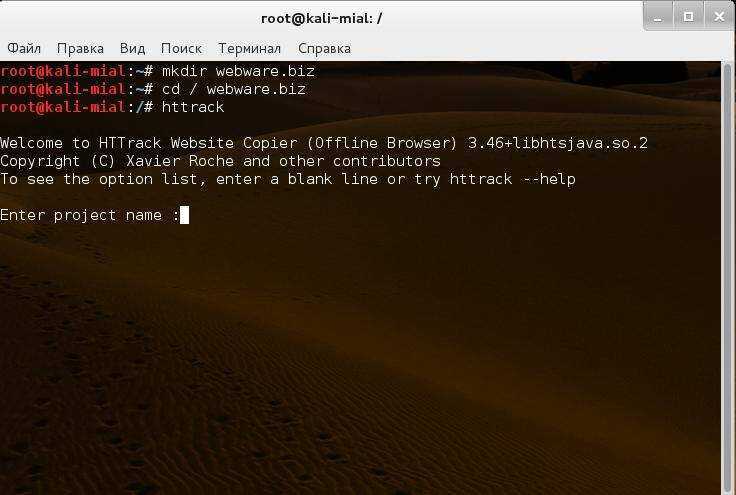

Теперь там же, в терминале, создаём каталог для нашего нового сайта, переходим в этот каталог и запускаем HTTrack:

mkdir codeby.net cd / codeby.net httrack

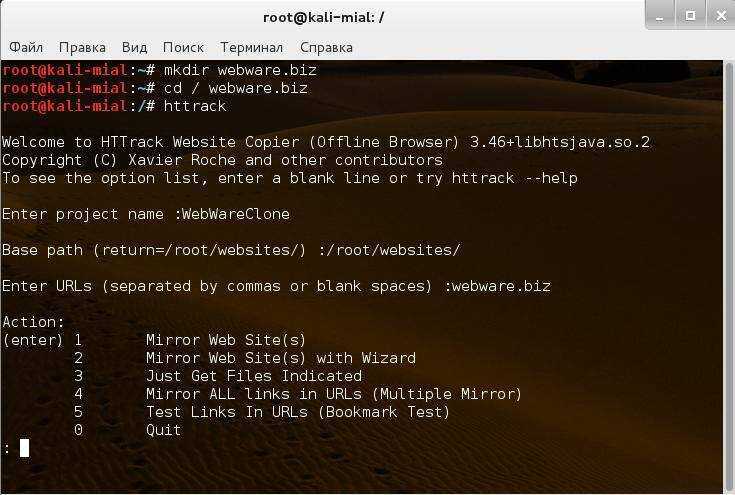

Задаём имя проекта, базовый каталог, вводим URL (адрес сайта) — адрес сайта может быть любым, codeby.net взят только для примера, и нам на выбор предоставляется несколько опций:

1. Создать зеркало сайта (сайтов) 2. Создать зеркало сайта (сайтов) с мастером 3. Просто получить указанные файлы 4. Сделать зеркало всех ссылок в URL 5. Протестировать ссылки в URL (Тест закладок) 0. Выход

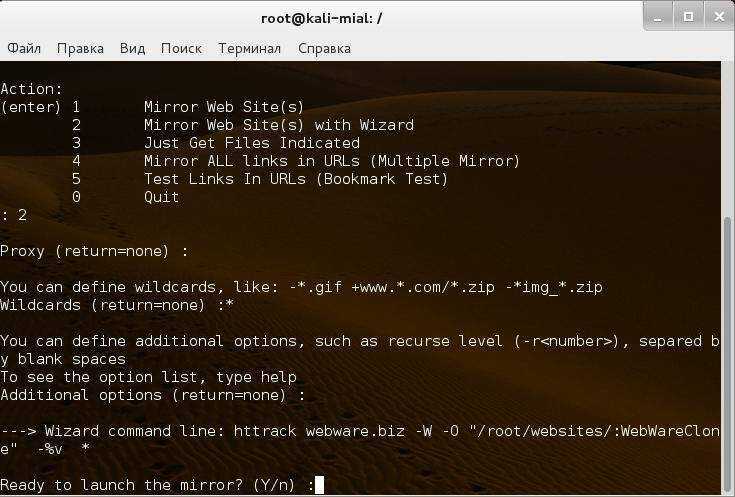

Самая простая опция — вторая. У нас спрашивают о прокси, Далее спрашивается, какие файлы мы хотим скачать — чтобы скачать всё, поставьте звёздочку (*), мы можем задать дополнительные опции (ключи) — я не стал это делать и, наконец, у нас спрашивают, готовы ли мы начать:

HTTrack начинает свою работу (скриншот логов с сайта):

После окончания клонирования, вы можете подробно изучить структуру каталог, размещения страниц и пр.

3. Установка

Скачать установочный образ вы можете на официальном сайте, вам только нужно выбрать архитектуру. После загрузки обязательно проверьте диск на повреждения, сравнив контрольную сумму SHA256. Поскольку этот дистрибутив предназначен для тестирования безопасности совсем не хотелось, бы, чтобы он был каким-либо образом нарушен. Как выполнять проверку контрольной суммы Linux описано в отдельной статье.

В остальном же установка Kali Linux не сильно отличается от Debian. В зависимости от способа и мощности компьютера она может занять от нескольких минут до получаса. Мы детально рассматривали все в статье установка Kali Linux.

Виртуальная и дополненная реальность

По данным Statista, рынок AR и VR в 2020 году оценивался в $18,8 млрд. Это в три раза больше, чем в 2016-м. Аналитики PwC в 2019 году прогнозировали, что число сотрудников, использующих VR и AR в своей работе, вырастет с 500 тыс. до 23 млн к 2030 году.

Сегодня эти технологии используют в здравоохранении — чтобы обучать хирургов или проводить операции с данными диагностики в виде голограмм и онлайн-консилиумом врачей. В начале февраля 2021 года Microsoft провела онлайн-трансляцию 12 операций, выполненных в MR — смешанной реальности. Хирурги из 13 стран смогли подключиться в режиме онлайн и видеть все данные диагностики в виде голограмм и консультировать друг друга.

В ретейле AR позволяет примерить товары, поместить мебель в интерьер перед покупкой, а также получать персонализированные предложения. К примеру, производитель игрушек Mattel (куклы Барби и др.) использует дополненную реальность для игрушечных машинок Hot Wheels. Покупатели могут направить свой смартфон на конкретную модель, чтобы поиграть с ней на любых поверхностях:

В IKEA с помощью VR-гарнитуры вы можете представить, как будет выглядеть ваша кухня с выбранной мебелью.

В образовании дополненная и виртуальная реальность помогают глубже вовлечь в процесс и в деталях смоделировать среду, которую изучают в классе. Технологию используют и в корпоративном обучении. Tyson Foods — международная корпорация по производству продуктов питания — применяет VR, чтобы обучать сотрудников технике безопасности на производстве. В результате производственных травм стало на 20% меньше.

Архитекторы и дизайнеры представляют проекты в масштабе 1:1 с помощью виртуальной и дополненной реальности вместо обычных 3D-рендеров:

ThyssenKrupp Elevator, поставщик транспортных систем, эскалаторов и лифтов, запустил в Азии и на Ближнем Востоке залы виртуальной реальности с демонстрацией городских транспортных решений.

В автомобильной промышленности VR позволяет инженерам экспериментировать с дизайном и конструкцией новых моделей на стадии разработки концепта. Такой подход используют, к примеру, в Hyundai:

Но главной сферой, где виртуальная и дополненная реальность особенно востребованы, остаются игры и развлечения. Помимо VR-игр и симуляций, в разных странах действуют целые парки развлечений с использованием виртуальной реальности: например, Europa-Park в Германии или VR Star в Китае.

Быстрее всего в ближайшие семь лет будет расти рынок устройств с распознаванием жестов — перчатки для VR и AR: по данным Grand View Research, с 2021 по 2028 года ежегодный рост рынка составит в среднем 18%.

1.5 Принципы работы Kali Linux

Хотя Kali Linux стремится следовать политике Debian, где это возможно, есть некоторые области, где мы приняли довольно специфические проектные решения из-за особых потребностей профессионалов в области безопасности.

1.5.1 Один root пользователь по умолчанию

Большинство дистрибутивов Linux очень разумно поощряют использование непривилегированной учетной записи при запуске системы и использовании такой утилиты, как sudo, в ситуациях, когда необходимо обладать правами администратора. Это звучит вполне разумно, так как мы получаем дополнительный слой защиты между пользователем и потенциальными деструктивными или вредоносными операциями или командами операционной системы. Это является особенно верным подходам для систем с более чем одним пользователем, где это является необходимой мерой безопасности, так как один пользователь может испортить или повредить работу многих пользователей.

В связи с тем, что большинство команд, включенных в Kali Linux, могут быть выполнены лишь в том случае, если пользователь обладает root правами, то аккаунт с данными привилегиями является аккаунтом по умолчанию. В отличие от других дистрибутивов Linux вам не будет предложено создать непривилегированного пользователя при установке Kali. Эта конкретная политика является серьезным отклонением от большинства систем Linux и, как правило, очень запутанна для менее опытных пользователей. Начинающие должны быть особенно осторожны при использовании Kali, поскольку самые разрушительные ошибки возникают при работе с привилегиями root.

1.5.2 Сетевые службы заблокированы по умолчанию

В отличие от Debian, Kali Linux блокирует любую установленную службу, которая будет прослушивать публичный сетевой интерфейс по умолчанию, такой как HTTP и SSH.

Основанием для такого решения является мотивация минимизировать возможность выявления во время тестирования на проникновения, когда любые неожиданные сетевые взаимодействия увеличивают риски быть обнаруженным.

Вы все еще можете включить любую службу по вашему выбору путем запуска systemctt enable service. Мы еще вернемся к этому немного позже в главе 5.

1.5.3 Кураторский набор приложений

Debian стремится быть универсальной операционной системой и поэтому накладывает очень небольшие ограничения на то, что будет пакетировано, подразумевая, что у каждого пакета найдется свой пользователь.

В отличие от этого, Kali Linux не пакетирует все доступные инструменты для тестирования на проникновение. Вместо этого, мы намереваемся предоставить только самые лучшие инструменты с бесплатной лицензией, которые способны справиться практически со всеми заданиями, возникающими у пентестера.

Kali разработчики, работающие как пентестеры, руководят процессом отбора, а мы используем их опыт и квалификацию для того, чтобы сделать безупречный выбор. В некоторых случаях выбор является само собой разумеющимся фактом, но есть и другие, более сложные варианты, которые просто сводятся к личным предпочтениям.

Ниже приведены несколько основных моментов, на которые в первую очень обращается внимания во время оценки приложения:

- Польза от приложения в контексте тестирования на проникновение;

- Уникальность функциональной части приложения;

- Лицензия приложения;

- Требовательность приложения.

Поддержание постоянно обновляемого полезными инструментами для проведения тестирования на проникновение репозитория является довольно непростой задачей. Мы приветствуем предложения по инструментам в рамках выделенной категории (New Tool Requests) в Kali Bug Tracker. Запрос на добавление нового инструмента лучшего всего оформлять, когда последний хорошо представлен, т.е. имеет хорошее описание, включая разъяснения того, почему данный инструмент является полезным, как его можно сопоставить с другими похожими приложениями и т.д.

Беспроводные атаки

- 3vilTwinAttacker

- Airbase-ng

- Aircrack-ng (набор программ)

- Aircrack-ng (программа)

- Aireplay-ng

- airgeddon

- Airmon-ng

- Airodump-ng

- Airolib-ng

- Asleap

- AtEar

- Besside-ng

- BlueHydra

- Bluelog

- BlueMaho

- Bluepot

- BlueRanger

- Bluesnarfer

- BoopSuite

- BtleJuice

- Btproxy

- Bully

- coWPAtty

- crackle

- create_ap

- eapmd5pass

- Easside-ng

- Fern Wifi Cracker

- Fluxion

- FreeRADIUS-WPE

- gerix wifi cracker 2

- Ghost Phisher

- GISKismet

- Gqrx

- gr-scan

- hack-captive-portals

- HandShaker

- Hashcatch

- hcxdumptool

- hcxtools

- hostapd-wpe

- infernal-twin

- iSniff-GPS

- kalibrate-rtl

- KillerBee

- Kismet

- LANs

- linset

- Mana

- mdk3

- mdk4

- mfcuk

- mfoc

- mfterm

- mitmAP

- Multimon-NG

- OneShot

- Penetrator-WPS

- Pyrit

- PixieWPS

- Reaver (reaver-wps-fork-t6x)

- redfang

- Router Scan by Stas’M

- RTLSDR Scanner

- Spooftooph

- trackerjacker

- waidps

- Wash

- Wesside-ng

- Wifi Honey

- WiFi-autopwner

- wifijammer

- wifiphisher

- WiFi-Pumpkin

- Wifitap

- Wifite

- Wireless IDS

- WPA2-HalfHandshake-Crack

- zizzania

Справка по autovpn3

Запуск скрипта:

sudo ./autovpn3.sh

При выборе VPN сервера будет выведена примерно следующая информация:

Found VPN servers: 99 Selected: 87 Country: Sweden

В ней указано количество найденных VPN для выбранной страны, а также номер выбранного VPN сервера и страна, в которой он размещён.

Чтобы проверить свой IP и к какой стране он принадлежит, вы можете использовать этот онлайн сервис или любой другой.

Если вы хотите отключиться от VPN сервера или попробовать другой VPN, то нажмите Ctrl+c.

Появится надпись:

Try another VPN server? (Y/N):

Если вы хотите подключиться к другому VPN, то введите «y». Если вы хотите прервать работу программы, то просто нажмите Enter.

Справка по DMitry

Использование: dmitry host -o Сохранить вывод в %host.txt или в файл указанный после флага -o -i Выполнить поиск whois по IP адресу хоста -w Выполнить поиск whois по имени домена хоста -n Получить информацию с Netcraft.com по хосту -s Выполнить поиск возможных поддоменов -e Выполнить поиск возможных e-mail адресов -p Выполнить сканирование портов TCP на хосте * -f Выполнить сканирование портов TCP на хосте и показать в отчёте фильтруемые порты * -b Прочитать баннер полученный со сканируемого порта * -t 0-9 Установить TTL во время сканирования TCP порта ( По умолчанию 2 ) *Требует наличия флага -p

TTL — это время жизни IP-пакетов.

Особенности и характеристики Kali 2021.2

- Сбор информации: nmap и его разновидности, goofile, p0f и пр․;

- Анализ уязвимости: cisco-torch, BED, DotDotPwn и пр․;

- Атаки на беспроводное соединение: Aircrack-ng, Kismet, Pyrit и пр․;

- Веб-приложения: Blind Elephant, hURL, Nikto, Paros, и пр․;

- Инструментарий эксплуатации: commix, routersploit, Social-Engineer Toolkit и пр․;

- Стресс-тесты: DHCPig, t50, Reaver и пр․;

- Аналитический инструментарий: ddrescue, pdf-parser, iPhone-Backup-Analyzer и пр․;

- Охота на пароль: Hashcat, THC-Hydra, John the Ripper, wordlists и пр․;

- Прослушивание и подделка: _hexinject, mitmproxy, Wireshark и пр․;

- Обратная разработка: apktool, javasnoop, Valgrind и пр․;

- Поддержание доступа: dns2tcp, HTTPTunnel, pwnat и пр․;

- Аппаратный взлом: Arduino, dex2jar, smali и пр․;

- Средства для отчетности: cherrytree, dos2unix, Metagoofil и пр.

root tor kali / kalirootroot

▍Kaboxer

Kaboxer 1.0

- Covenant — клиент-серверная сетевая служба;

- Firefox Developer Edition — тяжелое графическое приложение для веб-разработчиков;

- Zenmap — приложение использует Python 2.

▍ Kali-Tweaks v1.0

Kali-TweaksРис 2. Kali-Tweaks.

- мета-пакеты;

- сетевые репозитории, это позволяет добавить, или удалить установку новейших и экспериментальных пакетов из древа;

- командная строка и консоль, например выбрать между Bash и Zsh;

- виртуализация.

▍ Kali NetHunter

- поддержка Android 11;

- улучшение в работе Magisk root;

- повышена совместимость благодаря динамическим партициям;

- улучшения в модуле Bluetooth;

- включены патчи rtl88xxau для более старых версий ядра.

▍ Новые приложения

- CloudBrute — Разузнать об инфраструктуре компании, найти файлы и приложения в облачной среде.

- Dirsearch — Обнаружить файлы и директории на веб-серверах.

- Feroxbuster — Простое, быстрое, рекурсивное обнаружение содержимого интернет ресурса.

- Ghidra — Платформа обратной разработки.

- Pacu — Платформа для эксплойтов AWS.

- Peirates — Проникновение в среду Kubernetes.

- Quark-Engine — Рейтинговая система оценки вредоносных программ для Android.

- VSCode a.k.a. Visual Studio Code Open Source, редактор кода с открытыми исходниками.

▍ Raspberry Pi

- — своего рода raspi-config на стероидах для облегчения начальной настройки Kali Linux на Raspberry Pi.

- — для облегчения начальной настройки TFT дисплеев на Rapberry Pi.

- Заявлено повышение производительности на 1500%.

- Ядро Linux обновилось до версии 5.4.83.

- На Raspberry Pi 4 и Raspberry Pi 400 полноценно заработал Bluetooth.

- Время первой загрузки сократилось с 20 до 15 с.

▍ Разное

- Wireshark теперь могут запускать и непривилегированные пользователи;

- новый Win-Kex v2.10 теперь поддерживает многоэкранный режим;

- пакет Parallels Tools вышел из Technical Preview для устройств на чипах Apple M1.

4. Особенности

Многие будут удивлены, но пользователь по умолчанию в Kali Linux — root. Это необходимо, потому что многим программам для работы нужны права суперпользователя. Это одна из причин, почему не стоит использовать Kali для решения повседневных задач, например, серфинга в интернете или использования офисных приложений.

Если говорить о программном обеспечении, то все поставляемые программы ориентированы на безопасность. Есть графические программы, а есть команды терминала, также в систему включено несколько базовых утилит, таких, как просмотр изображений, калькулятор, и текстовый редактор. Но тут вы не найдете офисных программ, читалок, почтовых программ и органайзеров.

Kali Linux основан на Debian, и вам ничего не мешает установить программу из репозиториев, например, thunderbird для сбора почты. Но просматривать почту от имени суперпользователя — не очень хорошая идея. Конечно, никто вам не мешает создать непривилегированного пользователя, но это лишняя работа.

На экране входа в Kali Linux вы можете видеть девиз «The quieter you become, the more you are able to hear» или «Чем тише вы будете, тем больше сможете услышать». Если вы понаблюдаете за пакетами, отправляемыми в сеть системой Debian, то вы заметите, что какие-либо пакеты регулярно отправляются в сеть. Некоторые из них отправляются приложениями пользователя, другие — фоновыми службами.

Например, если вы просканируете свой Linux компьютер с помощью Nmap, то можете увидеть несколько открытых портов. Например, это может быть никогда не использовавшийся VNC порт и HTTP сервер. Часть этих программ поставляются по умолчанию, часть вы установили и забыли.

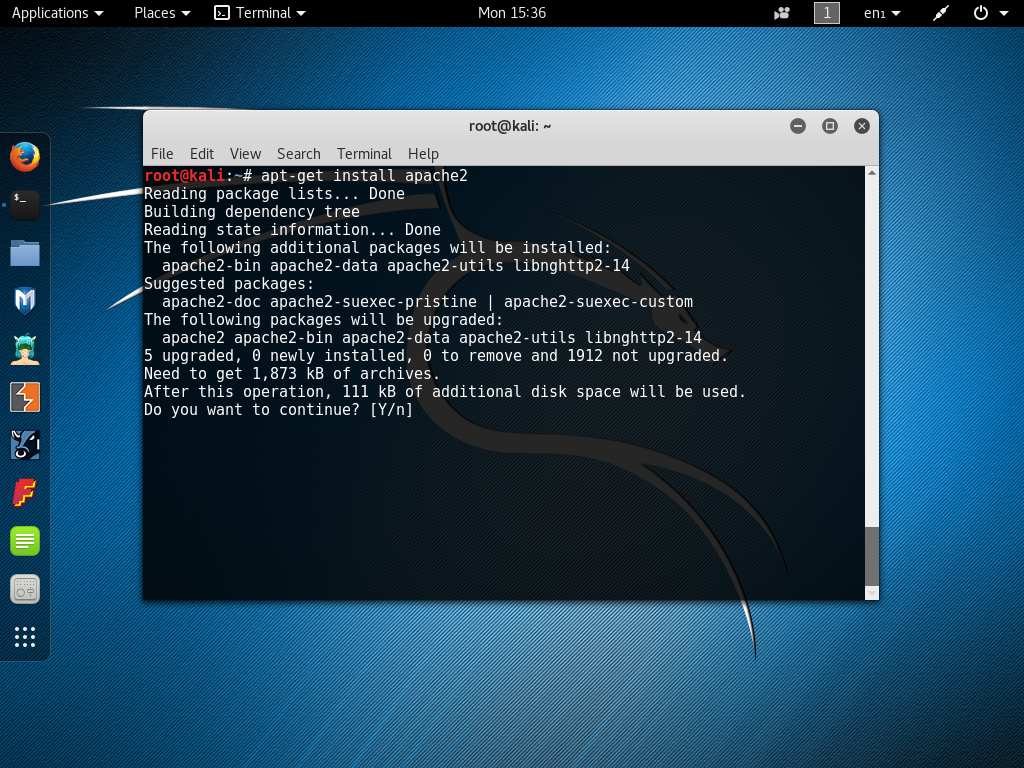

Kali Linux стремится быть максимально тихим насколько это возможно. Это необходимо чтобы скрыть свое присутствие в атакуемой сети и защитить себя от потенциальных атак. Для достижения этой цели в Kali отключено множество служб, которые включены по умолчанию в Debian. Конечно, вы можете установить нужную службу из репозиториев Debian. Например, apache2:

Однако после этого утилита не будет запускаться автоматически и не будет добавлена в автозагрузку. Если она вам понадобится, ее придется запустить вручную. При каждой перезагрузке все лишние службы отключаются. Можно пойти обходным путем и добавить службу в белый список /usr/sbin/update-rc.d, но это не совсем безопасно, поскольку вы открываете путь к системе. Никто не знает нет ли там уязвимостей.

Kali Linux — это специализированный дистрибутив, хотя бы потому что он рассчитан на работу в агрессивной среде. И если вы установили веб-сервер и еще несколько программ, добавили их в автозагрузку, возможно, вы уже сломали Kali и уменьшили его безопасность.

Современные технологии на выставках

На выставках ЦВК «Экспоцентр» широко представлены инновационные технологии и последние достижения в разных отраслях отечественной и современной экономики. На выставке проще всего установить контакт между производителем и конечным потребителем, а также наглядно продемонстрировать технологическое новшество. Благодаря выставкам, у разработчиков появляется возможность оценить степень заинтересованности и реакцию потребителя на новое изобретение.

Ещё интересные ссылки на статьи

Выставочные технологии: значение и целиСовременные выставочные технологииСовременное выставочное искусство

Посещайте и участвуйте в интересных мероприятиях и выставках в удобный для Вас месяц!

Читайте интересную подборку статей и полезной информации.

Почему мир технологий так стремительно меняется

Основа современного технологического развития — это наша способность к быстрой обработке информации и надежному обмену ею. Первый аргумент в пользу этого тезиса — экономический. Если мы посмотрим на пять самых больших компаний в мире по капитализации 10 лет назад, ими были нефтяные компании, банки, техника (но не компьютерная). Сейчас это исключительно IT-компании.

Очевидно, что самая главная технология — это искусственный интеллект, что также называется машинным обучением. Сейчас машины справляются лучше, чем человек. Единственное, в чем они уступают, — это взаимодействие в реальном мире. Человек умеет в этом мире действовать, его чувствовать, измерять, изменять.

Активно развиваются социальные сети. Причем сначала они были игрушкой и средством общения, а сейчас это уже колоссальный политический инструмент. Мы знаем массу примеров: та же «арабская весна», последние президентские выборы в США. Другая сторона социальных сетей — коммерческая.

Следующая примета нашего времени — это развитие интерфейса между человеком и компьютером. 50 лет назад мы программировали компьютеры с помощью перфокарт, потом появилась клавиатура, мышка, графический интерфейс, тачскрин, а сейчас — виртуальная реальность. Другая сторона того же самого интерфейса между биологическими объектами и компьютерными — это . То есть мы научились маппировать геном 20 лет назад и лечить какие-то наследственные болезни. Из этого проистекает еще несколько нитей.

Первая — это интерфейс между компьютером и мозгом, компьютером и человеком. Сейчас это биотехнологии, геном, виртуальная реальность, а в будущем — интерфейс между мозгом и компьютером. Следующий этап — это когда мы научимся не просто делать интерфейсы между мозгом и компьютером, а копировать содержание. Мозг, по сути, — это компьютер, у него есть память, код, данные. Соответственно, мы в будущем научимся копировать содержимое этого компьютера на какой-то другой носитель — на кибернетический носитель, а не биологический.

Следующая нить — машинное обучение, искусственный интеллект. Иными словами — это роботика. Менее очевидный этап — появление сильного искусственного интеллекта, который по своим способностям будет превосходить человека. Еще одна нить — это развитие коммерческих сетей.

Ну и вот теперь, объединяя эти три ниточки, мы приходим к явлению, которое называется .

Описание FinalRecon

FinalRecon — это инструмент сбора данных на основе открытых источников (OSINT), программа «всё в одном» для веб разведки.

Программа написана на Python, имеет модульную структуру для упрощения добавления новых модулей и функций. Предназначена для запуска на Linux, но может быть запущена и на Windows.

Функции

FinalRecon предоставляет подробную информацию, в том числе:

- Выводит HTTP заголовки ответа от веб сайта

- Whois

- Информация из SSL сертификата

- Обходчик сайта для поиска директорий и файлов

- Перечисление DNS записей:

- Записи A, AAAA, ANY, CNAME, MX, NS, SOA, TXT

- Записи DMARC

- Перечисление субдоменов. Источники данных:

- BuffOver

- crt.sh

- ThreatCrowd

- AnubisDB

- ThreatMiner

- Трассировка. Поддерживаемые протоколы трассировки:

- UDP

- TCP

- ICMP

- Поиск директорий

- Сканирование портов:

- Очень быстрое

- Самые распространённые 1000 портов

- Открытые порты для стандартных служб

- Экспорт результатов. Доступные форматы:

- txt

- xml

- csv

Домашняя страница: https://github.com/thewhiteh4t/FinalRecon

Лицензия: MIT

Выводы

Наш обзор возможностей Kali Linux подходит к завершению. Стоит ли вам выбирать этот дистрибутив или нет — зависит от вас и тех задач, которые вы стараетесь решить с помощью системы. Если вам нужно только несколько инструментов, то лучше выбрать какой-нибудь более простой дистрибутив, например, Ubuntu или Debian. Вы сможете установить в нем все необходимые инструменты. Такой же вариант лучше подойдет для новых пользователей.

Но если вы уже хорошо разбираетесь в Linux и готовы тратить много времени чтобы разобраться в информационной безопасности, возможно, эта система для вас. Но не спешите устанавливать ее на компьютер. Используйте виртуальную машину, затем установите ее в качестве дополнительной, второй системы.

Возможно, вы несогласны с мнением, описанным в статье, оставляйте комментарии и расскажите о своей точке зрения.

https://www.youtube.com/watch?v=FZq6SLi_1Vw